Содержание

- 2. СОДЕРЖАНИЕ Общая безопасность в интернете Wi-Fi сети ONLINE игры Кибербуллинг или виртуальное издевательство Компьютерные вирусы Мобильный

- 3. ОБЩАЯ БЕЗОПАСНОСТЬ В ИНТЕРНЕТЕ В наши дни интернет стал неотъемлемой частью нашей жизни. С его помощью

- 4. WI-FI СЕТИ

- 5. УГРОЗЫ

- 6. СОВЕТЫ ПО БЕЗОПАСНОСТИ

- 7. ONLINE ИГРЫ

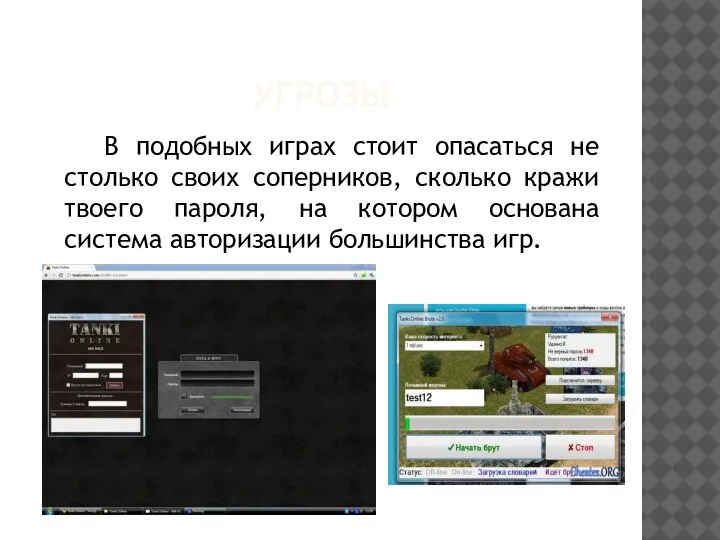

- 8. В подобных играх стоит опасаться не столько своих соперников, сколько кражи твоего пароля, на котором основана

- 9. СОВЕТЫ ПО БЕЗОПАСНОСТИ АККАУНТА Не указывайте личную информацию в профайле игры. Таким образом, другие игроки не

- 10. КИБЕРБУЛЛИНГ ИЛИ ВИРТУАЛЬНОЕ ИЗДЕВАТЕЛЬСТВО

- 11. РАЗНОВИДНОСТИ

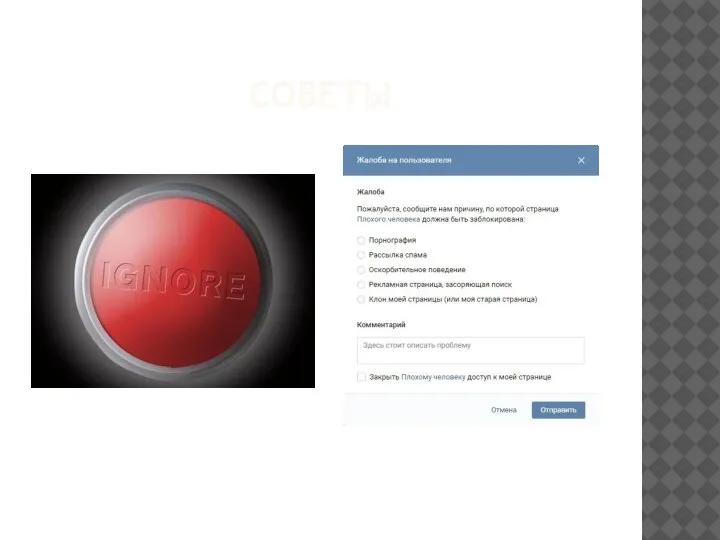

- 12. СОВЕТЫ

- 13. КОМПЬЮТЕРНЫЕ ВИРУСЫ

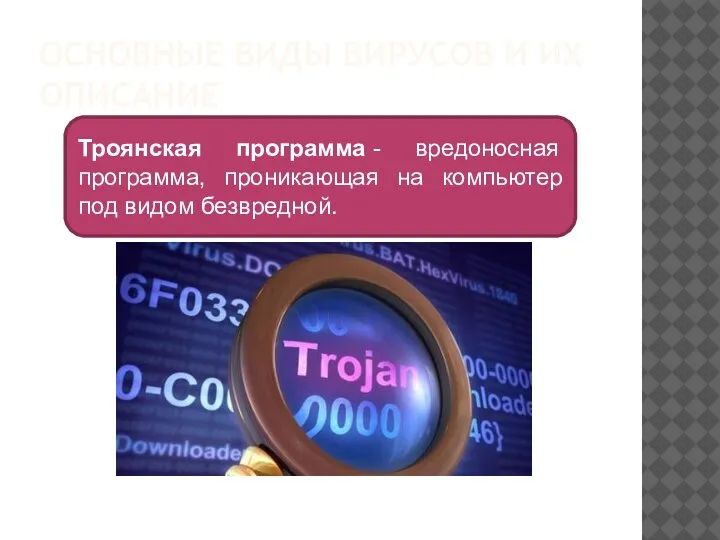

- 14. Троянская программа - вредоносная программа, проникающая на компьютер под видом безвредной. ОСНОВНЫЕ ВИДЫ ВИРУСОВ И ИХ

- 15. Spyware (шпионское программное обеспечение) - программа, которая скрытным образом устанавливается на компьютер с целью полного или

- 16. Сетевой червь - разновидность самовоспроизводящихся компьютерных программ, распространяющихся в локальных и глобальных компьютерных сетях. Червь является

- 17. Руткит (Rootkit) - программа или набор программ, использующих технологии сокрытия системных объектов (файлов, процессов, драйверов, сервисов,

- 18. МЕТОДЫ ЗАЩИТЫ ОТ ВРЕДОНОСНЫХ ПРОГРАММ

- 19. МОБИЛЬНЫЙ ТЕЛЕФОН

- 20. ЗЛОУМЫШЛЕННИКА МОЖЕТ ЗАИНТЕРЕСОВАТЬ СЛЕДУЮЩЕЕ:

- 21. ПОКУПКИ В ИНТЕРНЕТЕ

- 22. СОВЕТЫ ПО ЗАЩИТЕ

- 23. ГИД ПО RUNET

- 24. ПОЧТА MAIL.RU Настройки, которые помогут сохранить безопасность аккаунта: Изменить пароль. Привязать аккаунт к мобильному телефону. Добавить

- 25. OPERA Функции безопастности Автообновления Настройка cookie Установка мастер-пароля Блокируемое содержимое Защита от мошенничества

- 26. GOOGLE Функция безопасного поиска - "Фильтр Безопасного поиска Google" Включая такой фильтр, ты практически полностью ограждаешь

- 28. Скачать презентацию

Отдел комплектования и обработки литературы. Отчет

Отдел комплектования и обработки литературы. Отчет Компьютерные телекоммуникации: назначение, структура, ресурсы

Компьютерные телекоммуникации: назначение, структура, ресурсы Алгоритм ветвления и циклические алгоритмы. 9 класс

Алгоритм ветвления и циклические алгоритмы. 9 класс Кодирование информации

Кодирование информации Компьютерная игра Управление развитием территории

Компьютерная игра Управление развитием территории Монтаж видео. Переходы

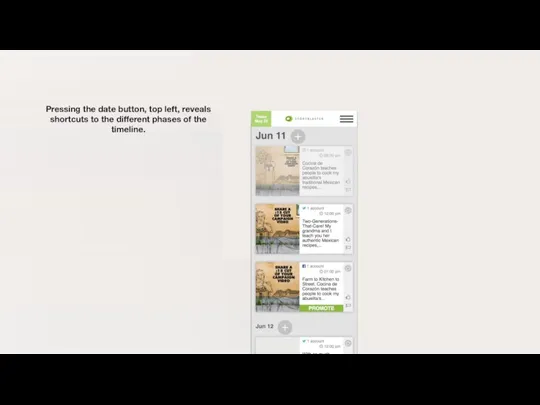

Монтаж видео. Переходы Mobile Primary Navigator

Mobile Primary Navigator Виртуальный читальный зал РГБ и научный on-line ресурс ИВИС (сервис East View)

Виртуальный читальный зал РГБ и научный on-line ресурс ИВИС (сервис East View) Цветовая модель RGB

Цветовая модель RGB Символы и строки постоянной длины. Класс String (Лекция 11)

Символы и строки постоянной длины. Класс String (Лекция 11) Передача информации. Электронная почта

Передача информации. Электронная почта Защита информации при ее документировании

Защита информации при ее документировании Microsoft word 2010. Форматирование абзацев. Урок 5

Microsoft word 2010. Форматирование абзацев. Урок 5 Мозговой штурм

Мозговой штурм Databázové systémy

Databázové systémy Кратчайший путь в графе

Кратчайший путь в графе Презентация на тему Wi - Fi

Презентация на тему Wi - Fi  Программирование. Разветвляющиеся алгоритмы (повторение)

Программирование. Разветвляющиеся алгоритмы (повторение) Летние уроки в Skysmart

Летние уроки в Skysmart Разработка и реализация алгоритма создания и балансировки двоичного дерева поиска со взвешенными узлами

Разработка и реализация алгоритма создания и балансировки двоичного дерева поиска со взвешенными узлами Портал Школьное Питание. Электронный учет оплаты питания учащихся

Портал Школьное Питание. Электронный учет оплаты питания учащихся Понятие электронной формы учебника. Возможности ЭФУ в организации и проведении урока изобразительного искусства

Понятие электронной формы учебника. Возможности ЭФУ в организации и проведении урока изобразительного искусства Мой личный сайт. Проект

Мой личный сайт. Проект Стандартные функции ввода-вывода

Стандартные функции ввода-вывода IP адресация

IP адресация Разработка фирменной рекламной продукции для регионального бренда “Саратовская глиняная игрушка”

Разработка фирменной рекламной продукции для регионального бренда “Саратовская глиняная игрушка” Цветовая модель Lab

Цветовая модель Lab Автоматизация учета производящих земляные работы организаций для кабельного участка гомельского филиала РУП

Автоматизация учета производящих земляные работы организаций для кабельного участка гомельского филиала РУП