Содержание

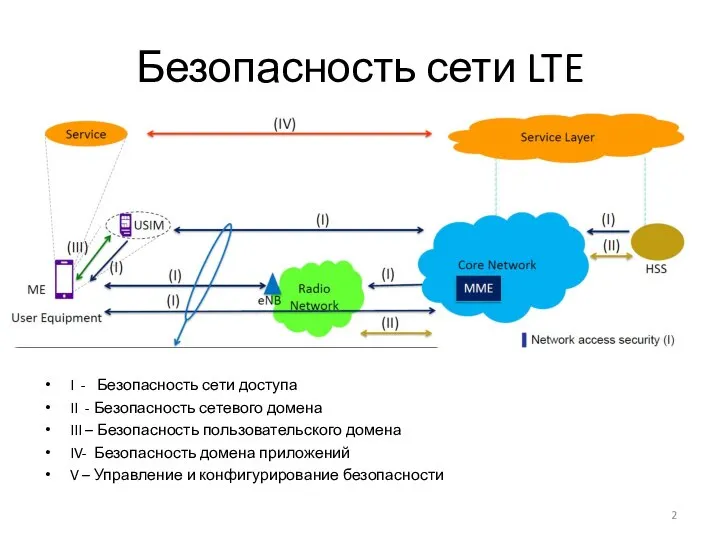

- 2. Безопасность сети LTE I - Безопасность сети доступа II - Безопасность сетевого домена III – Безопасность

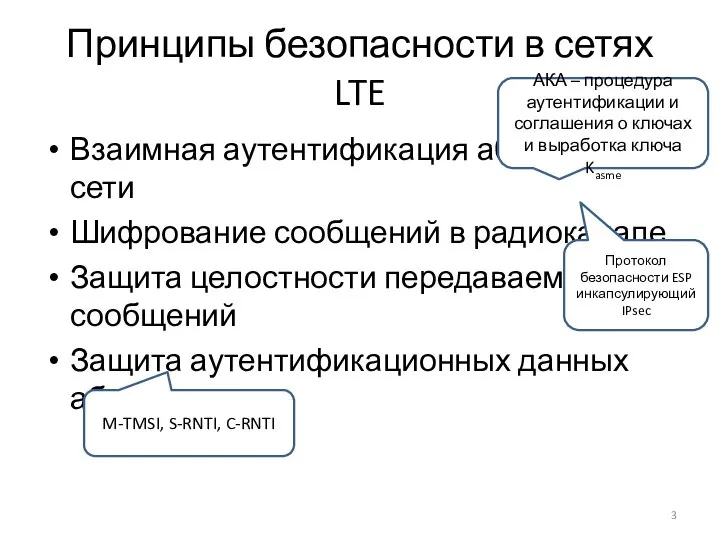

- 3. Принципы безопасности в сетях LTE Взаимная аутентификация абонентов в сети Шифрование сообщений в радиоканале Защита целостности

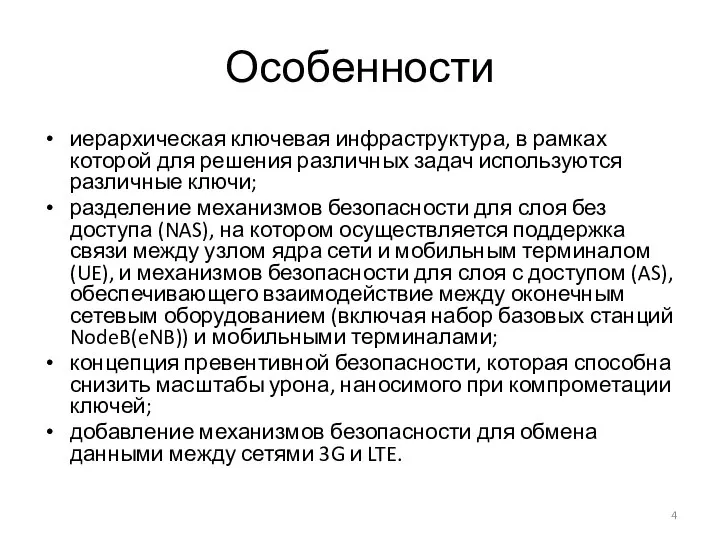

- 4. Особенности иерархическая ключевая инфраструктура, в рамках которой для решения различных задач используются различные ключи; разделение механизмов

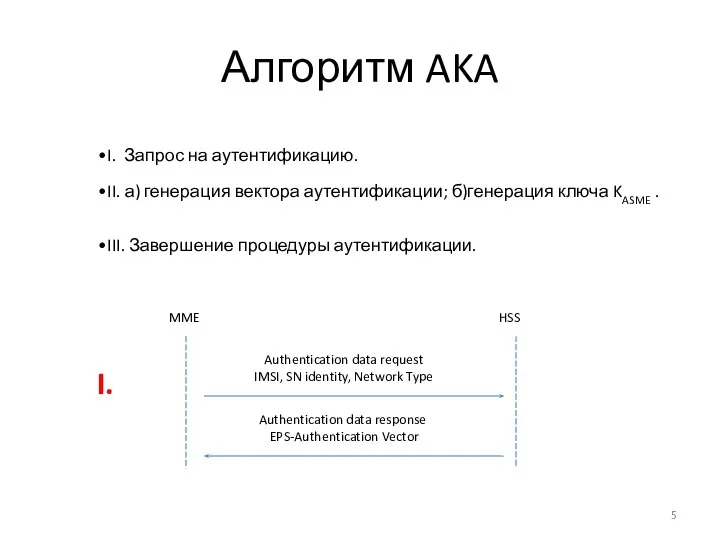

- 5. Алгоритм AKA I. Запрос на аутентификацию. II. а) генерация вектора аутентификации; б)генерация ключа KASME . III.

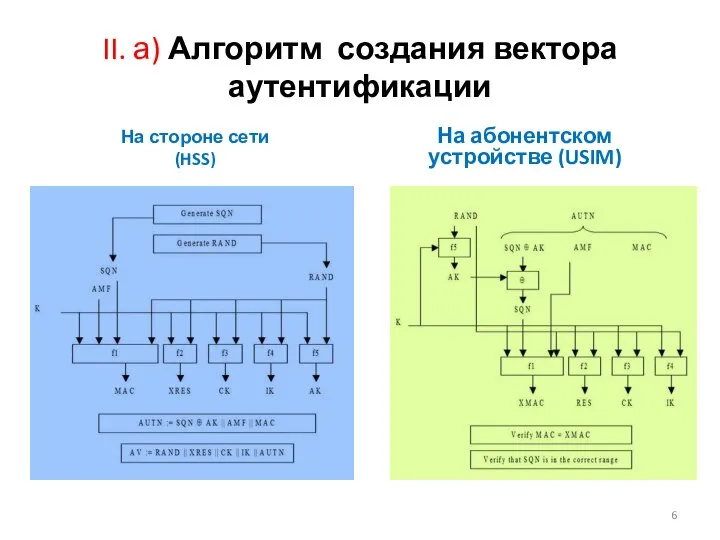

- 6. II. а) Алгоритм создания вектора аутентификации На стороне сети (HSS) На абонентском устройстве (USIM)

- 7. Параметры различных элементов ключ K – 128 бит; случайное число RAND – 128 бит; номер последовательности

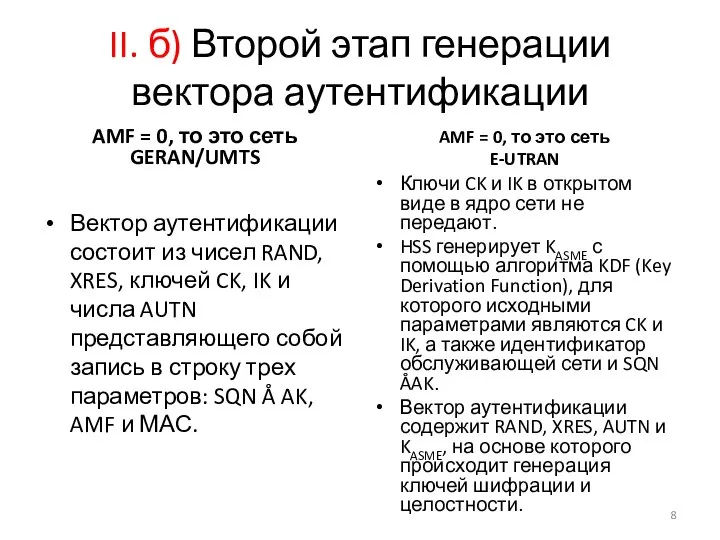

- 8. II. б) Второй этап генерации вектора аутентификации AMF = 0, то это сеть GERAN/UMTS Вектор аутентификации

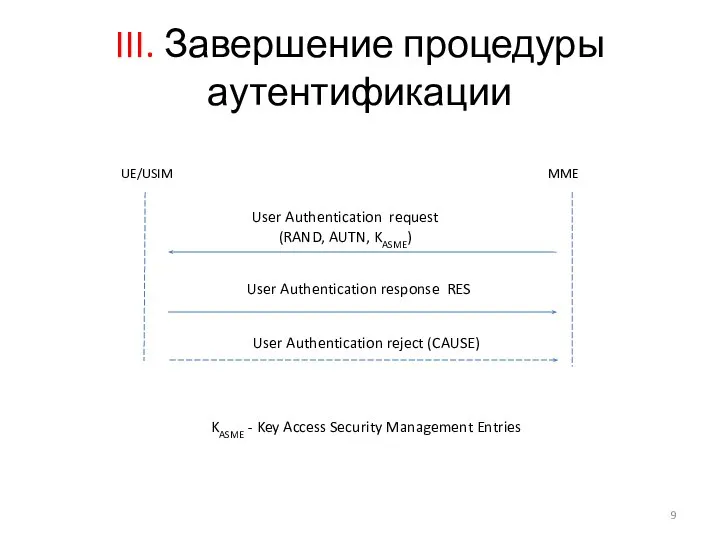

- 9. III. Завершение процедуры аутентификации KASME - Key Access Security Management Entries

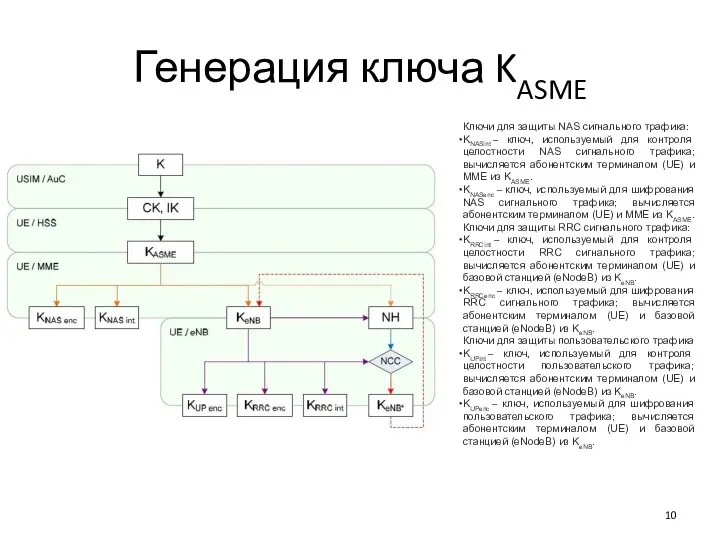

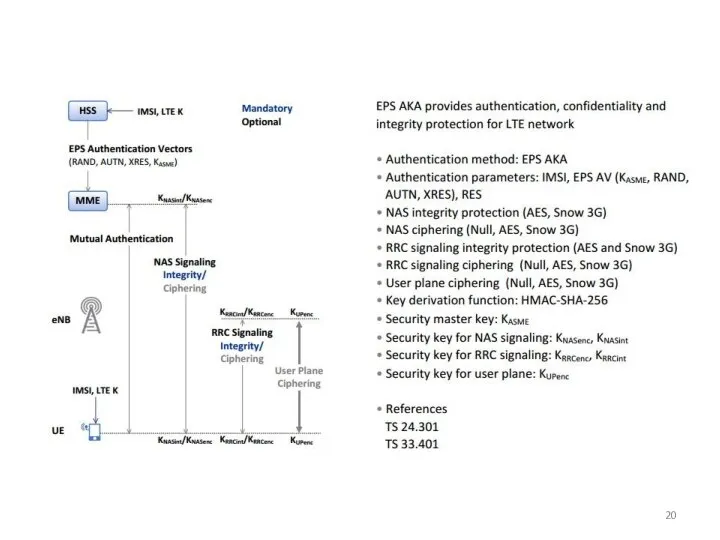

- 10. Генерация ключа KASME Ключи для защиты NAS сигнального трафика: KNASint – ключ, используемый для контроля целостности

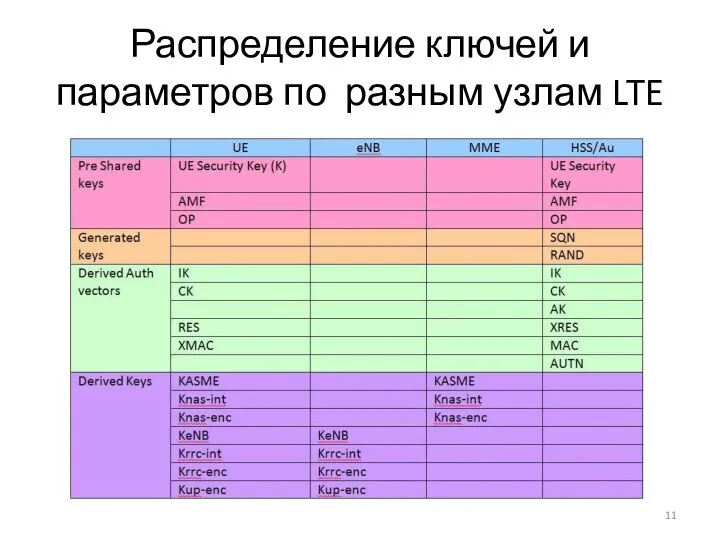

- 11. Распределение ключей и параметров по разным узлам LTE

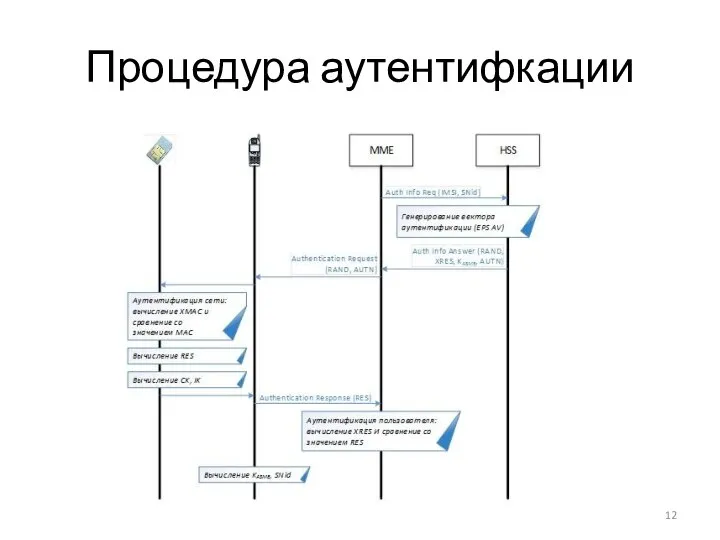

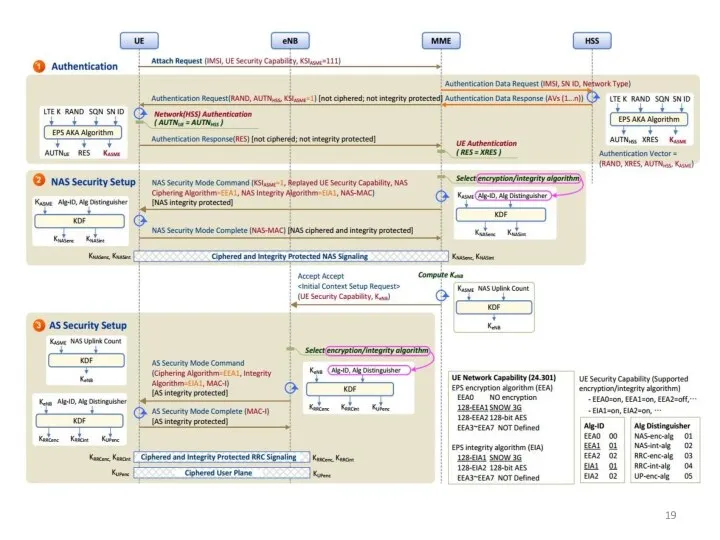

- 12. Процедура аутентифкации

- 13. Диаграмма аутентификации и генерации ключа

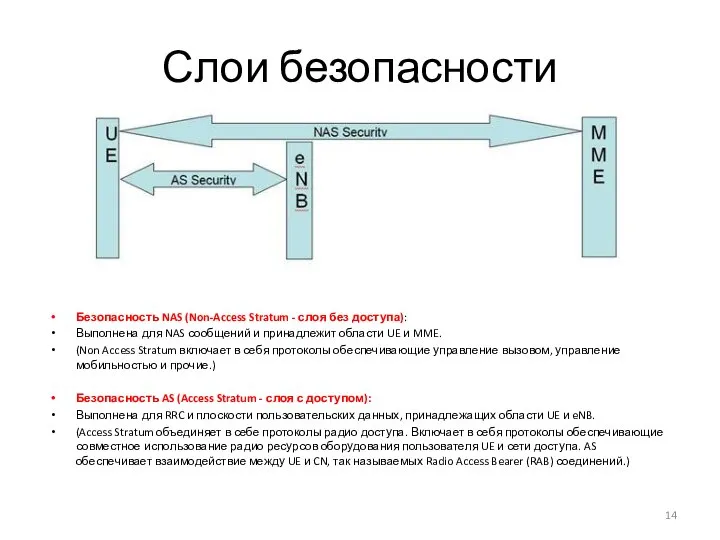

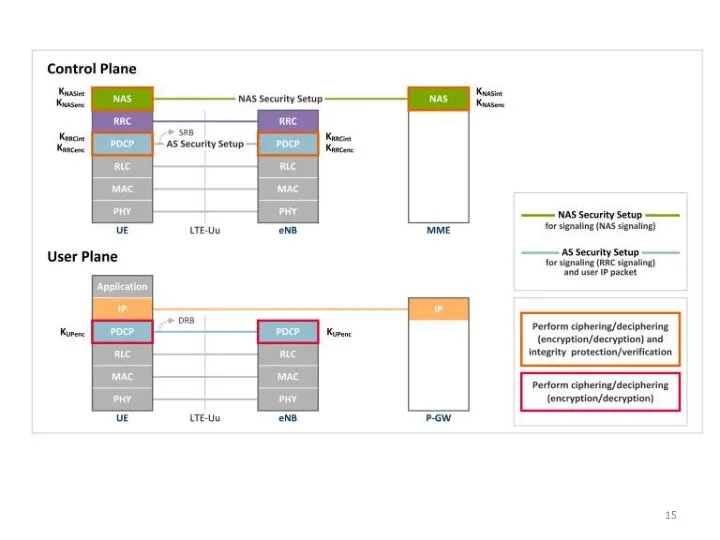

- 14. Слои безопасности Безопасность NAS (Non-Access Stratum - слоя без доступа): Выполнена для NAS сообщений и принадлежит

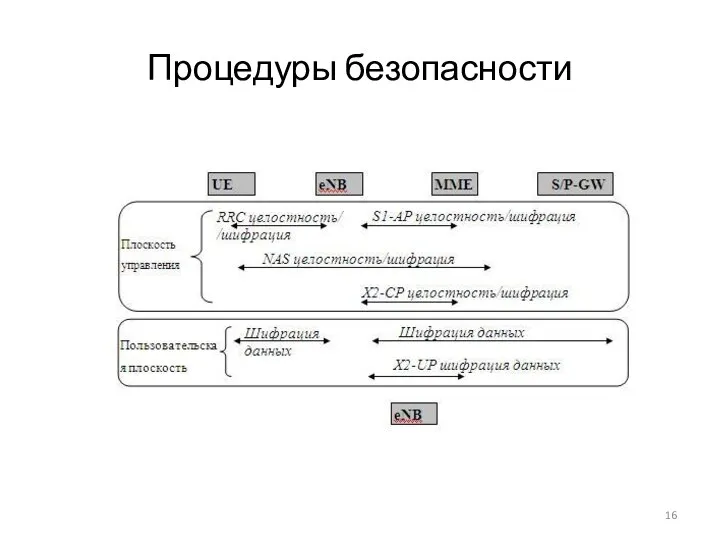

- 16. Процедуры безопасности

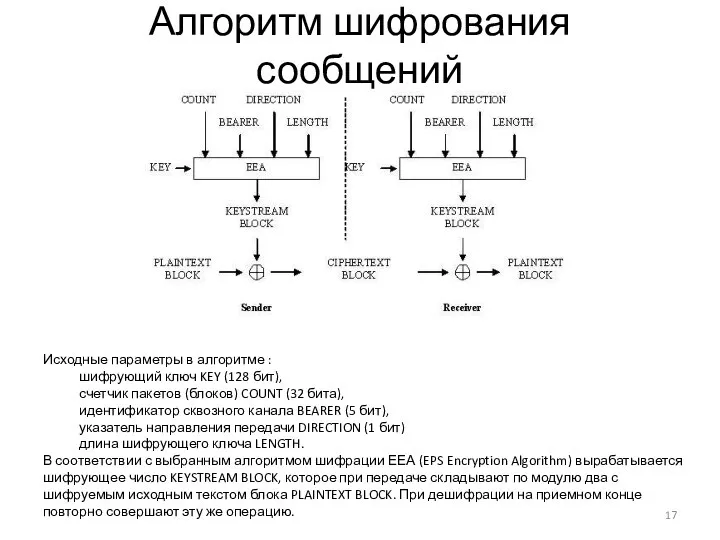

- 17. Алгоритм шифрования сообщений Исходные параметры в алгоритме : шифрующий ключ KEY (128 бит), счетчик пакетов (блоков)

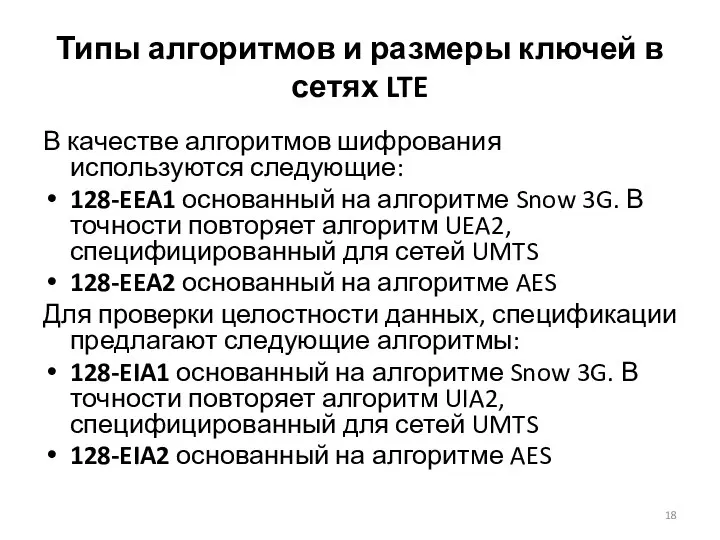

- 18. Типы алгоритмов и размеры ключей в сетях LTE В качестве алгоритмов шифрования используются следующие: 128-EEA1 основанный

- 21. ПРИКАЗ от 25 июня 2018 года N 319. Об утверждении Правил применения оборудования коммутации сетей подвижной

- 23. Скачать презентацию

Виды текстовых процессоров и их возможности. Основные элементы. Тема №13

Виды текстовых процессоров и их возможности. Основные элементы. Тема №13 Оформление проекта

Оформление проекта Архитектура компьютера

Архитектура компьютера Руководство по использованию активов в сети Ethereum через платформу Flamingo

Руководство по использованию активов в сети Ethereum через платформу Flamingo Сберкласс

Сберкласс Обзор инфлюенсеров в социальных сетях

Обзор инфлюенсеров в социальных сетях Оплата курсов подготовки водителей

Оплата курсов подготовки водителей Storage Box Use Cases

Storage Box Use Cases УТП, техники копирайтинга

УТП, техники копирайтинга Локальные и глобальные сети. Лекция 10-11

Локальные и глобальные сети. Лекция 10-11 Фрактальная графика

Фрактальная графика Языки программирования

Языки программирования Мир науки и техники. Книги Килемарской детской библиотеки

Мир науки и техники. Книги Килемарской детской библиотеки Массива. Одномерные массивы

Массива. Одномерные массивы Построение 3D-моделей с помощью информационных систем. 3D- печать. Практическая работа №4

Построение 3D-моделей с помощью информационных систем. 3D- печать. Практическая работа №4 Синий экран смерти BSoD

Синий экран смерти BSoD Как работает жесткий диск

Как работает жесткий диск Развитие вычислительной техники

Развитие вычислительной техники Формирование организационной структуры в области информатизации. (Тема 3)

Формирование организационной структуры в области информатизации. (Тема 3) Создание компьютерной игры

Создание компьютерной игры Презентация на тему Линейный алгоритм

Презентация на тему Линейный алгоритм  Инструмент для создания цветовых комбинаций на базе исходного изображения

Инструмент для создания цветовых комбинаций на базе исходного изображения Бесплатный курс по созданию авторского видео на компьютере для начинающих пользователей

Бесплатный курс по созданию авторского видео на компьютере для начинающих пользователей Аппаратная реализация компьютера

Аппаратная реализация компьютера Основные этапы развития информационного общества

Основные этапы развития информационного общества Информационные технологии: понятие, виды информационных технологий

Информационные технологии: понятие, виды информационных технологий Моя профессия – оператор ЭВМ

Моя профессия – оператор ЭВМ Лабиринт. Мини-игра

Лабиринт. Мини-игра