Содержание

- 2. Человек в стеклянном замке или безопасность в интернете МОШЕННИЧЕСТВО

- 3. Мошенничество Как вы думаете, сколько бывает видов мошенничества в сети и каких?

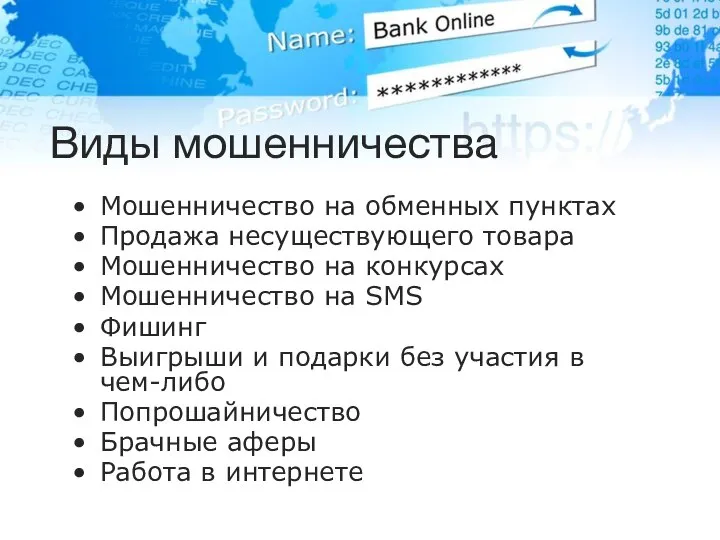

- 4. Виды мошенничества Мошенничество на обменных пунктах Продажа несуществующего товара Мошенничество на конкурсах Мошенничество на SMS Фишинг

- 5. Как же избежать мошенничества?

- 7. Скачать презентацию

Стандартная библиотека шаблонов STL. Контейнеры последовательностей. Лекция 14

Стандартная библиотека шаблонов STL. Контейнеры последовательностей. Лекция 14 Делопроизводство. 10 класс

Делопроизводство. 10 класс Стриминг в игровой сфере

Стриминг в игровой сфере Программирование на языке Python. Условный оператор. Составные условия

Программирование на языке Python. Условный оператор. Составные условия Синтез электрохромной пленки, основанной на соединении фуллерена лития и оксида переходного металла

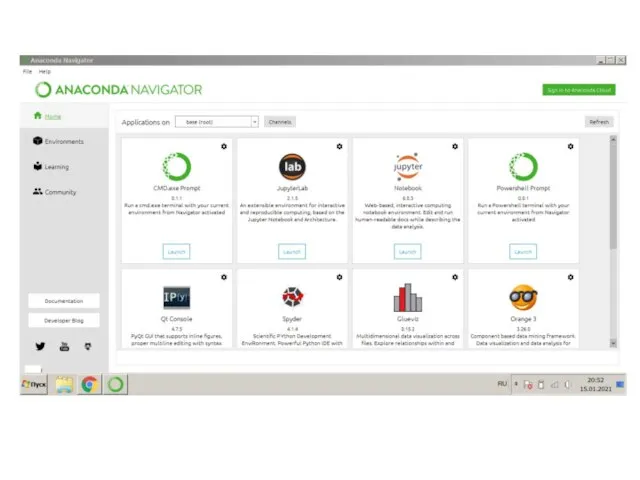

Синтез электрохромной пленки, основанной на соединении фуллерена лития и оксида переходного металла Spyder. Jupyter Notebook (общий вид)

Spyder. Jupyter Notebook (общий вид) Облака и византийские генералы

Облака и византийские генералы Онлайн-выставка Экспортный потенциал России

Онлайн-выставка Экспортный потенциал России Флэш-накопители, предназначенные для работы с АРМ ИСОД МВД России

Флэш-накопители, предназначенные для работы с АРМ ИСОД МВД России Утилиты и их классификация

Утилиты и их классификация Безопасный интернет

Безопасный интернет Центр автоматизации энергосбережения

Центр автоматизации энергосбережения Брендбук. Независимый периодический интернет-журнал ИС

Брендбук. Независимый периодический интернет-журнал ИС Низкоуровневый анализ конструкций языка С++

Низкоуровневый анализ конструкций языка С++ Программирование циклических алгоритмов (Python)

Программирование циклических алгоритмов (Python) Электронные таблицы EXCEL. 7 класс

Электронные таблицы EXCEL. 7 класс Обобщение темы Базы данных. Решение заданий ЕГЭ

Обобщение темы Базы данных. Решение заданий ЕГЭ Устройство компьютера. Ребусы

Устройство компьютера. Ребусы Стилистические особенности пресс-релиза

Стилистические особенности пресс-релиза Самостоятельное изучение темы системы счисления

Самостоятельное изучение темы системы счисления Перспективные направления развития теории сложных систем

Перспективные направления развития теории сложных систем Мосты. Прозрачные мосты. Транслирующие и инкапсулирующие мосты

Мосты. Прозрачные мосты. Транслирующие и инкапсулирующие мосты Кесовогорская центральная библиотека - просмотры, посещаемость

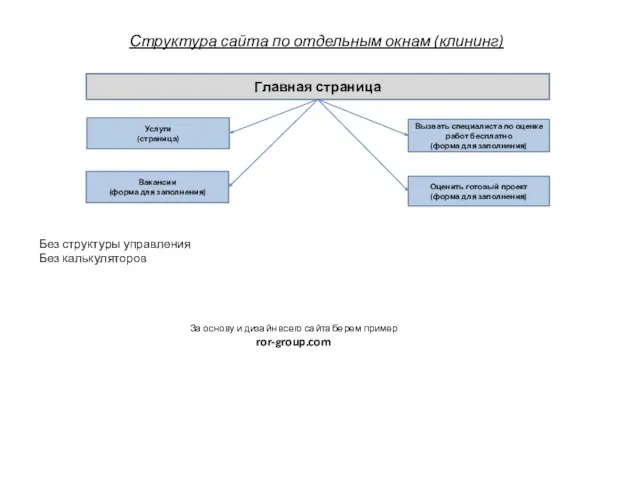

Кесовогорская центральная библиотека - просмотры, посещаемость Структура сайта по отдельным окнам (клининг)

Структура сайта по отдельным окнам (клининг) Кодирование графики

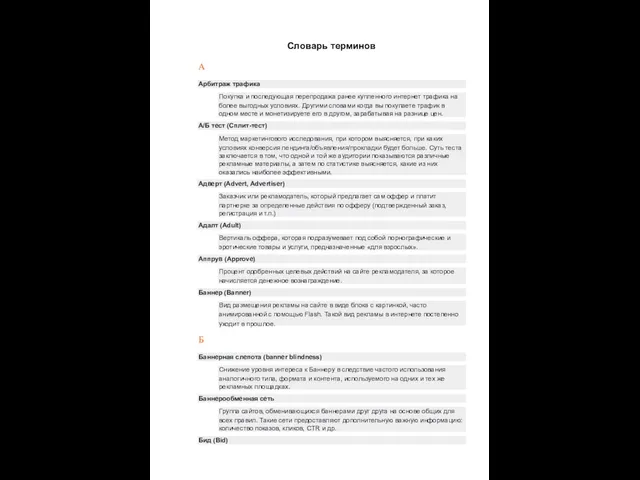

Кодирование графики Словарь терминов

Словарь терминов Что такое журналистика?

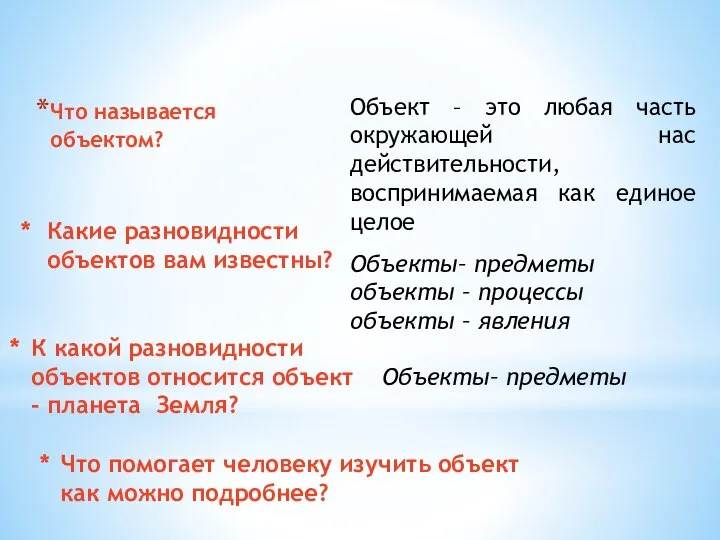

Что такое журналистика? Моделирование как метод познания

Моделирование как метод познания