Слайд 2Введение

Актуальность: на сегодняшний день компьютер стал неотъемлемой частью нашей жизни. База

данных, хранящаяся в глобальной сети, включает в себя личную информацию пользователей. Нельзя допустить ее распространения, иначе это негативно скажется на безопасности пользователей Интернета.

Предметом проекта является информационная безопасность баз данных.

Объект работы – защита информации баз данных.

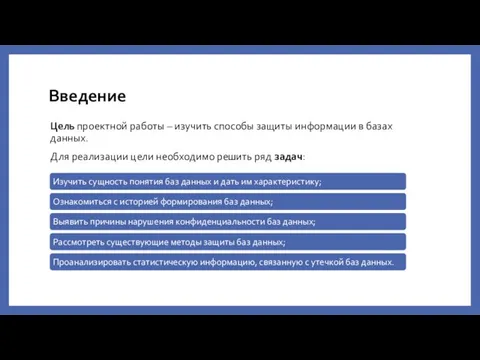

Слайд 3Введение

Цель проектной работы – изучить способы защиты информации в базах данных.

Для реализации

цели необходимо решить ряд задач:

Слайд 4Что такое база данных?

База данных (БД) – совокупность структурированных данных, хранимых в

памяти вычислительной системы и отображающих состояние объектов, и их взаимосвязей в рассматриваемой предметной области.

Слайд 5Характеристика баз данных

БД должна иметь возможность взаимодействия с пользователями разных категорий и

в различных режимах.

В БД минимально необходимых сведений о предметной области.

БД должна обладать способностью развития, т.е. обладать в этом смысле открытостью.

Создание БД, ее поддержка и обеспечение доступа пользователей к ней осуществляется централизованно с помощью систем управления базами данных.

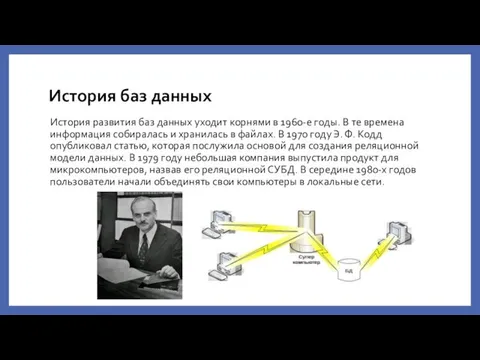

Слайд 6История баз данных

История развития баз данных уходит корнями в 1960-е годы. В

те времена информация собиралась и хранилась в файлах. В 1970 году Э. Ф. Кодд опубликовал статью, которая послужила основой для создания реляционной модели данных. В 1979 году небольшая компания выпустила продукт для микрокомпьютеров, назвав его реляционной СУБД. В середине 1980-х годов пользователи начали объединять свои компьютеры в локальные сети.

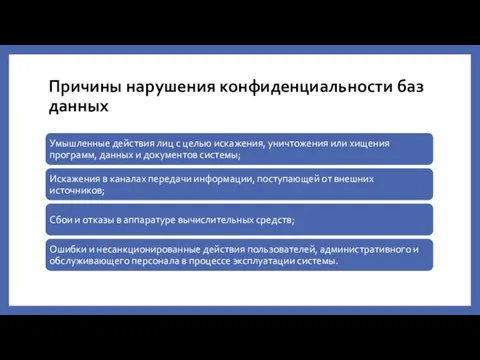

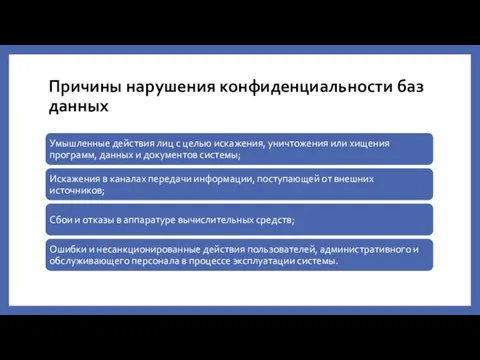

Слайд 7Причины нарушения конфиденциальности баз данных

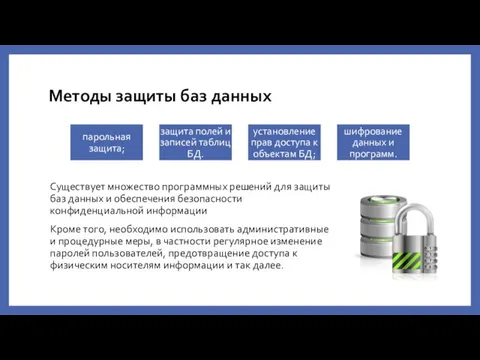

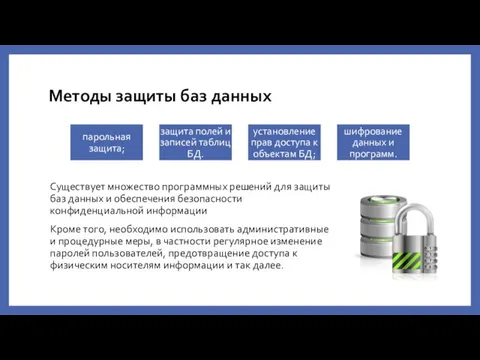

Слайд 8Методы защиты баз данных

Существует множество программных решений для защиты баз данных и

обеспечения безопасности конфиденциальной информации

Кроме того, необходимо использовать административные и процедурные меры, в частности регулярное изменение паролей пользователей, предотвращение доступа к физическим носителям информации и так далее.

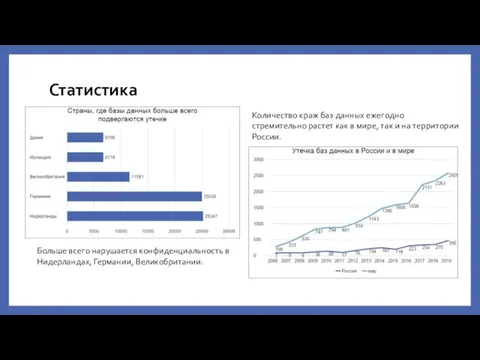

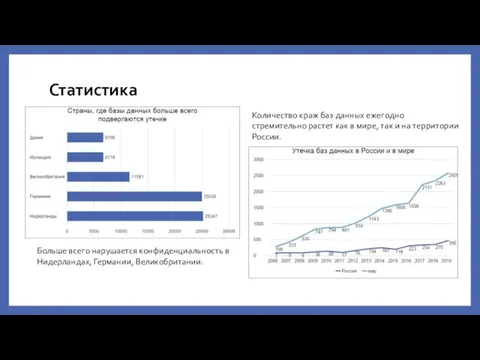

Слайд 9Статистика

Больше всего нарушается конфиденциальность в Нидерландах, Германии, Великобритании.

Количество краж баз

данных ежегодно стремительно растет как в мире, так и на территории России.

Слайд 10Заключение

Таким образом, мне удалось достичь цели проекта. Мною были изучены существующие

способы защиты информации в базах данных.

Практика в газете Пермский университет

Практика в газете Пермский университет Управление выводом данных на экран в графическом режиме на ЯП Паскаль

Управление выводом данных на экран в графическом режиме на ЯП Паскаль Издательская деятельность библиотеки

Издательская деятельность библиотеки Основы информационной безопасности О. Б. Богомолова, Д. Ю. Усенков

Основы информационной безопасности О. Б. Богомолова, Д. Ю. Усенков Портал www.darek.kg

Портал www.darek.kg Dastriy ta‘minot sifatining analizi. Payme

Dastriy ta‘minot sifatining analizi. Payme Программирование+ + настольные игры с ИКИТом. Выпуск №10 (задачи)

Программирование+ + настольные игры с ИКИТом. Выпуск №10 (задачи) Страна информатика

Страна информатика Низкоуровневое программирование. Интерпретация, компиляция, компоновка

Низкоуровневое программирование. Интерпретация, компиляция, компоновка V значит Vilki

V значит Vilki Методика оценки. Задачи на разработку события

Методика оценки. Задачи на разработку события Version 1.0. Условия в Python. Условные операторы, условные конструкции, True/False

Version 1.0. Условия в Python. Условные операторы, условные конструкции, True/False Целый час разбираем самое переоценённое задание ЕГЭ по информатике

Целый час разбираем самое переоценённое задание ЕГЭ по информатике Математические основы информатики. Единицы представления информации. (Тема 3)

Математические основы информатики. Единицы представления информации. (Тема 3) Практичекое. Мой сайт

Практичекое. Мой сайт Формат издания и полосы набора. Выбор формата для различных типов изданий

Формат издания и полосы набора. Выбор формата для различных типов изданий Как делать видео для TikTok

Как делать видео для TikTok Подготовка к ЕГЭ по информатике. Решение задания 24

Подготовка к ЕГЭ по информатике. Решение задания 24 Структура социальных медиа

Структура социальных медиа Презентация на тему Табличный процессор EXCEL

Презентация на тему Табличный процессор EXCEL  Лекция 3 Вычислительные машины

Лекция 3 Вычислительные машины Обработка информации средствами MS Word 2010

Обработка информации средствами MS Word 2010 Заседание СНК Эврика

Заседание СНК Эврика Разработка веб сервиса на Java (Онлайн, Stepik, RUS, ОК)

Разработка веб сервиса на Java (Онлайн, Stepik, RUS, ОК) Проект “Форум”

Проект “Форум” Компьютерные презентации. Требования к оформлению презентации

Компьютерные презентации. Требования к оформлению презентации Информационная безопасность

Информационная безопасность Кто считает время в Arduino. Pro 1.0 delay() vs. millis(). lesson 12

Кто считает время в Arduino. Pro 1.0 delay() vs. millis(). lesson 12