Слайд 2Появление и широкое распространение компьютеров привело к тому, что возникла потребность в

защите информации.

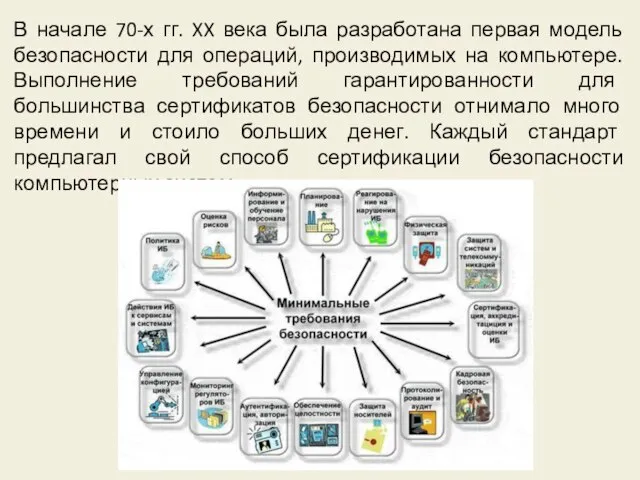

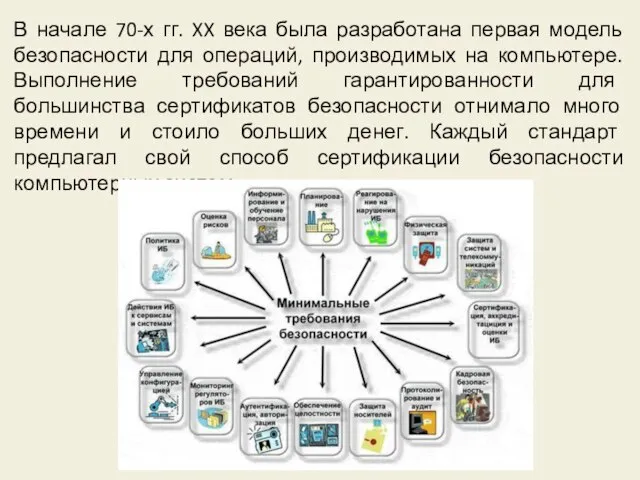

Слайд 3В начале 70-х гг. XX века была разработана первая модель безопасности для

операций, производимых на компьютере. Выполнение требований гарантированности для большинства сертификатов безопасности отнимало много времени и стоило больших денег. Каждый стандарт предлагал свой способ сертификации безопасности компьютерных систем.

Слайд 4В наши дни проблемы стали еще серьезнее. Технологии компьютерных систем и сетей

развиваются слишком быстро, что требует новые способы защиты информации.

Слайд 5Поэтому тема моей квалификационной работы «Методы и средства защиты информаций в сетях»

является весьма актуальной.

Цель работы – изучить и проанализировать методы и средства защиты информации в компьютерной сети в ГКУК ГНБ КБР им. Мальбахова.

Объектом исследования является информация, передаваемая по телекоммуникационным сетям.

Предметом исследования является информационная безопасность сетей.

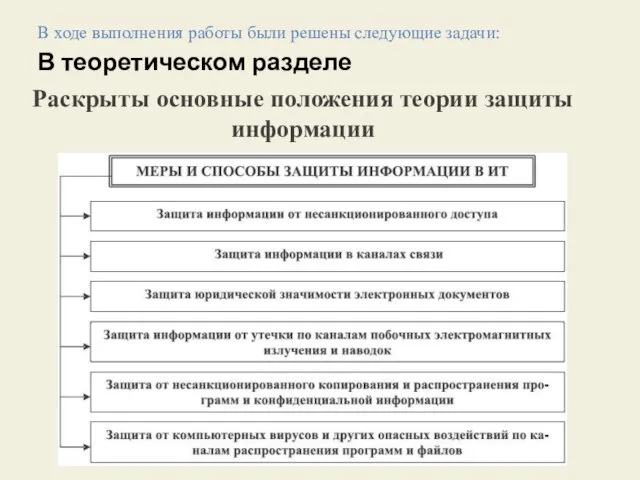

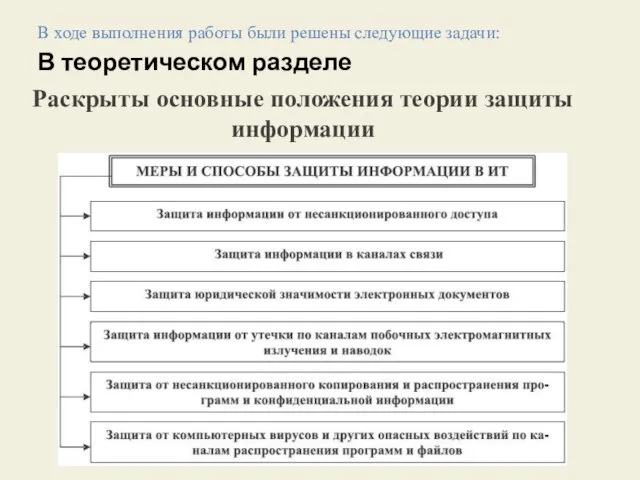

Слайд 6В ходе выполнения работы были решены следующие задачи:

В теоретическом разделе

Раскрыты основные положения

теории защиты информации

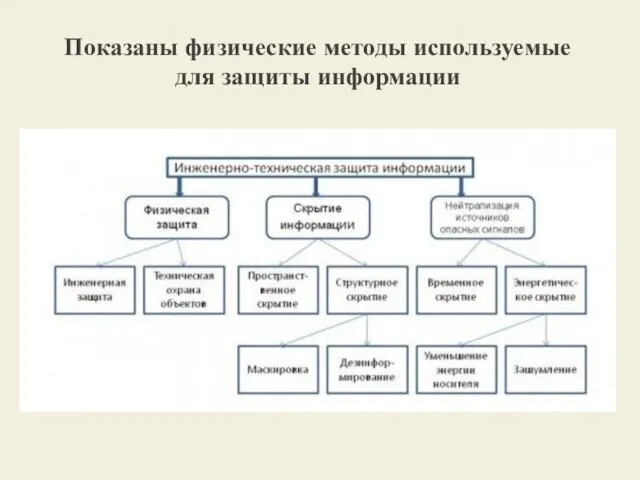

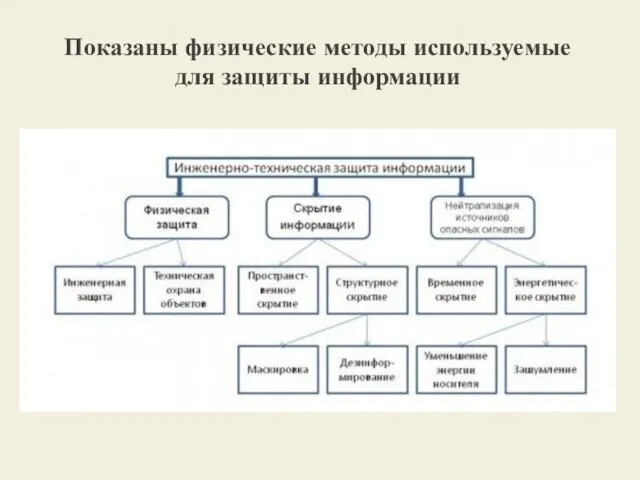

Слайд 7Показаны физические методы используемые для защиты информации

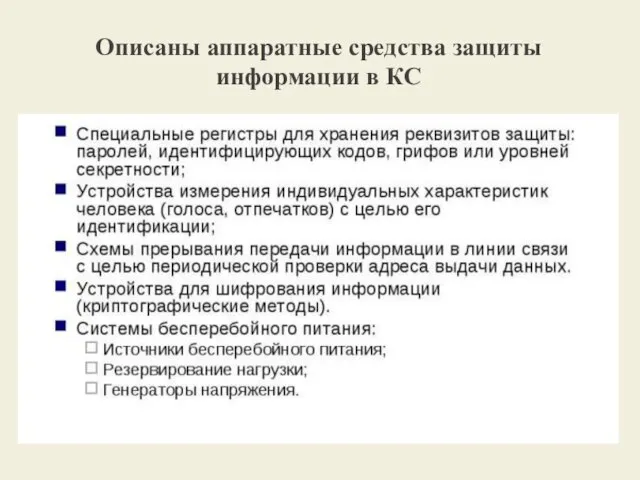

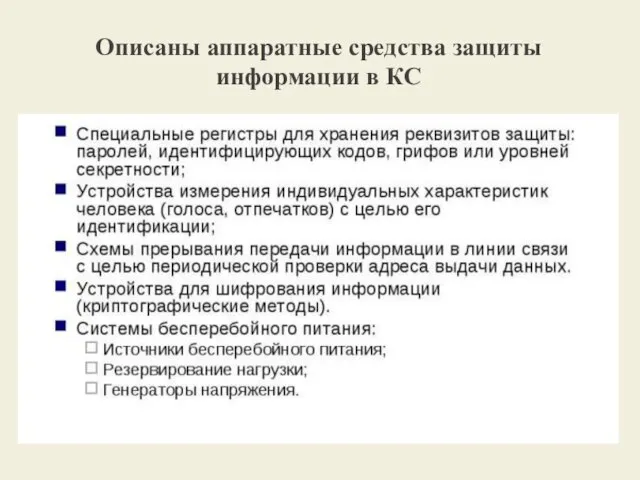

Слайд 8Описаны аппаратные средства защиты информации в КС

Слайд 9Рассмотрены программные средства защиты информации в КС

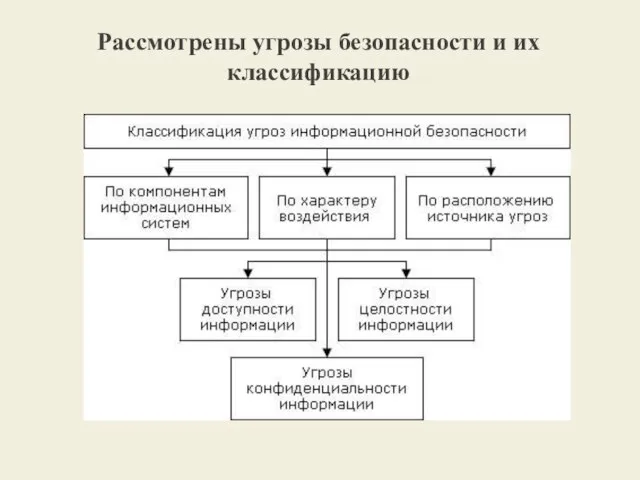

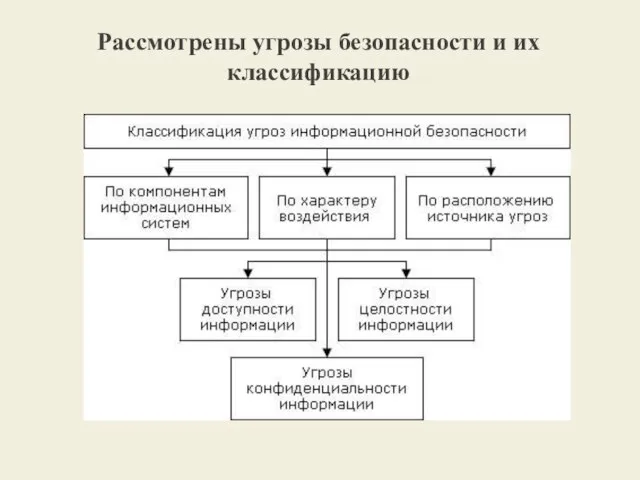

Слайд 10Рассмотрены угрозы безопасности и их классификацию

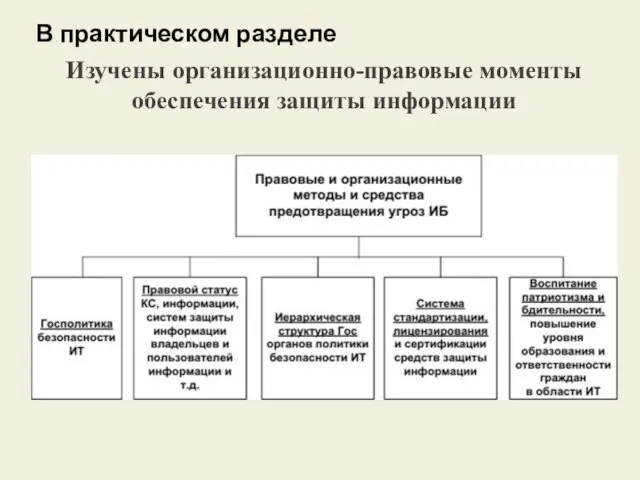

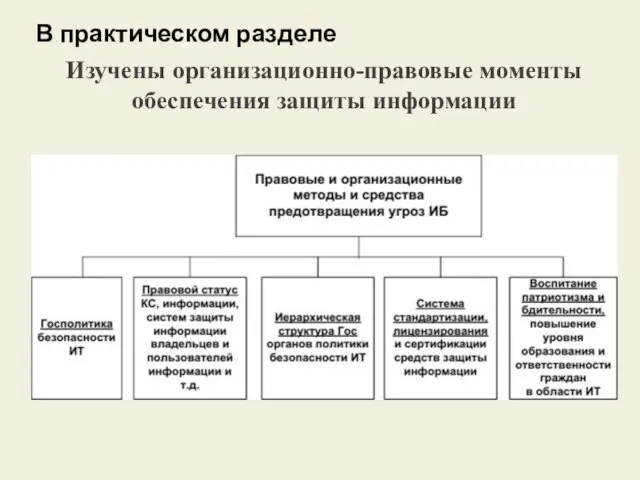

Слайд 11В практическом разделе

Изучены организационно-правовые моменты обеспечения защиты информации

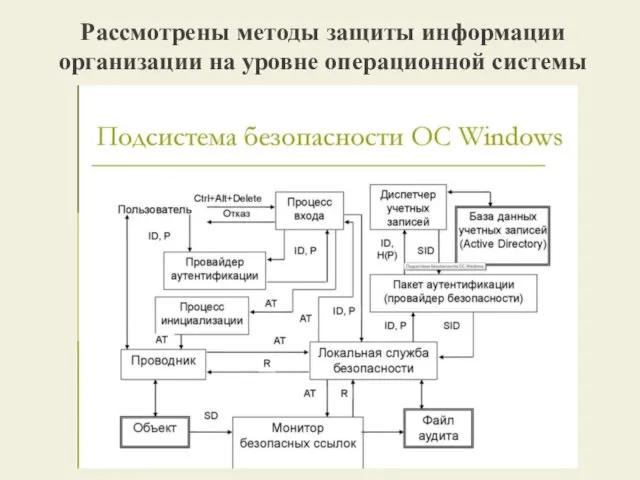

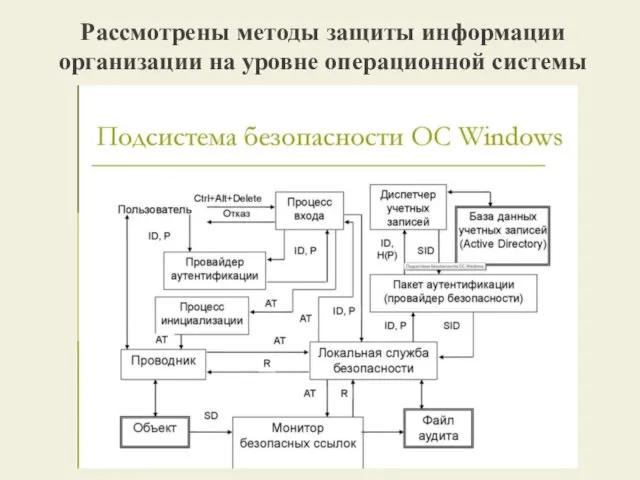

Слайд 12Рассмотрены методы защиты информации организации на уровне операционной системы

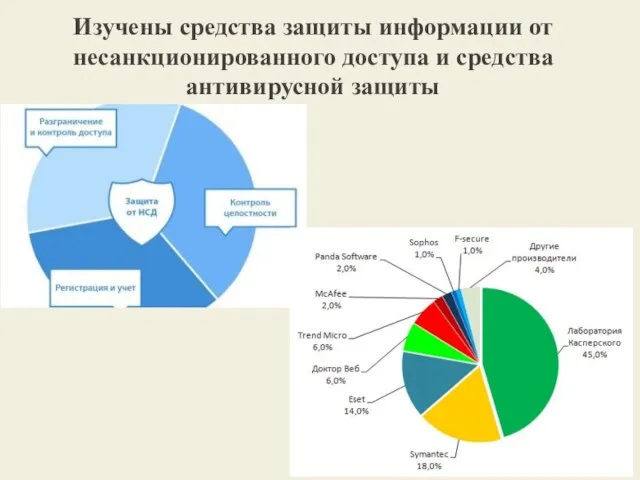

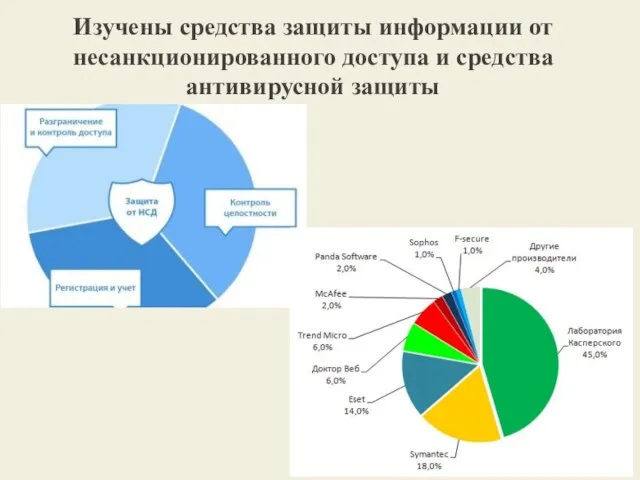

Слайд 13Изучены средства защиты информации от несанкционированного доступа и средства антивирусной защиты

Моделирование этапов обеспечения безопасности обмена информацией пользователей локальной сети

Моделирование этапов обеспечения безопасности обмена информацией пользователей локальной сети Компьютерные технологии в геологии

Компьютерные технологии в геологии Практическая работа Работа с растровой графикой

Практическая работа Работа с растровой графикой Автоматизированные системы обработки информации

Автоматизированные системы обработки информации Обучение по Битрикс. Департамент продаж 2

Обучение по Битрикс. Департамент продаж 2 Летний практикум. Онлайн медиа-волонтёр-2020

Летний практикум. Онлайн медиа-волонтёр-2020 Prezentatsia_Excel

Prezentatsia_Excel Ивент по Batman: miniature game

Ивент по Batman: miniature game Сайты, на которых размещаются темы итогового сочинения

Сайты, на которых размещаются темы итогового сочинения Создание текстовой информации

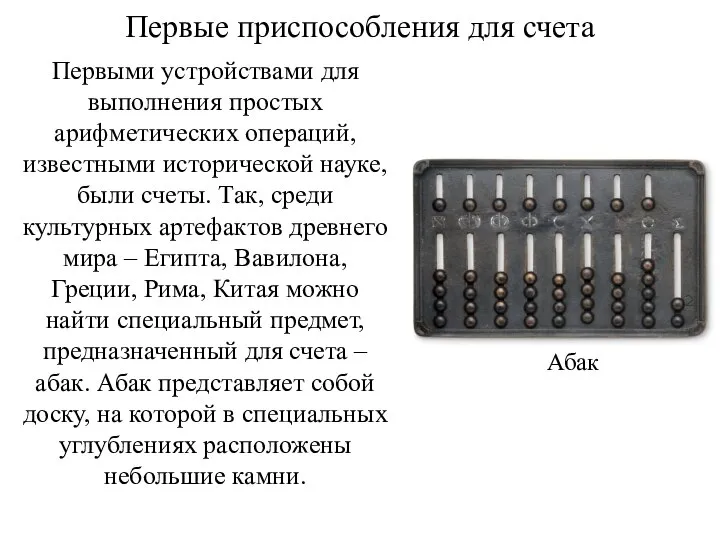

Создание текстовой информации История развития вычислительной техники

История развития вычислительной техники Безопасность в интернете. Microsoft

Безопасность в интернете. Microsoft Марафон программирования III Осенний Хакатон БГТУ. Разработка игры Крестики-нолики

Марафон программирования III Осенний Хакатон БГТУ. Разработка игры Крестики-нолики Каталог вопросов

Каталог вопросов Принципы построения и функционирования компьютерных сетей. Службы сети Интернет, коммерция и право

Принципы построения и функционирования компьютерных сетей. Службы сети Интернет, коммерция и право Графические примитивы и команды их создания. Занятие №17

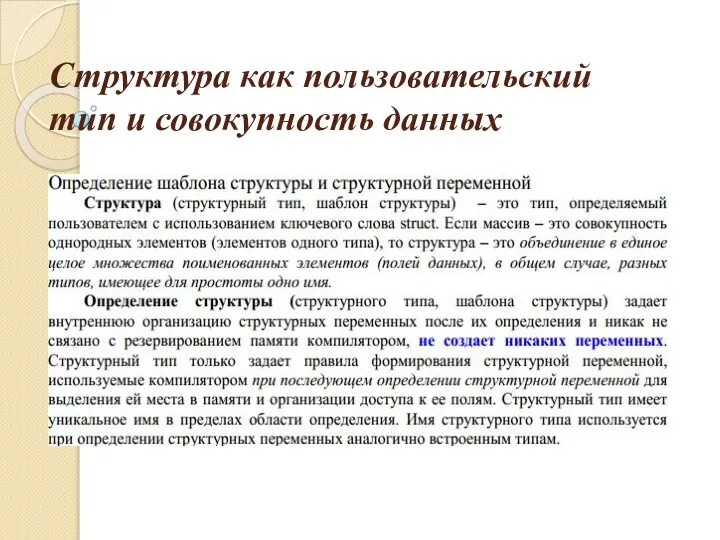

Графические примитивы и команды их создания. Занятие №17 Структура как пользовательский тип и совокупность данных

Структура как пользовательский тип и совокупность данных Разработка тестов. Практическая работа № 5

Разработка тестов. Практическая работа № 5 Выбор наилучшего варианта методом линейного программирования

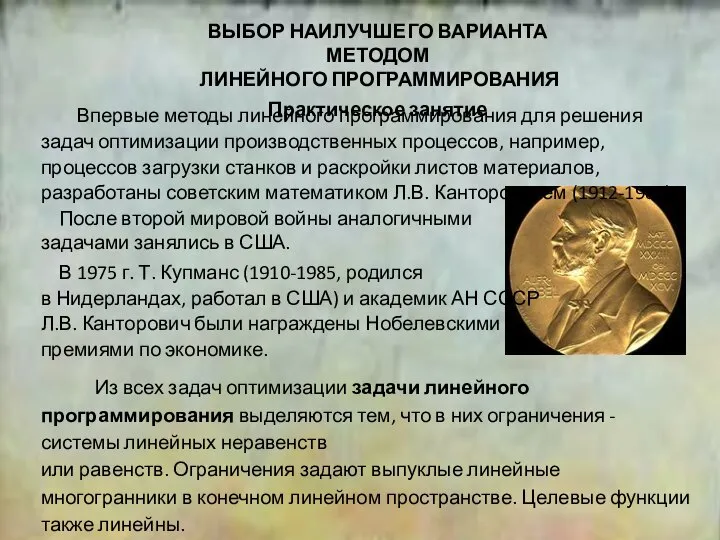

Выбор наилучшего варианта методом линейного программирования Формы записи алгоритмов. Фигуры (блоки) блок-схемы

Формы записи алгоритмов. Фигуры (блоки) блок-схемы Объектно-ориентированное проектирование ИС

Объектно-ориентированное проектирование ИС Программное обеспечение компьютера

Программное обеспечение компьютера Искусственные и естественные источники информации

Искусственные и естественные источники информации Решение для автоматизации выездного обслуживания

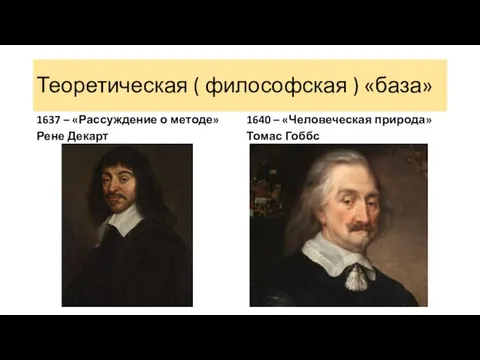

Решение для автоматизации выездного обслуживания Теоретическая ( философская ) база. Практическая ( технологическая ) база

Теоретическая ( философская ) база. Практическая ( технологическая ) база Stories – витрина для бизнеса

Stories – витрина для бизнеса Свобода печати: опыт Норвегии

Свобода печати: опыт Норвегии Компьютерные энциклопедии и справочники

Компьютерные энциклопедии и справочники