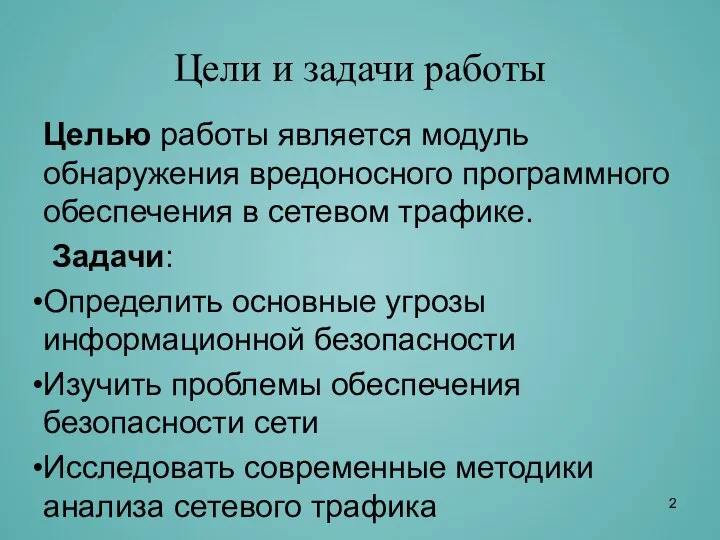

Слайд 2Цели и задачи работы

Целью работы является модуль обнаружения вредоносного программного обеспечения в

сетевом трафике.

Задачи:

Определить основные угрозы информационной безопасности

Изучить проблемы обеспечения безопасности сети

Исследовать современные методики анализа сетевого трафика

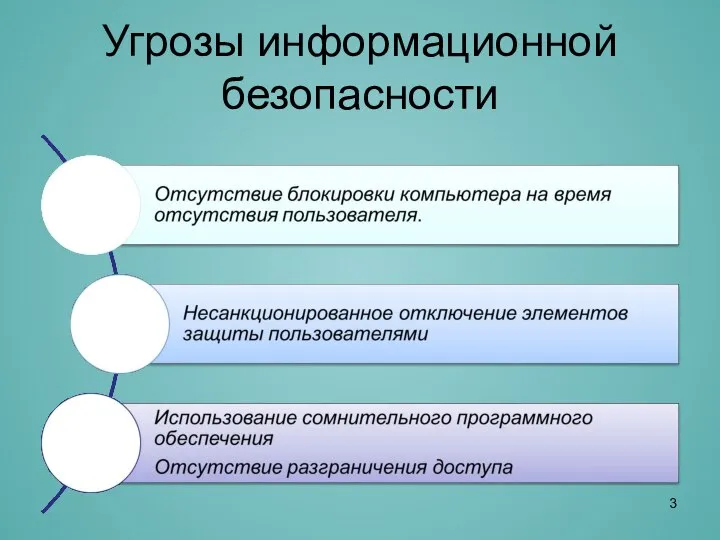

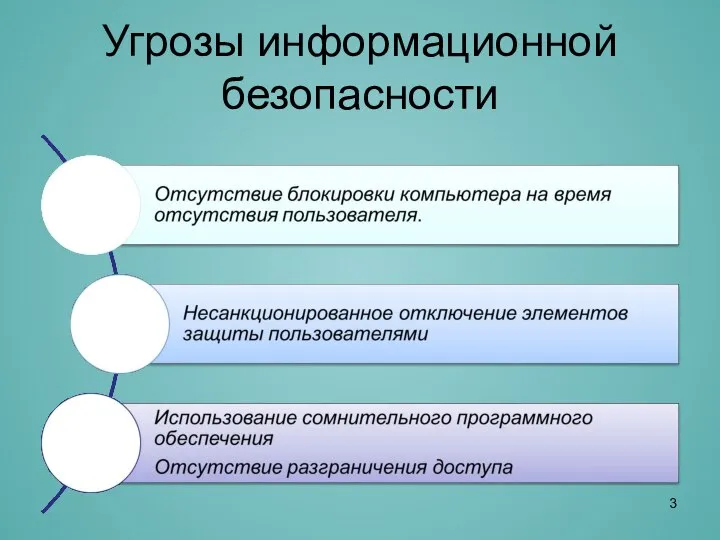

Слайд 3Угрозы информационной безопасности

Слайд 4Системы мониторинга и анализ сетевого трафика

Системы управления сетью (Network Management Systems)

Встроенные системы

диагностики и управления (Embedded systems)

Анализаторы протоколов (Protocol analyzers)

Многофункциональные устройства анализа и диагностики.

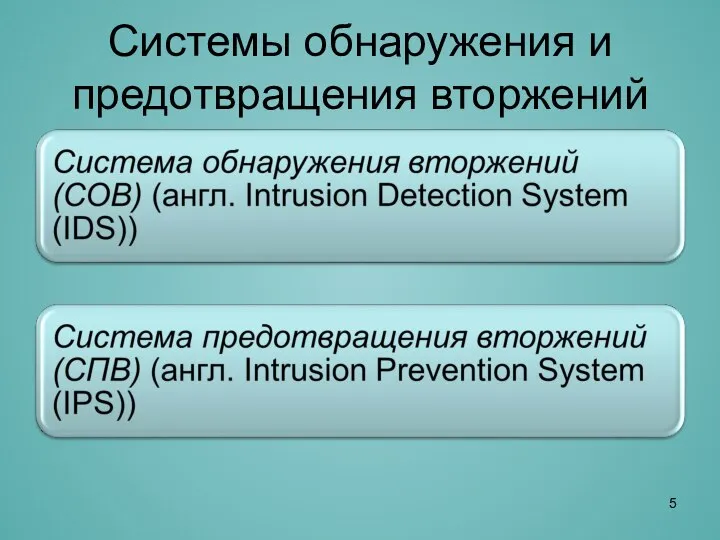

Слайд 5Системы обнаружения и предотвращения вторжений

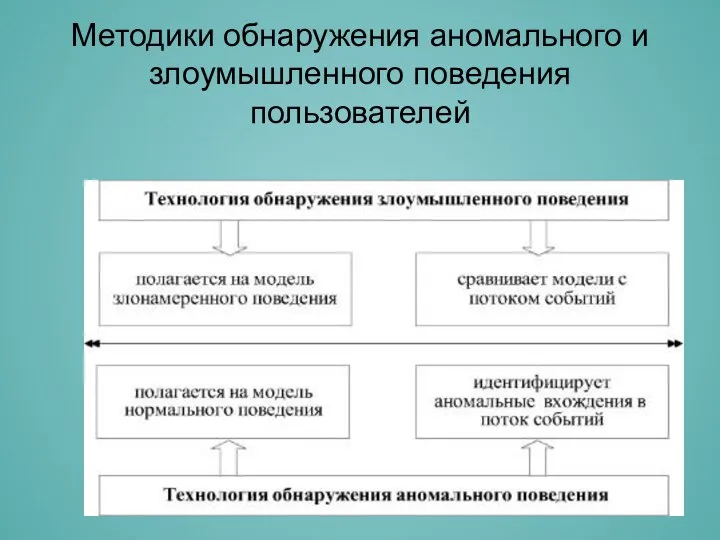

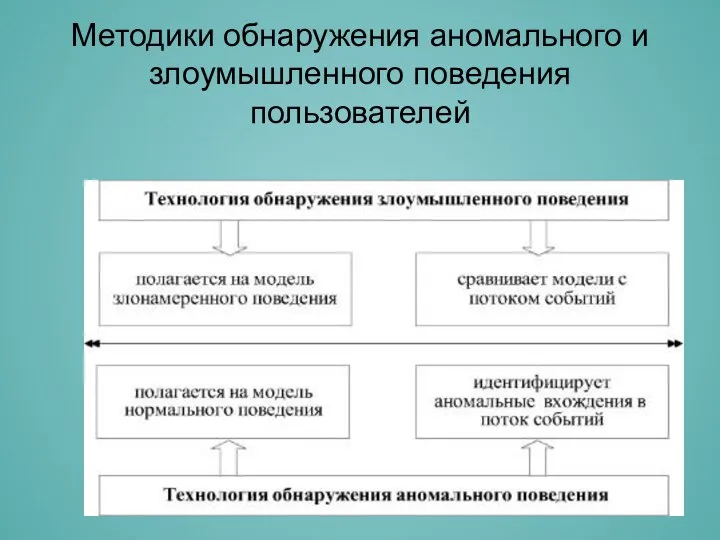

Слайд 6Методики обнаружения аномального и злоумышленного поведения пользователей

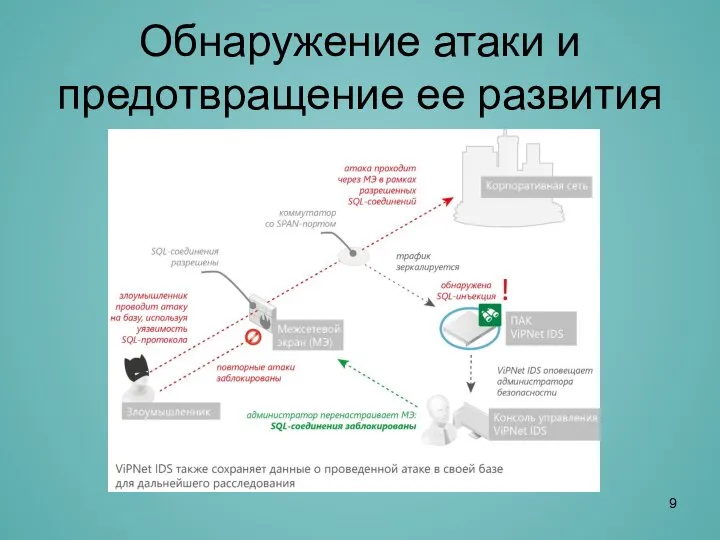

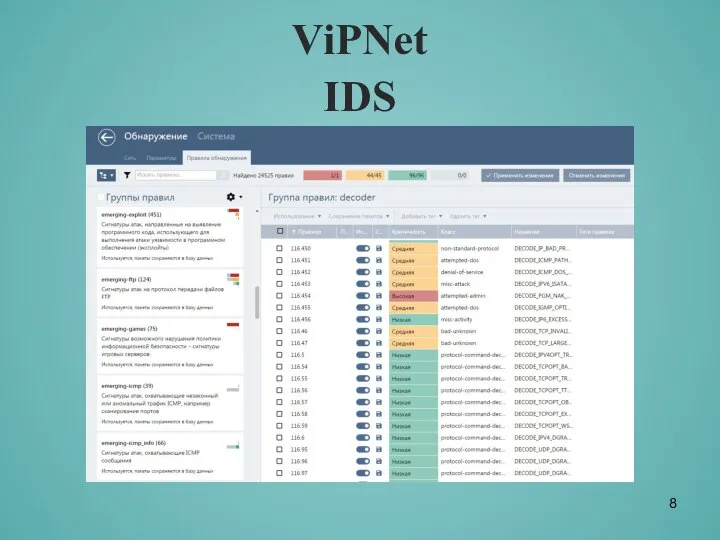

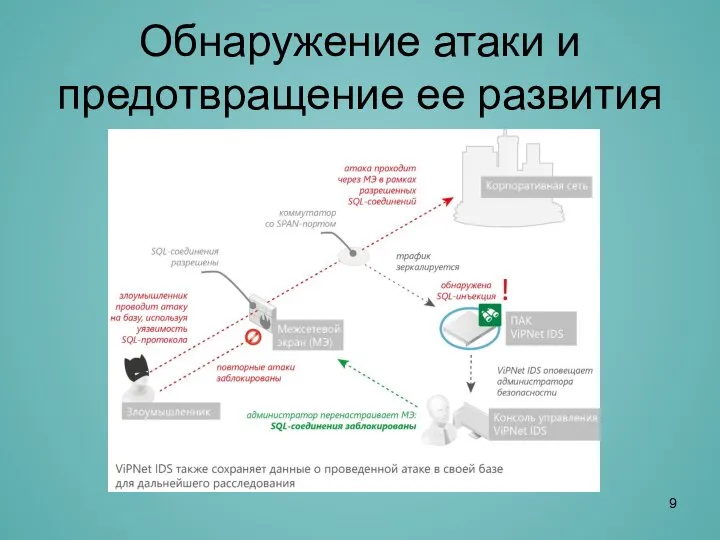

Слайд 9Обнаружение атаки и предотвращение ее развития

Текстура и фактура 3D модели

Текстура и фактура 3D модели Программа М-аптека плюс. Уникальный продукт для автоматизации аптечного бизнеса

Программа М-аптека плюс. Уникальный продукт для автоматизации аптечного бизнеса Структура, функция и оценка программного обеспечения компьютерной сети. Шаблон

Структура, функция и оценка программного обеспечения компьютерной сети. Шаблон Теоретическое программирование

Теоретическое программирование Информационное моделирование. Модели объектов и их назначение

Информационное моделирование. Модели объектов и их назначение Ежегодные мероприятия университета Частного права

Ежегодные мероприятия университета Частного права Технологии локальных компьютерных сетей

Технологии локальных компьютерных сетей Модель мира Информационные тени

Модель мира Информационные тени Диаграммы и свободные таблицы

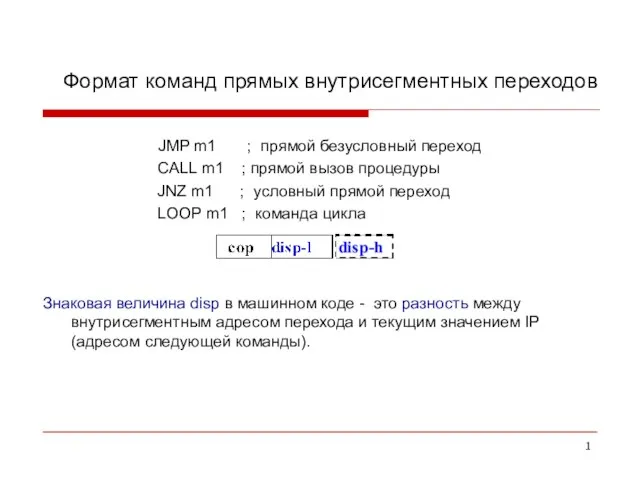

Диаграммы и свободные таблицы Форматы команд процессора. (Лекция 19.2)

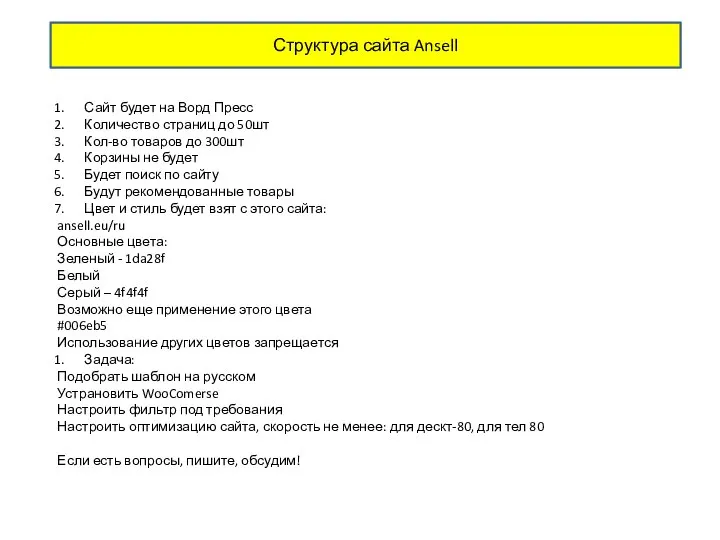

Форматы команд процессора. (Лекция 19.2) Структура сайта Ansell

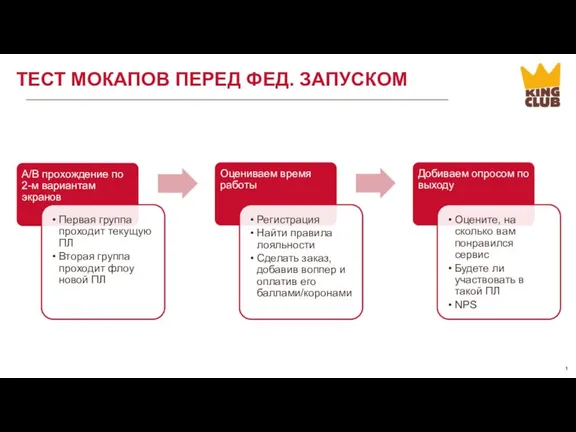

Структура сайта Ansell Тест ФЛОУ Мокапов перед фед. запуском

Тест ФЛОУ Мокапов перед фед. запуском Создание сервера генерации цифровых сертификатов Х.509 с использованием библиотеки SSL

Создание сервера генерации цифровых сертификатов Х.509 с использованием библиотеки SSL Анализ проблемы и моделирование предметной области с использованием системного подхода

Анализ проблемы и моделирование предметной области с использованием системного подхода Gimp. Удаление лишних деталей с фотографии. Создание терминатора

Gimp. Удаление лишних деталей с фотографии. Создание терминатора Создание таблиц баз данных. Задание

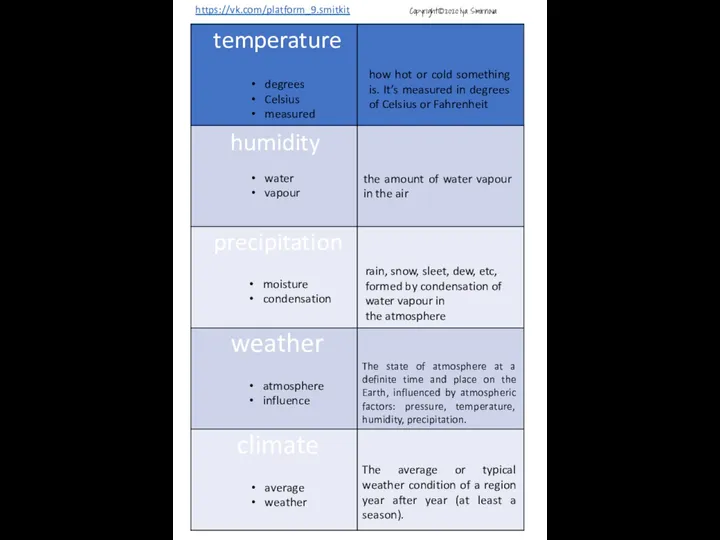

Создание таблиц баз данных. Задание Weather definitions

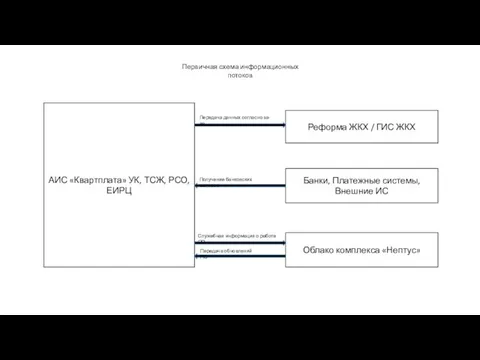

Weather definitions Первичная схема информационных потоков

Первичная схема информационных потоков Безопасность в сети Интернет

Безопасность в сети Интернет Измерение информации

Измерение информации Алгоритми опрацювання табличних величин. Урок 26

Алгоритми опрацювання табличних величин. Урок 26 Файлы и файловые структуры

Файлы и файловые структуры Интенсив. Слепой метод набора

Интенсив. Слепой метод набора Задача регистрации курсов (use case)

Задача регистрации курсов (use case) Конвалярия после 3D деконволюции

Конвалярия после 3D деконволюции Структура социальных медиа

Структура социальных медиа Большие данные – это…

Большие данные – это… Дизайн презентации

Дизайн презентации