Содержание

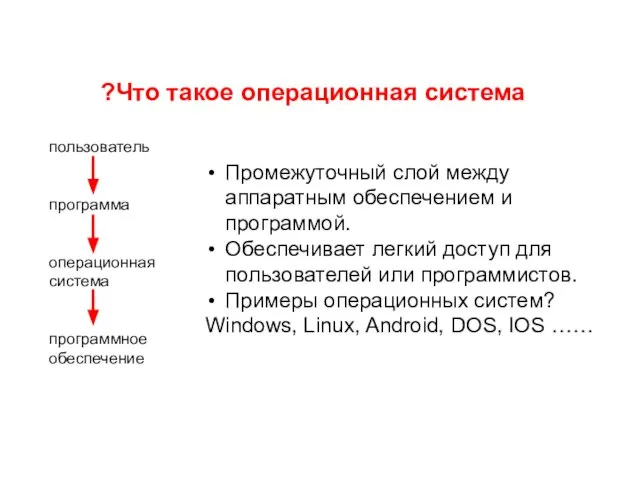

- 2. Что такое операционная система? Промежуточный слой между аппаратным обеспечением и программой. Обеспечивает легкий доступ для пользователей

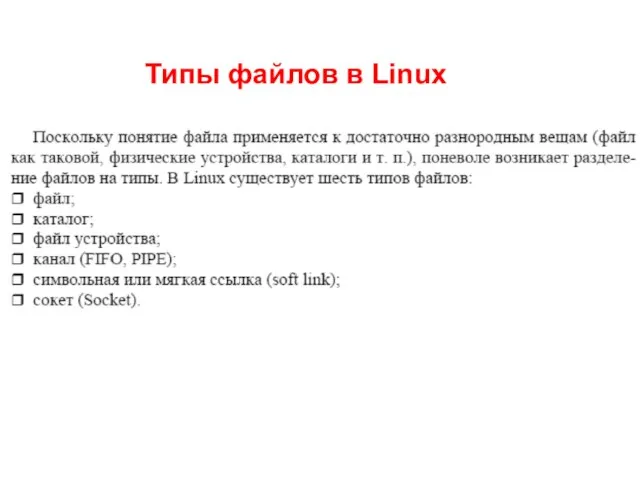

- 3. Типы файлов в Linux

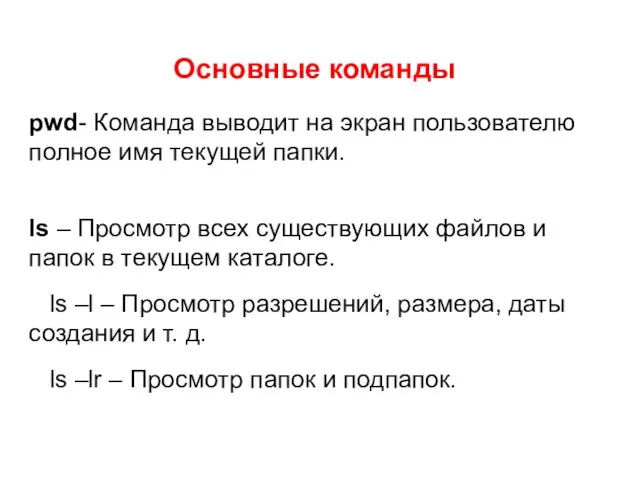

- 4. Основные команды pwd- Команда выводит на экран пользователю полное имя текущей папки. ls – Просмотр всех

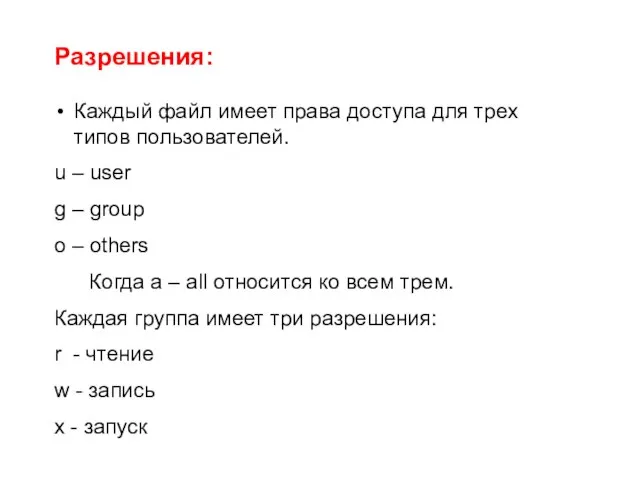

- 5. Разрешения: Каждый файл имеет права доступа для трех типов пользователей. u – user g – group

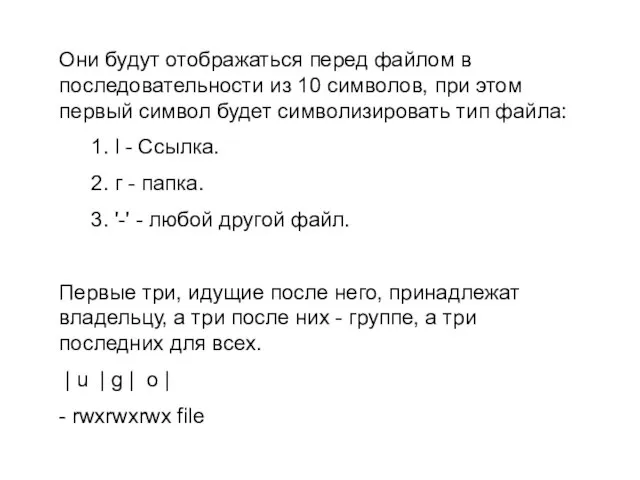

- 6. Они будут отображаться перед файлом в последовательности из 10 символов, при этом первый символ будет символизировать

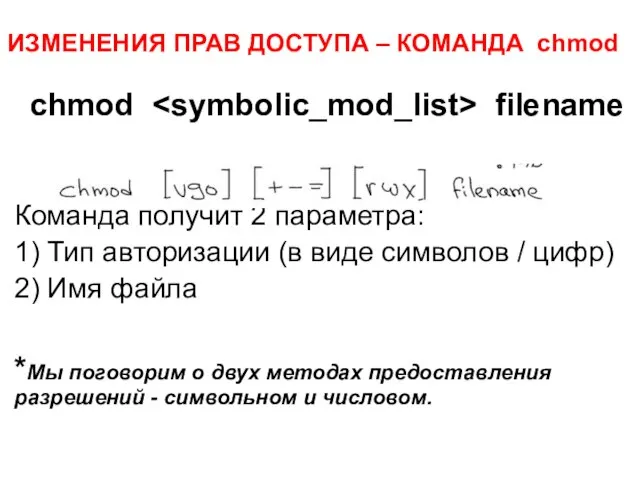

- 7. ИЗМЕНЕНИЯ ПРАВ ДОСТУПА – КОМАНДА chmod chmod filename Команда получит 2 параметра: 1) Тип авторизации (в

- 8. разрешения в команде chmod:

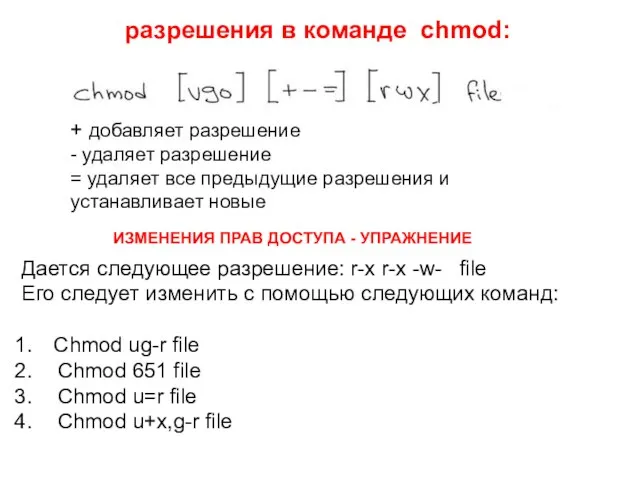

- 9. разрешения в команде chmod: + добавляет разрешение - удаляет разрешение = удаляет все предыдущие разрешения и

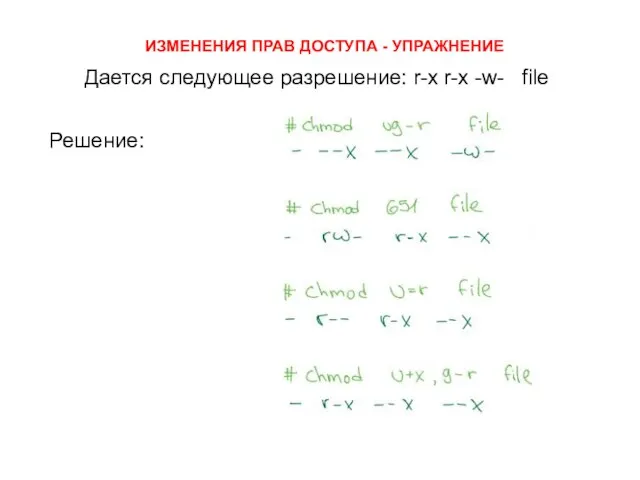

- 10. ИЗМЕНЕНИЯ ПРАВ ДОСТУПА - УПРАЖНЕНИЕ Решение: Дается следующее разрешение: r-x r-x -w- file

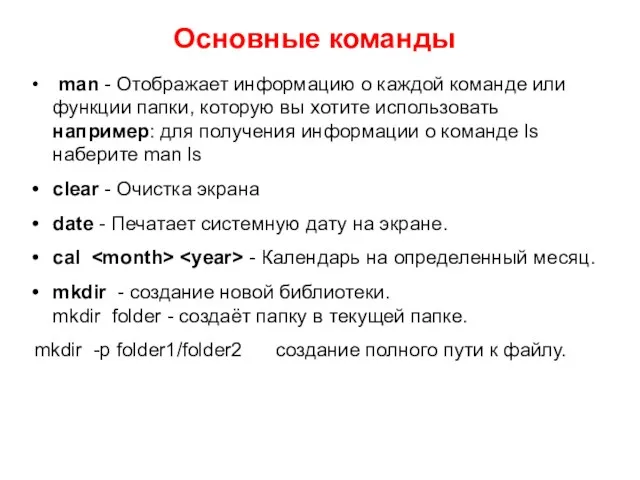

- 11. Основные команды man - Отображает информацию о каждой команде или функции папки, которую вы хотите использовать

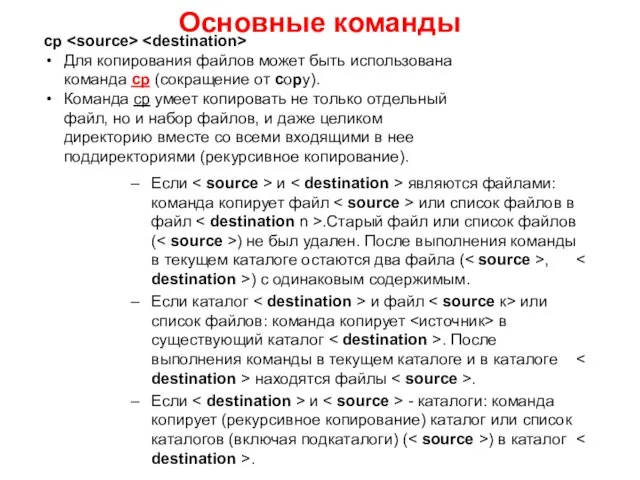

- 12. Основные команды cp Для копирования файлов может быть использована команда cp (сокращение от copy). Команда сp

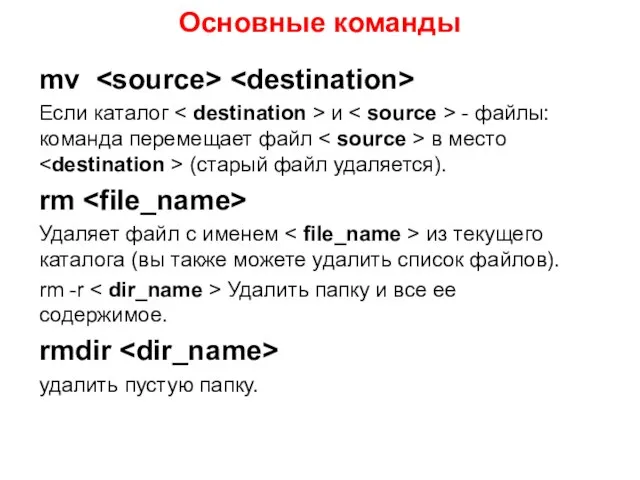

- 13. Основные команды mv Если каталог и - файлы: команда перемещает файл в место (старый файл удаляется).

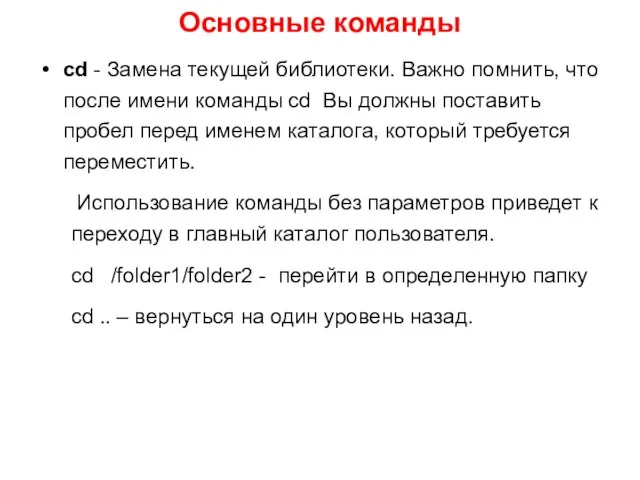

- 14. Основные команды cd - Замена текущей библиотеки. Важно помнить, что после имени команды cd Вы должны

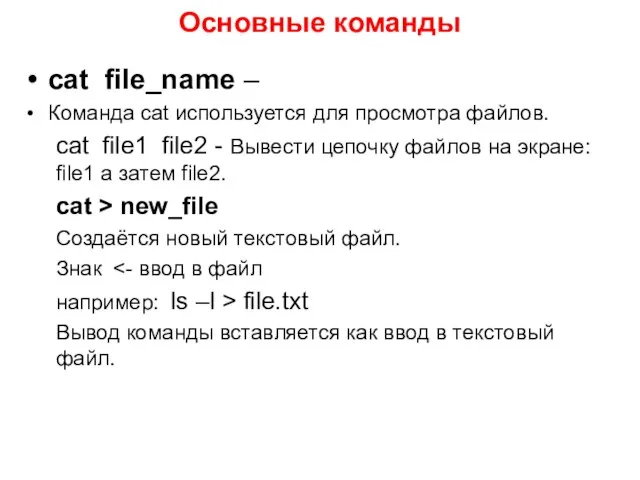

- 15. Основные команды cat file_name – Команда cat используется для просмотра файлов. cat file1 file2 - Вывести

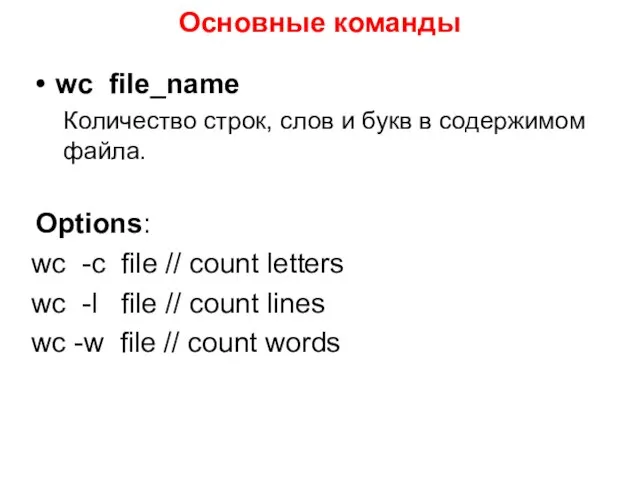

- 16. Основные команды wc file_name Количество строк, слов и букв в содержимом файла. Options: wc -c file

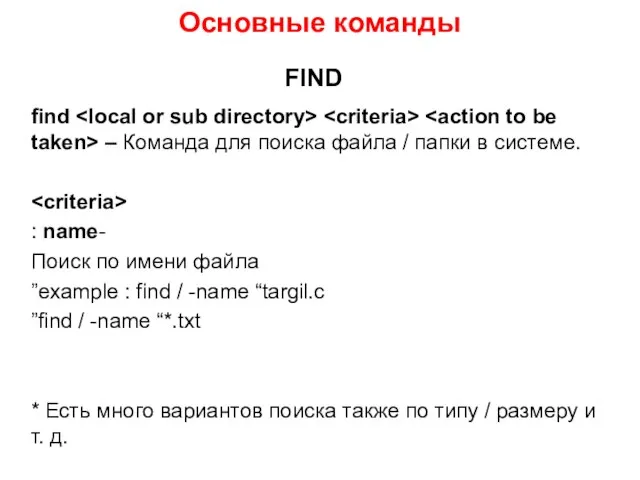

- 17. FIND find – Команда для поиска файла / папки в системе. -name : Поиск по имени

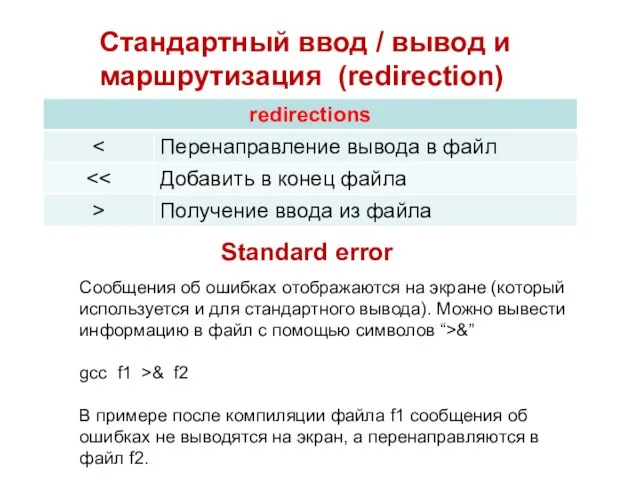

- 18. Стандартный ввод / вывод и маршрутизация (redirection) Standard error Сообщения об ошибках отображаются на экране (который

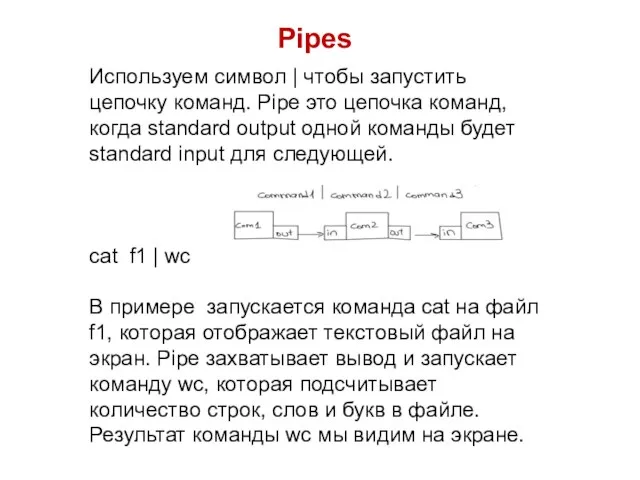

- 19. Pipes Используем символ | чтобы запустить цепочку команд. Pipe это цепочка команд, когда standard output одной

- 20. Упражнения Написать команду, которая записывает в файл FF.txt список всех текстовых файлов. Написать команду, которая записывает

- 22. Скачать презентацию

Использование текстового процессора. Поиск и замена текста

Использование текстового процессора. Поиск и замена текста Программа предназначена для автоматической рассылки объявлений на электронные доски

Программа предназначена для автоматической рассылки объявлений на электронные доски Программирование циклических алгоритмов. Программирование циклов с заданным условием продолжения работы

Программирование циклических алгоритмов. Программирование циклов с заданным условием продолжения работы Сервер CREATIV

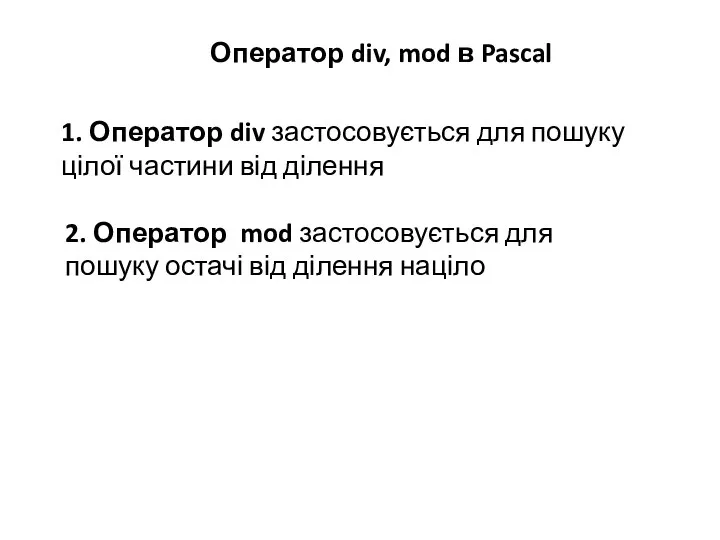

Сервер CREATIV Оператор div, mod в Pascal

Оператор div, mod в Pascal Правила поведения в чатах

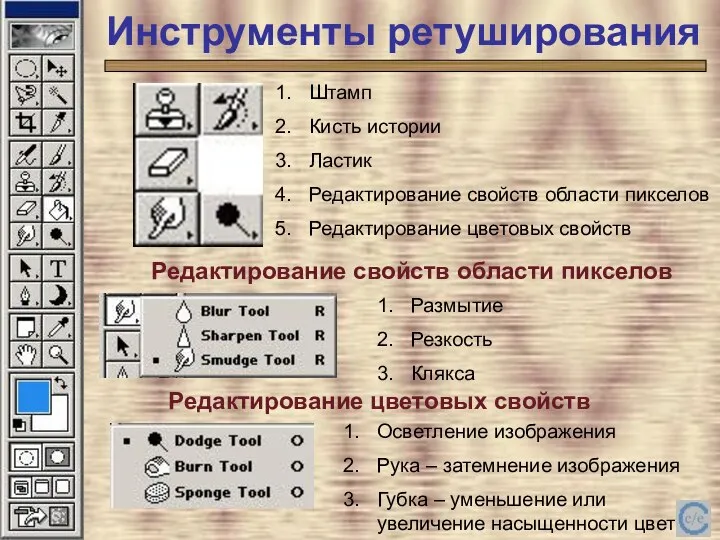

Правила поведения в чатах 1- Инструменты ретуширования

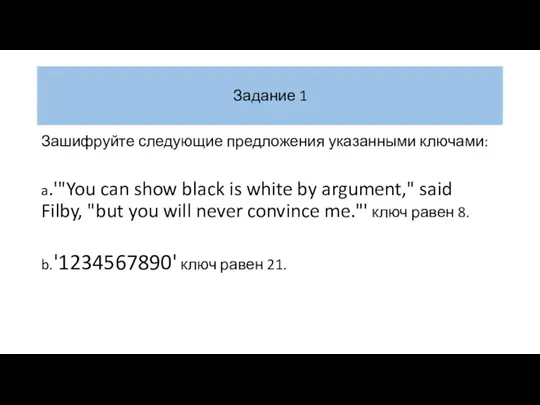

1- Инструменты ретуширования Задания для шифрования

Задания для шифрования Элементы теории статистической обработки данных. Основные определения и понятия

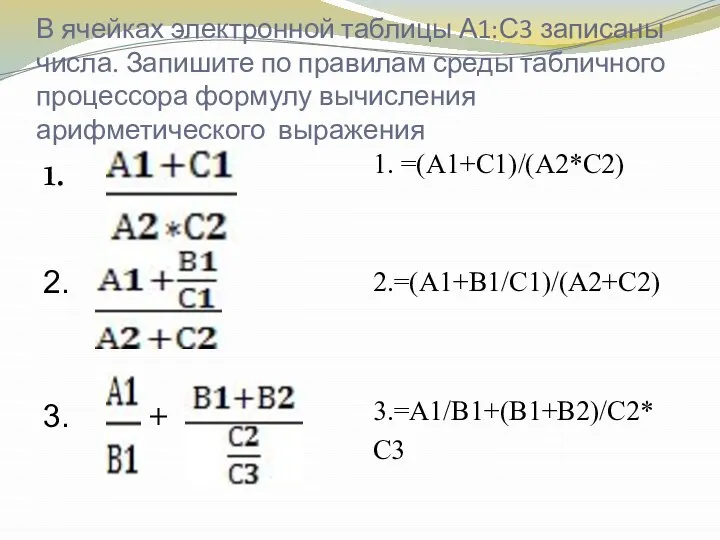

Элементы теории статистической обработки данных. Основные определения и понятия Форматирование табличного документа

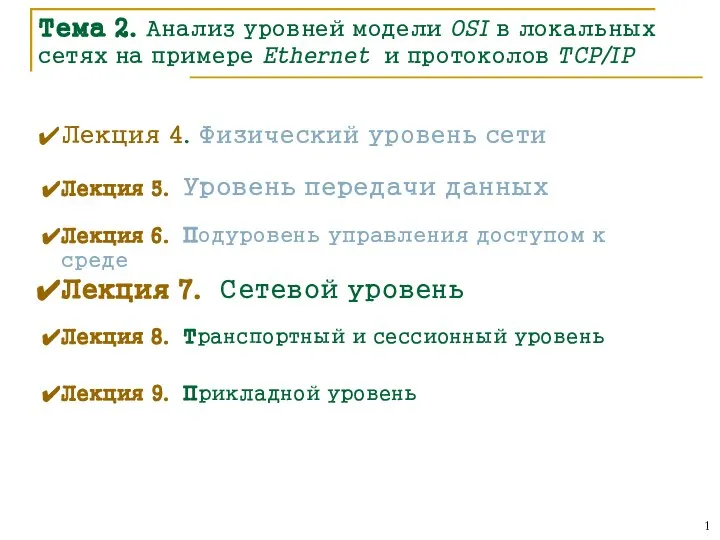

Форматирование табличного документа Физический уровень сети. Сетевой уровень

Физический уровень сети. Сетевой уровень Базы данных как модель предметной области

Базы данных как модель предметной области Что такое гиперссылка и как она работает?

Что такое гиперссылка и как она работает? Презентация на тему Архивация данных

Презентация на тему Архивация данных  Архитектура ORACLE. Установление соединения по сети

Архитектура ORACLE. Установление соединения по сети Типы сетей

Типы сетей Программа Student’s athletic helper

Программа Student’s athletic helper Параллельное программирование. Программирование взаимодействующих процессов

Параллельное программирование. Программирование взаимодействующих процессов Создание сайта для охранного агентства ФондСервис-Б

Создание сайта для охранного агентства ФондСервис-Б Сетевой фольклор

Сетевой фольклор Вибір програмної та апаратної конфігурації суб’єкта господарської діяльності

Вибір програмної та апаратної конфігурації суб’єкта господарської діяльності История развития Windows

История развития Windows Программирование в среде RobotC. Вводное занятие

Программирование в среде RobotC. Вводное занятие Инструменты Corel

Инструменты Corel Ветвящиеся и циклические алгоритмы

Ветвящиеся и циклические алгоритмы Образование в условиях Covid-19

Образование в условиях Covid-19 Информационное моделирование. Модели объектов и их назначение. Разнообразие информационных моделей

Информационное моделирование. Модели объектов и их назначение. Разнообразие информационных моделей Последовательный поиск элементов в массиве. Алгоритмизация и программирование

Последовательный поиск элементов в массиве. Алгоритмизация и программирование