Содержание

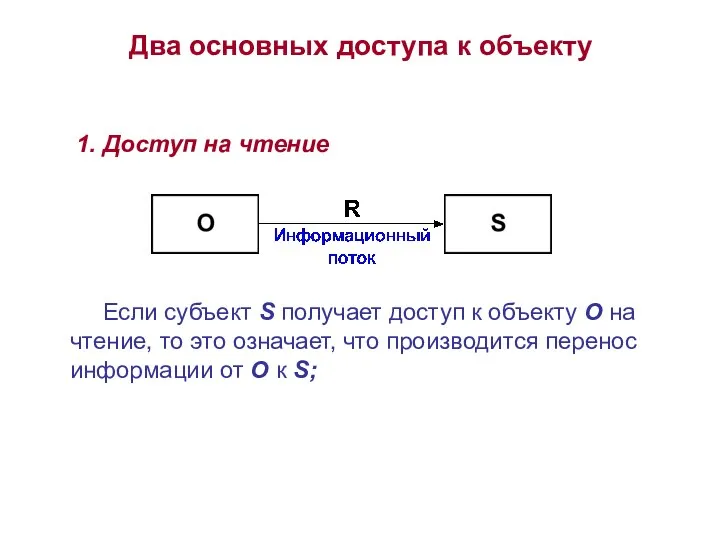

- 2. Два основных доступа к объекту 1. Доступ на чтение Если субъект S получает доступ к объекту

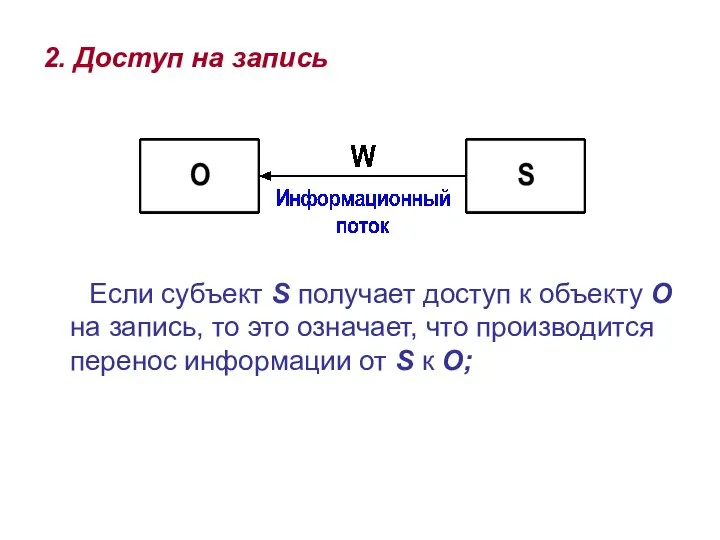

- 3. 2. Доступ на запись Если субъект S получает доступ к объекту O на запись, то это

- 4. 3. Также существует и модификация доступа в виде доступа на активизацию процесса в О Положение: Все

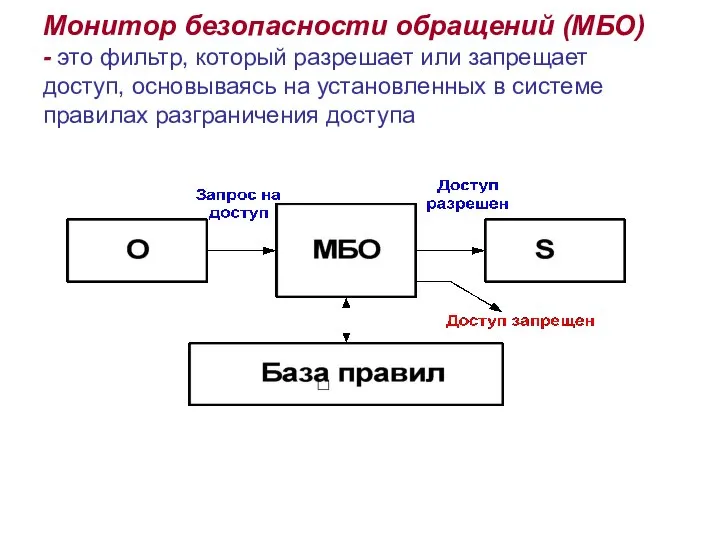

- 5. Монитор безопасности обращений (МБО) - это фильтр, который разрешает или запрещает доступ, основываясь на установленных в

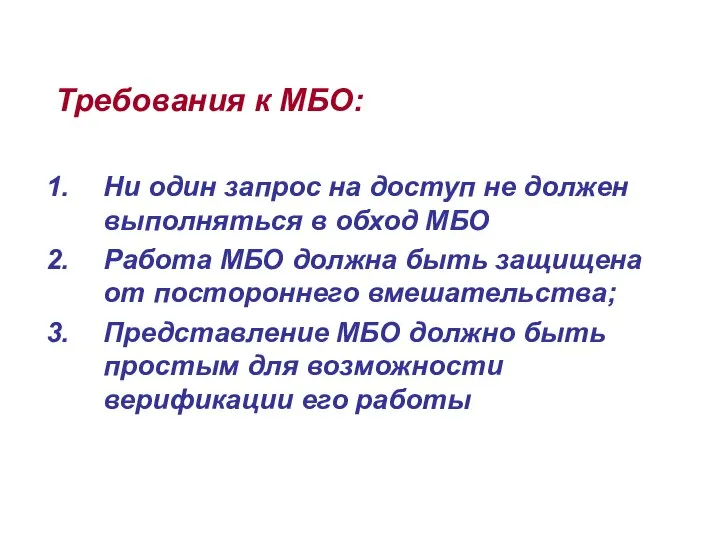

- 6. Требования к МБО: Ни один запрос на доступ не должен выполняться в обход МБО Работа МБО

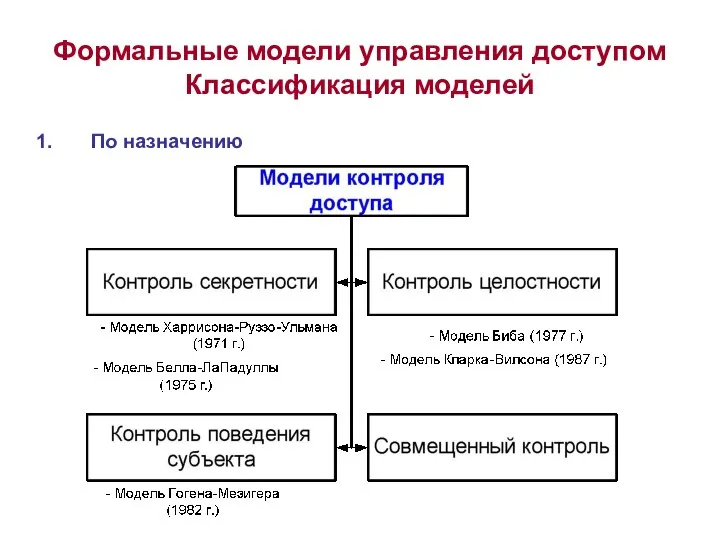

- 7. Формальные модели управления доступом Классификация моделей По назначению

- 9. Скачать презентацию

Спортивное программирование

Спортивное программирование АСУ ВУЗ

АСУ ВУЗ Преобразование вида и состава изображений (графическая работа)

Преобразование вида и состава изображений (графическая работа) История развития Dassault Systèmes

История развития Dassault Systèmes Data PowerPoint

Data PowerPoint Архитектура и сборка персонального компьютера

Архитектура и сборка персонального компьютера Жизненный цикл программного обеспечения. Лекция №3

Жизненный цикл программного обеспечения. Лекция №3 Работа с Ms Excel. Использование логических функций

Работа с Ms Excel. Использование логических функций Команды, которые меняют регистр

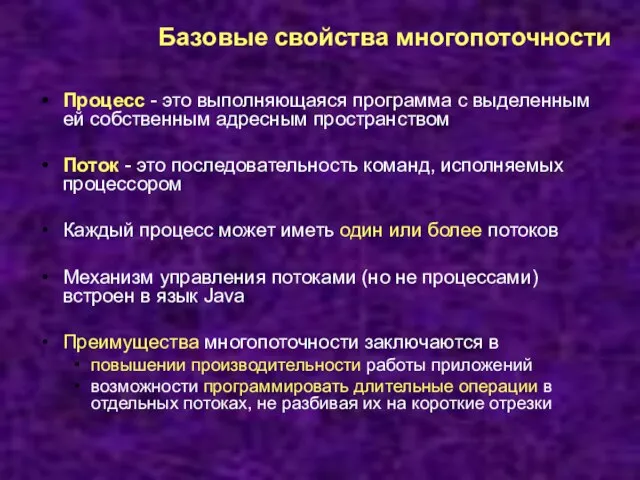

Команды, которые меняют регистр Базовые свойства многопоточности

Базовые свойства многопоточности Презентация на тему Компьютерный сленг

Презентация на тему Компьютерный сленг  Методический конструктор для учителей

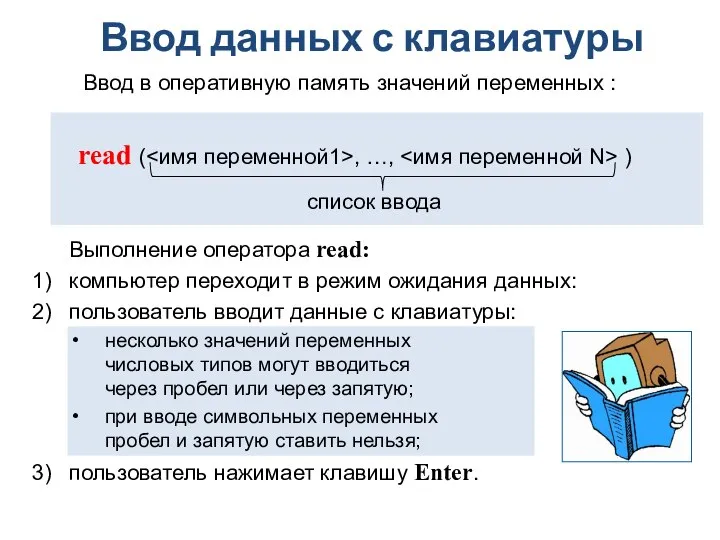

Методический конструктор для учителей Оператор Ввода

Оператор Ввода Локальные компьютерные сети

Локальные компьютерные сети Портфолио. Выполненные работы

Портфолио. Выполненные работы Блокчейн и решение его проблем

Блокчейн и решение его проблем Форматирование. Виды форматирования

Форматирование. Виды форматирования Алгоритм. 4 класс

Алгоритм. 4 класс Техника микропроцессорных систем. Лабораторная работа

Техника микропроцессорных систем. Лабораторная работа Презентация на тему Мобильная связь (поколение мобильных телефонов)

Презентация на тему Мобильная связь (поколение мобильных телефонов)  Программная обработка данных на компьютере

Программная обработка данных на компьютере Компьютерная графика. Урок 18

Компьютерная графика. Урок 18 Анализ платформ по реализации web-решений

Анализ платформ по реализации web-решений Разработка проекта. Анализ

Разработка проекта. Анализ ИНФОРМАТИКА 11

ИНФОРМАТИКА 11 Игра Турнир смекалистых

Игра Турнир смекалистых Логика

Логика Шрифт Times New Roman

Шрифт Times New Roman