Слайд 2Алгоритмическая разрешимость

Проблема распознавания выводимости

Алгоритмическая неразрешимость некоторого класса задач:

Решение уравнения в радикалах и

др

Уточнить понятие алгоритма, Тьюринг 1937 г

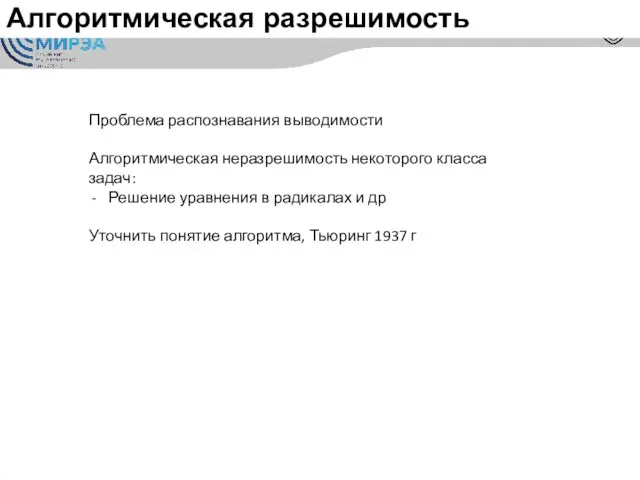

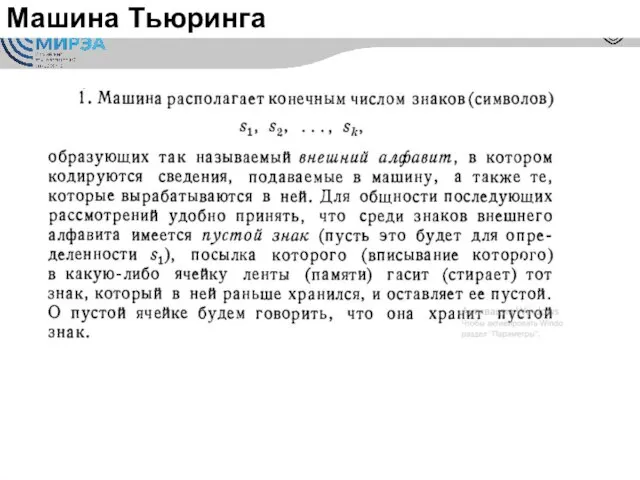

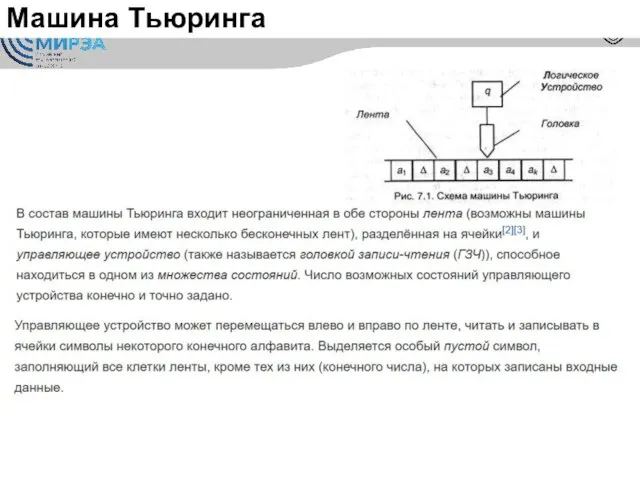

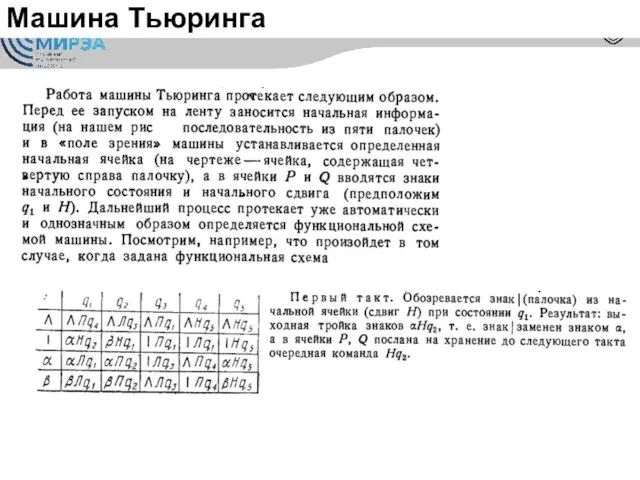

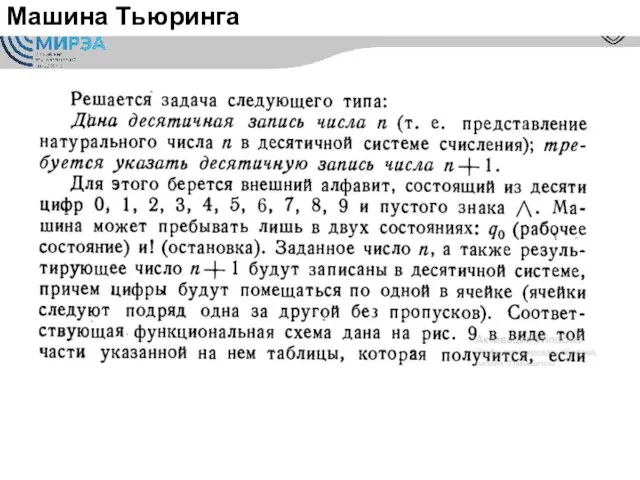

Слайд 4Машина Тьюринга

- В каждой ячейке хранится не более одного знака

Каждое сведение, хранящееся

на ленте, изображается конечным набором знаков внешнего алфавита,

К началу работы машины на ленту подается начальное сведение

В качестве начальной информации на ленту можно подать любое слово в этом алфавите

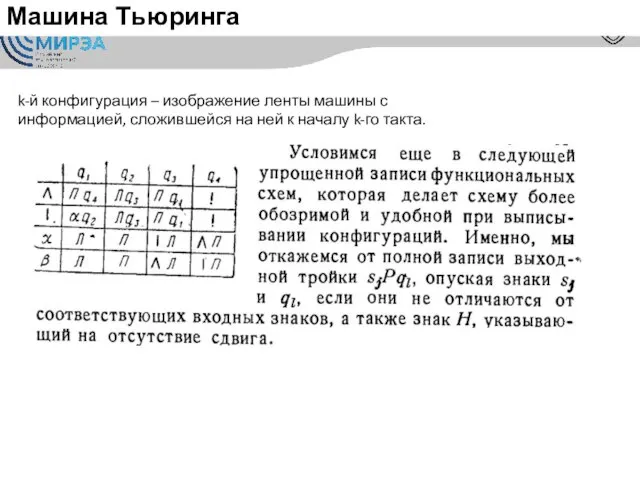

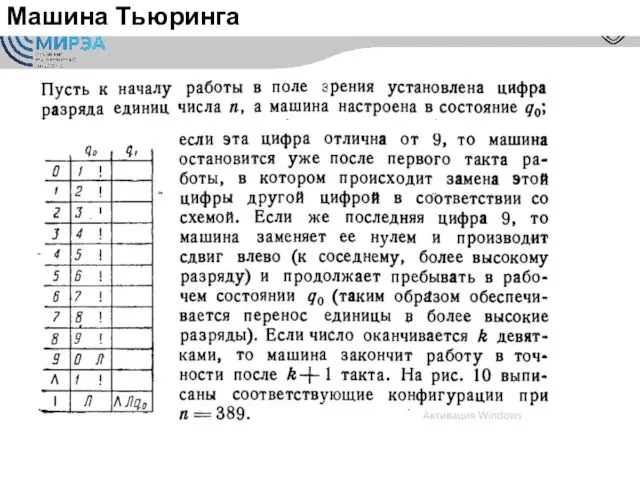

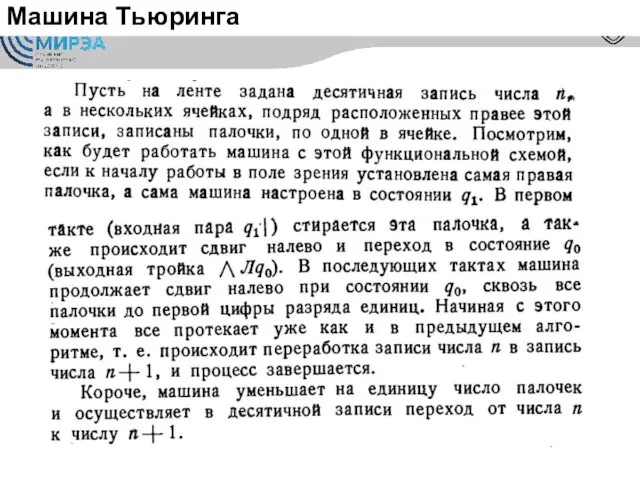

Слайд 11Машина Тьюринга

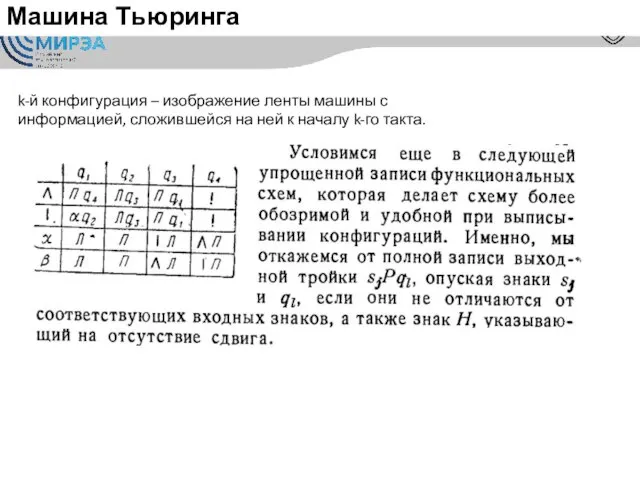

k-й конфигурация – изображение ленты машины с информацией, сложившейся на ней

к началу k-го такта.

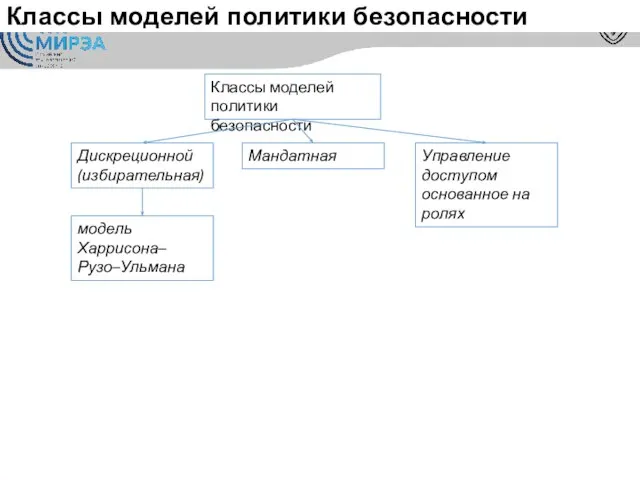

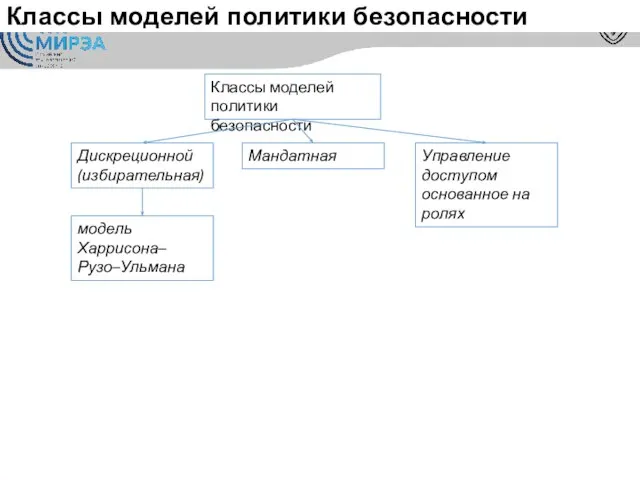

Слайд 17Классы моделей политики безопасности

Дискреционной (избирательная)

Классы моделей

политики безопасности

модель Харрисона–Рузо–Ульмана

Мандатная

Управление доступом основанное

на ролях

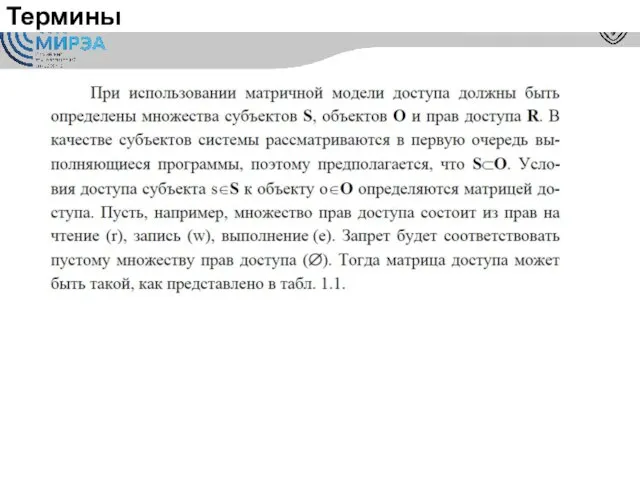

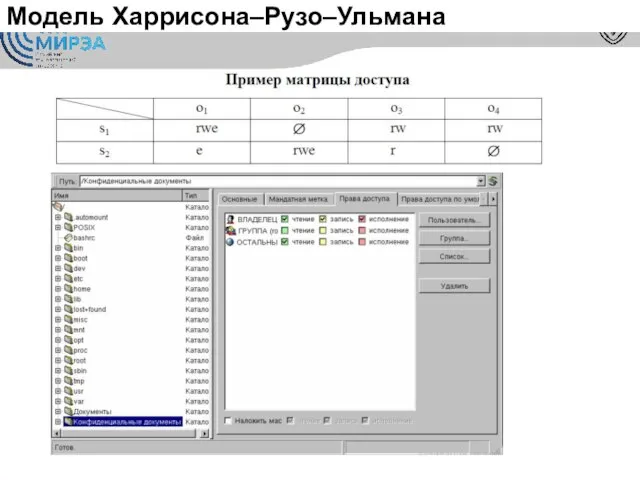

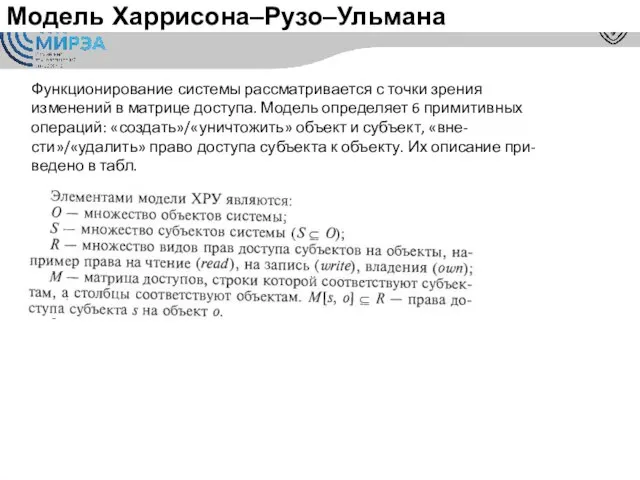

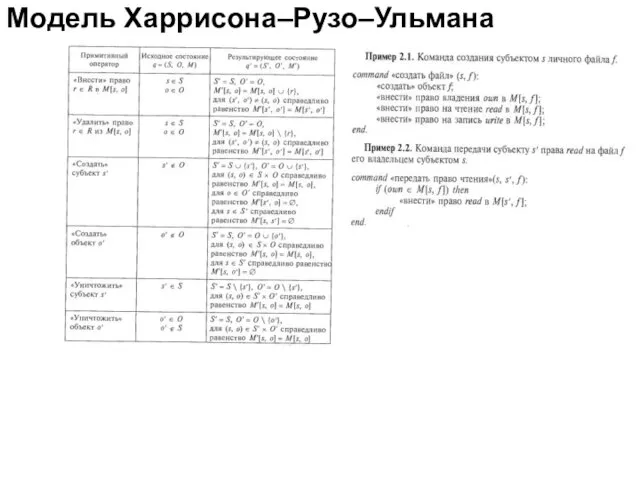

Слайд 19Модель Харрисона–Рузо–Ульмана

Функционирование системы рассматривается с точки зрения

изменений в матрице доступа. Модель определяет

6 примитивных

операций: «создать»/«уничтожить» объект и субъект, «вне-

сти»/«удалить» право доступа субъекта к объекту. Их описание при-

ведено в табл.

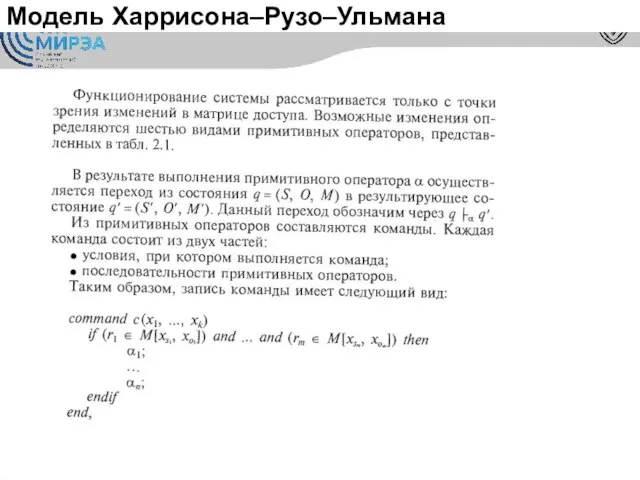

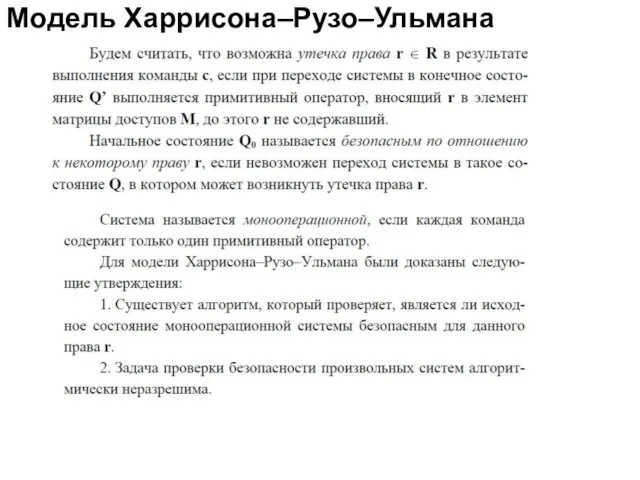

Слайд 23Модель Харрисона–Рузо–Ульмана

Общая модель Харрисона– Рузо–Ульмана может выражать большое разнообразие политик дис креционного

доступа, но при этом не существует общего алгоритма проверки их безопасности.

- Для монооперационных систем алгоритм проверки безопасности существует, но данный класс является узким

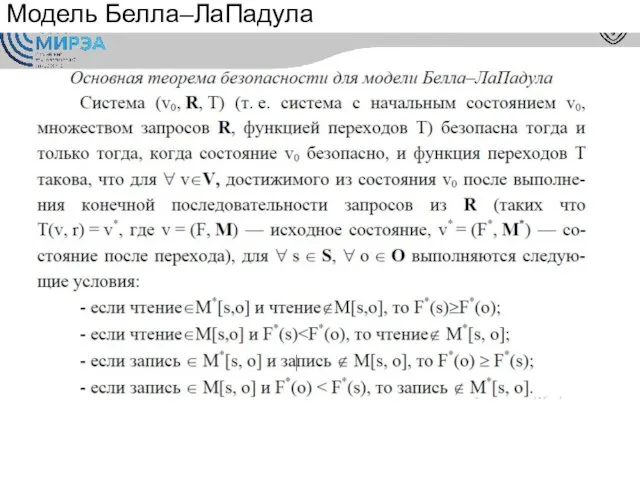

Слайд 31Недостатки модели Белла–ЛаПадула

Слайд 32Недостатки модели Белла–ЛаПадула

Слайд 38Литература

Нестеров С.А. Основы информационной безопасности, Санкт-Петербург, 2014 г.

Девянин П.Н. Модели безопасности

компьютерных систем. – М.: Издательский центр «Академия», 2005.

Трахтенброт Б.А. Алгоритмы и машинное решение задач. – М.: 1957

https://habr.com/ru/company/solarsecurity/blog/509998/. Строим ролевую модель управления доступом. Часть первая, подготовительная

Подпрограммы. Процедуры. Функции. Turbo Pascal. Решение задач

Подпрограммы. Процедуры. Функции. Turbo Pascal. Решение задач Число и программный калькулятор

Число и программный калькулятор Обслуживание компьютера. Средства проверки дисков

Обслуживание компьютера. Средства проверки дисков Колобок. Рисунки

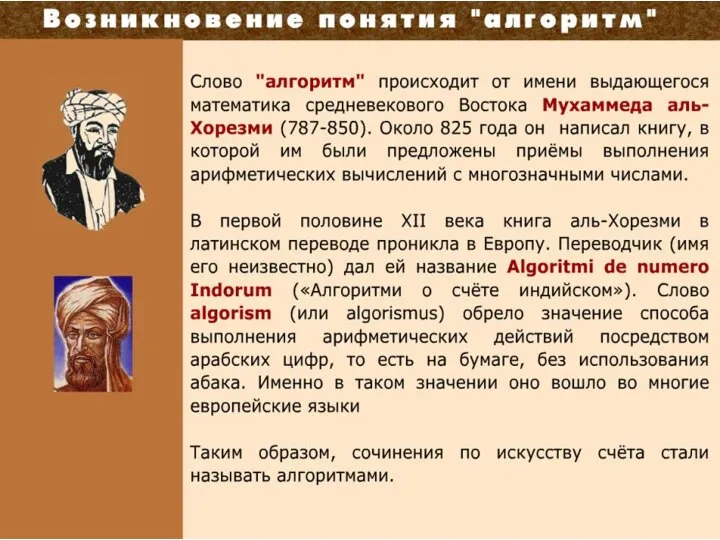

Колобок. Рисунки Возникновение понятия алгоритм

Возникновение понятия алгоритм Добавление текстур

Добавление текстур Элементы окна MICROSOFT WORD 2003. Изучение окна Word

Элементы окна MICROSOFT WORD 2003. Изучение окна Word Внеурочное занятие. 1 класс

Внеурочное занятие. 1 класс Блок MS Office Word 2010

Блок MS Office Word 2010 Предложения GROUP BY и HAVING

Предложения GROUP BY и HAVING Основные этапы работы над веб-сайтом

Основные этапы работы над веб-сайтом Этапы проектирования ИС с применением UML

Этапы проектирования ИС с применением UML Food and Drink

Food and Drink Активизация на портале Госуслуг

Активизация на портале Госуслуг Алгоритмические языки и программирование. Стандартные потоки

Алгоритмические языки и программирование. Стандартные потоки Система контроля деятельности образовательных учреждений. Питание

Система контроля деятельности образовательных учреждений. Питание Использование Удаленного Доступа В Windows Server 2012 R2

Использование Удаленного Доступа В Windows Server 2012 R2 Локальные и глобальные сети ЭВМ

Локальные и глобальные сети ЭВМ История языков программирования

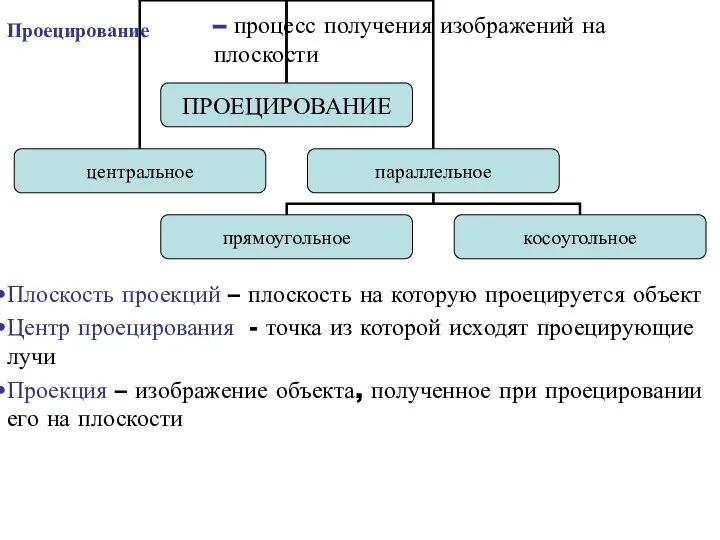

История языков программирования Проецирование

Проецирование Автоворонка в каждый Дом

Автоворонка в каждый Дом Создание концепта видеоигры

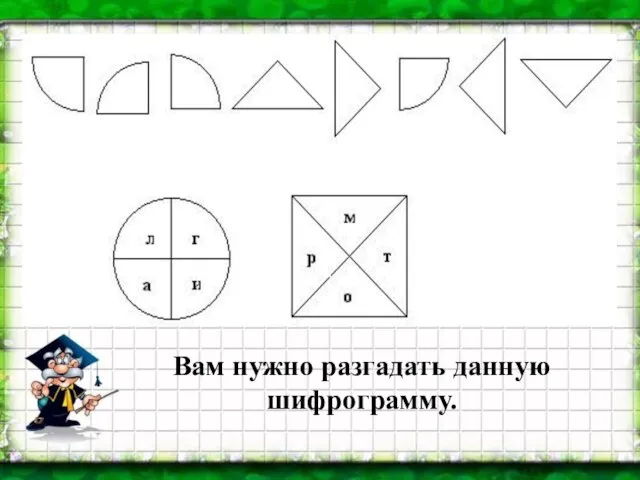

Создание концепта видеоигры Алгоритмы, их типы. Алгоритмическая структура ветвление, выбор

Алгоритмы, их типы. Алгоритмическая структура ветвление, выбор How to write a resolution

How to write a resolution Role of “Medialogy” in Social and Cultural Life

Role of “Medialogy” in Social and Cultural Life Программа ClickMeeting

Программа ClickMeeting Обои на рабочий стол

Обои на рабочий стол Защита электронной документации

Защита электронной документации