Содержание

- 2. Содержание Основы кэширования: Cache-Control Условное кэширование: ETag Настройка и сброс кэширования Кэширования для IE: post-check, pre-check

- 3. Expires, Cache-Control и сброс кэша webo.in 3 / 19

- 4. Expires и Cache-Control Expires время актуальности информации Cache-Control срок кэширования данных директивы кэширования для прокси-серверов «тонкая»

- 5. «Вечное» кэширование 5 / 19 webo.in Expires и(ли) Cache-Control на месяц, год или 10 лет вперед

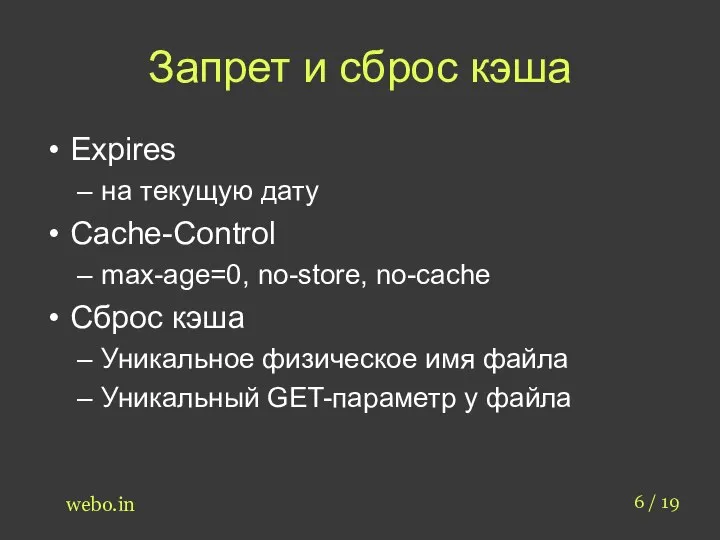

- 6. Запрет и сброс кэша 6 / 19 webo.in Expires на текущую дату Cache-Control max-age=0, no-store, no-cache

- 7. Условное кэширование webo.in 7/ 19

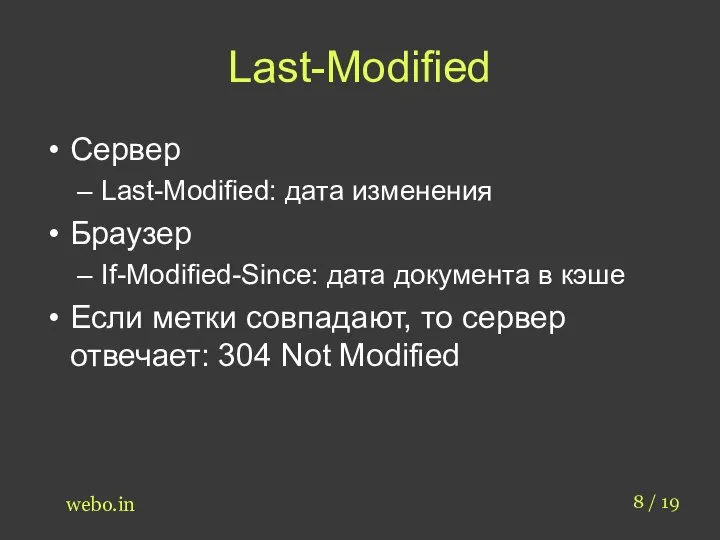

- 8. Last-Modified Сервер Last-Modified: дата изменения Браузер If-Modified-Since: дата документа в кэше Если метки совпадают, то сервер

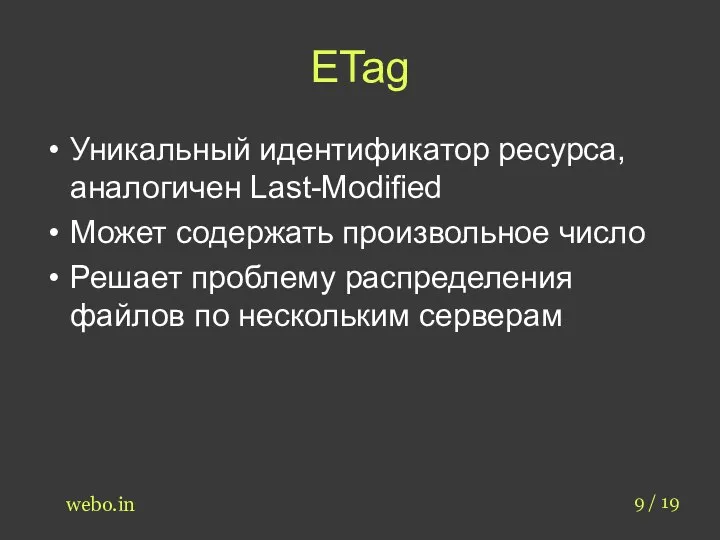

- 9. ETag Уникальный идентификатор ресурса, аналогичен Last-Modified Может содержать произвольное число Решает проблему распределения файлов по нескольким

- 10. Синхронизация файлов 10 / 19 webo.in Метка файла Зависит от даты изменения Зависит от файловой системы

- 11. Кэширование в IE webo.in 11 / 19

- 12. post-check 12 / 19 webo.in IE отображает ресурс из кэша Но после этого делает запрос на

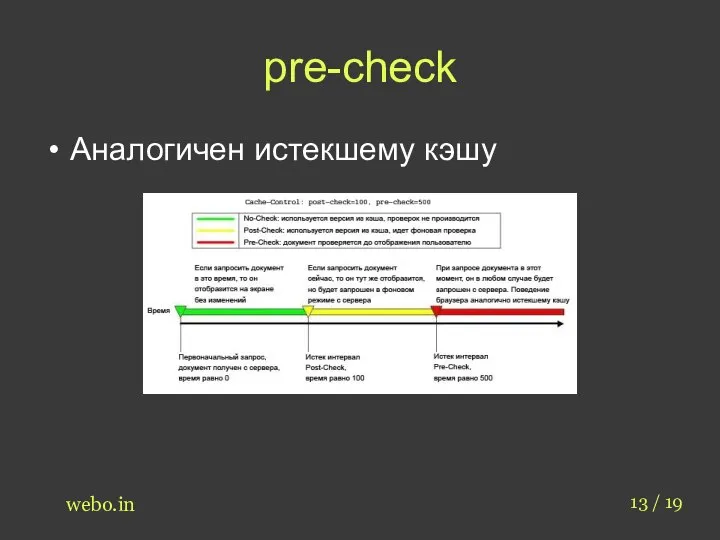

- 13. pre-check Аналогичен истекшему кэшу 13 / 19 webo.in

- 14. Кэширование в iPhone webo.in 14 / 19

- 15. Несколько фактов Продано несколько миллионов экземпляров Доля рынка браузеров – 0,15% Используем Safari для просмотра страниц

- 16. В центре исследования Максимальный размер отдельного компонента в кэше Максимальный размер кэша для всех компонентов Эффект

- 17. Максимальный размер кэша Для отдельного компонента 25 Кб Для всех компонентов 475-500 Кб В кэше сохраняются

- 18. Перезагрузка и общие советы Кэш очищается при перезагрузке Нужно следить за числом компонентов и общим размером

- 20. Скачать презентацию

Презентация на тему Работа с текстовой информацией в EXCEL

Презентация на тему Работа с текстовой информацией в EXCEL  Информационные технологии

Информационные технологии Лекция 29. CorelDRAW Инструменты группы. Изменение формы

Лекция 29. CorelDRAW Инструменты группы. Изменение формы Исполнитель Калькулятор

Исполнитель Калькулятор Создание 3d модели на основе операций твердотельного моделирования

Создание 3d модели на основе операций твердотельного моделирования Системное программное обеспечение

Системное программное обеспечение Популярные компьютерные игры

Популярные компьютерные игры Разработка автоматизированной информационной системы учета материальных и иных активов в ЦЦОД IT-Куб г. Княгинино

Разработка автоматизированной информационной системы учета материальных и иных активов в ЦЦОД IT-Куб г. Княгинино Концепция Virtual logistics

Концепция Virtual logistics Человек и информация

Человек и информация Буккроссинг - новое увлечение современных людей

Буккроссинг - новое увлечение современных людей Основы алгоритмизации инженерных задач

Основы алгоритмизации инженерных задач Проектирование пользовательского интерфейса графической оболочки сайта учебного учреждения АНПОО РОСТ

Проектирование пользовательского интерфейса графической оболочки сайта учебного учреждения АНПОО РОСТ Интернет-мошенничество

Интернет-мошенничество Электронные издания в сети Интернет. Виды по целевому назначению

Электронные издания в сети Интернет. Виды по целевому назначению Технические средства телекоммуникаций

Технические средства телекоммуникаций Техническое задание на проектирование персонажа

Техническое задание на проектирование персонажа Информация и информационные процессы. Тест

Информация и информационные процессы. Тест Программное обеспечение для обслуживания жестких дисков компьютера

Программное обеспечение для обслуживания жестких дисков компьютера Презентация А.Пуоджюс

Презентация А.Пуоджюс Джедаисты. Цели

Джедаисты. Цели Информатика и информационно-коммуникационные технологии

Информатика и информационно-коммуникационные технологии Введение в базовый синтаксис

Введение в базовый синтаксис Структуры данных

Структуры данных Инфографика

Инфографика Продвижение информационной составляющей официального сайта

Продвижение информационной составляющей официального сайта Компьютер, его системы и процессы

Компьютер, его системы и процессы Автоматизированные информационные технологии

Автоматизированные информационные технологии