Содержание

- 2. Интернет — интересный и многогранный мир, который позволяет узнавать много нового, общаться с людьми на разных

- 3. Интернет (англ. Internet) — это всемирная система объединённых компьютерных сетей для хранения и передачи информации. С

- 4. Электронная почта Общение. Существует множество программ и интернет-сервисов, позволяющих общаться. Это программы для обмена сообщениями (ICQ,

- 5. Роль интернета в жизни современного человека сложно переоценить. Он фиксирует и концентрирует в себе современную реальность,

- 6. Угроза № 1. Вредоносные программы (Вирусы). Вредоносная программа – это любая программа, которая наносит вред компьютеру

- 7. ПК долго загружается и долго выключается; автоматическое открытие окон с незнакомым содержимым при запуске ПК; блокировка

- 8. Угроза № 2. Мошенничество. Мошенничество в Интернете приобретает все большие масштабы. Изобретаются новые уловки доступа злоумышленников

- 9. КАКИМ ОБРАЗОМ ЗЛОУМЫШЛЕННИКИ МОГУТ ПОЛУЧИТЬ ДОСТУП К ВАШЕМУ КОМПЬЮТЕРУ? Первый приём. Социальная инженерия. Это метод управления

- 10. Третий приём. Предложение бесплатного программного обеспечения. Это как правило уловки, содержащие в себе множество вирусов и

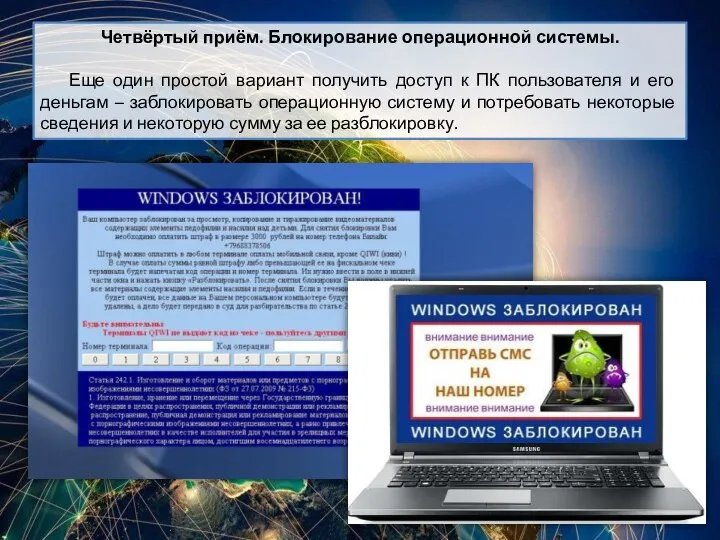

- 11. Четвёртый приём. Блокирование операционной системы. Еще один простой вариант получить доступ к ПК пользователя и его

- 12. Угроза № 3 . Интернет-зависимость. Детская и подростковая интернет-зависимость с каждым днем набирает все большие масштабы.

- 14. Угроза № 4. Пренебрежение к учебе. В Интернет много учебного материала, который становится доступным для пользователя

- 15. Угроза № 5. Доступ к сайтам, содержащим опасную информацию. Путешествуя по просторам Интернета легко можно оказаться

- 16. Угроза № 6. Виртуальное общение. Виртуальное общение - это мир фантазий. Собеседник в Интернете может выдавать

- 17. Угроза № 7. Интернет-хулиганство. Одна из проблем, с которой можно столкнуться в социальных сетях - это

- 18. Пользователь, который только что приобрел персональный компьютер, прежде чем начать покорять Интернет-просторы, должен: установить антивирус и

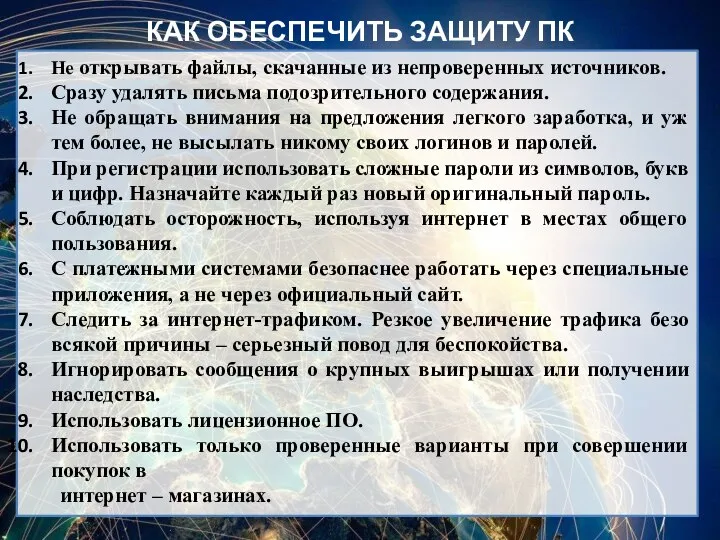

- 19. Не открывать файлы, скачанные из непроверенных источников. Сразу удалять письма подозрительного содержания. Не обращать внимания на

- 20. ПЯТЬ ПРАВИЛ БЕЗОПАСНОГО ПОЛЬЗОВАНИЯ ЭЛЕКТРОННОЙ ПОЧТОЙ 1. Никогда не открывайте подозрительные сообщения или вложения электронной почты,

- 21. ПРОФИЛАКТИКА ИНТЕРНЕТ-ЗАВИСИМОСТИ Активизировать воспитательную работу в семье и учебных заведениях. Сократить время, которое вы проводите в

- 22. Не заполняйте все поля вашего профиля. Не нужно выкладывать в социальных сетях откровенные фотографии. Не регистрируйтесь

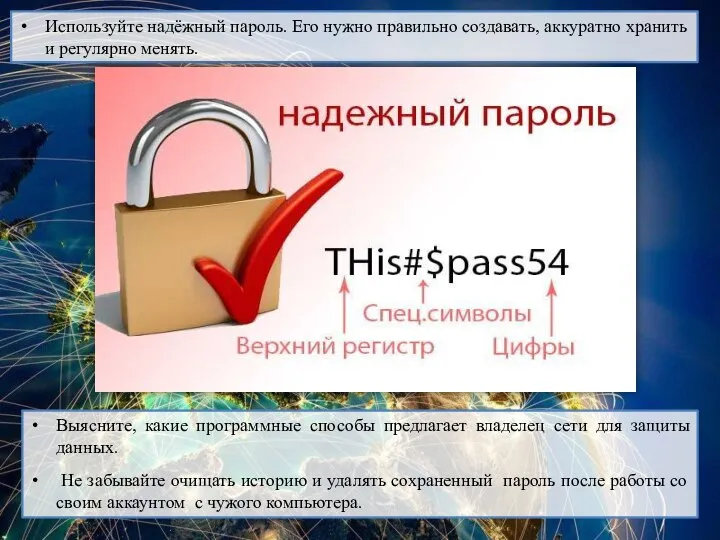

- 23. Используйте надёжный пароль. Его нужно правильно создавать, аккуратно хранить и регулярно менять. Выясните, какие программные способы

- 24. Не пишите в ленте о своих сомнительных с точки зрения закона «подвигах». Не добавляйте в друзья

- 25. К федеральным законам, обеспечивающим интернет безопасность детям можно отнести: Федеральный закон от 27.07.2006 № 152-ФЗ "О

- 26. Федеральный закон от 27.07.2006 № 152-ФЗ "О персональных данных" регулируются отношения, связанные с обработкой персональных данных,

- 27. Сфера действия Федеральный закон "Об информации, информационных технологиях и о защите информации" 1. Настоящий Федеральный закон

- 28. Федеральный закон "О защите детей от информации, причиняющей вред их здоровью и развитию" регулирует отношения, связанные

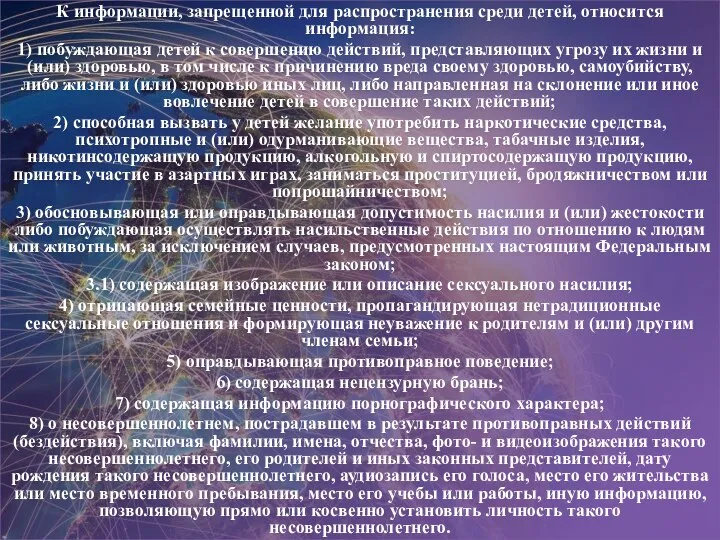

- 29. К информации, запрещенной для распространения среди детей, относится информация: 1) побуждающая детей к совершению действий, представляющих

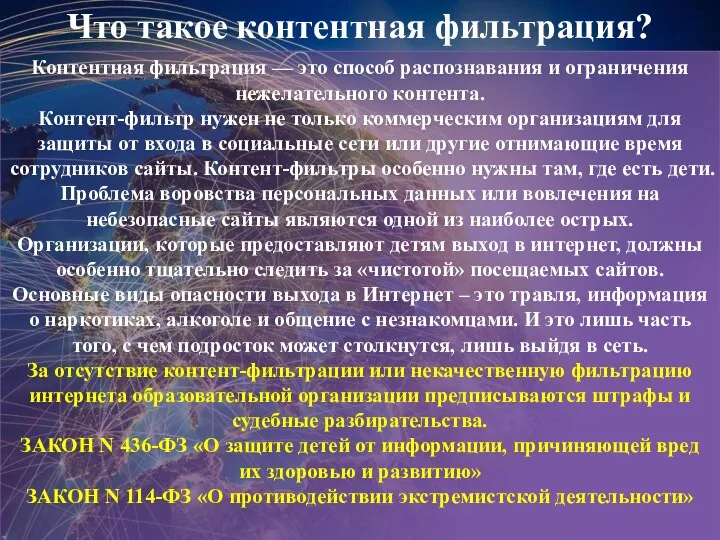

- 30. Что такое контентная фильтрация? Контентная фильтрация — это способ распознавания и ограничения нежелательного контента. Контент-фильтр нужен

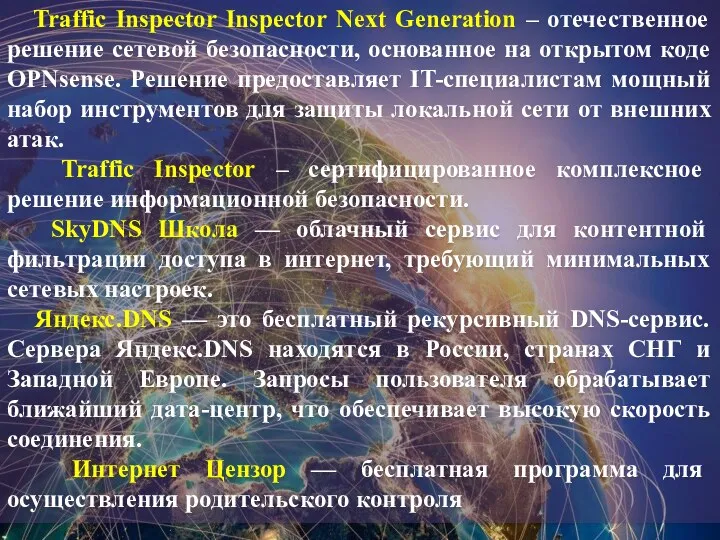

- 31. Traffic Inspector Inspector Next Generation – отечественное решение сетевой безопасности, основанное на открытом коде OPNsense. Решение

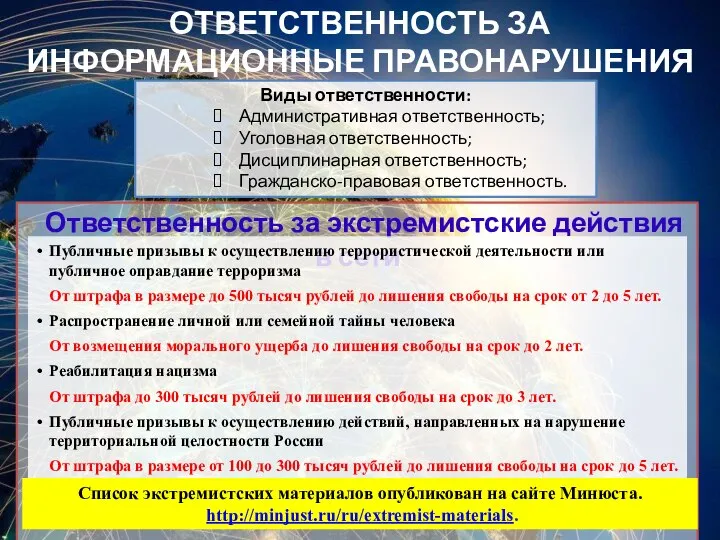

- 32. ОТВЕТСТВЕННОСТЬ ЗА ИНФОРМАЦИОННЫЕ ПРАВОНАРУШЕНИЯ Виды ответственности: Административная ответственность; Уголовная ответственность; Дисциплинарная ответственность; Гражданско-правовая ответственность. Ответственность за

- 33. Количество случаев привлечения к уголовной ответственности пользователей социальных сетей в России за последние годы увеличилось более

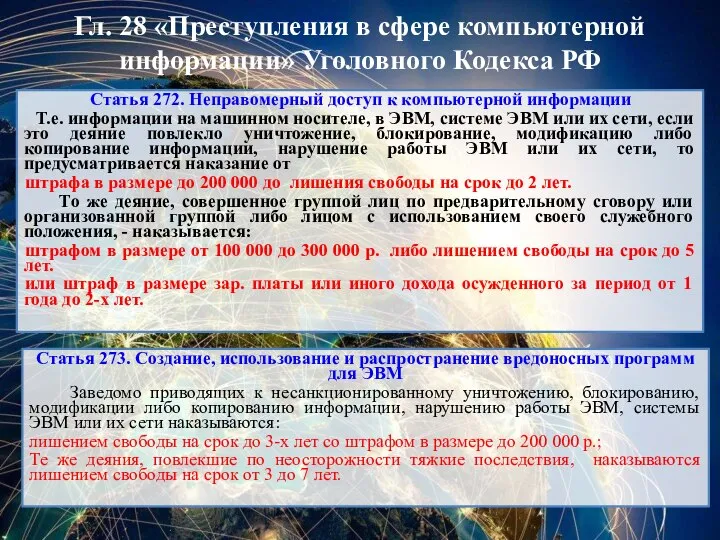

- 34. Гл. 28 «Преступления в сфере компьютерной информации» Уголовного Кодекса РФ Статья 272. Неправомерный доступ к компьютерной

- 35. Соблюдение простых правил работы в сети Интернет позволит вам избежать многих проблем.

- 37. Скачать презентацию

Моделирование этапов обеспечения безопасности обмена информацией пользователей локальной сети

Моделирование этапов обеспечения безопасности обмена информацией пользователей локальной сети Компьютерные технологии в геологии

Компьютерные технологии в геологии Практическая работа Работа с растровой графикой

Практическая работа Работа с растровой графикой Автоматизированные системы обработки информации

Автоматизированные системы обработки информации Обучение по Битрикс. Департамент продаж 2

Обучение по Битрикс. Департамент продаж 2 Летний практикум. Онлайн медиа-волонтёр-2020

Летний практикум. Онлайн медиа-волонтёр-2020 Prezentatsia_Excel

Prezentatsia_Excel Ивент по Batman: miniature game

Ивент по Batman: miniature game Сайты, на которых размещаются темы итогового сочинения

Сайты, на которых размещаются темы итогового сочинения Создание текстовой информации

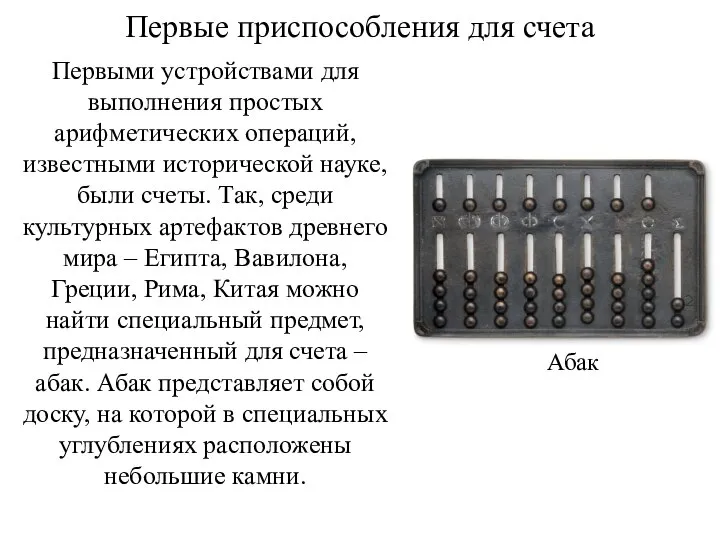

Создание текстовой информации История развития вычислительной техники

История развития вычислительной техники Безопасность в интернете. Microsoft

Безопасность в интернете. Microsoft Марафон программирования III Осенний Хакатон БГТУ. Разработка игры Крестики-нолики

Марафон программирования III Осенний Хакатон БГТУ. Разработка игры Крестики-нолики Каталог вопросов

Каталог вопросов Принципы построения и функционирования компьютерных сетей. Службы сети Интернет, коммерция и право

Принципы построения и функционирования компьютерных сетей. Службы сети Интернет, коммерция и право Графические примитивы и команды их создания. Занятие №17

Графические примитивы и команды их создания. Занятие №17 Структура как пользовательский тип и совокупность данных

Структура как пользовательский тип и совокупность данных Разработка тестов. Практическая работа № 5

Разработка тестов. Практическая работа № 5 Выбор наилучшего варианта методом линейного программирования

Выбор наилучшего варианта методом линейного программирования Формы записи алгоритмов. Фигуры (блоки) блок-схемы

Формы записи алгоритмов. Фигуры (блоки) блок-схемы Объектно-ориентированное проектирование ИС

Объектно-ориентированное проектирование ИС Программное обеспечение компьютера

Программное обеспечение компьютера Искусственные и естественные источники информации

Искусственные и естественные источники информации Решение для автоматизации выездного обслуживания

Решение для автоматизации выездного обслуживания Теоретическая ( философская ) база. Практическая ( технологическая ) база

Теоретическая ( философская ) база. Практическая ( технологическая ) база Stories – витрина для бизнеса

Stories – витрина для бизнеса Свобода печати: опыт Норвегии

Свобода печати: опыт Норвегии Компьютерные энциклопедии и справочники

Компьютерные энциклопедии и справочники