Содержание

- 2. Игра «Кот в мешке»

- 4. 5б 3б 4б

- 5. 5б 4б 3б

- 6. 5б 3б 4б

- 7. Георгиевская лента

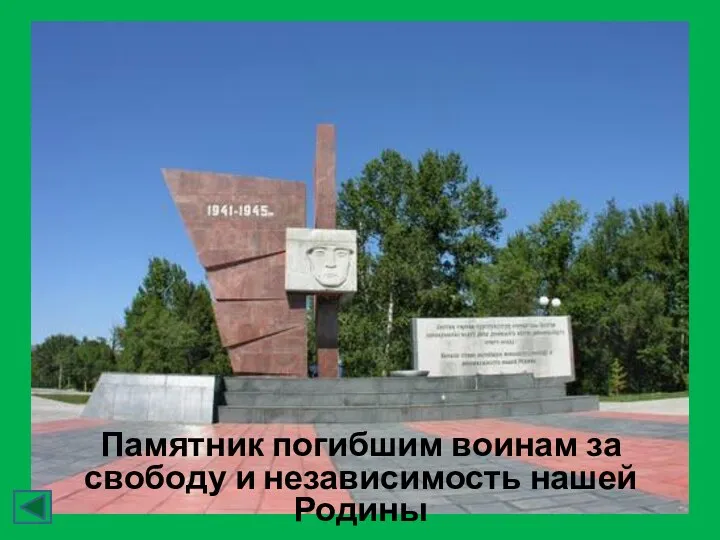

- 8. Памятник погибшим воинам за свободу и независимость нашей Родины

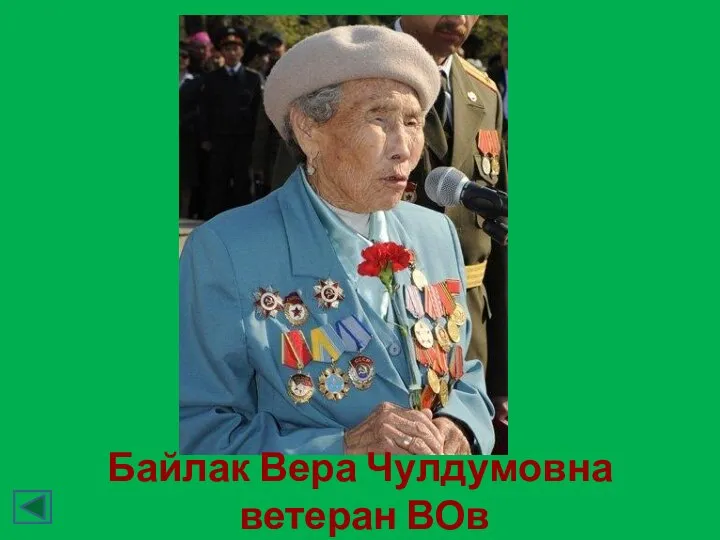

- 9. Байлак Вера Чулдумовна ветеран ВОв

- 10. Нашей Победе 70 лет! Майское утро, Солнечный свет, Нашей Победе 70 лет! Красных тюльпанов Алое пламя,

- 11. Отгадай загадку: Снова в бой машина мчится, Режут землю гусеницы, Та машина в поле чистом Управляется

- 12. Отгадай загадку: У какой птицы звезды на крыльях?

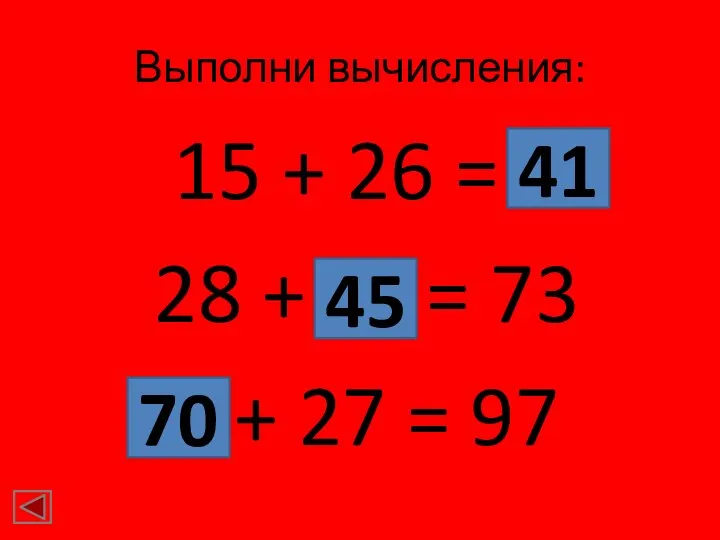

- 13. Выполни вычисления: 15 + 26 = ? 28 + ? = 73 ? + 27 =

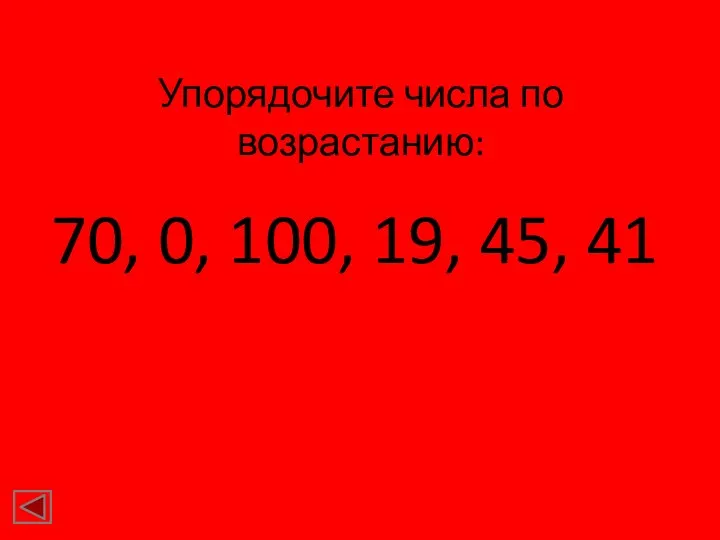

- 14. Упорядочите числа по возрастанию: 70, 0, 100, 19, 45, 41

- 15. Запомнить и воспроизвести цепочку из шести букв 9 1 0 7 4 5

- 16. Тема урока «Виды информации»

- 18. Игра «Определи на слух» 4б «Три танкиста» «Катюша» Звук выстрелов из пулемета

- 19. Игра «Черный ящик» 5б

- 20. ИГРА «ЦЕПОЧКА» 2б

- 21. Физкультминутка физминутка

- 22. ИГРА 3б

- 23. Работа на компьютере 4б

- 25. Итог урока. Рефлексия Продолжите фразу: “Сегодня на уроке я повторил…” “Сегодня на уроке было интересно, потому

- 27. Скачать презентацию

The Media

The Media Проект: Школьная газета Лицейские будни

Проект: Школьная газета Лицейские будни Особенности файловых систем в Linux

Особенности файловых систем в Linux Компьютер-универсальная машина для работы с информацией (Тест)

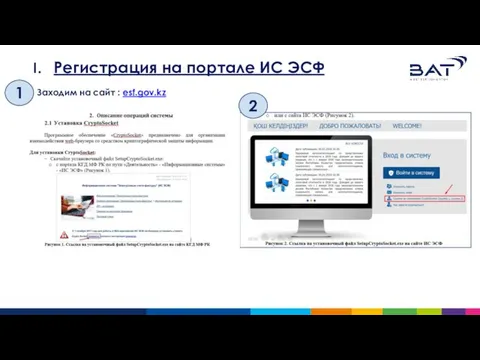

Компьютер-универсальная машина для работы с информацией (Тест) Регистрация на портале ИС ЭСФ

Регистрация на портале ИС ЭСФ Модуль для OpenCart

Модуль для OpenCart Хранение информации

Хранение информации Традиции русской словесности и век информационных технологий: конфликт или сотворчество?

Традиции русской словесности и век информационных технологий: конфликт или сотворчество? Средства анализа и визуализации данных

Средства анализа и визуализации данных Что такое компьютерная графика

Что такое компьютерная графика Создание и ведение блога

Создание и ведение блога Введение в ANSYS

Введение в ANSYS Видеоблогинг. Мастер-класс

Видеоблогинг. Мастер-класс Поиск информации в Интернете

Поиск информации в Интернете Презентация на тему Файл и файловые системы

Презентация на тему Файл и файловые системы  BazyDannykh_Teoria

BazyDannykh_Teoria Обобщение по аннотациям. Журналистика

Обобщение по аннотациям. Журналистика Мини-хакатон ИИТТ

Мини-хакатон ИИТТ Создание рабочего стола

Создание рабочего стола Шкала, первый импульс и N-формация

Шкала, первый импульс и N-формация CSS. Cascading Style Sheets. Урок 11 2

CSS. Cascading Style Sheets. Урок 11 2 JavaScript числа

JavaScript числа Проектирование и разработка web-приложений

Проектирование и разработка web-приложений Управление памятью

Управление памятью Организация профессиональной диспетчерской службы в 2 клика

Организация профессиональной диспетчерской службы в 2 клика Графическая информация в Интернет

Графическая информация в Интернет Инсталляция и эксплуатация вычислительных машин и систем

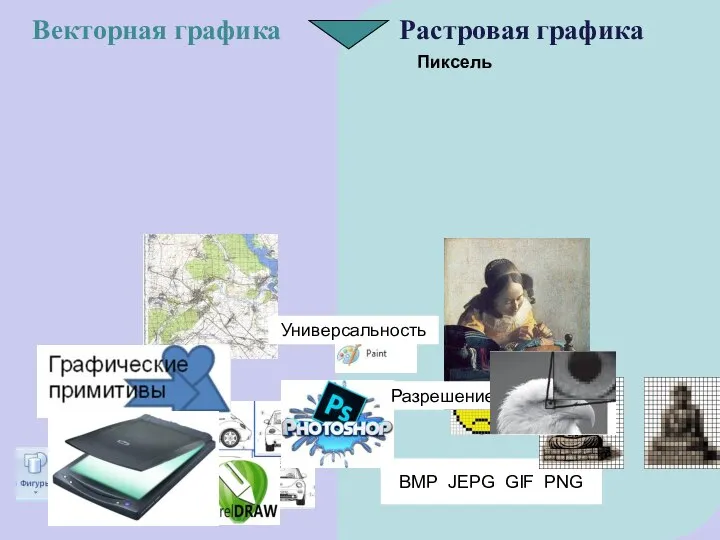

Инсталляция и эксплуатация вычислительных машин и систем Векторная графика. Растровая графика

Векторная графика. Растровая графика