- Главная

- Информатика

- Проект: Школьная газета Лицейские будни

Содержание

- 2. КЛАССНЫЙ ЧАС В 231 ГРУППЕ "ЗАЩИТА ПЕРСОНАЛЬНЫХ ДАННЫХ« 12 сентября в 231 группе прошел классный час,

- 3. 1 . НЕ НУЖНО ПИСАТЬ ПОДРОБНУЮ ИНФОРМАЦИЮ : НАПРИМЕР НЕ НУЖНО ПИСАТЬ СВОЙ СОТОВЫЙ НОМЕР ТЕЛЕФОНА

- 4. ТЕРРОРИСТЫ . В БИЙСКОМ ЛИЦЕЕ ИНТЕРНАТЕ БЫЛИ ЛЖЕ ТЕРОИСТЫ , ВСЕ РЕБЯТА СООБЩЯ И СТРИМИТЕЛЬНО ЧЕРЕЗ

- 6. Скачать презентацию

Слайд 2КЛАССНЫЙ ЧАС В 231 ГРУППЕ "ЗАЩИТА ПЕРСОНАЛЬНЫХ ДАННЫХ«

12 сентября в 231 группе

КЛАССНЫЙ ЧАС В 231 ГРУППЕ "ЗАЩИТА ПЕРСОНАЛЬНЫХ ДАННЫХ«

12 сентября в 231 группе

прошел классный час, на котором рассказали о защите персональных данных.

Персональные данные – это совокупность нескольких данных, поэтому для того что бы понять о каком конкретно человеке идет речь нужно знать не только его имя, а также фамилию, адрес, возраст и т.д.

С приходом современных технологий мы стали создавать своих виртуальных прототипов, используя их в интернете (социальных сетях, играх).

Самое распространенное, в последнее время, место где мы используем свои персональные данные это социальные сети. Это помогает нам общаться со своими друзьями в интернете, где выкладываем информацию о себе, а иногда и о своих друзьях, знакомых, не подозревая об этом (фото, посты).

Думать, что электронное пространство безопасно - ошибочно, так как границы между абстрактной информацией и человеком стираются носителем этой информации. И в наше время личная информация человека за частую используется против него.

Персональные данные – это совокупность нескольких данных, поэтому для того что бы понять о каком конкретно человеке идет речь нужно знать не только его имя, а также фамилию, адрес, возраст и т.д.

С приходом современных технологий мы стали создавать своих виртуальных прототипов, используя их в интернете (социальных сетях, играх).

Самое распространенное, в последнее время, место где мы используем свои персональные данные это социальные сети. Это помогает нам общаться со своими друзьями в интернете, где выкладываем информацию о себе, а иногда и о своих друзьях, знакомых, не подозревая об этом (фото, посты).

Думать, что электронное пространство безопасно - ошибочно, так как границы между абстрактной информацией и человеком стираются носителем этой информации. И в наше время личная информация человека за частую используется против него.

Слайд 31 . НЕ НУЖНО ПИСАТЬ ПОДРОБНУЮ ИНФОРМАЦИЮ : НАПРИМЕР НЕ НУЖНО ПИСАТЬ

1 . НЕ НУЖНО ПИСАТЬ ПОДРОБНУЮ ИНФОРМАЦИЮ : НАПРИМЕР НЕ НУЖНО ПИСАТЬ

СВОЙ СОТОВЫЙ НОМЕР ТЕЛЕФОНА , МЕСТО ГДЕ ВЫ РАБОТАЕТЕ И .Т. Д.

2.НЕ НУЖНО ВЫКЛАДЫВАТЬ ФОТОГРАФИИ КОТОРЫЕ БЫ ПОСЛУЖИЛИ МОШЕННИКАМ В ВИДЕ ШАНТАЖА.

Что ненужно писать в социальных сетях?

Слайд 4ТЕРРОРИСТЫ .

В БИЙСКОМ ЛИЦЕЕ ИНТЕРНАТЕ БЫЛИ ЛЖЕ ТЕРОИСТЫ , ВСЕ РЕБЯТА СООБЩЯ

ТЕРРОРИСТЫ . В БИЙСКОМ ЛИЦЕЕ ИНТЕРНАТЕ БЫЛИ ЛЖЕ ТЕРОИСТЫ , ВСЕ РЕБЯТА СООБЩЯ

И СТРИМИТЕЛЬНО ЧЕРЕЗ ЭВУКУАЦИОННЫЕ ДВЕРИ ВЫШЛИ НА БЕЗОПАСНОЕ РАССТОЯНИЕ . АДМИНИСТРАЦИЯ В ЦЕЛЯХ БЕЗОПАСНОСТИ ПОСТАВИЛА ТУРНИКЕТЫ . НО ВСЕ ЖЕ ПРИ ЖЕЛАНИИ ОНИ МОГУТ ЗАХВАТИТЬ ШКОЛЫ . НА МЕСТЕ ЭВУКУАЦИИ НАМ РАССКАЗАЛИ ЧТО И КАК НУЖНО ДЕЛАТЬ ПРИ НАСТОЯЖИХ ТЕРОРИСТАХ. Я НАДЕЮСЬ ЭТА ИНФОРМАЦИЯ НЕ ПРИГАДИТЬСЯ НЕ КАМУ .

- Предыдущая

Маме о главном. Рак молочной железы (РМЖ)Следующая -

Параллелепипед Поисковые системы

Поисковые системы Структура программы

Структура программы Индивидуальная работа Линейные списки

Индивидуальная работа Линейные списки Создание движущихся изображений

Создание движущихся изображений Безопасный Интернет

Безопасный Интернет Единицы измерения информации

Единицы измерения информации Применение баз данных в лечебных учреждениях

Применение баз данных в лечебных учреждениях Криптология и основные этапы её развития

Криптология и основные этапы её развития Моделирование эпидемии гриппа

Моделирование эпидемии гриппа Курс по основам программирования на Python. Двумерные массивы

Курс по основам программирования на Python. Двумерные массивы Wish list

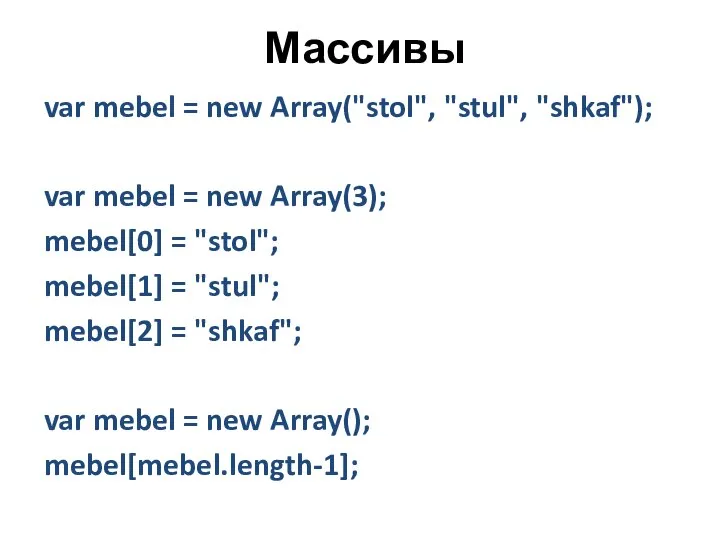

Wish list Массивы. Функция showDay

Массивы. Функция showDay Операционная система. Архитектура операционной системы. Эволюция операционных систем

Операционная система. Архитектура операционной системы. Эволюция операционных систем Анализ защищенности объекта защиты информации

Анализ защищенности объекта защиты информации Программная обработка данных. 8 класс

Программная обработка данных. 8 класс Виды представления информации в компьютере

Виды представления информации в компьютере Циклические алгоритмы

Циклические алгоритмы Информационная безопасность

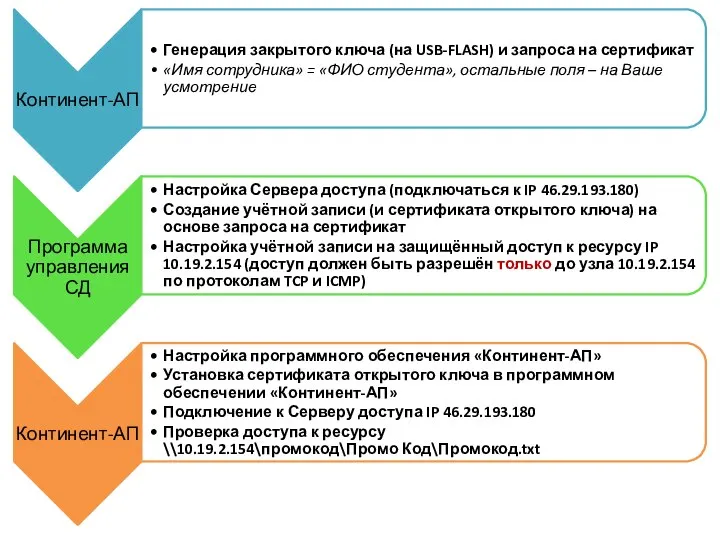

Информационная безопасность Континент-АП. Программа управления СД TCP и ICMP

Континент-АП. Программа управления СД TCP и ICMP Цифровые технологии в дизайне

Цифровые технологии в дизайне Структура данных

Структура данных Мастер SMM. Оповещения о событиях с помощью Автопилота

Мастер SMM. Оповещения о событиях с помощью Автопилота Address Resolution Protocol. Работа ARP

Address Resolution Protocol. Работа ARP Графики, таблицы, диаграммы

Графики, таблицы, диаграммы Работа с источниками информации. Защита авторских прав

Работа с источниками информации. Защита авторских прав Хранение информации (7 класс)

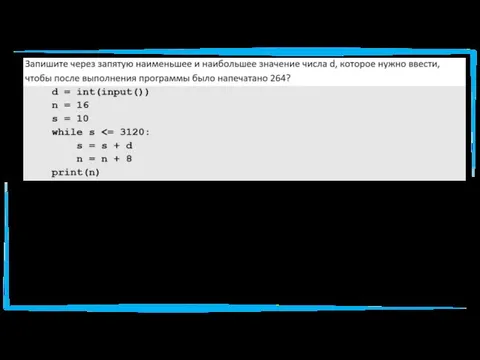

Хранение информации (7 класс) Задания по программированию

Задания по программированию Анализ уязвимостей драйверов

Анализ уязвимостей драйверов