Содержание

- 2. Основополагающий вопрос Болеет ли компьютер? ©Филиппов Н. В.

- 3. Проблемный вопрос Как отбиться от заразы? ©Филиппов Н. В.

- 4. Цель проекта Ознакомится с основными способами защиты от угроз. ©Филиппов Н. В.

- 5. Задачи проекта Поиск информации о способах защиты от угроз. Рассмотреть основные понятия. Подвести итоги. ©Филиппов Н.

- 6. Способы защиты Остановимся на некоторых способах защиты от наиболее распространенных в настоящее время угроз. Физические (препятствие).

- 7. Способы защиты Законодательные. К законодательным средствам защиты относятся законодательные акты, которыми регламентируются правила использования и обработки

- 8. Способы защиты Управление доступом. Под управлением доступом понимается способ защиты информации регулированием использования всех ресурсов системы

- 10. Скачать презентацию

Разработка рекламной кампании продвижения бренда «Erdal»

Разработка рекламной кампании продвижения бренда «Erdal» Всемирный день психического здоровья

Всемирный день психического здоровья Действия туристской группы в ЧС по организации поиска туриста, отставшего от группы

Действия туристской группы в ЧС по организации поиска туриста, отставшего от группы Аппарат Государственной Думы Федерального Собрания Российской Федерации

Аппарат Государственной Думы Федерального Собрания Российской Федерации Общество и человек

Общество и человек Электрический ток

Электрический ток  К.М. Симонова

К.М. Симонова Презентация на тему Загадки по ПДД

Презентация на тему Загадки по ПДД  Царства живой природы

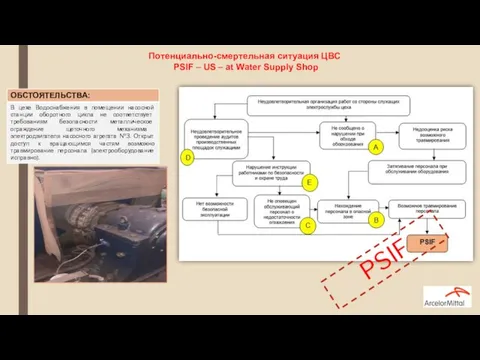

Царства живой природы Потенциально-смертельные инциденты

Потенциально-смертельные инциденты Китай на пути модернизации и реформирования

Китай на пути модернизации и реформирования Природа в жизни человека

Природа в жизни человека Завоевание Обетованной земли

Завоевание Обетованной земли Национальная научно-техническая конференция

Национальная научно-техническая конференция Семинар сети пилотных ОУ по введению ФГОС Дорожная карта создания информационно-образовательной среды начальной ступени гимна

Семинар сети пилотных ОУ по введению ФГОС Дорожная карта создания информационно-образовательной среды начальной ступени гимна Тема исследования: Атака сотовых телефонов Авторы : Учащиеся 9 –го класса ОГОУ «Школа-интернат для д

Тема исследования: Атака сотовых телефонов Авторы : Учащиеся 9 –го класса ОГОУ «Школа-интернат для д Преемственность в обучении математике в Образовательной системе «Школа 2100»

Преемственность в обучении математике в Образовательной системе «Школа 2100» Верховный суд РФ

Верховный суд РФ Интернет технологии в образовании

Интернет технологии в образовании АКСАКОВ КОНСТАНТИН СЕРГЕЕВИЧ (1817–1860)

АКСАКОВ КОНСТАНТИН СЕРГЕЕВИЧ (1817–1860) Тест. Виды и жанры изобразительного искусства

Тест. Виды и жанры изобразительного искусства Выпускная квалификационная работа (дипломный проект)

Выпускная квалификационная работа (дипломный проект) Терроризм угроза обществу

Терроризм угроза обществу Презентация на тему Селекция животных

Презентация на тему Селекция животных  Презентация на тему Жизнь и творчество Александра Сергеевича Пушкина

Презентация на тему Жизнь и творчество Александра Сергеевича Пушкина  La journée des dictionnaires

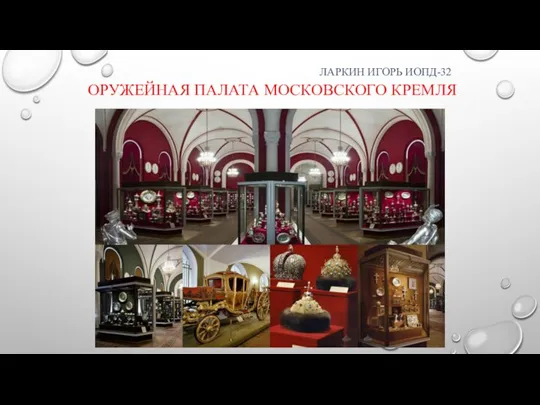

La journée des dictionnaires Оружейная палата Московского Кремля

Оружейная палата Московского Кремля Александр Флеминг

Александр Флеминг