Слайд 2Краткое содержание

Технологии хранения данных и новые угрозы

Возможные направления атак

Методы противодействия угрозам

Слайд 3Новые угрозы в сетях хранения данных

Слайд 4Технологии сетей хранения

Сети хранения в основном используют протокол Fibre Channel

данные хранятся централизованно,

в системах хранения, доступны в виде блоков

выделенная сеть создает иллюзию безопасности

администраторы безопасности не подозревают или не интересуются FC-сетями

Слайд 5Новые угрозы и проблемы безопасности

Сети хранения становятся все больше, количество подключений растет,

снижается доверие к сети и устройствам

Подключение удаленных ЦОД через FCIP, CWDM/DWDM

Традиционные проблемы безопасности, существовавшие в IP-сетях актуальны и в FC SAN

WWN spoofing, E-Port replication, MitM-attacks во многом сходны со своими «родственниками» в IP

Слайд 6Новые угрозы и проблемы безопасности

Архитектура сетей Fibre Channel обеспечивает доступ к служебной

информации для любых устройств

Администраторы систем и сетей хранения не имеют опыта в области информационной безопасности

Управление устройствами в сети хранения осуществляется по тому же каналу, что и передача данных (in-band)

Протоколы аутентификации устройств (стек FCSP) окончательно не разработаны

Слайд 8Session Hijacking

В сети FC взаимодействие между узлами осуществляется посредством последовательностей (sequence)

последовательности определяются

Seq_ID, каждый пакет в рамках последовательности определяется Seq_CNT

Seq_ID остается постоянным, Seq_CNT увеличивается на единицу в каждом пакете

Может быть применимо для подмены in-band сессии управления, например, дисковым массивом

Слайд 9MitM Attack

В сети FC соответствие между 64-bit WWN и 24-bit FCID устанавливается

средствами Fabric Name Server

FNS расположен по известному адресу 0xfffffc, запрос на регистрацию не аутентифицируется

Слайд 10WWN Spoofing

WWN используется для аутентификации узлов как при организации zoning, так и

для LUN masking

ПО драйверов позволяет изменить WWN

Слайд 11E-Port Replication

Взаимодействие коммутаторов в FC-сети осуществляется через E-port

Аутентификация при подключении коммутаторов не

производится

атакующий может объявить себя коммутатором FC

«коммутатор» может управлять маршрутизацией в фабрике

«коммутатор» может изменять политики zoning

«коммутатор» может объявлять о существовании новых узлов

Слайд 15Аутентификация

Аутентификация устройств в сети хранения: протокол FCSP

Обеспечивает аутентификацию устройств (host-to-switch и switch-to-switch,

host-to-host) в сети хранения Fibre Channel

Реализация FCSP DH-CHAP поддерживается рядом производителей FC-коммутаторов и FC-HBA

Аутентификация устройств интегрируется в общую платформу аутентификации (RADIUS)

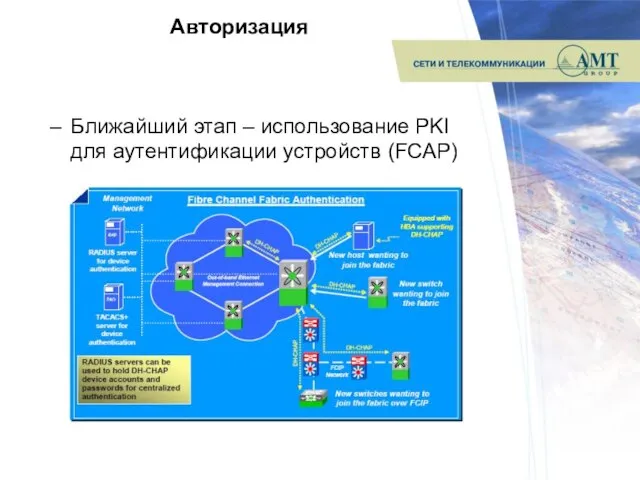

Слайд 16Авторизация

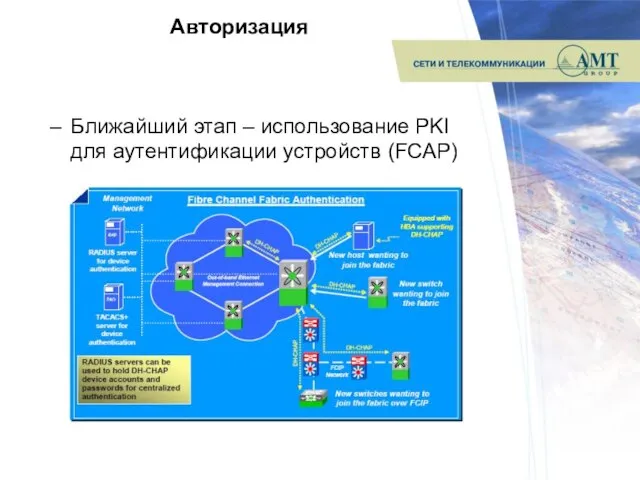

Ближайший этап – использование PKI для аутентификации устройств (FCAP)

Слайд 17Авторизация

Сейчас используются WWN

Использовать:

port-based zone

hardware zoning

port locking

VSAN (Cisco-only)

Слайд 18Конфиденциальность

Проблема конфиденциальности для сетей хранения стоит более остро, чем для сетей передачи

данных в силу агрегации информации в одной точке

В настоящий момент стек FC не предусматривает никаких средств криптозащиты

ведется, но не закончена, разработка стека протоколов FCSec

Для FCIP и iSCSI применим IPSec

Рекомендуется защищать не только среду передачи, но и сами данные в процессе хранения

Конституция Республики Казахстан

Конституция Республики Казахстан Сборка, настройка и регулировка преобразователя напряжения для переносных радиостанций

Сборка, настройка и регулировка преобразователя напряжения для переносных радиостанций Инженер по эксплуатации железных дорог

Инженер по эксплуатации железных дорог 20161216_naselenie_zemli

20161216_naselenie_zemli Тарифы. Сеть АЗС Газпром

Тарифы. Сеть АЗС Газпром 19 сентября - День оружейника. Ижевский оружейный завод

19 сентября - День оружейника. Ижевский оружейный завод Правила пожарной безопасности в лесу

Правила пожарной безопасности в лесу Аршинова Виктория Викторовна к.психол.н Москва 2011

Аршинова Виктория Викторовна к.психол.н Москва 2011 Проектная деятельность как средство формирования метапредметных умений и навыков

Проектная деятельность как средство формирования метапредметных умений и навыков Каштан в живописи

Каштан в живописи Особенности региональной работы ЗПИФов недвижимости 27 ноября 2007

Особенности региональной работы ЗПИФов недвижимости 27 ноября 2007 ПЯТЫЙ КАНАЛ ДИНАМИКА РАЗВИТИЯ ПЕРВЫЕ РЕЗУЛЬТАТЫ НОВОГО СЕЗОНА

ПЯТЫЙ КАНАЛ ДИНАМИКА РАЗВИТИЯ ПЕРВЫЕ РЕЗУЛЬТАТЫ НОВОГО СЕЗОНА "Приалит Реутов" - "Спартак-2"

"Приалит Реутов" - "Спартак-2" Холодное оружие

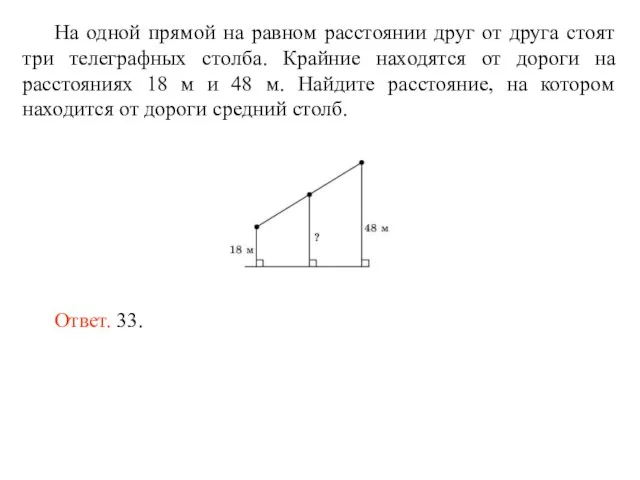

Холодное оружие На одной прямой на равном расстоянии друг от друга стоят три телеграфных столба. Крайние находятся от дороги на расстояниях 18 м и 48

На одной прямой на равном расстоянии друг от друга стоят три телеграфных столба. Крайние находятся от дороги на расстояниях 18 м и 48  Российская корпорация Siberian Wellness. Реальная возможность начать бизнес с полного нуля

Российская корпорация Siberian Wellness. Реальная возможность начать бизнес с полного нуля Разработка системы мониторинга посещаемости УИПК

Разработка системы мониторинга посещаемости УИПК Минимальные принципы, которых необходимо придерживаться при разработке подд (ксодд)

Минимальные принципы, которых необходимо придерживаться при разработке подд (ксодд) Играем со словами

Играем со словами Психология общения

Психология общения Защита Авторских прав

Защита Авторских прав Тема урока: «Ленд-лиз – дороги войны»

Тема урока: «Ленд-лиз – дороги войны» Введение в школьную жизнь Материал подготовила практичный психолог СШ№135 Завгороднева Л.Б.

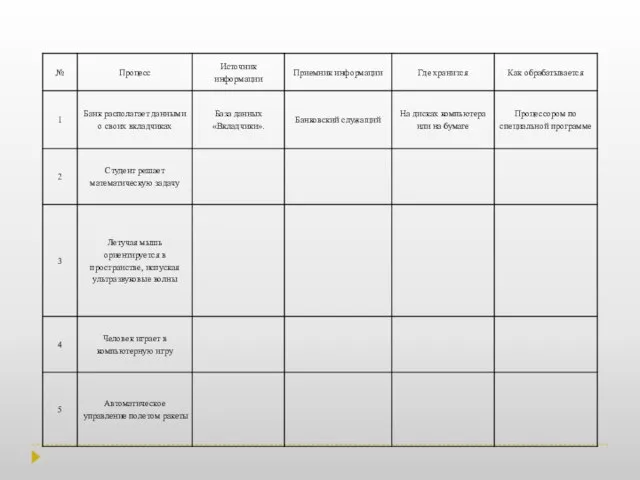

Введение в школьную жизнь Материал подготовила практичный психолог СШ№135 Завгороднева Л.Б. Процесс Источник информации Приемник информации Где хранится Как обрабатывается 1 Банк располагает данными о своих вкладчиках Ба

Процесс Источник информации Приемник информации Где хранится Как обрабатывается 1 Банк располагает данными о своих вкладчиках Ба Татьянин день

Татьянин день Новые принципы построения магистерских программ (опыт ГУ-ВШЭ)РГГУ, 1 апреля 2009 г.

Новые принципы построения магистерских программ (опыт ГУ-ВШЭ)РГГУ, 1 апреля 2009 г. Презентация на тему Социальный портрет молодежи 8/24/16

Презентация на тему Социальный портрет молодежи 8/24/16  Урок географии в 6 классе

Урок географии в 6 классе