Содержание

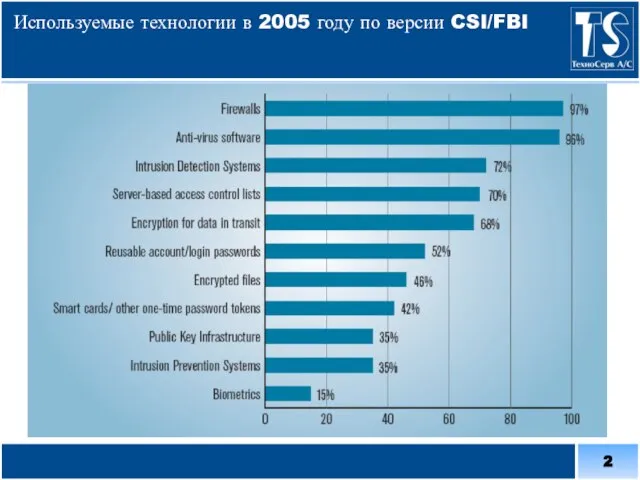

- 2. Используемые технологии в 2005 году по версии CSI/FBI

- 3. Что используется для защиты информации в 2006 году Источник: CSI/FBI 2006 год

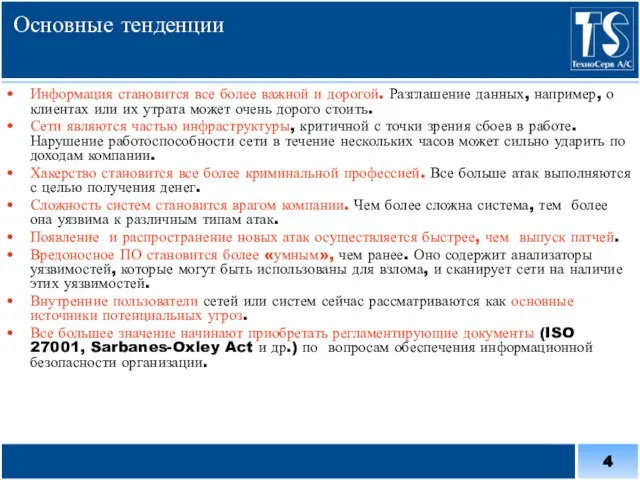

- 4. Основные тенденции Информация становится все более важной и дорогой. Разглашение данных, например, о клиентах или их

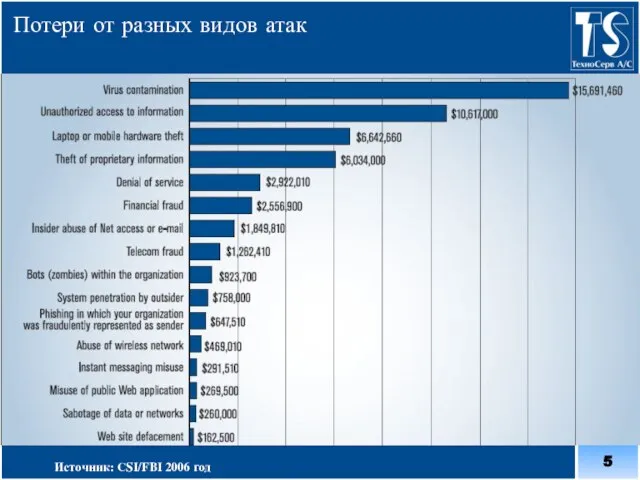

- 5. Потери от разных видов атак Источник: CSI/FBI 2006 год

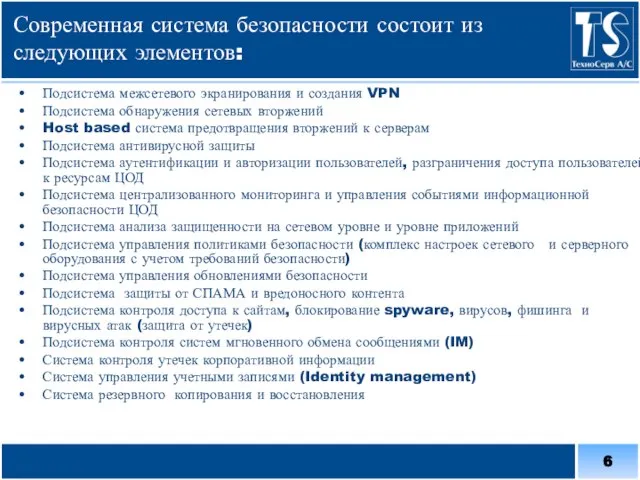

- 6. Современная система безопасности состоит из следующих элементов: Подсистема межсетевого экранирования и создания VPN Подсистема обнаружения сетевых

- 7. Проблемы многоуровневой безопасности огромные объемы данных растущее количество ложных срабатываний огромное количество сохраненных данных Все это

- 8. Построение безопасности начинается с вопросов о том: Что именно необходимо защитить? Кто, к чему и какими

- 9. Уровень безопасности Применяемые меры безопасности периметр Межсетевые экраны, антивирусы для шлюзов, спам- файрволы, анализаторы контента, VPN,

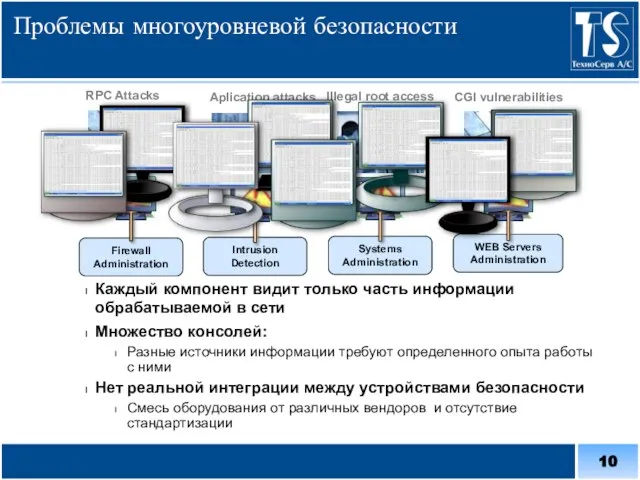

- 10. Проблемы многоуровневой безопасности Каждый компонент видит только часть информации обрабатываемой в сети Множество консолей: Разные источники

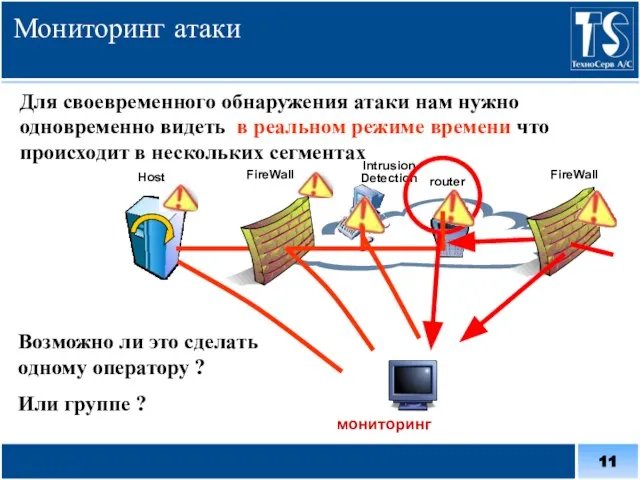

- 11. Мониторинг атаки router FireWall Intrusion Detection Host мониторинг FireWall Для своевременного обнаружения атаки нам нужно одновременно

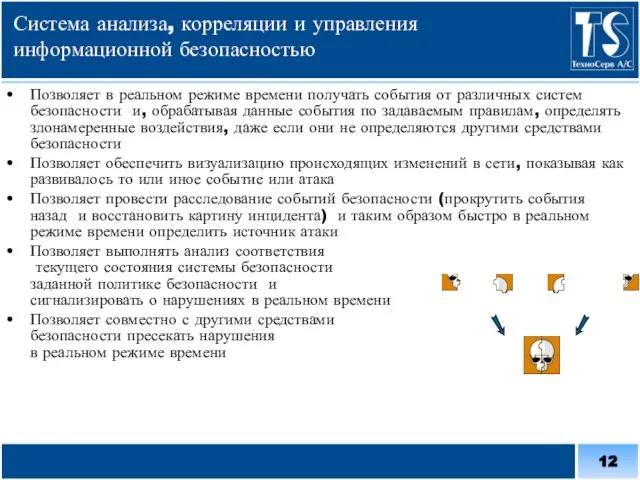

- 12. Система анализа, корреляции и управления информационной безопасностью Позволяет в реальном режиме времени получать события от различных

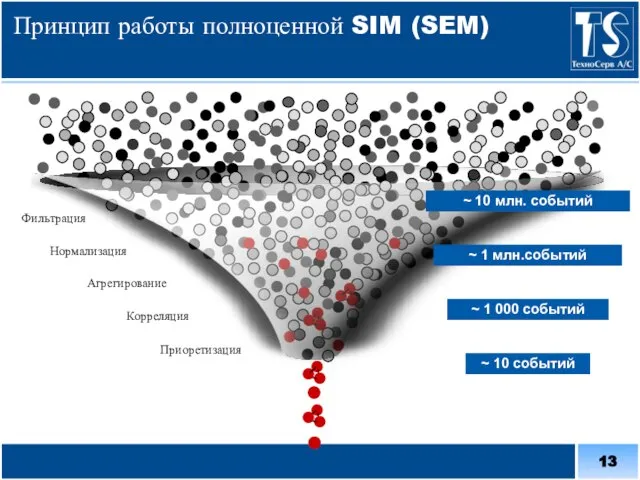

- 13. Принцип работы полноценной SIM (SEM) Корреляция Фильтрация Нормализация Агрегирование Приоретизация

- 14. Основные ошибки при выборе и покупке систем SIM (SEM) Покупается хорошо раскрученный продукт, который, как оказывается,

- 15. Какие системы существуют? Quest Software GuardedNet (IBM) Intelligence ISS NetForensics (SIMS) OPEN Service Protego (CISCO MARS)

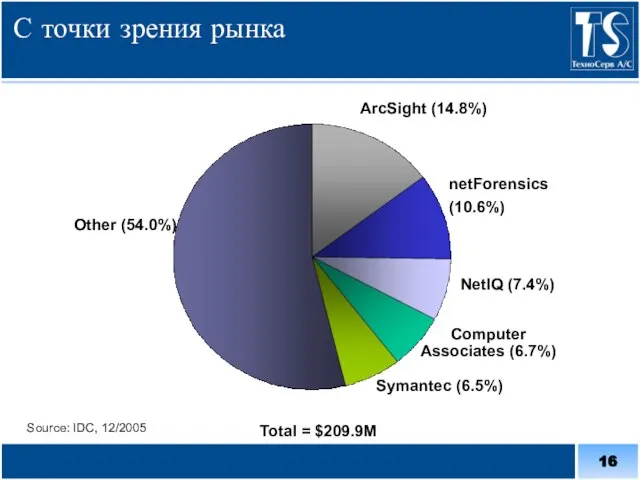

- 16. С точки зрения рынка ArcSight (14.8%) netForensics (10.6%) NetIQ (7.4%) Computer Associates (6.7%) Total = $209.9M

- 17. Специализированный WEB-ресурс по информационной безопасности Специализированный WEB-ресурс по Информационной безопасности: www.SECURITY.TECHNOSERV.ru

- 18. Партнерские отношения. Партнеры

- 20. Скачать презентацию

Азы перспективы

Азы перспективы Задачи на 2014-2015 учебный год (4 класс) ФГОС

Задачи на 2014-2015 учебный год (4 класс) ФГОС Диагностическая линия NTS 5xx

Диагностическая линия NTS 5xx Пассажирские перевозки и их планирование

Пассажирские перевозки и их планирование Фото-отчёт. Классный час День Конституции 9-11 классы

Фото-отчёт. Классный час День Конституции 9-11 классы Русские народные куклы ( тест )

Русские народные куклы ( тест ) СТРУКТУРА АКАДЕМИИ

СТРУКТУРА АКАДЕМИИ Профессия моих родителей: моя мама -врач Ученица 3Б класса МАОУ «Лицей № 4» г.Перми Савельева Валерия Руководитель: Лунегова Ири

Профессия моих родителей: моя мама -врач Ученица 3Б класса МАОУ «Лицей № 4» г.Перми Савельева Валерия Руководитель: Лунегова Ири Выступление классного руководителя 10 а класса Бессмертных Елены Анатольевны по итогам адаптационного период.

Выступление классного руководителя 10 а класса Бессмертных Елены Анатольевны по итогам адаптационного период. Praktiki_gruppy_TL_44

Praktiki_gruppy_TL_44 Димакс

Димакс Золотое сечение (11 класс)

Золотое сечение (11 класс) Реформы Российской Империи

Реформы Российской Империи Презентация на тему Кайсын Кулиев

Презентация на тему Кайсын Кулиев Игра в футбол. Таблица сложения чисел с переходом через десяток. Интерактивный тренажёр.1 класс

Игра в футбол. Таблица сложения чисел с переходом через десяток. Интерактивный тренажёр.1 класс Метапредметные и личностные результаты в основной школе

Метапредметные и личностные результаты в основной школе С Е М Ь Ч У Д Е С С В Е Т А

С Е М Ь Ч У Д Е С С В Е Т А Деструктивные организации

Деструктивные организации Soonest пункт выдачи заказов

Soonest пункт выдачи заказов В мире профессий (8 класс)

В мире профессий (8 класс) Получение белка в биотехнологическом производстве

Получение белка в биотехнологическом производстве  Знакомство с Латинской Америкой

Знакомство с Латинской Америкой Welcome in the city of the Astrakhan

Welcome in the city of the Astrakhan Свои среди чужих

Свои среди чужих Своя игра русский язык

Своя игра русский язык Нахождение наибольшего и наименьшего значения функции

Нахождение наибольшего и наименьшего значения функции Куница

Куница Презентация на тему основные понятия и определения управления в таможенных органах

Презентация на тему основные понятия и определения управления в таможенных органах