Слайд 2МЕТОДЫ ЗАЩИТЫ ИНФОРМАЦИИ

препятствие;

управление доступом;

маскировка;

регламентация;

принуждение;

побуждение.

Слайд 3ОСНОВНЫЕ ПРИНЦИПЫ ЗАЩИТЫ ИНФОРМАЦИИ

Защита информации должна основываться на следующих основных принципах:

системности;

комплексности;

непрерывности защиты;

разумной достаточности;

гибкости управления и применения;

открытости алгоритмов и механизмов защиты;

простоты применения защитных мер и средств.

Слайд 4ПОНЯТИЕ СИСТЕМ ЗАЩИТЫ ИНФОРМАЦИИ

Система защиты информации (СЗИ) –это организованная совокупность всех средств,

методов и мероприятий, выделяемых (предусматриваемых) в информационной системе (ИС) для решения в ней выбранных задач защиты.

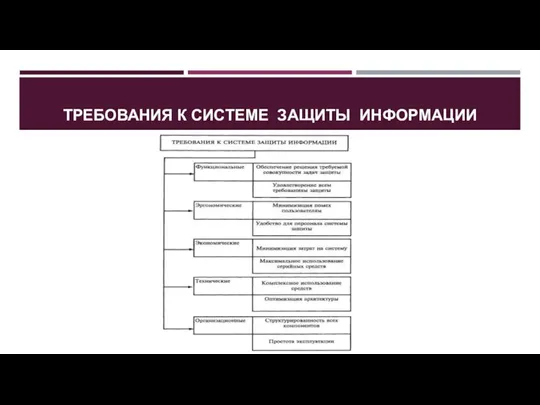

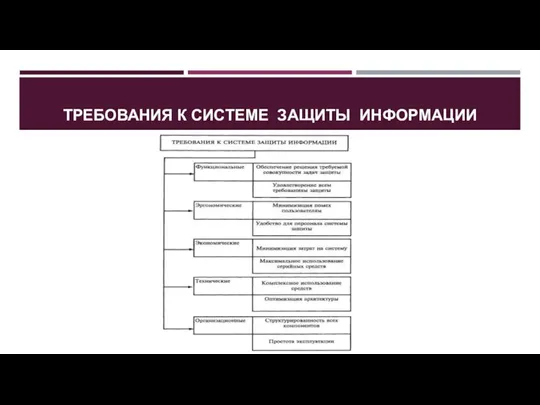

Слайд 5ТРЕБОВАНИЯ К СИСТЕМЕ ЗАЩИТЫ ИНФОРМАЦИИ

Слайд 6КЛАССЫ СРЕДСТВ ЗАЩИТЫ ИНФОРМАЦИИ

законодательные (правовые) СЗИ

организационные СЗИ

морально-этические СЗИ

физические СЗИ

программные СЗИ

аппаратные СЗИ

Слайд 7КЛАССИФИКАЦИЯ УГРОЗ

По цели воздействия: нарушение конфиденциальности, целостности, доступности).

По характеру источника угрозы: субъективные

и объективные.

По характеру/природе происхождения: случайные и преднамеренные (внутренние и внешние)

По характеру воздействия: активные, пассивные.

Слайд 8ИНТЕРНЕТ-РЕСУРСЫ ОБ АКТУАЛЬНЫХ УГРОЗАХ И УЯЗВИМОСТЯХ

Web Application Security Consortium (WASC) - международная

некоммерческая организация, объединяющая экспертов-профессионалов в области безопасности веб-приложений. (WASC Threat Classification) –классификация уязвимостей и атак, которые могут причинить ущерб веб-сайту, обрабатываемой им информации или его пользователям.

Open Web Application Security Project (OWASP) —открытый проект по безопасности веб-приложений.

Common Vulnerabilities and Exposures (CVE) - каталог, содержащий список унфицированные стандартные названия для общеизвестных уязвимостей и обеспечивающий согласование сведений об уязвимостях, содержащихся в разных базах данных.

Банк данных угроз безопасности информации РФ (ФСТЭК России): http://bdu.fstec.ru.

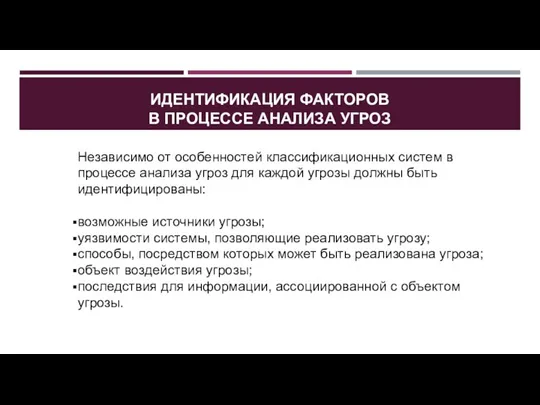

Слайд 9ИДЕНТИФИКАЦИЯ ФАКТОРОВ

В ПРОЦЕССЕ АНАЛИЗА УГРОЗ

Независимо от особенностей классификационных систем в процессе

анализа угроз для каждой угрозы должны быть идентифицированы:

возможные источники угрозы;

уязвимости системы, позволяющие реализовать угрозу;

способы, посредством которых может быть реализована угроза;

объект воздействия угрозы;

последствия для информации, ассоциированной с объектом угрозы.

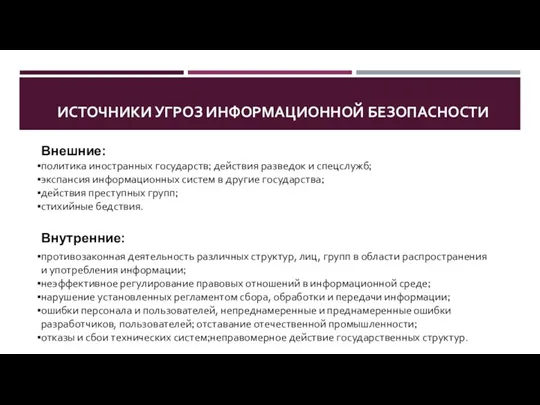

Слайд 10ИСТОЧНИКИ УГРОЗ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

Внешние:

политика иностранных государств; действия разведок и спецслужб;

экспансия информационных

систем в другие государства;

действия преступных групп;

стихийные бедствия.

Внутренние:

противозаконная деятельность различных структур, лиц, групп в области распространения и употребления информации;

неэффективное регулирование правовых отношений в информационной среде;

нарушение установленных регламентом сбора, обработки и передачи информации;

ошибки персонала и пользователей, непреднамеренные и преднамеренные ошибки разработчиков, пользователей; отставание отечественной промышленности;

отказы и сбои технических систем;неправомерное действие государственных структур.

Труд и творчество 6 класс

Труд и творчество 6 класс Зимующие птицы

Зимующие птицы Рresident of Egypt

Рresident of Egypt Развитие регионального сегмента ЕИАС в Санкт-Петербурге

Развитие регионального сегмента ЕИАС в Санкт-Петербурге Планирование учебного процесса на основе перехода к системе зачетных единиц

Планирование учебного процесса на основе перехода к системе зачетных единиц Команда НИУ ВШЭ. Конкурс им. Филипа Джессопа

Команда НИУ ВШЭ. Конкурс им. Филипа Джессопа Презентация на тему ПСОРИАЗ

Презентация на тему ПСОРИАЗ  Диагностическая линия NTS 5xx

Диагностическая линия NTS 5xx Фотоальбом. Комсомольск- на- Амуре

Фотоальбом. Комсомольск- на- Амуре Structure. Quick review

Structure. Quick review Сертификаты и лицензии

Сертификаты и лицензии Моя студенческая жизнь!

Моя студенческая жизнь! Поздравления с днём Студента

Поздравления с днём Студента Тренажер: Части речи

Тренажер: Части речи Числовые характеристики изображений

Числовые характеристики изображений Презентация на тему Изобразительное искусство реализма

Презентация на тему Изобразительное искусство реализма Результати першого випуску за програмою підготовки Школа професійного розвитку інженерів-конструкторів

Результати першого випуску за програмою підготовки Школа професійного розвитку інженерів-конструкторів 22 июня – День памяти и скорби

22 июня – День памяти и скорби Правописание безударных окончаний имён существительных

Правописание безударных окончаний имён существительных Псалмопевец Давид

Псалмопевец Давид Игра Зоопарк

Игра Зоопарк Михаил Михайлович Зощенко 1894 -1958

Михаил Михайлович Зощенко 1894 -1958  ПРЕЗЕНТАЦИЯ

ПРЕЗЕНТАЦИЯ A day

A day Перспективы книжной розницы:Облачность или конец света

Перспективы книжной розницы:Облачность или конец света ИЭК Сервис. Отчет за 2020 год. Перечень услуг и работ по управлению, содержанию и текущему ремонту общего имущества

ИЭК Сервис. Отчет за 2020 год. Перечень услуг и работ по управлению, содержанию и текущему ремонту общего имущества Профессиональные и образовательные стандарты в области ИТ как инструмент подготовки кадров для перспективных потребностей росси

Профессиональные и образовательные стандарты в области ИТ как инструмент подготовки кадров для перспективных потребностей росси РЕСУРС-МАСТЕР®

РЕСУРС-МАСТЕР®