Содержание

- 2. Содержание Требования бизнеса к ИТ-сервисам Как связать бизнес и ИТ? Описание состава и последовательности выполнения работ

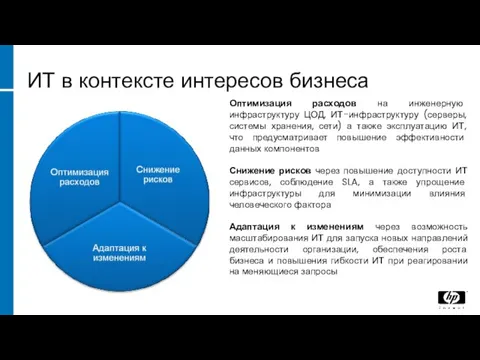

- 3. ИТ в контексте интересов бизнеса Оптимизация расходов на инженерную инфраструктуру ЦОД, ИТ-инфраструктуру (серверы, системы хранения, сети)

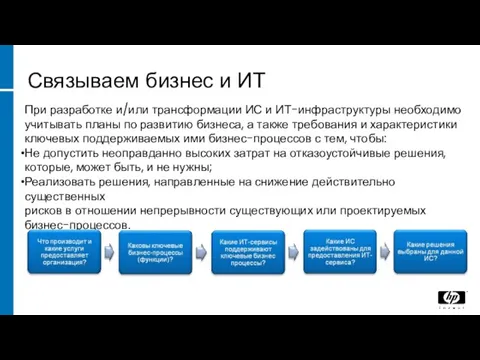

- 4. Связываем бизнес и ИТ При разработке и/или трансформации ИС и ИТ-инфраструктуры необходимо учитывать планы по развитию

- 5. Состав и последовательность выполнения работ

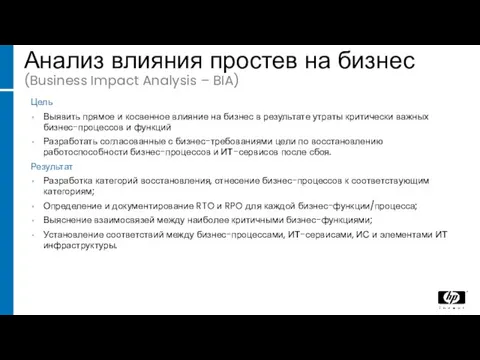

- 6. Анализ влияния простев на бизнес (Business Impact Analysis – BIA) Цель Выявить прямое и косвенное влияние

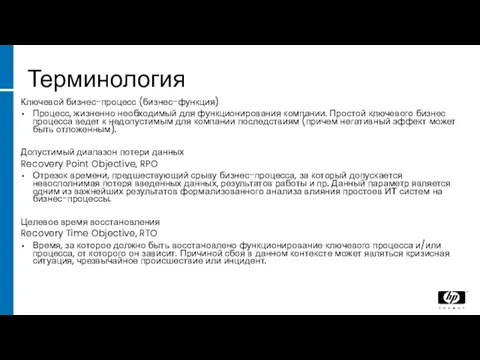

- 7. Терминология Ключевой бизнес-процесс (бизнес-функция) Процесс, жизненно необходимый для функционирования компании. Простой ключевого бизнес процесса ведет к

- 8. Анализ ключевых бизнес-процессов Проводится анализ влияния простоев бизнес-процессов на Организацию, на базе чего в дальнейшем формулируются

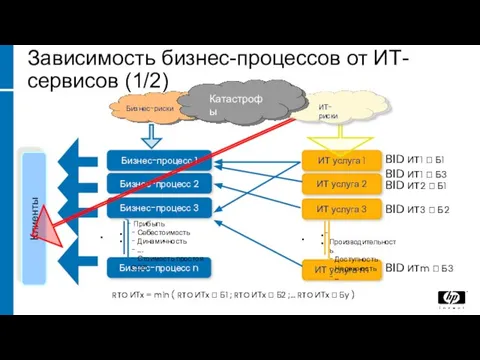

- 9. Зависимость бизнес-процессов от ИТ-сервисов (1/2) Клиенты RTO ИТх = min ( RTO ИТх ? Б1 ;

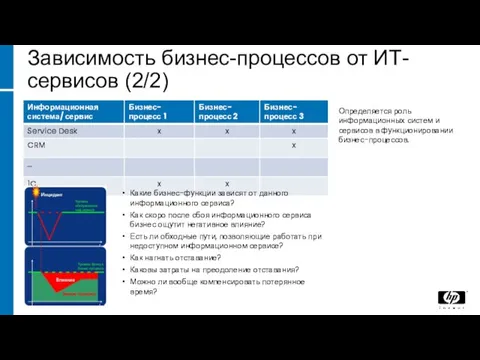

- 10. Зависимость бизнес-процессов от ИТ-сервисов (2/2) Определяется роль информационных систем и сервисов в функционировании бизнес-процессов. Какие бизнес-функции

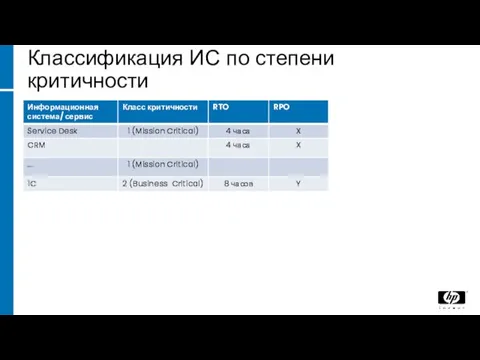

- 11. Классификация ИС по степени критичности

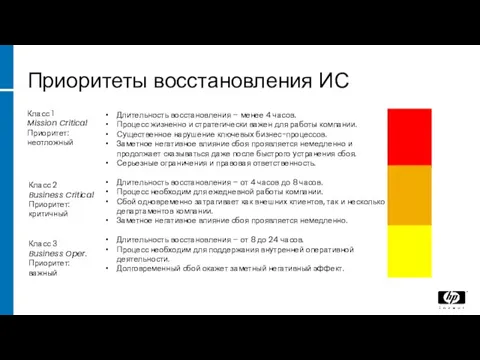

- 12. Приоритеты восстановления ИС Длительность восстановления – менее 4 часов. Процесс жизненно и стратегически важен для работы

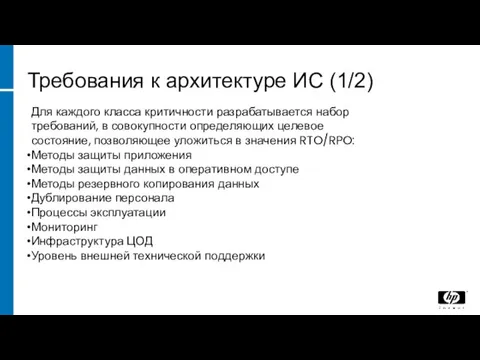

- 13. Требования к архитектуре ИС (1/2) Для каждого класса критичности разрабатывается набор требований, в совокупности определяющих целевое

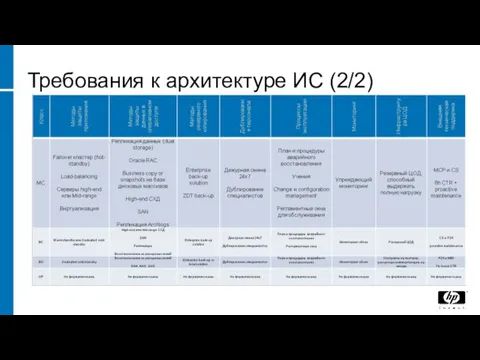

- 14. Требования к архитектуре ИС (2/2)

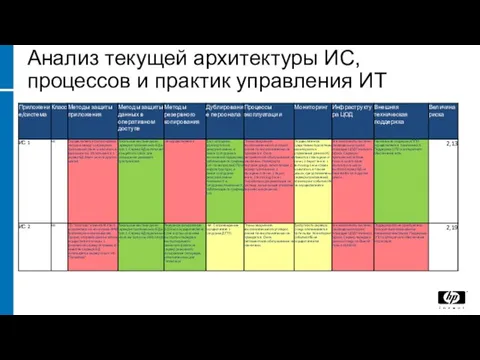

- 15. Анализ текущей архитектуры ИС, процессов и практик управления ИТ

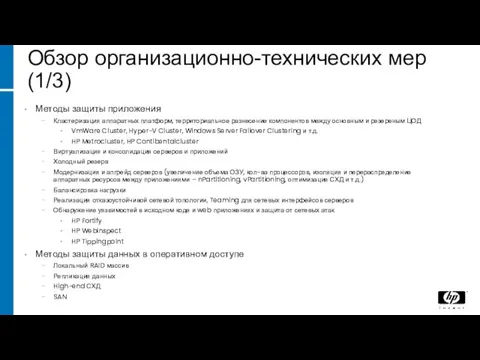

- 16. Обзор организационно-технических мер (1/3) Методы защиты приложения Кластеризация аппаратных платформ, территориальное разнесение компонентов между основным и

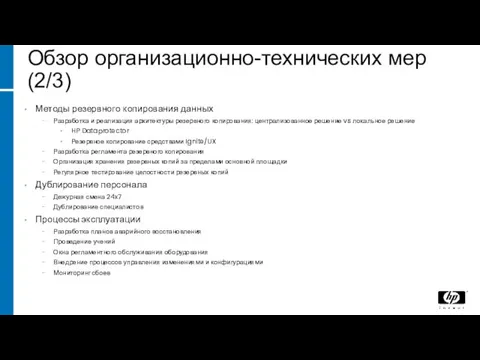

- 17. Обзор организационно-технических мер (2/3) Методы резервного копирования данных Разработка и реализация архитектуры резервного копирования: централизованное решение

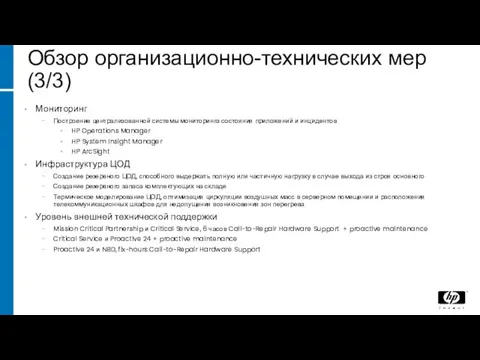

- 18. Обзор организационно-технических мер (3/3) Мониторинг Построение централизованной системы мониторинга состояния приложений и инцидентов HP Operations Manager

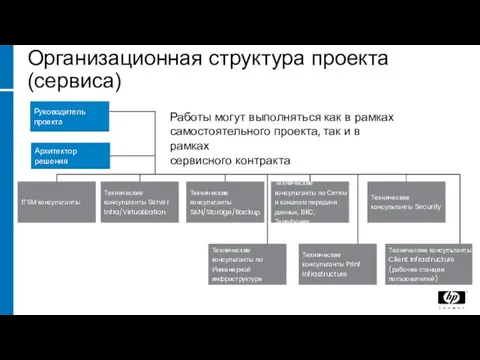

- 19. Организационная структура проекта (сервиса) Руководитель проекта Архитектор решения ITSM консультанты Технические консультанты Server Infra/Virtualization Технические консультанты

- 21. Скачать презентацию

1. Доходы

1. Доходы AMANAT INVEST GROUP High Tech Logistic» Ответственное хранение грузов Ответственное хранение грузов Весь спектор операций на складе Весь спектор о

AMANAT INVEST GROUP High Tech Logistic» Ответственное хранение грузов Ответственное хранение грузов Весь спектор операций на складе Весь спектор о Native american boarding schools

Native american boarding schools Цель: выяснить отношение жителей г. Канска к проблеме лесных пожаров Красноярского края.

Цель: выяснить отношение жителей г. Канска к проблеме лесных пожаров Красноярского края. Презентация на тему Азбука города

Презентация на тему Азбука города Язык Рефлекс – диалект Си для программирования ПЛК

Язык Рефлекс – диалект Си для программирования ПЛК Туристический потенциал Балахнинского района

Туристический потенциал Балахнинского района О создании многофункциональных центров предоставления государственных и муниципальных услуг в 2008 году

О создании многофункциональных центров предоставления государственных и муниципальных услуг в 2008 году Дошкольный, школьный и подростковый возраст. Градация детского возраста на группы в СК Планета Фитнес

Дошкольный, школьный и подростковый возраст. Градация детского возраста на группы в СК Планета Фитнес Я и полиция

Я и полиция Различай С - З

Различай С - З Класс Земноводные или Амфибии 7 класс

Класс Земноводные или Амфибии 7 класс Проект Народные инициативы в 2018 году в городе Шелехове

Проект Народные инициативы в 2018 году в городе Шелехове Понятие судебных доказательств

Понятие судебных доказательств Универсальный лазерный гравировальный станок для неметаллов. Wattsan 2030FLAT BED

Универсальный лазерный гравировальный станок для неметаллов. Wattsan 2030FLAT BED Спортивная динейка. Подведение итогов

Спортивная динейка. Подведение итогов МОУ "Аликовская СОШ им. И.Я. Яковлева" Аликовского района Чувашской Республики

МОУ "Аликовская СОШ им. И.Я. Яковлева" Аликовского района Чувашской Республики Пусть меня научат - презентация для начальной школы_

Пусть меня научат - презентация для начальной школы_ Обучение технике ударов по мячу в футболе

Обучение технике ударов по мячу в футболе Понятие и виды деловой карьеры

Понятие и виды деловой карьеры Презентация на тему Славянская мифология

Презентация на тему Славянская мифология  Nanotechnologies: potential benefits or a great danger?

Nanotechnologies: potential benefits or a great danger? Обычно землетрясения происходят вблизи границ литосферных плит. Эти плиты находятся в постоянном движении. Плиты движутся по гори

Обычно землетрясения происходят вблизи границ литосферных плит. Эти плиты находятся в постоянном движении. Плиты движутся по гори Неповторимые, эксклюзивные коллекции ограниченной серии. De Luxe

Неповторимые, эксклюзивные коллекции ограниченной серии. De Luxe Организационная структура страховой компании. Понятие

Организационная структура страховой компании. Понятие СОЧЕТАННЫЕ (СИМУЛЬТАННЫЕ) ОПЕРАЦИИ В ЛАПАРОСКОПИЧЕСКОЙ ХИРУРГИИ

СОЧЕТАННЫЕ (СИМУЛЬТАННЫЕ) ОПЕРАЦИИ В ЛАПАРОСКОПИЧЕСКОЙ ХИРУРГИИ NUMUNE ALIMI ve TRANSFERi

NUMUNE ALIMI ve TRANSFERi Общие положения по монтажу внутренних газопроводов и газоиспользующего оборудования

Общие положения по монтажу внутренних газопроводов и газоиспользующего оборудования