Содержание

- 2. ISO 15408 Стандарты о достаточности защиты ….. Для принятия решения о достаточности требований безопасности ….. важно,

- 3. Основные принципы: …достаточность предложенных мер безопасности должна быть продемонстрирована…. Определяются требования, направленные на обеспечение …достаточности…эксплуатационной документации,

- 4. ГОСТ Р ИСО/МЭК 18045 Оценщик должен исследовать политики обеспечения конфиденциальности и целостности при их разработке, чтобы

- 5. Необходимо сделать заключение о том, описаны ли эти политики в документации по ИБ разработки, совместимы ли

- 6. ГОСТ Р ИСО/МЭК 17799-2005г. (27002) Политику информационной безопасности следует пересматривать с запланированным интервалом или при существенных

- 7. В. Конявский * Информация со временем начинает устаревать, т.е. цена ее уменьшается. За условие достаточности защиты

- 8. А. Щеглов * Требования к достаточности (полноте, применительно к условиям использования) набора механизмов защиты определены документом

- 9. А. Щеглов * Например о доступе: должен осуществляться контроль подключения ресурсов, в частности устройств, в соответствии

- 10. В тоже время: …защиту информации принято считать достаточной, если затраты на ее преодоление превышают ожидаемую ценность

- 11. ГОРДЕЙЧИК Фактически предложил подход, связанный с оценкой рисков невыполнения требований регуляторов…. То есть, если оценить риск

- 12. * Можно таким же образом подойти к оценке достаточности при невыполнении требований международного законодательства (PCI DSS,

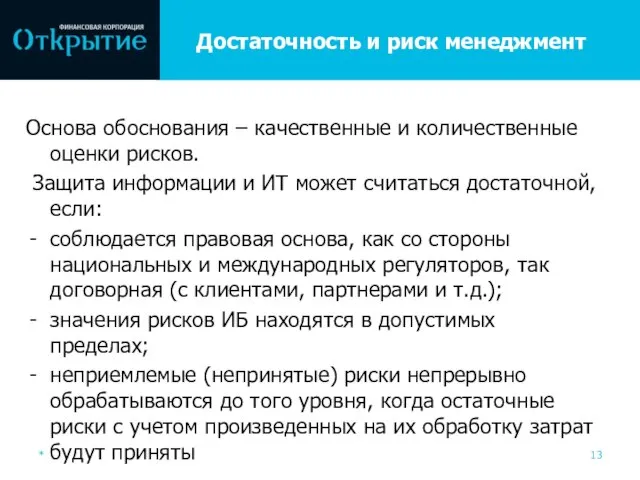

- 13. Достаточность и риск менеджмент Основа обоснования – качественные и количественные оценки рисков. Защита информации и ИТ

- 15. Скачать презентацию

Презентация на тему Ангола

Презентация на тему Ангола Презентация внеклассного мероприятия по химии

Презентация внеклассного мероприятия по химии ВСМ Евразия

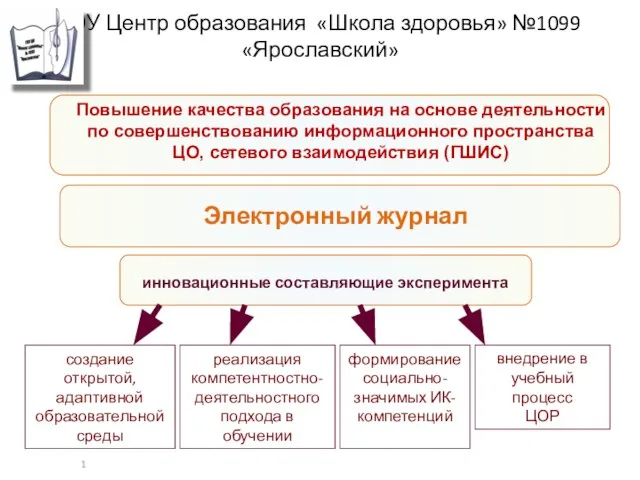

ВСМ Евразия ГОУ Центр образования «Школа здоровья» №1099 «Ярославский»

ГОУ Центр образования «Школа здоровья» №1099 «Ярославский» Менеджмент персоналу

Менеджмент персоналу  Древнерусское государство в IX - X веках

Древнерусское государство в IX - X веках Стол ученический 2-х местный

Стол ученический 2-х местный Художественное моделирование юбок. 6 класс

Художественное моделирование юбок. 6 класс Любовь и уважение к Отечеству

Любовь и уважение к Отечеству Парниковый эффект, Киотский протокол:экономика или политика

Парниковый эффект, Киотский протокол:экономика или политика Духовная культура личности

Духовная культура личности Презентация на тему Викторина по ПДД 1 класс

Презентация на тему Викторина по ПДД 1 класс Мастер-класс: Открытка для мамы

Мастер-класс: Открытка для мамы Порядок и условия выплаты заработной платы

Порядок и условия выплаты заработной платы Введение в графику в языке программирования Turbo Pascal

Введение в графику в языке программирования Turbo Pascal Правовые проблемы реализации Федерального закона №217 Татьяна Никифорова «Инновационное развитие России: проблемы законод

Правовые проблемы реализации Федерального закона №217 Татьяна Никифорова «Инновационное развитие России: проблемы законод Тренинг по мотивации

Тренинг по мотивации Давайте бросим курить

Давайте бросим курить Правила расположения видов на чертеже

Правила расположения видов на чертеже Презентация на тему Музыка Древней Руси

Презентация на тему Музыка Древней Руси  Цветовые системы

Цветовые системы Пускорегулирующая аппаратура: назначение, классификация, устройство

Пускорегулирующая аппаратура: назначение, классификация, устройство Виктор Михайлович Васнецов

Виктор Михайлович Васнецов Война в истории моей семьи (2 класс)

Война в истории моей семьи (2 класс) Olympic Games

Olympic Games Презентация по проблеме: РАЗРАБОТКА УЧЕБНЫХ КУРСОВ ПО ПЕДАГОГИКЕ В МОДУЛЬНО-РЕЙТИНГОВОЙ СИСТЕМЕ

Презентация по проблеме: РАЗРАБОТКА УЧЕБНЫХ КУРСОВ ПО ПЕДАГОГИКЕ В МОДУЛЬНО-РЕЙТИНГОВОЙ СИСТЕМЕ Культура Византии

Культура Византии РЕГЕНЕРАЦИЯ

РЕГЕНЕРАЦИЯ