Организация работ по технической защите информационных систем персональных данных Слётова Елена Вячеславовна специалист отдела

Содержание

- 2. План выступления Структура законодательства в сфере защиты персональных данных Последствия невыполнения Обеспечение безопасности перс. данных с

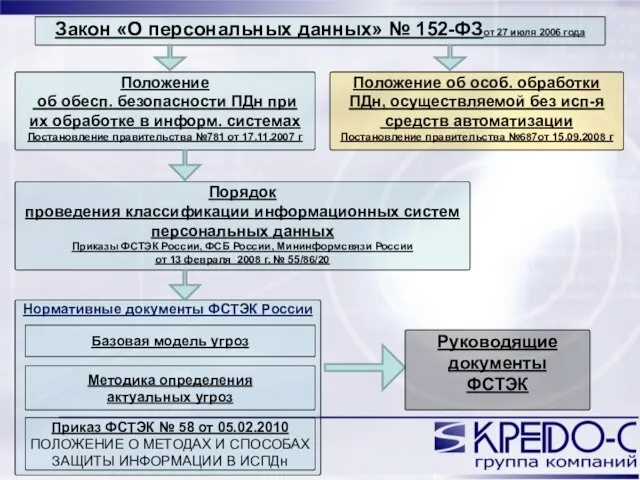

- 3. Закон «О персональных данных» № 152-ФЗот 27 июля 2006 года Положение об обесп. безопасности ПДн при

- 4. Последствия невыполнения Уголовная, административная, дисциплинарная ответственность Обоснованные судебные иски от субъектов персональных данных Недобросовестная конкуренция Репутационные

- 5. Меры защиты информации Организационные Охрана помещения (физические) Технические защита от НСД защита от утечки по техническим

- 6. Алгоритм выполнения работ 1) Обследование 2) Организационные мероприятия 3) Построение и ввод в действие СЗПДн

- 7. Мероприятия Инвентаризация ИСПДн инвентаризационная комиссия Перечень информационных систем (ресурсов) с указанием владельца системы и ответственного за

- 8. Мероприятия Разработка модели нарушителя и модели угроз базовая модель угроз ФСТЭК методические рекомендации ФСБ Ограничение доступа

- 9. Мероприятия Разработка орг. документов: Приказ о начале обработки ПДн Положение об организации работы с ПДн Перечень

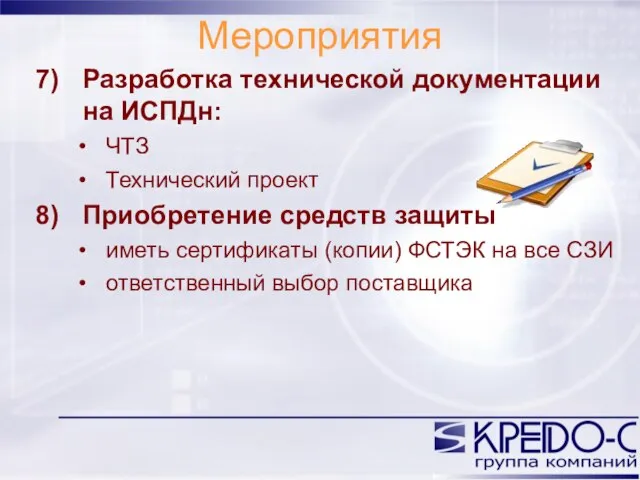

- 10. Мероприятия Разработка технической документации на ИСПДн: ЧТЗ Технический проект Приобретение средств защиты иметь сертификаты (копии) ФСТЭК

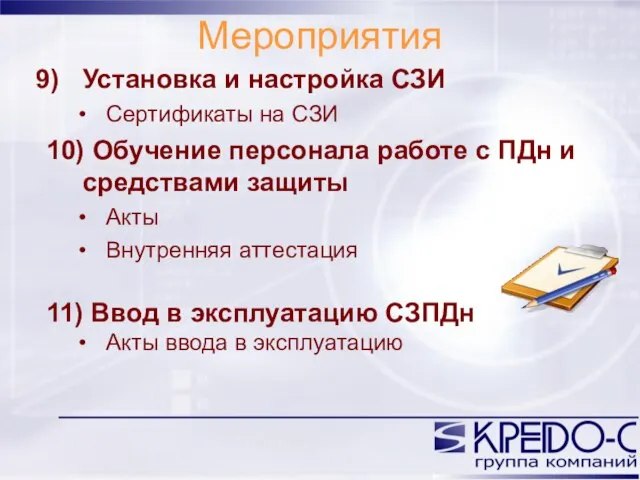

- 11. Мероприятия Установка и настройка СЗИ Сертификаты на СЗИ 10) Обучение персонала работе с ПДн и средствами

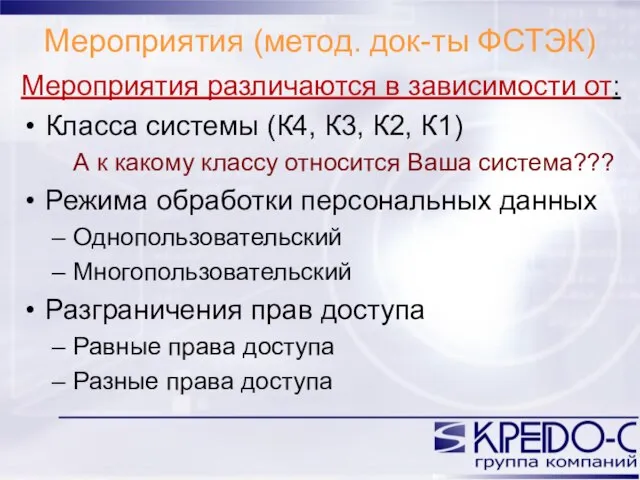

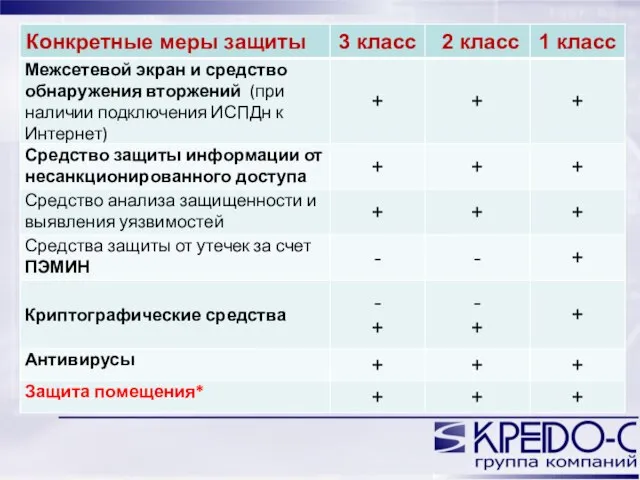

- 12. Мероприятия (метод. док-ты ФСТЭК) Мероприятия различаются в зависимости от: Класса системы (К4, К3, К2, К1) А

- 14. Средства защиты информации Должны быть сертифицированы ФСТЭК и (или) ФСБ Должны вводиться в эксплуатацию организацией, имеющей

- 15. Наши лицензии Лицензия ФСБ на оказание услуг в области шифрования информации Лицензия ФСБ на распространение шифровальных

- 16. СЗИ от НСД Обеспечивают контроль доступа к ИСПДн

- 17. Межсетевые экраны Обеспечивают безопасность ПДн при межсетевом взаимодействии (подключении к сети Интернет, либо другим локальным сетям

- 18. СЗИ от ТКУИ Обеспечивают защиту от утечек по ТК

- 19. И напоследок Все СЗИ должны устанавливаться ТОЛЬКО на лицензионную операционную систему!!!

- 21. Скачать презентацию

Основы работы на ЭВМЗанятие 3: протоколы передачи данных

Основы работы на ЭВМЗанятие 3: протоколы передачи данных Кафедра МПТЭ

Кафедра МПТЭ Конкурс:Лучший преподаватель медицинского вуза. Золотые кадры медицины

Конкурс:Лучший преподаватель медицинского вуза. Золотые кадры медицины Социология, социальная психология

Социология, социальная психология ЭФФЕКТ КАЗИМИРА: ОТ НАНОТЕХНОЛОГИЙ ДО ФИЗИКИ ВСЕЛЕННОЙ

ЭФФЕКТ КАЗИМИРА: ОТ НАНОТЕХНОЛОГИЙ ДО ФИЗИКИ ВСЕЛЕННОЙ Аниме

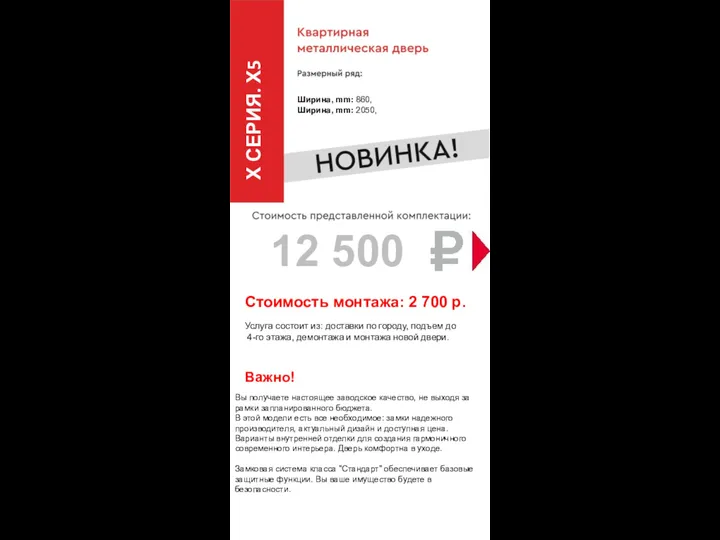

Аниме Квартирная металлическая дверь

Квартирная металлическая дверь Объединенная Консалтинговая Компания“Клиентс Риджинал Компани.”Полный Спектр Консалтинга и Услуг на территории Российской Фе

Объединенная Консалтинговая Компания“Клиентс Риджинал Компани.”Полный Спектр Консалтинга и Услуг на территории Российской Фе Гигиена зрения

Гигиена зрения Презентация на тему Русская история и русская литература XIX века

Презентация на тему Русская история и русская литература XIX века  Понимание красоты человека в европейском и русском искусстве

Понимание красоты человека в европейском и русском искусстве "Классный руководитель- родители-дети: искусство жить вместе"

"Классный руководитель- родители-дети: искусство жить вместе" ПРЕДСТАВЛЯЕТ

ПРЕДСТАВЛЯЕТ Елочка

Елочка Процессы управления стоимостью

Процессы управления стоимостью Linguistic aspect of political language

Linguistic aspect of political language О мерах социальной поддержки и организации социального обслуживания граждан с ограниченными возможностями в Тихвинском районе

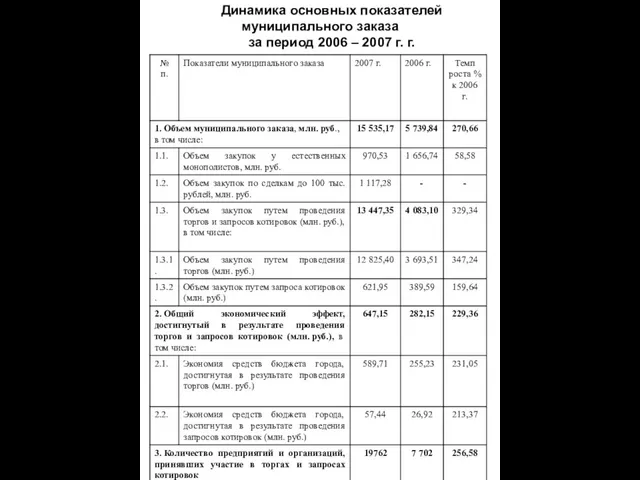

О мерах социальной поддержки и организации социального обслуживания граждан с ограниченными возможностями в Тихвинском районе Динамика основных показателей муниципального заказа за период 2006 – 2007 г. г.

Динамика основных показателей муниципального заказа за период 2006 – 2007 г. г. Маршрутная карта

Маршрутная карта ?

? Формы государственно-управленческих решений

Формы государственно-управленческих решений Испьзование Sanako 1200 в учебной среде школы Наброски слушателя семинара

Испьзование Sanako 1200 в учебной среде школы Наброски слушателя семинара “Четыре основы в построении отношений, которые служат залогом хорошего брака” (и не только)

“Четыре основы в построении отношений, которые служат залогом хорошего брака” (и не только) ЮАР

ЮАР 5 Доконаний i недоконаний вид дiєслова

5 Доконаний i недоконаний вид дiєслова Праздник и карнавал

Праздник и карнавал  Вставь пропущенные окончания.

Вставь пропущенные окончания. Психологическое консультирование жертв насилия

Психологическое консультирование жертв насилия