Слайд 2«Вредоносные программы»

Компьютерные вирусы

Троянские программы

Программы-шпионы

Сейчас более подробно рассмотрим

каждый из трёх видов

Слайд 3Компьютерные вирусы

Компьютерный вирус – программа, способная самостоятельно размножаться

внедрение в другие программы

самостоятельные программы

Зачастую

(но не всегда) выполняют разрушающие действия с данными, хранящимися на компьютере

Первые вирусы: 1980е годы

Слайд 4Троянские программы

Программа, запускающаяся на компьютере пользователя и выполняющая нежелательные действия:

сбор данных и

отправка их третьим лицам

удаление или порча данных

использование ресурсов компьютера

нарушение защиты компьютера

Сама не размножается, т. е. не является компьютерным вирусом в строгом смысле

Слайд 5Программы-шпионы

Программа, скрытным образом устанавливающаяся на компьютер для отслеживания действий пользователя

какие сайты посещает

запись

нажатий на клавиатуру

(пароли, данные кредитных карт и т. п.)

показ пользователю нежелательной рекламы

в процессе работы

Слайд 6Распространение вредоносных программ

Через устройства переноса данных: дискеты (раньше), флэшки

редоносная программа помещает

на флэшку

себя и файл автозапуска autorun.inf.

Когда флэшка вставляется в компьютер с включённым автозапуском, вредоносная программа запускается

Слайд 7Распространение вредоносных программ

По электронной почте

вложения (аттачи) могут содержать вредоносные программы

часто они маскируются

под картинки или скринсейверы, например:

photo.jpg.exe

something.zip.scr

пользователь щёлкает по вложению, программа запускается

Слайд 8Распространение вредоносных программ

Через «дыры» в безопасности операционных систем

программы практически всегда

содержат ошибки

может

оказаться, что произвольный пользователь имеет возможность запустить произвольную программу на чужом компьютере

не все вовремя ставят обновления для операционной системы!

Слайд 9Причиняемый вред

Возможная потеря данных

Разглашение важной информации:

пароли

номера банковских карт

Большое количество рекламы

Медленная работа компьютера

из-за кучи запущенного «мусора»

Рассылка спама с вашего компьютера

Слайд 10Как бороться?

Три основных пункта:

Антивирусная программа

Файрвол

Не запускать программы, полученные неизвестно откуда!

Слайд 11Антивирусные программы

Антивирус Касперского, Dr. Web, McAfee, NOD32, Norton Antivirus, …

Основные режимы работы:

монитор:

проверка всех открываемых и скачиваемых файлов

сканер: проверка всех файлов на диске по расписанию

регулярное автоматическое обновление «антивирусных баз»

Основы построения телекоммуникационных систем и сетей Лекция №12 «Экономические аспекты» профессор Соколов Н.А.

Основы построения телекоммуникационных систем и сетей Лекция №12 «Экономические аспекты» профессор Соколов Н.А. Государственные символы России

Государственные символы России Подключение к Интернету

Подключение к Интернету Учебно-методический комплекс "Живая география" Живая география - учебно-методический комплекс, позволяющий использовать геоинфор

Учебно-методический комплекс "Живая география" Живая география - учебно-методический комплекс, позволяющий использовать геоинфор Презентация на тему Биография и творчество Ершова Петра Павловича

Презентация на тему Биография и творчество Ершова Петра Павловича ФОНД ДМИТРИЯ ЗИМИНА «ДИНАСТИЯ»

ФОНД ДМИТРИЯ ЗИМИНА «ДИНАСТИЯ» Дорога счастья. Духовное счастье, радость от Бога

Дорога счастья. Духовное счастье, радость от Бога Иоганн Вольфганг фон Гёте

Иоганн Вольфганг фон Гёте Федеральный закон Об образовании в Российской Федерации

Федеральный закон Об образовании в Российской Федерации Патологии орбиты

Патологии орбиты Презентация на тему Образ метели в повести А.С. Пушкина "Метель"

Презентация на тему Образ метели в повести А.С. Пушкина "Метель" Челябинск 2012

Челябинск 2012 Интернет как глобальная информационная система

Интернет как глобальная информационная система Международный олимпийский день

Международный олимпийский день ВАЖНО НЕ ТО,КЕМ ТЕБЯ СЧИТАЮТ, А КТО ТЫ НА САМОМ ДЕЛЕ.

ВАЖНО НЕ ТО,КЕМ ТЕБЯ СЧИТАЮТ, А КТО ТЫ НА САМОМ ДЕЛЕ.  Помогите малышам, Поскорей найдите мам

Помогите малышам, Поскорей найдите мам Формирование связной речи детей старшего дошкольного возраста с ОНР

Формирование связной речи детей старшего дошкольного возраста с ОНР Презентация на тему Телевизор и дети

Презентация на тему Телевизор и дети  Аккредитив

Аккредитив Oformlenie_otcheta_po_praktike

Oformlenie_otcheta_po_praktike Статья 131/132 УК РФ. Преступление против половой неприкосновенности и половой свободы личности

Статья 131/132 УК РФ. Преступление против половой неприкосновенности и половой свободы личности Библия. Детская игра

Библия. Детская игра Внедрение ЛЕГО- конструирования в образовательный процесс ДОУ

Внедрение ЛЕГО- конструирования в образовательный процесс ДОУ Тела и вещества

Тела и вещества Влияние компонентов теста на качество изделий

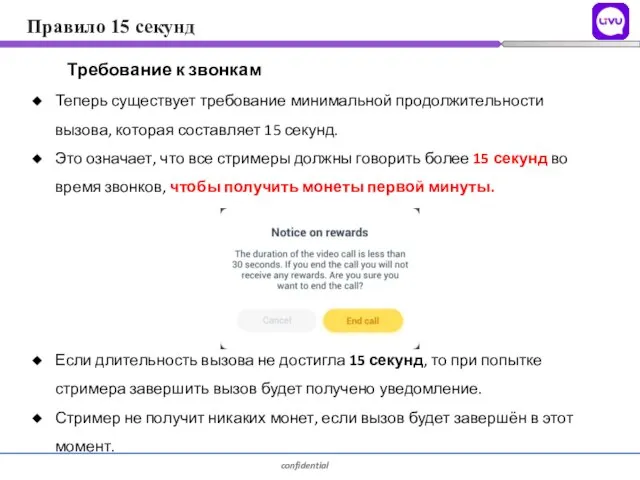

Влияние компонентов теста на качество изделий Правило 15 секунд

Правило 15 секунд Конструирование урока с использованием информационных технологий

Конструирование урока с использованием информационных технологий Критерии оценки мотивационного эссе

Критерии оценки мотивационного эссе