Слайд 2Опасности Интернета

Что такое Интернет знает каждый, о нем наслышан даже никогда не

бывавший в нем человек. Это всемирная база данных, которая не имеет границ и национальностей. Любой человек из любой страны мира может легко и быстро получить доступ к интересующей его информации в Интернете. Многие наверно помнят то время, когда чтобы найти нужную информацию в библиотеке, нужно было потратить несколько часов на утомительные поиски. Или найти нужную программу в магазине, тоже подчас нелегко. В Интернете это легко и просто, а главное быстро! Но далеко не каждый пользователь знает и догадывается, что наряду с большими преимуществами, Интернет таит в себе и большие опасности. Их достаточно много.

Слайд 3Вирусы

Вирусы – программы, добавляющие свой вредоносный код в другие программы, тем самым,

заражая их чтобы получить управление зараженными программами.

Поймав в Интернете вирус, Вы рискуете потерять ценную для Вас информацию или хуже того вывести из строя компьютер. Некоторые вирусы способны переписать без Вашего согласия системную BIOS или загрузочные сектора жесткого диска, в результате чего становится невозможным загрузить компьютер. Кроме того, вирусы способны самостоятельно распространяться по локальному компьютеру и по сети, заражая другие компьютеры.

Слайд 4Троянские программы

Троянские программы (Trojans или Trojans Horses) представляют собой программы, выполняющие несанкционированные

пользователем действия на компьютере. В зависимости от условий, троянские программы уничтожают информацию на жестком диске, приводят систему к зависанию, воруют конфиденциальную информацию (например, пароли доступа к Интернету, к почте и т.д.) Часто троянские программы представляют собой утилиты скрытого удаленного администрирования (backdoors). В отличие от вирусов, троянские программы не являются вирусами в традиционном понимании понятия «вирус». Они не могут самостоятельно распространяться, не заражают программы и не портят их. Поэтому троянские программы распространяются злоумышленниками под видом полезного программного обеспечения.

Слайд 5Программы-шпионы

Программы-шпионы (Spyware) собирают информацию о Вашем компьютере, об установленном программном обеспечении, о

Ваших предпочтениях в Интернете и отсылают по заложенному в них адресу. В основном это делается, для того чтобы в дальнейшем украсть регистрационную информацию программ. Ведь ни для кого не секрет, что в России не принято платить за программное обеспечение. Подавляющее большинство пользователей пользуется похищенными регистрационными данными. Интернет предпочтения пользователей собирают маркетинговые службы некоторых сайтов. О наличии программ-шпионов на своем компьютере, Вы можете и не догадываться.

Слайд 6Программы-рекламы

Программы-рекламы (Adware) представляют собой программный код, включенный без ведома пользователя в рабочий

интерфейс программы. Помимо того, что программы-рекламы показывают информацию рекламного содержания, они могут изменять стартовую страницу браузера на свою, создают неконтролируемый пользователем трафик и, как и программы-шпионы, могут передавать своему разработчику персональные данные пользователя без его ведома. Программы-рекламы способны нарушить политику безопасности и привести к прямым финансовым потерям.

Слайд 7Фишинг

Фишинг (Phishing) – вид Интернет мошенничества. Потенциальной жертве злоумышленник посылает письмо, оформленное

под официальное, например, от банка или какой либо компании, специализирующейся на предоставлении каких либо услуг. В этом письме Вам предлагается пройти на тщательно подготовленный и оформленный под официальный сайт, на котором Вам необходимо указать Вашу конфиденциальную финансовую информацию. Например, пароли доступа к Вашей персональной банковской страничке или номер кредитной карточки. Передав на фишинг-сайт Вашу конфиденциальную информацию, злоумышленник получит ее и не замедлит ею воспользоваться. Политика таких сайтов кража Вашей финансовой и другой информации.

Слайд 8Спам

Спам (Spam) – массовая несанкционированная рассылка писем пользователю без его на то

согласия, часто рекламного и агитационного содержания. Спам, помимо нагрузки на почтовый сервер, отвлекает пользователя от работы, повышает трафик. Спам-письма могут привести на мошеннические фишинг-сайты.

Слайд 9Некоторые правила, которые могут снизить риск этих опасностей

Установите на свой компьютер антивирусную

программу!

Старайтесь, по мере возможности, регулярно обновлять базы Вашей антивирусной программы.

Установите на свой компьютер персональный межсетевой экран (брандмауэр)!

НИКОГДА не открывайте скачанный с Интернета файл, не проверив сначала его антивирусом!

НИКОГДА и ни под каким предлогом не отвечайте на спам-письма!

Старайтесь обновлять Ваши программы, если разработчики в них обнаружили уязвимости.

Ограничьте круг лиц, допущенных к работе с Вашим компьютером.

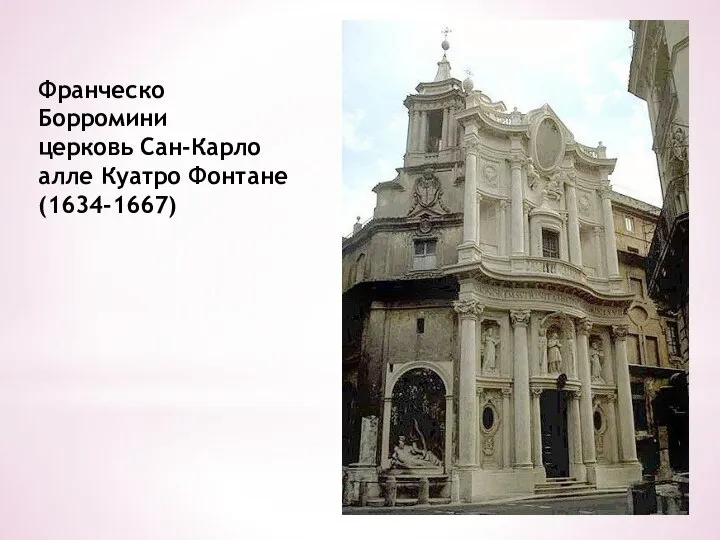

Культура Западной Европы 17-18 веков

Культура Западной Европы 17-18 веков Что едят русские по мнению иностранцев

Что едят русские по мнению иностранцев Памятники русской архитектуры XVII

Памятники русской архитектуры XVII “Исследование космических лучей на аэростатных высотах (эксперимент “СФЕРА”)” за 2005 г.

“Исследование космических лучей на аэростатных высотах (эксперимент “СФЕРА”)” за 2005 г. Ораторское мастерство

Ораторское мастерство План розвитку Великобудищанської спеціалізованої школи І-ІІІ ступенів

План розвитку Великобудищанської спеціалізованої школи І-ІІІ ступенів Banket-chay_20

Banket-chay_20 Коммуникационные технологии во внешнеэкономической деятельности предприятия

Коммуникационные технологии во внешнеэкономической деятельности предприятия Новая линейка комбо устройств MiVue iсерии

Новая линейка комбо устройств MiVue iсерии Конфликты в школе. Профилактика конфликтов в школьной среде, поиск путей предотвращения и преодоления конфликтных ситуаций

Конфликты в школе. Профилактика конфликтов в школьной среде, поиск путей предотвращения и преодоления конфликтных ситуаций Что такое светская этика (4 класс)

Что такое светская этика (4 класс) Варвари біля воріт Принципи корпоративного управління

Варвари біля воріт Принципи корпоративного управління Как получается мёд

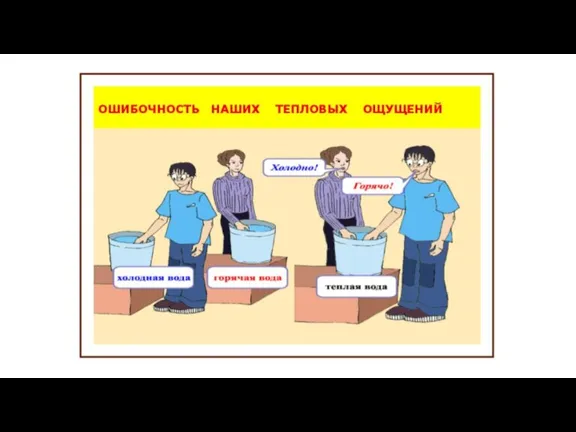

Как получается мёд Физиология мотивации

Физиология мотивации Лидер детского молодежного объединения

Лидер детского молодежного объединения Личная гигиена спортсмена

Личная гигиена спортсмена Коммерческое предложение по установке КМС-400/1

Коммерческое предложение по установке КМС-400/1 Ференц Лист

Ференц Лист Предприятие-субъект предпринимательской деятельности

Предприятие-субъект предпринимательской деятельности ОРГАНИЗАЦИЯ ТЕКУЩЕГО КОНТРОЛЯ И ПРОМЕЖУТОЧНОЙ АТТЕСТАЦИИ СТУДЕНТОВС ИСПОЛЬЗОВАНИЕМ БАЛЛЬНО-РЕЙТИНГОВОЙ СИСТЕМЫ ОЦЕНКИ УСПЕВАЕ

ОРГАНИЗАЦИЯ ТЕКУЩЕГО КОНТРОЛЯ И ПРОМЕЖУТОЧНОЙ АТТЕСТАЦИИ СТУДЕНТОВС ИСПОЛЬЗОВАНИЕМ БАЛЛЬНО-РЕЙТИНГОВОЙ СИСТЕМЫ ОЦЕНКИ УСПЕВАЕ Организация здоровьесберегающей среды в школе

Организация здоровьесберегающей среды в школе Презентация на тему КРАСНОДАР

Презентация на тему КРАСНОДАР  жылу баланс (1)

жылу баланс (1) Праздник весны и труда. 1 Мая

Праздник весны и труда. 1 Мая Учитель основ безопасности жизнедеятельности школы №84 Горлов Сергей Сергеевич

Учитель основ безопасности жизнедеятельности школы №84 Горлов Сергей Сергеевич Землетрясения Подготовила презентацию студентка 1ого курса ЭФ Группы Э112Б Олефир Карина

Землетрясения Подготовила презентацию студентка 1ого курса ЭФ Группы Э112Б Олефир Карина Modern China

Modern China  Правовое положение личности

Правовое положение личности