Слайд 3ОРГАНИЗАЦИЯ НАБОРА ДАННЫХ

Данные структурированы (запись учеников по алфавиту)

Данные неструктурированы (запись по мере

прихода в класс)

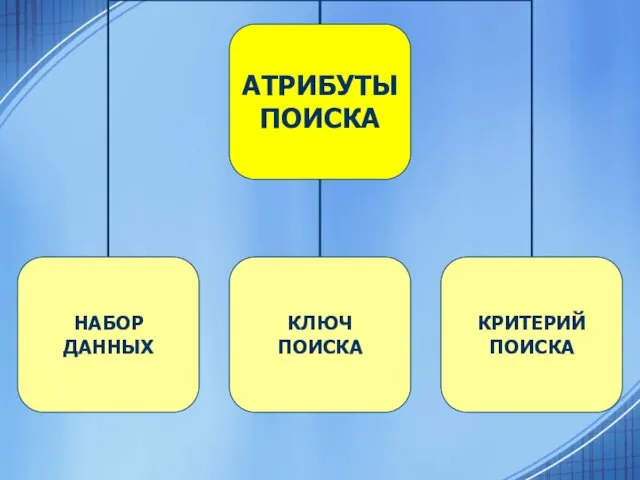

Слайд 4ОРГАНИЗАЦИЯ ПОИСКА

Последовательный поиск (последовательный перебор данных до нахождения нужного)

Поиск половинным делением (данные

делим пополам )

Блочный поиск (одноуровневая структура - блок одной тематики, но данные внутри не упорядочены)

Блочный поиск (многоуровневая – иерархическая – структура – организация поиска в файловой системе)

Слайд 5ПРАВОВАЯ ОХРАНА ИНФОРМАЦИИ

В настоящее время в России “законодательство в сфере информатизации”

охватывает по различным оценкам несколько сотен нормативно правовых актов. Из них можно выделить около десятка основных. Это, например,

Федеральный закон “Об информации, информатизации и защите информации” (от 20.02.95 г. № 24-ФЗ);

“О средствах массовой информации” (от 27.12.91 г. № 2124-I);

“О правовой охране программ для электронных вычислительных

машин и баз данных” (от 23.09.92 г. № 3523-I);

“Об авторском праве и смежных правах”

(от 09.07.93 г. № 5351-I) и др..

Слайд 6УГРОЗЫ ДЛЯ ЦИФРОВОЙ ИНФОРМАЦИИ

Кража или утечка

Разрушение, уничтожение информации

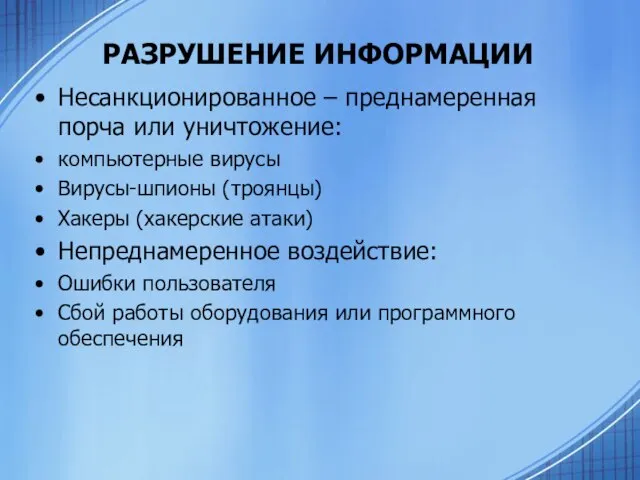

Слайд 7РАЗРУШЕНИЕ ИНФОРМАЦИИ

Несанкционированное – преднамеренная порча или уничтожение:

компьютерные вирусы

Вирусы-шпионы (троянцы)

Хакеры (хакерские

атаки)

Непреднамеренное воздействие:

Ошибки пользователя

Сбой работы оборудования или программного обеспечения

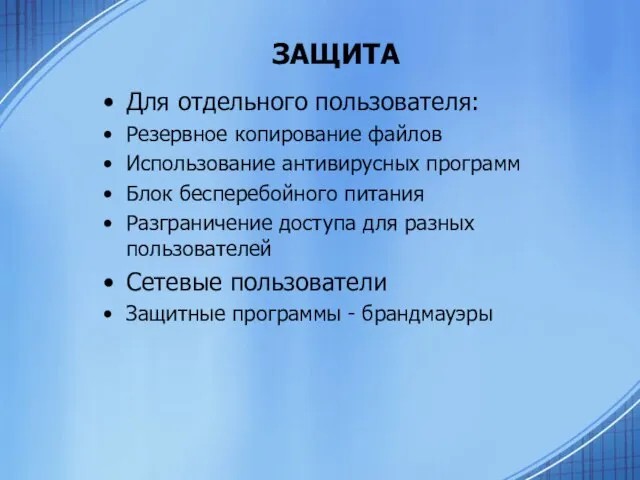

Слайд 8ЗАЩИТА

Для отдельного пользователя:

Резервное копирование файлов

Использование антивирусных программ

Блок бесперебойного питания

Разграничение доступа для разных

пользователей

Сетевые пользователи

Защитные программы - брандмауэры

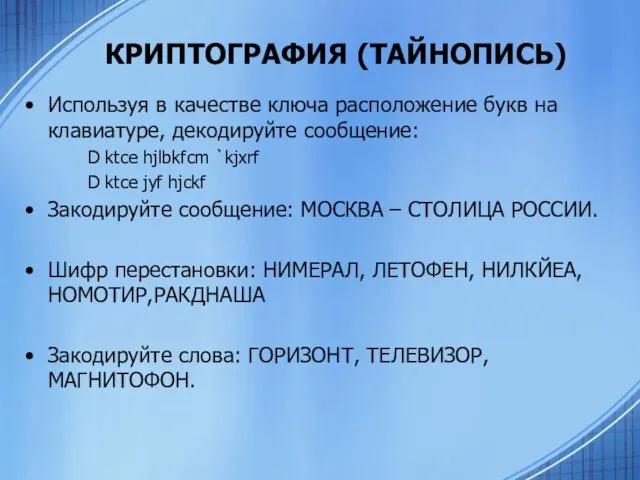

Слайд 9КРИПТОГРАФИЯ (ТАЙНОПИСЬ)

Используя в качестве ключа расположение букв на клавиатуре, декодируйте сообщение:

D ktce

hjlbkfcm `kjxrf

D ktce jyf hjckf

Закодируйте сообщение: МОСКВА – СТОЛИЦА РОССИИ.

Шифр перестановки: НИМЕРАЛ, ЛЕТОФЕН, НИЛКЙЕА, НОМОТИР,РАКДНАША

Закодируйте слова: ГОРИЗОНТ, ТЕЛЕВИЗОР, МАГНИТОФОН.

Кувырок назад, кувырок вперёд выход в стойку на лопатки

Кувырок назад, кувырок вперёд выход в стойку на лопатки Презентация на тему Аргументация собственного мнения

Презентация на тему Аргументация собственного мнения  О реализации проекта Партии Единая Россия Культура малой Родины в Кировской области

О реализации проекта Партии Единая Россия Культура малой Родины в Кировской области викторина

викторина Презентация на тему Зона пустынь

Презентация на тему Зона пустынь  Индустриальные логистические решения. Развитие экспресс-доставки для грузов

Индустриальные логистические решения. Развитие экспресс-доставки для грузов Тема: СЛОВООБРАЗОВАНИЕ

Тема: СЛОВООБРАЗОВАНИЕ گزارش ترم اول

گزارش ترم اول Презентация на тему Издержки производства, доход и прибыль фирмы

Презентация на тему Издержки производства, доход и прибыль фирмы Невероятные перевоплощения турецких актрис

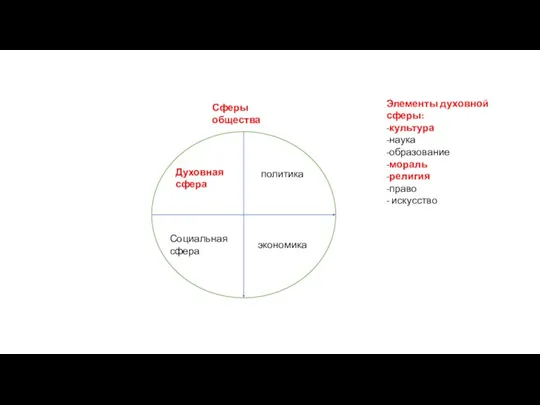

Невероятные перевоплощения турецких актрис Духовная сфера. Религия. 8 класс

Духовная сфера. Религия. 8 класс Организация и планирование образовательного процесса в соответствии с ФГТОП

Организация и планирование образовательного процесса в соответствии с ФГТОП Двухкомпонентный курс информатики для начальной школы

Двухкомпонентный курс информатики для начальной школы Презентация на тему Цветная металлургия

Презентация на тему Цветная металлургия Салтыков-Щедрин. Сказки

Салтыков-Щедрин. Сказки Ceylon Tea

Ceylon Tea Механические колебания и волны

Механические колебания и волны Коррозия железа в различных средах

Коррозия железа в различных средах Сложные предложения с различными видами связи

Сложные предложения с различными видами связи Выполнила ученица 7В класса: Бобкова Анна

Выполнила ученица 7В класса: Бобкова Анна Презентация на тему Реформы Избранной Рады

Презентация на тему Реформы Избранной Рады  История компании Джеймса Дайсона

История компании Джеймса Дайсона Архитектура ЭВМ, состав и назначение устройств. Виды компьютерной памяти.

Архитектура ЭВМ, состав и назначение устройств. Виды компьютерной памяти. Четыре реформы телекоммуникаций

Четыре реформы телекоммуникаций Презентация на тему Тургенев «Бежин луг»

Презентация на тему Тургенев «Бежин луг» Казахстан в огне гражданской войны

Казахстан в огне гражданской войны Dynamics of Rotatory Motion

Dynamics of Rotatory Motion Жанры живописи

Жанры живописи