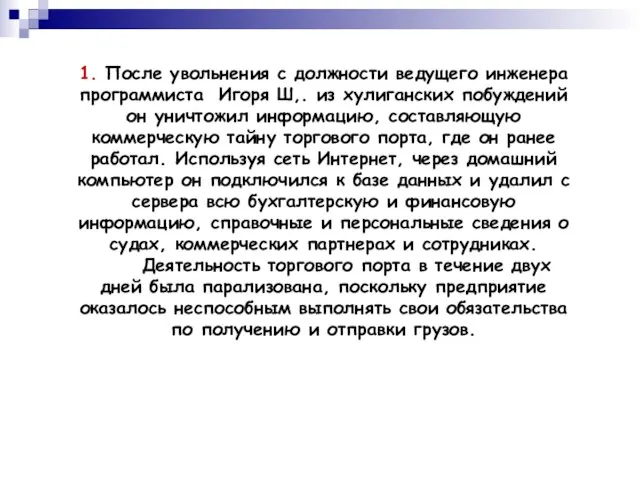

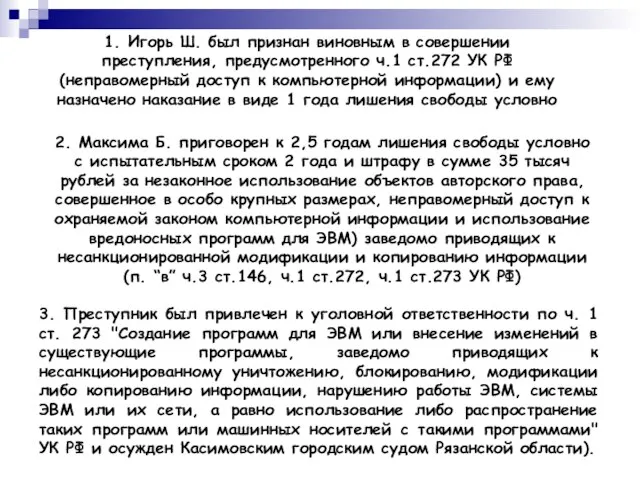

УК РФ (неправомерный доступ к компьютерной информации) и ему назначено наказание в виде 1 года лишения свободы условно

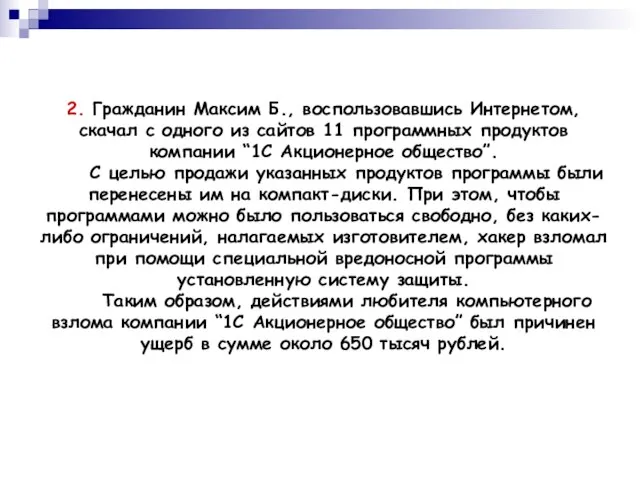

2. Максима Б. приговорен к 2,5 годам лишения свободы условно с испытательным сроком 2 года и штрафу в сумме 35 тысяч рублей за незаконное использование объектов авторского права, совершенное в особо крупных размерах, неправомерный доступ к охраняемой законом компьютерной информации и использование вредоносных программ для ЭВМ) заведомо приводящих к несанкционированной модификации и копированию информации (п. “в” ч.3 ст.146, ч.1 ст.272, ч.1 ст.273 УК РФ)

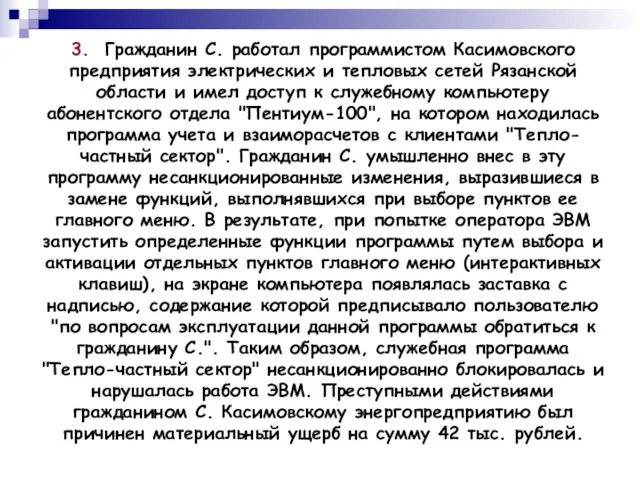

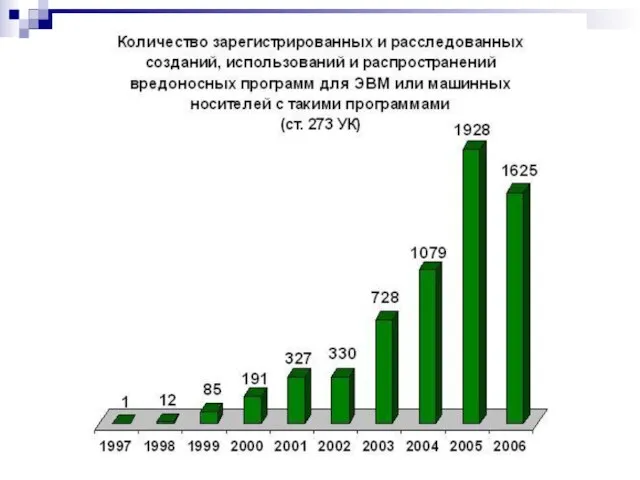

3. Преступник был привлечен к уголовной ответственности по ч. 1 ст. 273 "Создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, а равно использование либо распространение таких программ или машинных носителей с такими программами" УК РФ и осужден Касимовским городским судом Рязанской области).

Подсудность гражданских дел

Подсудность гражданских дел Основы военной службы

Основы военной службы Профилактика и коррекция плоскостопия у детей дошкольного возраста

Профилактика и коррекция плоскостопия у детей дошкольного возраста Передача информации по техническим каналам связи

Передача информации по техническим каналам связи Постижение самого себя

Постижение самого себя  Китайский язык

Китайский язык Введение в экономику (Л7).Примеры

Введение в экономику (Л7).Примеры Главные русские меры

Главные русские меры «ТАЙНАЯ ВЕЧЕРЯ» Презентацию подготовила Ученица 9 «А» класса МБОУ «№ГИМНАЗИЯ № 38» Атишева Юлия

«ТАЙНАЯ ВЕЧЕРЯ» Презентацию подготовила Ученица 9 «А» класса МБОУ «№ГИМНАЗИЯ № 38» Атишева Юлия Buklet (2)

Buklet (2) Третий этап развития психологии

Третий этап развития психологии Тема 6_Менеджмент_юристы

Тема 6_Менеджмент_юристы «Облачные технологии в современном бизнесе» Андрей Купченко, ActiveCloud. - презентация

«Облачные технологии в современном бизнесе» Андрей Купченко, ActiveCloud. - презентация Мебель по вашим размерам и вкусовым пристрастиям Лесков&К

Мебель по вашим размерам и вкусовым пристрастиям Лесков&К Школа дошколят «Перспектива»

Школа дошколят «Перспектива» Презентация на тему Редкие животные, занесенные в Красную книгу (3 класс)

Презентация на тему Редкие животные, занесенные в Красную книгу (3 класс) Механизация приготовления концентрированных кормов в УНИЦ Агротехнопарк ФГБОУ ВО РГАТУ Рязанского района Рязанской области

Механизация приготовления концентрированных кормов в УНИЦ Агротехнопарк ФГБОУ ВО РГАТУ Рязанского района Рязанской области Информационная безопасность России

Информационная безопасность России  Бабочки

Бабочки Учитель и современный урок Взгляд на будущее нашего образования…

Учитель и современный урок Взгляд на будущее нашего образования… Реализм как художественный стиль эпохи

Реализм как художественный стиль эпохи Презентация на тему Согласование времен английского языка

Презентация на тему Согласование времен английского языка  Калла из фоамирана

Калла из фоамирана Решение заданий с модулем и параметром

Решение заданий с модулем и параметром Презентация на тему Мир профессий

Презентация на тему Мир профессий  Королевские ворота

Королевские ворота Презентация на тему Искусство первобытного человека

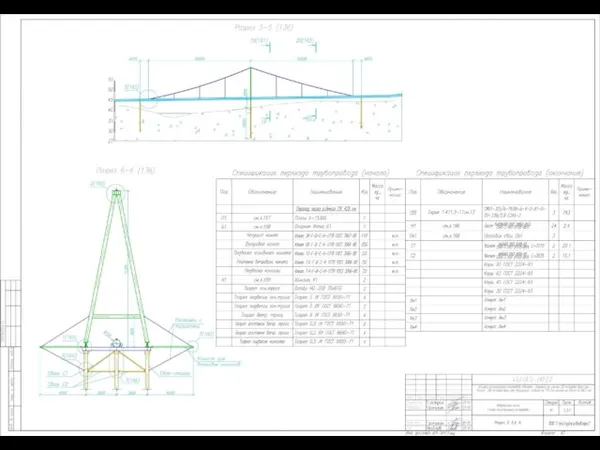

Презентация на тему Искусство первобытного человека  Проектное решение сваи СМОТ газопровод

Проектное решение сваи СМОТ газопровод