Содержание

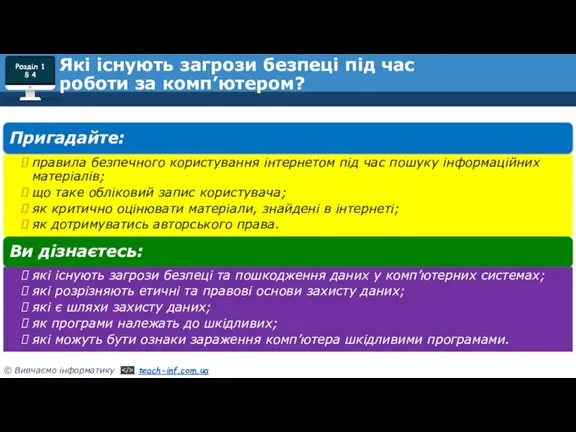

- 2. Які існують загрози безпеці під час роботи за комп’ютером?

- 3. Попри корисність використання інтернету для навчання, розвитку та розваг, існують також ризики й загрози безпеці. Під

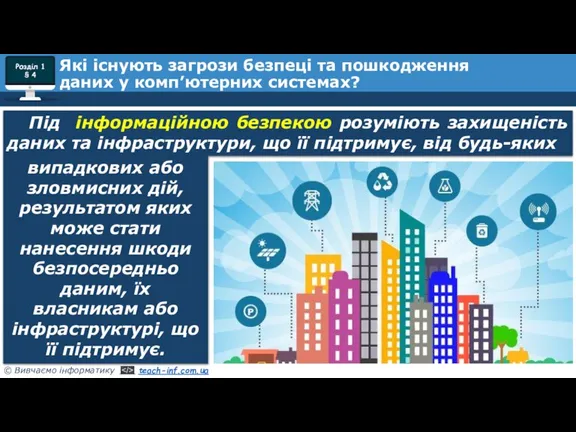

- 4. Які існують загрози безпеці та пошкодження даних у комп’ютерних системах? Під інформаційною безпекою розуміють захищеність даних

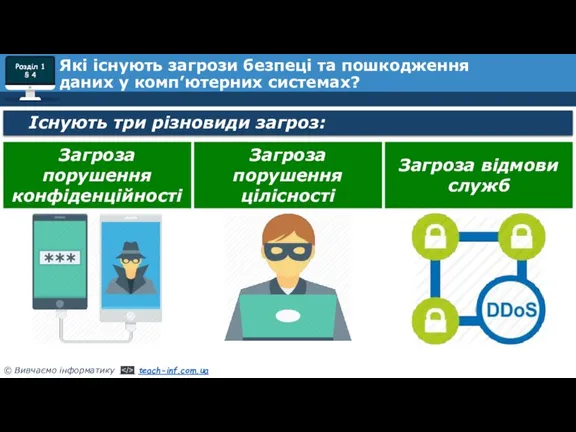

- 5. Які існують загрози безпеці та пошкодження даних у комп’ютерних системах? Існують три різновиди загроз: Загроза порушення

- 6. Які існують загрози безпеці та пошкодження даних у комп’ютерних системах? Загроза порушення конфіденційності — полягає в

- 7. Які існують загрози безпеці та пошкодження даних у комп’ютерних системах? Загроза порушення цілісності — включає в

- 8. Які існують загрози безпеці та пошкодження даних у комп’ютерних системах? Санкціонованими змінами є ті, які зроблено

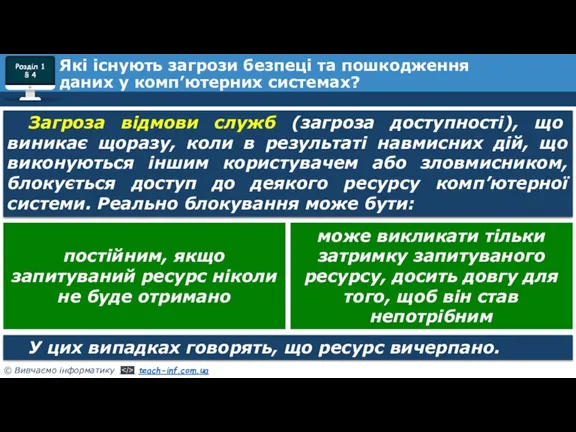

- 9. Які існують загрози безпеці та пошкодження даних у комп’ютерних системах? Загроза відмови служб (загроза доступності), що

- 10. Напад на комп’ютерну систему з наміром зробити комп’ютерні ресурси недоступними користувачам, для яких комп’ютерна система була

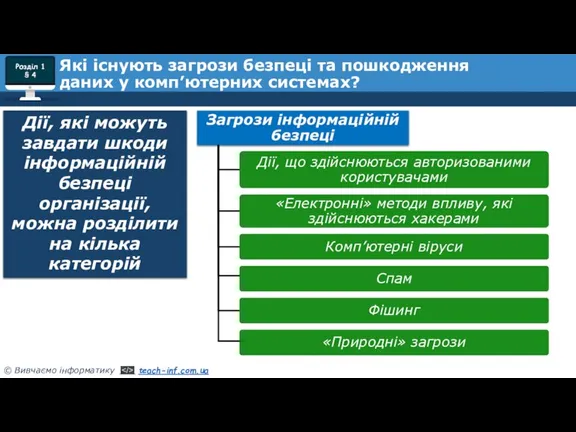

- 11. Дії, які можуть завдати шкоди інформаційній безпеці організації, можна розділити на кілька категорій Які існують загрози

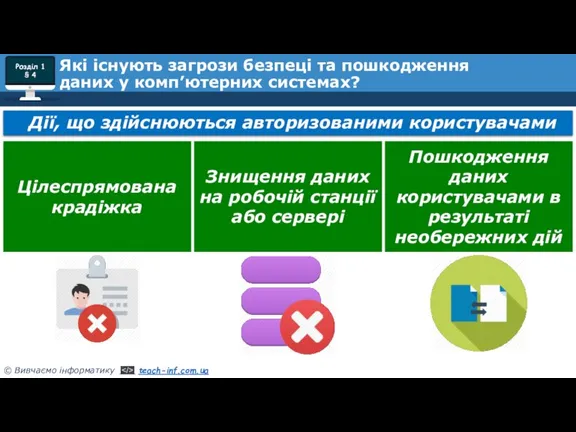

- 12. Які існують загрози безпеці та пошкодження даних у комп’ютерних системах? Дії, що здійснюються авторизованими користувачами Цілеспрямована

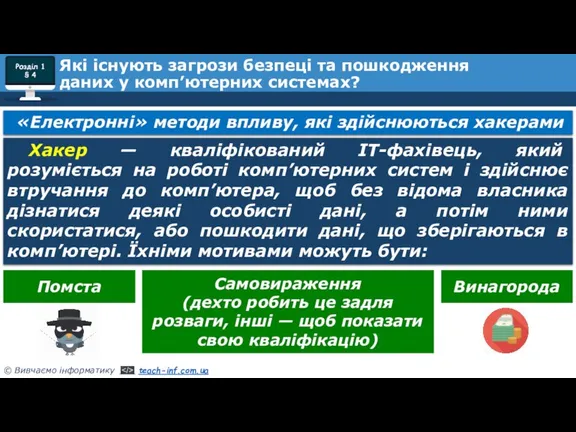

- 13. «Електронні» методи впливу, які здійснюються хакерами Які існують загрози безпеці та пошкодження даних у комп’ютерних системах?

- 14. Які існують загрози безпеці та пошкодження даних у комп’ютерних системах? Останнім часом поняття «хакер» використовують для

- 15. Які існують загрози безпеці та пошкодження даних у комп’ютерних системах? Комп’ютерні віруси Комп’ютерний вірус (англ. computer

- 16. Які існують загрози безпеці та пошкодження даних у комп’ютерних системах? Спам Спам — небажані рекламні електронні

- 17. Які існують загрози безпеці та пошкодження даних у комп’ютерних системах? Фішинг Фішинг — один з найпопулярніших

- 18. Далі він замовляє спам-розсилку листів, у яких переконує своїх жертв зайти за посиланням на сайт і

- 19. Cкрипти, що автоматично запускаються при відкритті вебсторінки, можуть виконувати шкідливі дії на вашому комп’ютері: Які існують

- 20. Використовуючи мережеві технології, зловмисники реалізують атаки на віддалені комп’ютери й сервери компаній. Результатом таких атак може

- 21. Які існують загрози безпеці та пошкодження даних у комп’ютерних системах? У зв’язку з появою кредитних карт,

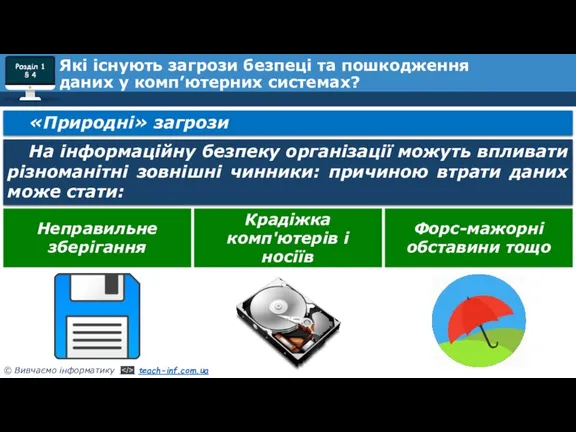

- 22. Які існують загрози безпеці та пошкодження даних у комп’ютерних системах? «Природні» загрози На інформаційну безпеку організації

- 23. Розгадайте ребус Безпека «Ребуси українською» © rebus1.com

- 24. Домашнє завдання Проаналізувати § 4, с. 32-35

- 25. Працюємо за комп’ютером Сторінка 35

- 27. Скачать презентацию

Новый год

Новый год Актуальные задачи реализации ФГОС НОО и пути их решения средствами УМК ИЗДАТЕЛЬСТВА «ПРОСВЕЩЕНИЕ» для начальной школы «ШКОЛА РО

Актуальные задачи реализации ФГОС НОО и пути их решения средствами УМК ИЗДАТЕЛЬСТВА «ПРОСВЕЩЕНИЕ» для начальной школы «ШКОЛА РО Презентация на тему Архиваторы

Презентация на тему Архиваторы  Презентация на тему Древняя Индия

Презентация на тему Древняя Индия Presentation Title Your company information

Presentation Title Your company information  Цунами и их характеристика (7 класс)

Цунами и их характеристика (7 класс) Физиология высшей нервной деятельности Ассоциативное обучение у человека

Физиология высшей нервной деятельности Ассоциативное обучение у человека Индивидуальное обслуживание пользователей в библиотеке

Индивидуальное обслуживание пользователей в библиотеке Военнослужащий – патриот, с честью и достоинством несущий звание защитника Отечества.

Военнослужащий – патриот, с честью и достоинством несущий звание защитника Отечества. Включение проектной и исследовательской деятельности в Образовательную программу ОУ в соответствии с ФГОС

Включение проектной и исследовательской деятельности в Образовательную программу ОУ в соответствии с ФГОС Система мотивации заместителя директора салона

Система мотивации заместителя директора салона Художник Алексей Адамов

Художник Алексей Адамов Coming and going

Coming and going  Технология составления алгоритмов и программы для решения линейных задач на языке Паскаль

Технология составления алгоритмов и программы для решения линейных задач на языке Паскаль Создание официального сайта Российской Федерации в сети «Интернет» для размещения информации о размещении заказов на поставки то

Создание официального сайта Российской Федерации в сети «Интернет» для размещения информации о размещении заказов на поставки то Проектная деятельность как одно из условий повышения мотивации обучения учащихся начальных классов.

Проектная деятельность как одно из условий повышения мотивации обучения учащихся начальных классов. «Турнир знатоков»7-еклассы

«Турнир знатоков»7-еклассы Презентация на тему "ГБУ НСО "Ценрт "Виктория"" - скачать презентации по Педагогике

Презентация на тему "ГБУ НСО "Ценрт "Виктория"" - скачать презентации по Педагогике Classification of English speech sounds

Classification of English speech sounds Письмо-обращение к родителям

Письмо-обращение к родителям Муниципальное общеобразовательное учреждение средняя общеобразовательная школа №16

Муниципальное общеобразовательное учреждение средняя общеобразовательная школа №16  Sacred and Profane Love

Sacred and Profane Love Повышение заработной платы. ГНЦ АО ЛИИ им. М.М. Громова

Повышение заработной платы. ГНЦ АО ЛИИ им. М.М. Громова Финансовые риски

Финансовые риски Современный компьютер

Современный компьютер пвш лекція 3

пвш лекція 3 Фонетические средства выразительности

Фонетические средства выразительности Mit Lufthansa nach Deutschland

Mit Lufthansa nach Deutschland