S = (K, V, cnt):

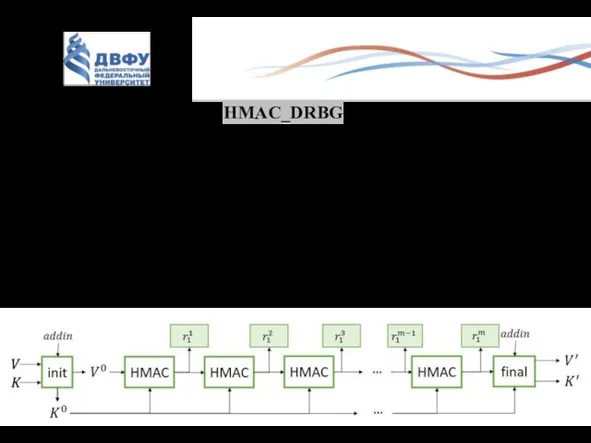

HMAC-DRBG использует HMAC: {0, 1}l×{0, 1}* → {0, 1}l для генерации блоков псевдослучайного вывода. Состояние имеет вид S = (K, V, cnt), где стандарт определяет K и V как критические для безопасности переменные секретного состояния. Предполагается, что после инициализации начальным состоянием является S0 = (K0, V0, cnt0), где cnt0 = 1 и K0, V0 ← {0, 1}len. Здесь K ∈ {0, 1}l используется в качестве ключа HMAC, V ∈ {0, 1}l является счетчиком, и cnt обозначает счетчик повторного заполнения.

Алгоритмы. Алгоритмизация. Алгоритмические языки.

Алгоритмы. Алгоритмизация. Алгоритмические языки. Креативная реклама

Креативная реклама Питание и здоровье школьников

Питание и здоровье школьников Авторизованный партнер в сфере образования

Авторизованный партнер в сфере образования STYLISTIC LAYERS OF THE ENGLISH VOCABULARY

STYLISTIC LAYERS OF THE ENGLISH VOCABULARY Технология виробництва

Технология виробництва Использование графических ускорителей при решении задач обработки текстов

Использование графических ускорителей при решении задач обработки текстов Жизнь на разных материках

Жизнь на разных материках Презентация на тему Выдающиеся архитектурные объекты Санкт-Петербурга

Презентация на тему Выдающиеся архитектурные объекты Санкт-Петербурга Анатомия и морфология растений

Анатомия и морфология растений Презентация на тему Земля – наш дом

Презентация на тему Земля – наш дом  Оформление договора для победителей программы Старт

Оформление договора для победителей программы Старт Молекулярная эволюция и филогенетика

Молекулярная эволюция и филогенетика  Международные стажировки и профессиональные тренинги в Израиле

Международные стажировки и профессиональные тренинги в Израиле Презентация на тему А 5 Синтаксические нормы

Презентация на тему А 5 Синтаксические нормы Субъекты административного права

Субъекты административного права Преобразование выражений, содержащих степени с дробными показателями

Преобразование выражений, содержащих степени с дробными показателями Спичечная фабрика г.Чудово

Спичечная фабрика г.Чудово Живая память поколений

Живая память поколений Гигиена сердечно – сосудистой системы

Гигиена сердечно – сосудистой системы 20.02.2012 года в старшей группе»Смородинка» прошел конкурс «Все дело в шляпе!»

20.02.2012 года в старшей группе»Смородинка» прошел конкурс «Все дело в шляпе!» Презентация на тему Делимость чисел 6 класс

Презентация на тему Делимость чисел 6 класс  «Отдельные вопросы взаимодействия Управления Федерального казначейства по Вологодской области с банковской системой»

«Отдельные вопросы взаимодействия Управления Федерального казначейства по Вологодской области с банковской системой»  Презентация на тему Треугольники

Презентация на тему Треугольники  Природа. Рисование

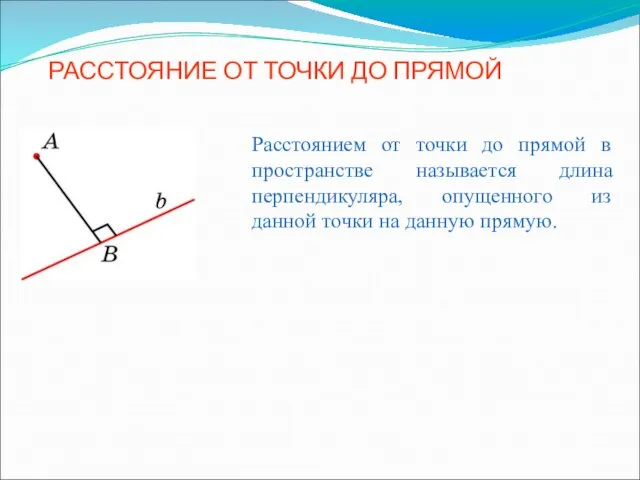

Природа. Рисование Расстояние от точки до прямой

Расстояние от точки до прямой Для чего нужна экономика

Для чего нужна экономика Фразеалагізмы ў малюнках вучняў

Фразеалагізмы ў малюнках вучняў