Содержание

- 2. Обо мне. Senior SDE в команде eXtreme Computing Group (XCG), Microsoft Research. Специализация: низкоуровневое и системное

- 3. Содержание. Архитектура стека TCP/IP. Путь данных вверх и вниз. Настройки и аппаратное ускорение. Фильтры и мониторинг

- 4. АРХИТЕКТУРА СТЕКА TCP/IP.

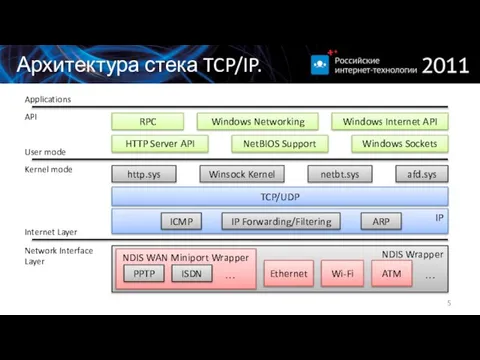

- 5. Архитектура стека TCP/IP.

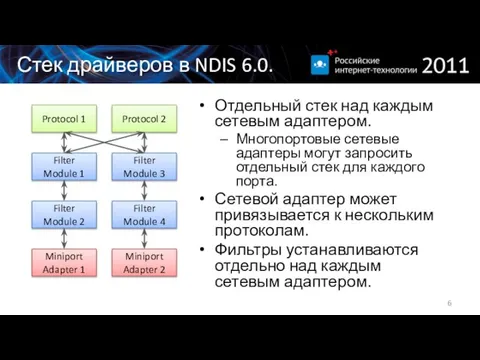

- 6. Стек драйверов в NDIS 6.0. Отдельный стек над каждым сетевым адаптером. Многопортовые сетевые адаптеры могут запросить

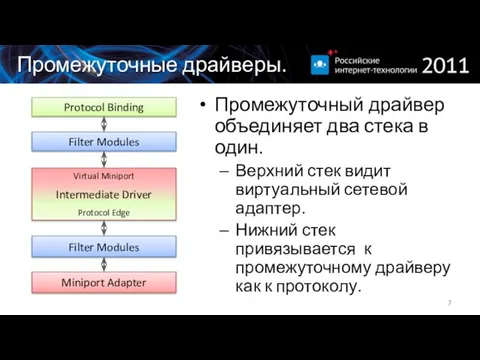

- 7. Промежуточные драйверы. Промежуточный драйвер объединяет два стека в один. Верхний стек видит виртуальный сетевой адаптер. Нижний

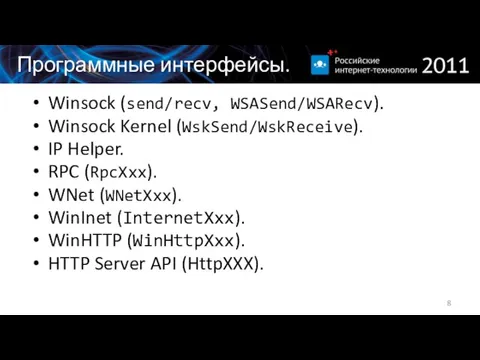

- 8. Программные интерфейсы. Winsock (send/recv, WSASend/WSARecv). Winsock Kernel (WskSend/WskReceive). IP Helper. RPC (RpcXxx). WNet (WNetXxx). WinInet (InternetXxx).

- 9. ПУТЬ ДАННЫХ ВВЕРХ И ВНИЗ.

- 10. Обработка принятых пакетов (IP). Сетевой адаптер проверяет целостность пакета и генерирует прерывание. Драйвер адаптера передает его

- 11. Передача данных (TCP). Приложение указывает на данные для передачи: send(connection, buffer, length, 0); TCP формирует заголовки

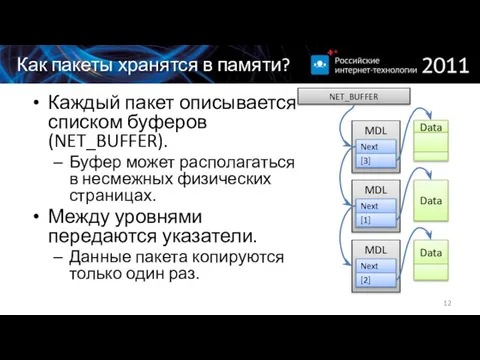

- 12. Как пакеты хранятся в памяти? Каждый пакет описывается списком буферов (NET_BUFFER). Буфер может располагаться в несмежных

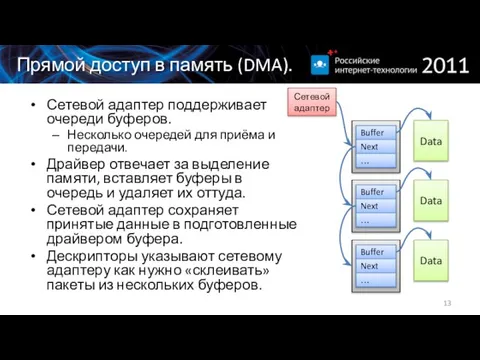

- 13. Прямой доступ в память (DMA). Сетевой адаптер поддерживает очереди буферов. Несколько очередей для приёма и передачи.

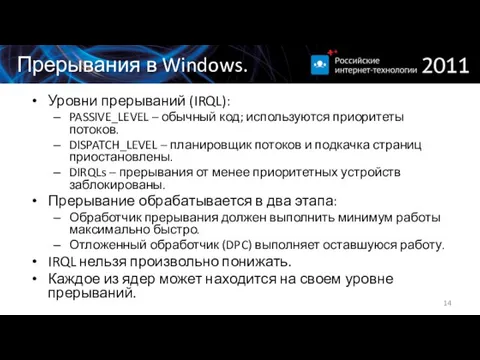

- 14. Прерывания в Windows. Уровни прерываний (IRQL): PASSIVE_LEVEL – обычный код; используются приоритеты потоков. DISPATCH_LEVEL – планировщик

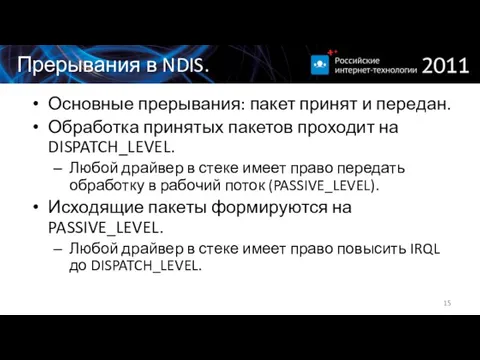

- 15. Прерывания в NDIS. Основные прерывания: пакет принят и передан. Обработка принятых пакетов проходит на DISPATCH_LEVEL. Любой

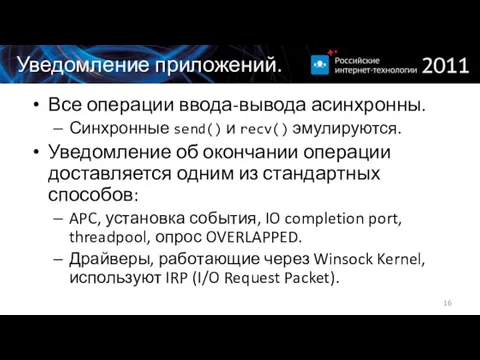

- 16. Уведомление приложений. Все операции ввода-вывода асинхронны. Синхронные send() и recv() эмулируются. Уведомление об окончании операции доставляется

- 17. НАСТРОЙКИ И АППАРАТНОЕ УСКОРЕНИЕ.

- 18. Аппаратное ускорение. MAC и VLAN фильтры на сетевом адаптере. Регулирование частоты прерываний (Interrupt Moderation). Выгрузка вычислений

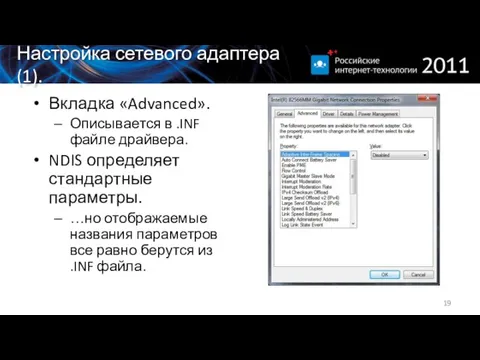

- 19. Вкладка «Advanced». Описывается в .INF файле драйвера. NDIS определяет стандартные параметры. …но отображаемые названия параметров все

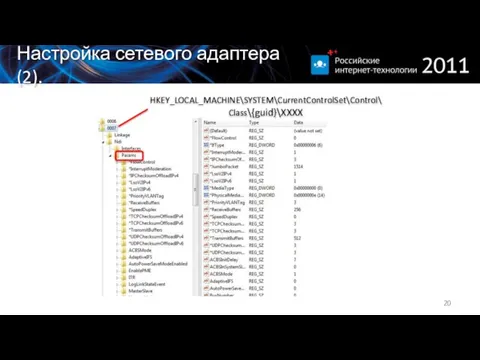

- 20. Настройка сетевого адаптера (2).

- 21. Настройка TCP/IP. Доступные через реестр параметры TCP/IP описаны в TechNet и множестве других источников. HKLM\SYSTEM\CurrentControlSet\services\Tcpip\Parameters: Адреса.

- 22. ФИЛЬТРЫ И СЛЕЖЕНИЕ ЗА ТРАФИКОМ.

- 23. NDIS фильтры. Делятся на следящие и модифицирующие фильтры. Перехватывают и пакеты, и управляющие OID запросы. Иными

- 24. Расширение отладчика !ndiskd. Расширение !ndiskd: Входит в состав Windows Debugging Tools. Дружественно к неподготовленному пользователю. Показывает

- 25. Это проще, чем кажеться... Приостановите BitLocker. “bcdedit /debug on”. После перезагрузки: “windbg.exe -kl”. Убедитесь в корректности

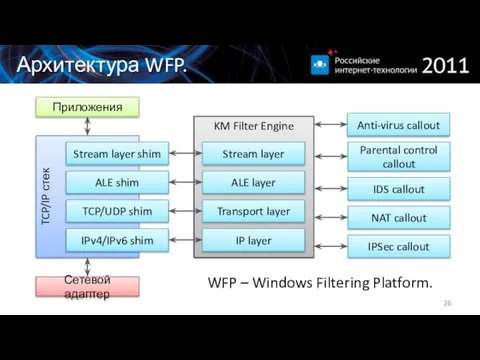

- 26. Архитектура WFP. WFP – Windows Filtering Platform.

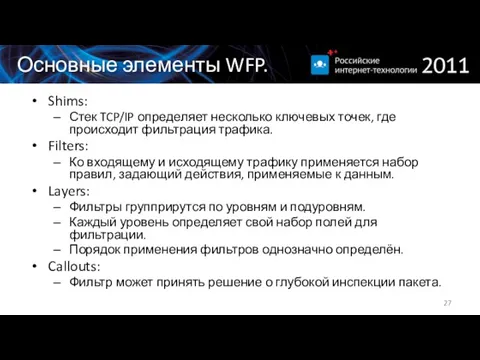

- 27. Основные элементы WFP. Shims: Стек TCP/IP определяет несколько ключевых точек, где происходит фильтрация трафика. Filters: Ко

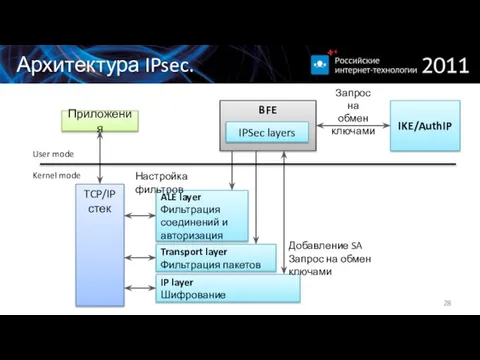

- 28. Архитектура IPsec.

- 30. Скачать презентацию

Морской флот. Морской транспорт и его деятельность

Морской флот. Морской транспорт и его деятельность Ресторан и мини-гольф клуб Мелисса Флеминг

Ресторан и мини-гольф клуб Мелисса Флеминг Электронагревательные приборы. 8 класс

Электронагревательные приборы. 8 класс Не поддаваться панике

Не поддаваться панике Бозгурд. Терроризм

Бозгурд. Терроризм Презентация на тему Развитие сюжетной игры детей дошкольного возраста

Презентация на тему Развитие сюжетной игры детей дошкольного возраста Инновационные подходы к социально-воспитательной работе с детьми с ограниченными возможностями здоровья

Инновационные подходы к социально-воспитательной работе с детьми с ограниченными возможностями здоровья Продукция

Продукция Пути развития современной архитектуры. Основные стили архитектуры ХХ-ХXI века. 7 класс

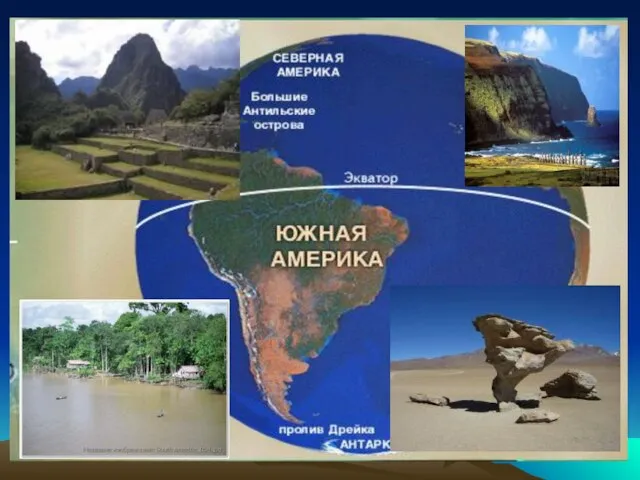

Пути развития современной архитектуры. Основные стили архитектуры ХХ-ХXI века. 7 класс Страны Южной Америки

Страны Южной Америки МОУ "Берёзовская средняя общеобразовательная школа №2"

МОУ "Берёзовская средняя общеобразовательная школа №2" Презентация на тему Симметрия в архитектуре

Презентация на тему Симметрия в архитектуре  Protected Area Governance

Protected Area Governance  Что такое фольклор?

Что такое фольклор? Культурные практики ребенка

Культурные практики ребенка Основы трудового права

Основы трудового права  Инновационная экосистема

Инновационная экосистема Реконкиста и образование централизованных государств на Пиренейском полуострове

Реконкиста и образование централизованных государств на Пиренейском полуострове Птицы

Птицы Особенности органищации БУ в группах

Особенности органищации БУ в группах Архитектура Акрополя

Архитектура Акрополя Правописание безударных личных окончаний глаголов I и I I спряжения

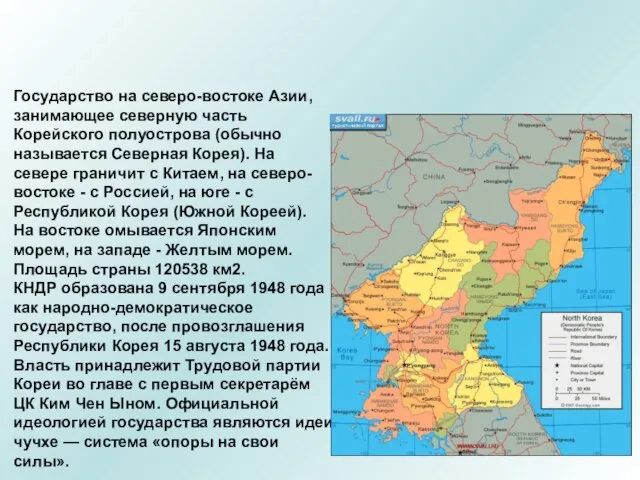

Правописание безударных личных окончаний глаголов I и I I спряжения Презентация на тему СЕВЕРНАЯ КОРЕЯ (КОРЕЙСКАЯ НАРОДНО-ДЕМОКРАТИЧЕСКАЯ РЕСПУБЛИКА)

Презентация на тему СЕВЕРНАЯ КОРЕЯ (КОРЕЙСКАЯ НАРОДНО-ДЕМОКРАТИЧЕСКАЯ РЕСПУБЛИКА)  Нормативно-правовое обеспечение организации производственного контроля на молокоперерабатывающих предприятиях

Нормативно-правовое обеспечение организации производственного контроля на молокоперерабатывающих предприятиях Типы смесителей. Лекция №10

Типы смесителей. Лекция №10 Безопасный вебсерфинг

Безопасный вебсерфинг Курообразные

Курообразные Группа «Дюймовочка»

Группа «Дюймовочка»