Содержание

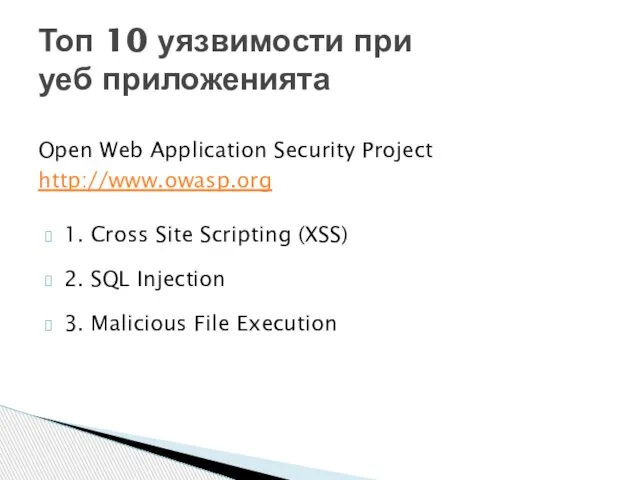

- 2. 1. Cross Site Scripting (XSS) 2. SQL Injection 3. Malicious File Execution Топ 10 уязвимости при

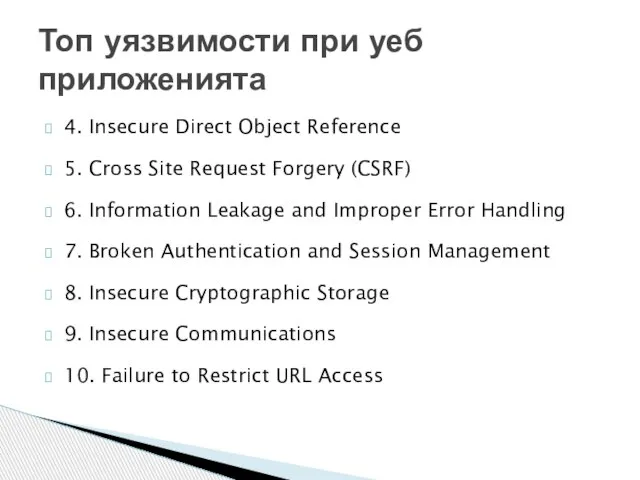

- 3. 4. Insecure Direct Object Reference 5. Cross Site Request Forgery (CSRF) 6. Information Leakage and Improper

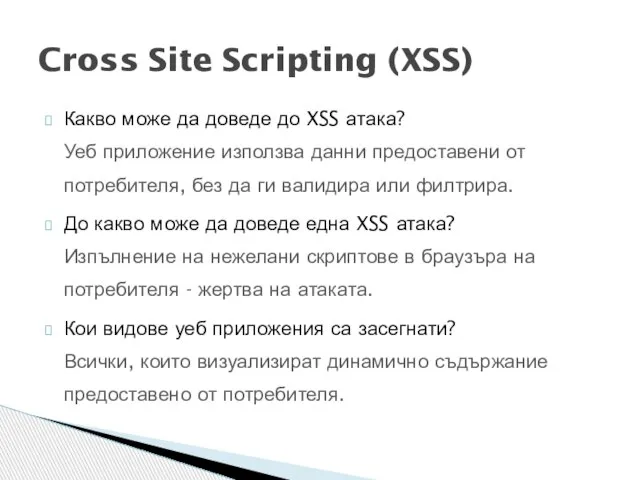

- 4. Какво може да доведе до XSS атака? Уеб приложение използва данни предоставени от потребителя, без да

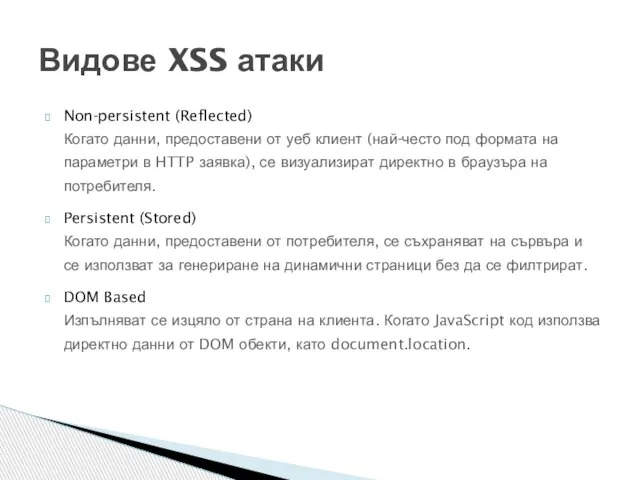

- 5. Non-persistent (Reflected) Когато данни, предоставени от уеб клиент (най-често под формата на параметри в HTTP заявка),

- 6. Име: Коментар: echo " $name написа: "; echo " $comment "; echp " "; ?> Пример

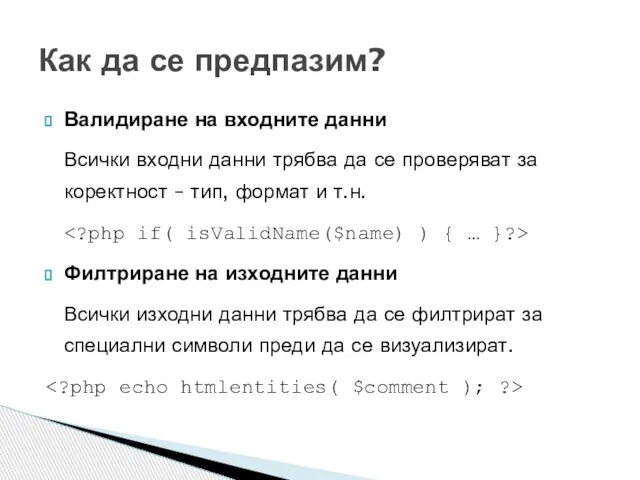

- 7. Валидиране на входните данни Всички входни данни трябва да се проверяват за коректност – тип, формат

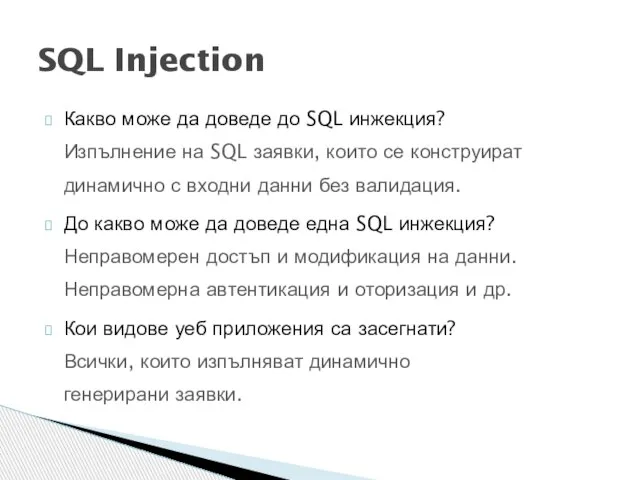

- 8. Какво може да доведе до SQL инжекция? Изпълнение на SQL заявки, които се конструират динамично с

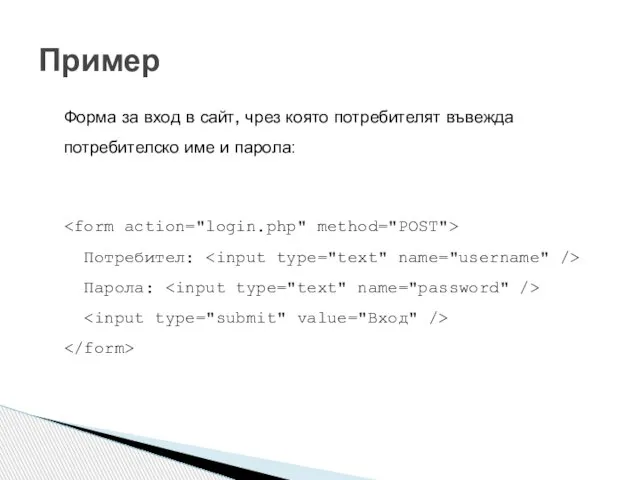

- 9. Форма за вход в сайт, чрез която потребителят въвежда потребителско име и парола: Потребител: Парола: Пример

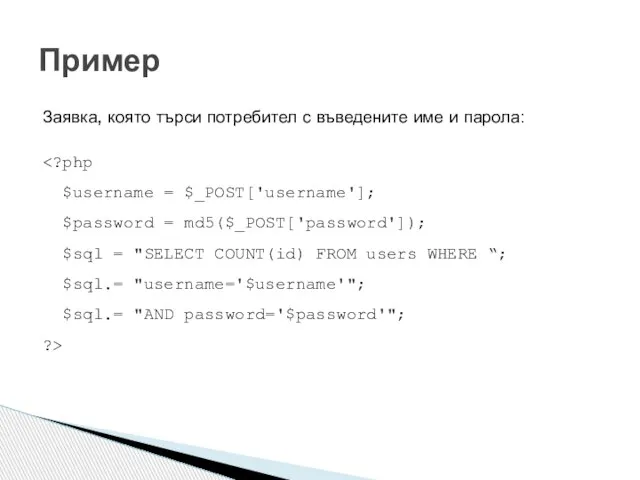

- 10. Заявка, която търси потребител с въведените име и парола: Пример

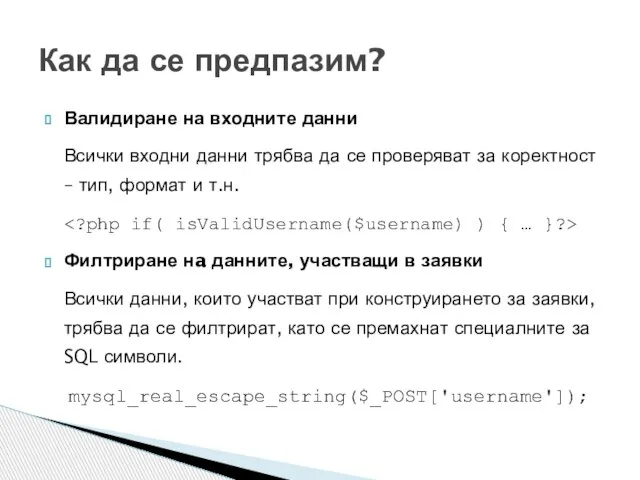

- 11. Валидиране на входните данни Всички входни данни трябва да се проверяват за коректност – тип, формат

- 12. Какво може да доведе до атаката? Най-често възможност за качване на файлове от потребителя – снимки,

- 13. Форма, чрез която потребителят може да качи изображение в jpg формат: Изберете изображение: Пример

- 14. Скрипт, който проверява и записва изображението: else { move_uploaded_file($picture['tmp_name'],$filename); } ?> Пример

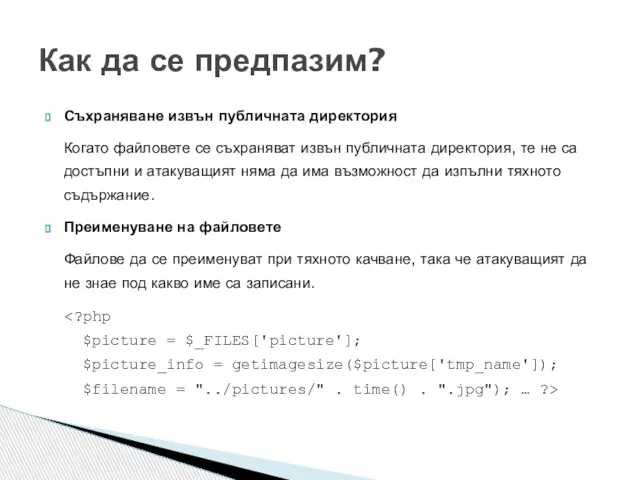

- 15. Съхраняване извън публичната директория Когато файловете се съхраняват извън публичната директория, те не са достъпни и

- 16. PHP Security Scanner http://sourceforge.net/projects/securityscanner/ Spike PHP Security Audit http://sourceforge.net/projects/phpsecaudit/ PIXY http://pixybox.seclab.tuwien.ac.at/pixy/ Софтуер за автоматично тестване сигурността

- 17. Secure file upload in PHP web applications http://www.scanit.be/uploads/php-file-upload.pdf OWASP Top 10 – 2010: The ten most

- 19. Скачать презентацию

![Скрипт, който проверява и записва изображението: else { move_uploaded_file($picture['tmp_name'],$filename); } ?> Пример](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/388388/slide-13.jpg)

Круглый стол для потенциальных участников закупки работ по СМР для АО НК Конданефть

Круглый стол для потенциальных участников закупки работ по СМР для АО НК Конданефть Что такое Пассивный доход

Что такое Пассивный доход Презентация на тему Садоводство и виноградарство

Презентация на тему Садоводство и виноградарство  Зачем региональной компании перестраховщик

Зачем региональной компании перестраховщик Магазин IT- услуг

Магазин IT- услуг Презентация на тему Осторожно - электроприборы!

Презентация на тему Осторожно - электроприборы! Процедуры и функции. Модули

Процедуры и функции. Модули Дарите нужные подарки!

Дарите нужные подарки! Организм человека

Организм человека 1.3.2. Определение количества информации.

1.3.2. Определение количества информации. СОТРУДНИЧЕСТВО С КНР ОПЫТ ВТБ МАРТ 2011

СОТРУДНИЧЕСТВО С КНР ОПЫТ ВТБ МАРТ 2011 Бурый медведь 2 класс

Бурый медведь 2 класс Презентация на тему Учим словарь со смешариками 1 класс

Презентация на тему Учим словарь со смешариками 1 класс Приемы умножения единицы и нуля.

Приемы умножения единицы и нуля. Учебный курс. Технологии и средства разработки корпоративных систем. Основные возможности корпоративных приложений

Учебный курс. Технологии и средства разработки корпоративных систем. Основные возможности корпоративных приложений Занятие по развитию речи «Каникулы»

Занятие по развитию речи «Каникулы» МОРФОЛОГИЧЕСКАЯ ХАРАКТЕРИСТИКА СЛОВА

МОРФОЛОГИЧЕСКАЯ ХАРАКТЕРИСТИКА СЛОВА Проблемы криптопреступности и способы их решения

Проблемы криптопреступности и способы их решения Новогодняя настольная лампа "Ночь перед Рождеством"

Новогодняя настольная лампа "Ночь перед Рождеством" Development Leadership Skills

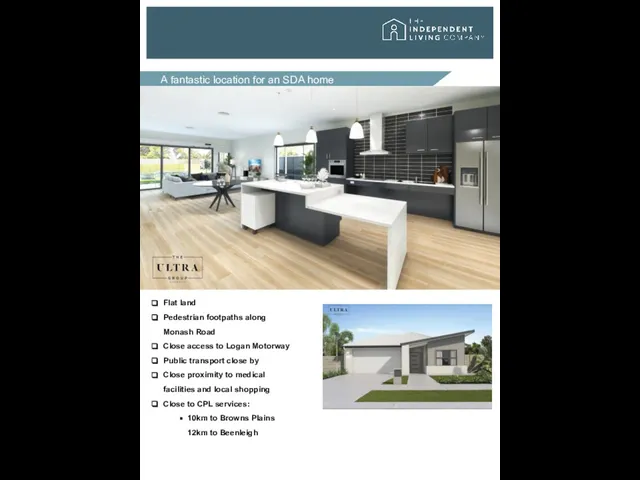

Development Leadership Skills Monash Road, Loganlea

Monash Road, Loganlea Социальная структура общества

Социальная структура общества  ПЕРСПЕКТИВЫ МЕДИЦИНСКОГО ОБРАЗОВАНИЯ В РОССИИ: НОВЫЕ ОБРАЗОВАТЕЛЬНЫЕ СТАНДАРТЫ.

ПЕРСПЕКТИВЫ МЕДИЦИНСКОГО ОБРАЗОВАНИЯ В РОССИИ: НОВЫЕ ОБРАЗОВАТЕЛЬНЫЕ СТАНДАРТЫ. Комикс «Самая скорая помощь» Переохлаждение в воде

Комикс «Самая скорая помощь» Переохлаждение в воде Как стать сказочником?

Как стать сказочником? Технологии и продукты Microsoft в обеспечении ИБ

Технологии и продукты Microsoft в обеспечении ИБ Вышивка тамбурным швом

Вышивка тамбурным швом Книжная полка

Книжная полка