Содержание

- 2. Формулировка задач, стоящих перед бизнесом в области безопасности Обеспечение надежной защиты бизнеса при условии минимизации затрат

- 3. Минимальное количество используемых продуктов и систем при оптимальном уровне защиты Выполнение требований законодательства – построение системы

- 4. Все вышесказанное обеспечивает: минимизацию затрат на приобретение и сопровождение продуктов, минимизацию требуемого уровня квалификации обслуживающего персонала

- 5. Текущая ситуация в области безопасности

- 6. Федеральный закон № 152-ФЗ — шанс для бизнеса или груз на шее? Текущая ситуация в области

- 7. Цель проведения аудита информационной безопасности Получить независимую и объективную оценку текущего уровня информационной безопасности для: систематизации

- 8. Аудит СУИБ по стандарту ISO 27001 Политика безопасности Организационные меры безопасности Учет и категорирование информационных ресурсов

- 9. Перечень типов объектов защиты Линии связи и сети передачи данных Сетевые программные и аппаратные средства, в

- 10. Конечные потребители результатов аудита Внутренние пользователи: Руководство компании Служба информационной безопасности Служба автоматизации предприятия Служба внутреннего

- 11. Стандарт ЦБ РФ СТО БР ИББС-1.0-2010 Обеспечение ИБ организаций банковской системы РФ. Общие положения Все процедуры

- 12. Стандарт ЦБ РФ СТО БР ИББС-1.0-2010 Обеспечение ИБ организаций банковской системы РФ. Общие положения 5.24. Для

- 13. Организация должна управлять активами: Должна проводиться инвентаризация активов в соответствии с разработанными принципами классификации активов по

- 14. Организация должна выявлять угрозы для существующих и новых бизнес-процессов и идентифицировать риски: Идентифицировать активы. Идентифицировать угрозы

- 15. Организация должна оценивать риски и принимать решения как на основе известных рисков, так и существующих бизнес-целей:

- 16. Стандарт ЦБ РФ СТО БР ИББС-1.0-2010 Обеспечение ИБ организаций банковской системы РФ. Общие положения 5.4. Наибольшими

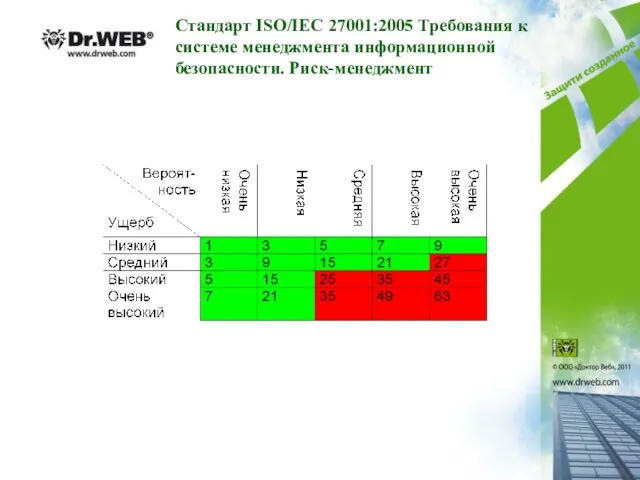

- 17. Стандарт ISO/IEC 27001:2005 Требования к системе менеджмента информационной безопасности. Риск-менеджмент

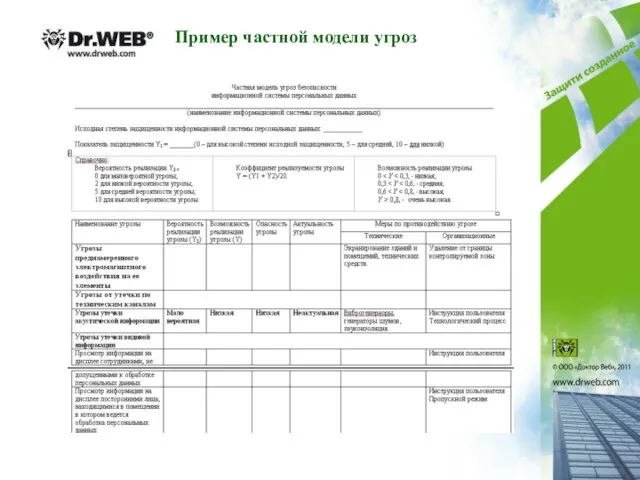

- 18. Пример частной модели угроз

- 19. Пример методики определения актуальных угроз

- 20. Стандарт ЦБ РФ СТО БР ИББС-1.0-2010 Обеспечение ИБ организаций банковской системы РФ. Общие положения Наиболее правильный

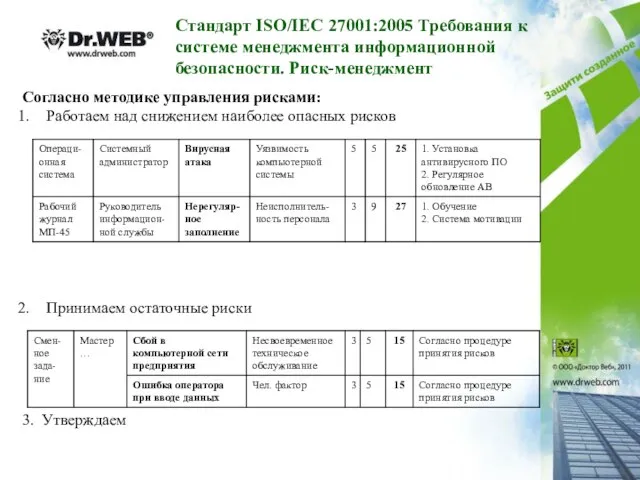

- 21. Согласно методике управления рисками: Работаем над снижением наиболее опасных рисков Принимаем остаточные риски 3. Утверждаем Стандарт

- 22. Пункт 5.1.с Установка ролей и ответственности Пункт A.8.1 Приоритеты найма служащих А.8.1.1 Роли и ответственность А.8.1.2

- 23. Оптимизация стоимости защиты Закон — это повод упорядочить бизнес-процессы. Правильное определение угроз и необходимых для работы

- 24. Пример структуры системы защиты с централизованным управлением (на примере Dr.Web Enterprise Security Suite)

- 25. Обезличивание ПДн — действия, в результате которых невозможно определить принадлежность персональных данных конкретному субъекту. Ст. 3

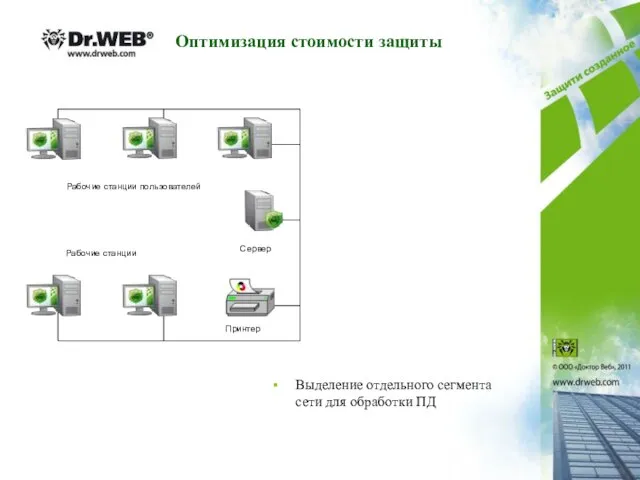

- 26. Выделение отдельного сегмента сети для обработки ПД Сервер Принтер Рабочие станции Рабочие станции пользователей Оптимизация стоимости

- 27. Комплексная защита от вирусов и спама Выполнение требований законодательства — построение системы защиты в соответствии с

- 28. Антивирусная защита, соответствующая требованиям закона о персональных данных, должна включать защиту всех узлов локальной сети: рабочих

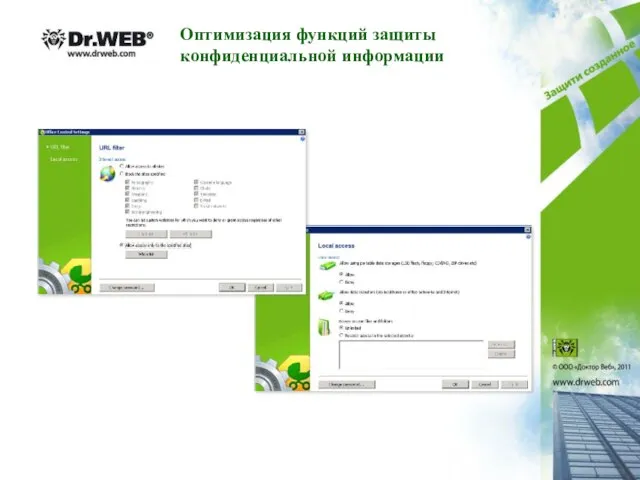

- 29. Оптимизация функций защиты конфиденциальной информации

- 30. Передача функций защиты на аутсорсинг

- 31. Уменьшение зависимости предприятий от уровня квалификации ИT-персонала Снижение потерь рабочего времени, простоев оборудования и персонала за

- 33. Скачать презентацию

Дизайн офиса. Учитесь работать эффективно и аккуратно

Дизайн офиса. Учитесь работать эффективно и аккуратно Система заслуг в сфере государственной службы Республики Казахстан

Система заслуг в сфере государственной службы Республики Казахстан Обзор рынка неэмиссионных ценных бумаг 16.05-20.05

Обзор рынка неэмиссионных ценных бумаг 16.05-20.05 Прокурор

Прокурор Sovetskaya__nauka_v_gody_ottepeli (1)

Sovetskaya__nauka_v_gody_ottepeli (1) Продукт сгущённый с сахаром Сгущёночка

Продукт сгущённый с сахаром Сгущёночка Экономика и население России во второй половине XVIII в.

Экономика и население России во второй половине XVIII в. Информационные системы мониторинга и анализа для государственного и муниципального управления. Планшетные компьютеры iPad, ПО как

Информационные системы мониторинга и анализа для государственного и муниципального управления. Планшетные компьютеры iPad, ПО как  Эмоции

Эмоции Презентация заместителя директора по учебно-воспитательной работе

Презентация заместителя директора по учебно-воспитательной работе BRITISH HOLIDAYS

BRITISH HOLIDAYS Зависимость - проблемы XXI века

Зависимость - проблемы XXI века Разработка бизнес-плана

Разработка бизнес-плана МОУ «Кулунская средняя общеобразовательная школа»

МОУ «Кулунская средняя общеобразовательная школа» Плавания на боку, с элементами захвата утопающего

Плавания на боку, с элементами захвата утопающего Чьи деньги в бюджете?

Чьи деньги в бюджете? Школа человеческих отношений и поведенческих наук

Школа человеческих отношений и поведенческих наук Т 3.1. Марш МВ

Т 3.1. Марш МВ История чисел

История чисел Кавказская война

Кавказская война УПРАВЛЕНИЕ ПЕРСОНАЛОМ

УПРАВЛЕНИЕ ПЕРСОНАЛОМ Итоги 2-2021 ОП Новосибирск

Итоги 2-2021 ОП Новосибирск Методы управления ЖК-Дисплеем

Методы управления ЖК-Дисплеем Презентация на тему Геологическое строение территории России

Презентация на тему Геологическое строение территории России  Сочинение на лингвистическую тему (подготовка к ГИА (С 2.1))

Сочинение на лингвистическую тему (подготовка к ГИА (С 2.1)) ШКОЛЬНЫЕ БИБЛИОТЕКИ В МЕЖДУНАРОДНОМ ОБРАЗОВАТЕЛЬНОМ ПРОСТРАНСТВЕ

ШКОЛЬНЫЕ БИБЛИОТЕКИ В МЕЖДУНАРОДНОМ ОБРАЗОВАТЕЛЬНОМ ПРОСТРАНСТВЕ Самообразование как методология работы с одаренными детьми

Самообразование как методология работы с одаренными детьми Разрезы (вырезы) на аксонометрических изображениях деталей

Разрезы (вырезы) на аксонометрических изображениях деталей