Современные методы обработки и алгоритмы детектирования вредоносного программного обеспечения.Краткий обзор угроз для мобильно

Содержание

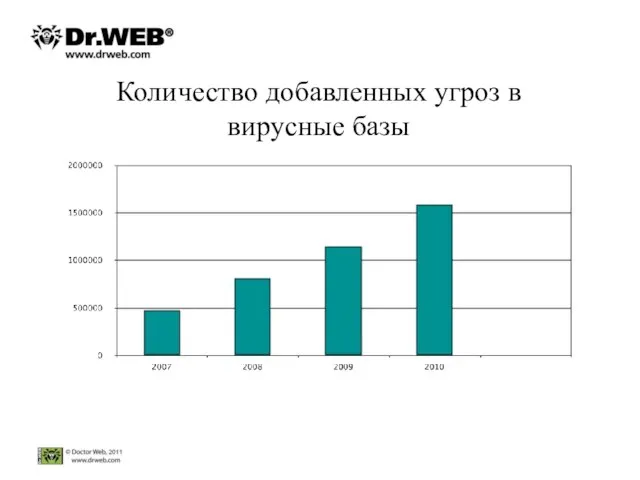

- 2. Количество добавленных угроз в вирусные базы

- 3. Источники вирусов Система регистрации вирусных заявок Пользователи Партнеры лицензирующие модуль поиска вирусов Система мониторинга вредоносных ссылок

- 6. Алгоритмы детектирования вредоносных программ Оценка похожести файлов на основе вейвлет анализа Оценка похожести файла на основе

- 7. Оценка похожести файлов на основе вейвлет анализа Экспоненциальный рост количества файлов присылаемых в лабораторию. Более 60000

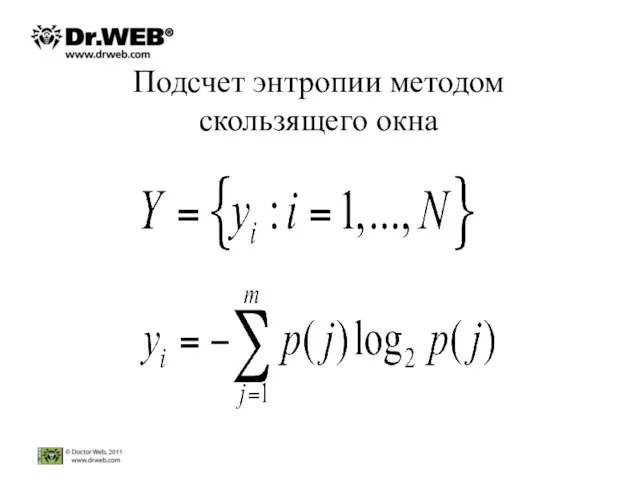

- 8. Подсчет энтропии методом скользящего окна

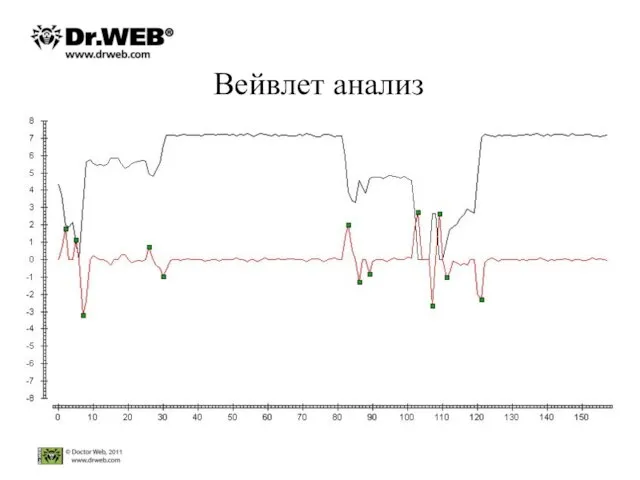

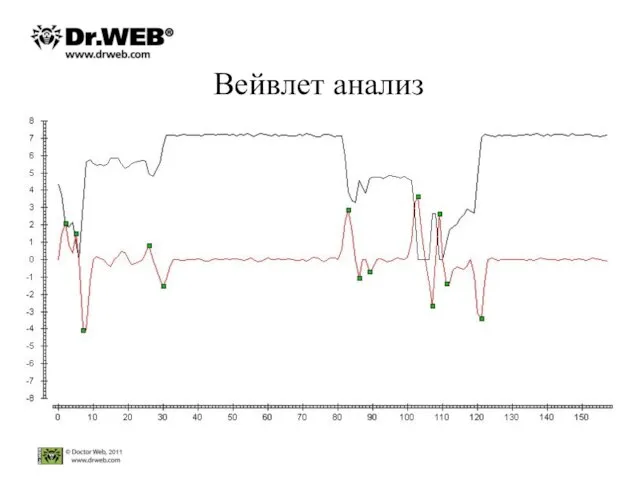

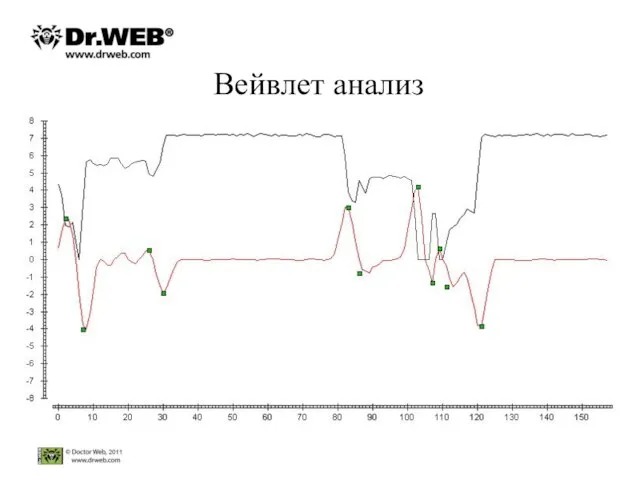

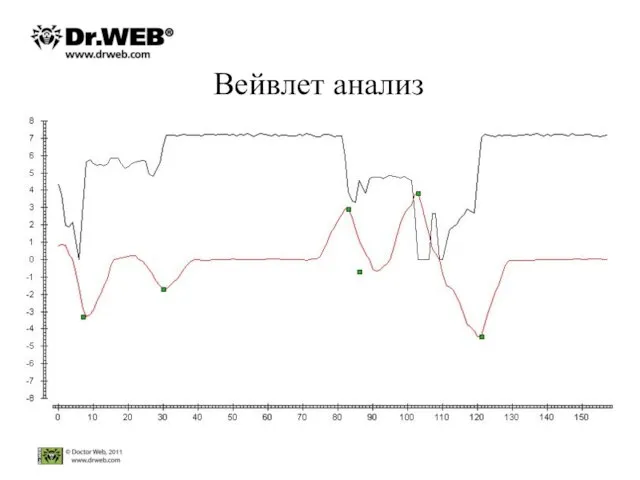

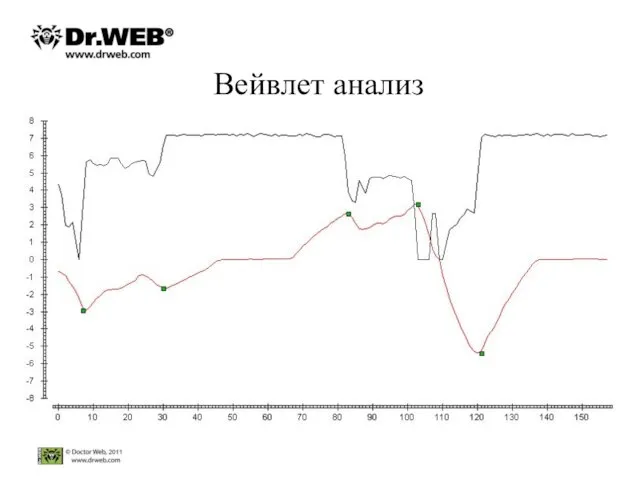

- 9. Вейвлет анализ

- 10. Вейвлет анализ

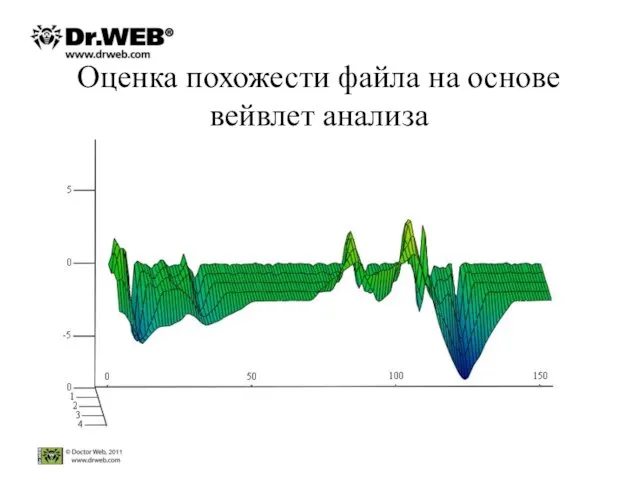

- 11. Вейвлет анализ

- 12. Вейвлет анализ

- 13. Вейвлет анализ

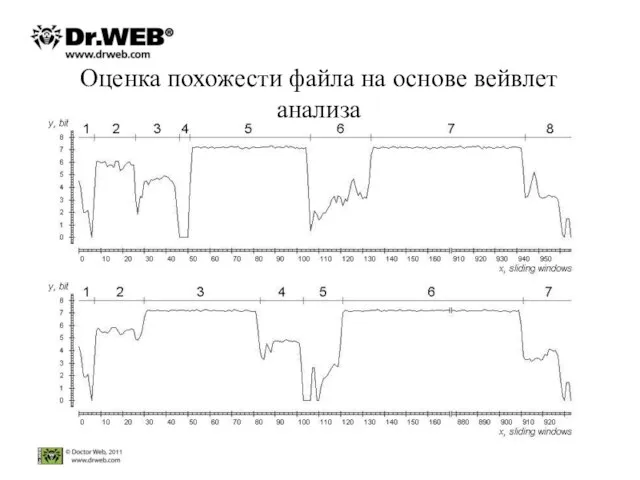

- 14. Оценка похожести файла на основе вейвлет анализа

- 15. Оценка похожести файла на основе вейвлет анализа

- 16. Оценка похожести файлов на основе вейвлет анализа Быстрый алгоритм не требующий больших вычислительных ресурсов (эмуляция файла,

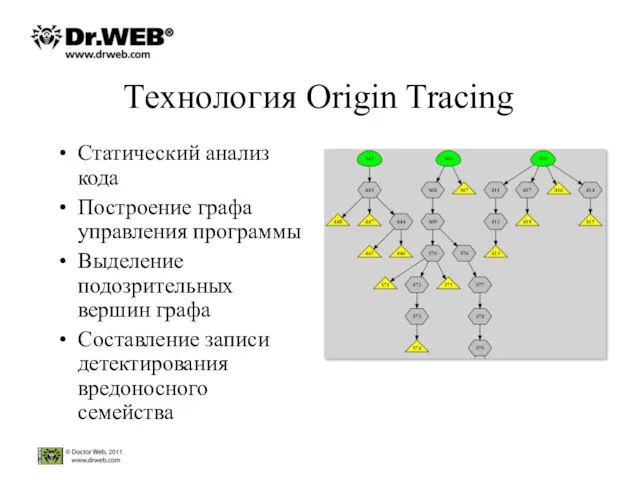

- 17. Технология Origin Tracing Статический анализ кода Построение графа управления программы Выделение подозрительных вершин графа Составление записи

- 18. Мобильные угрозы для Android OS

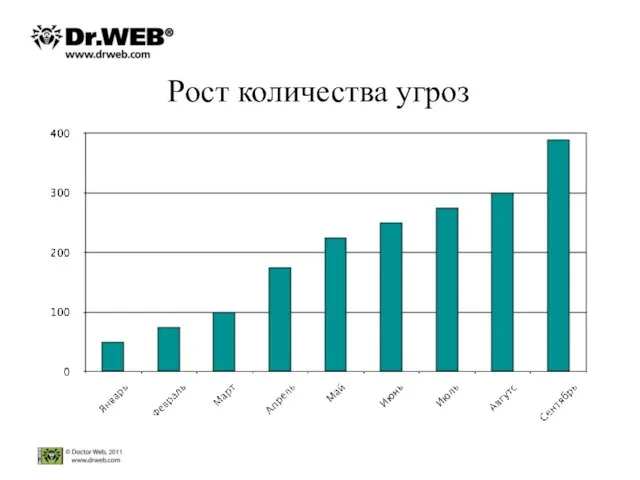

- 19. Рост количества угроз

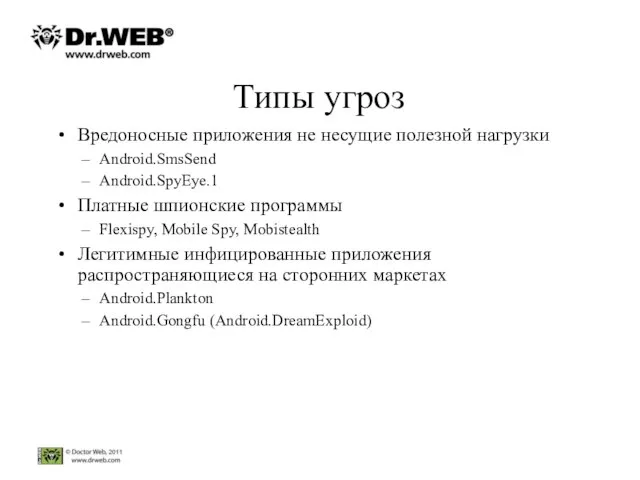

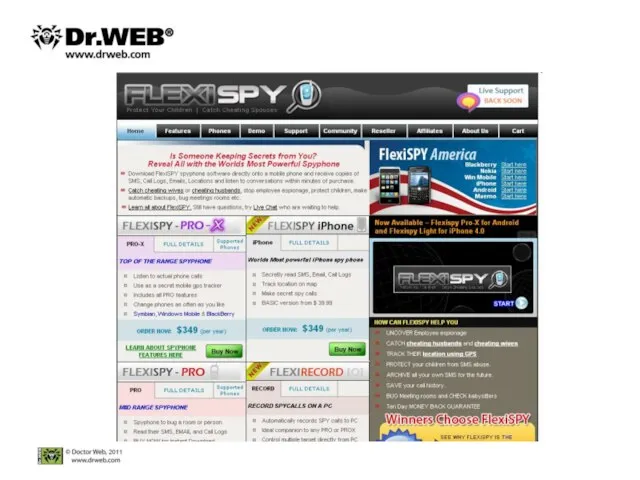

- 20. Типы угроз Вредоносные приложения не несущие полезной нагрузки Android.SmsSend Android.SpyEye.1 Платные шпионские программы Flexispy, Mobile Spy,

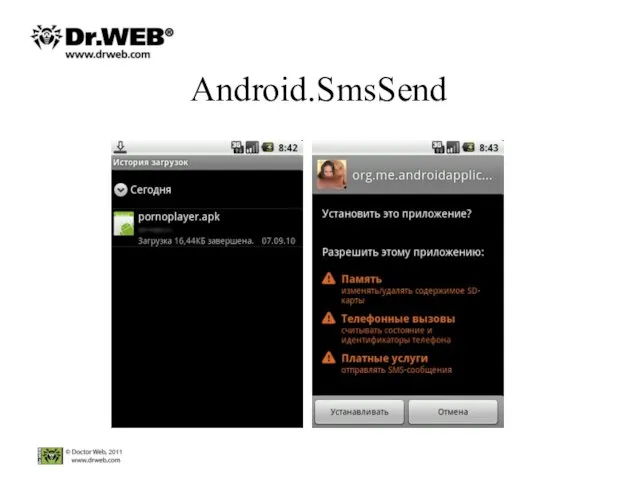

- 21. Android.SmsSend

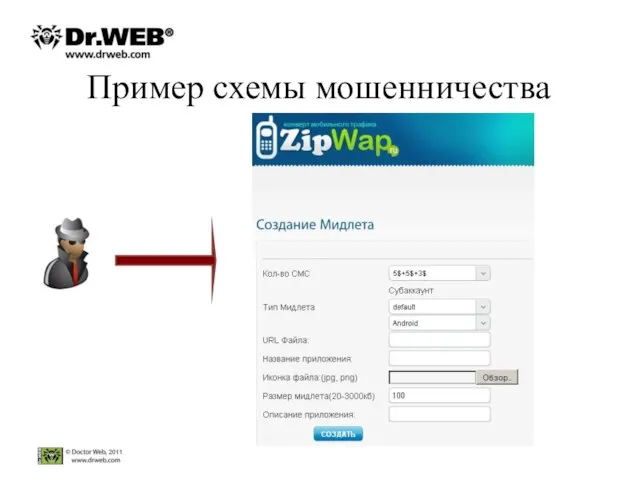

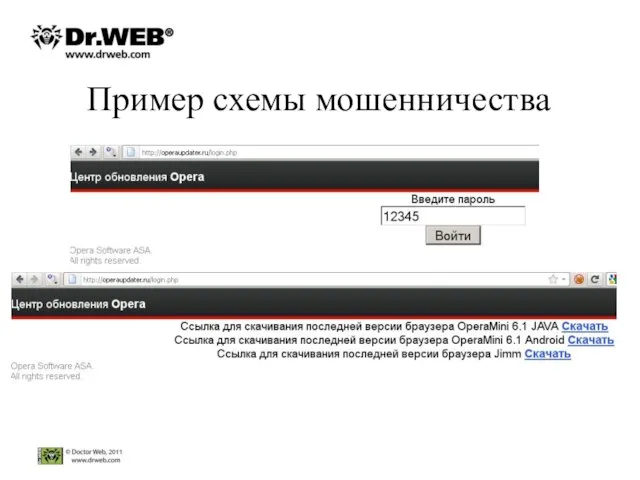

- 22. Пример схемы мошенничества

- 23. Пример схемы мошенничества

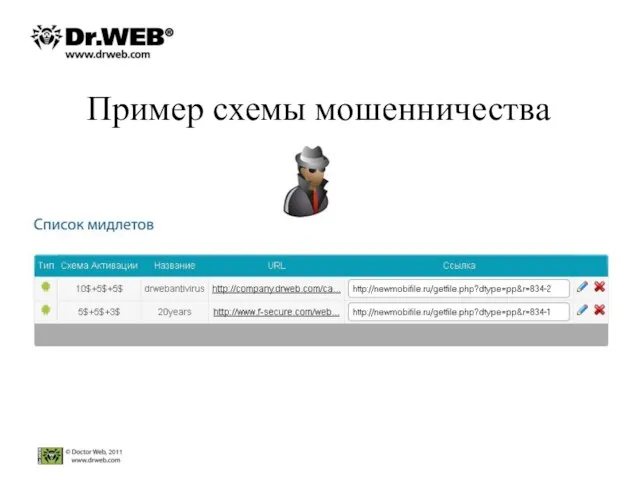

- 24. Пример схемы мошенничества

- 25. Пример схемы мошенничества

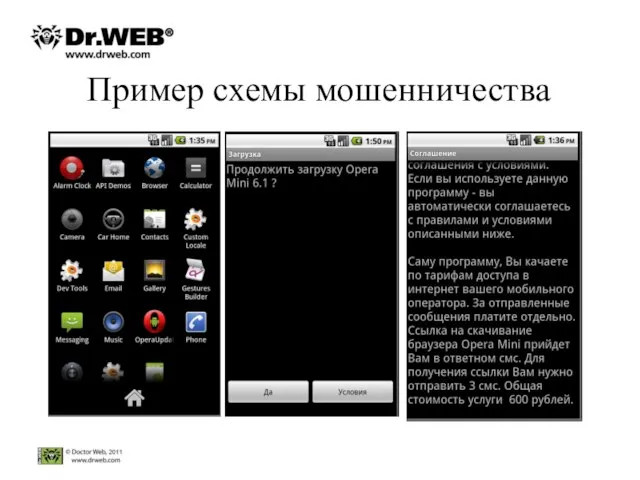

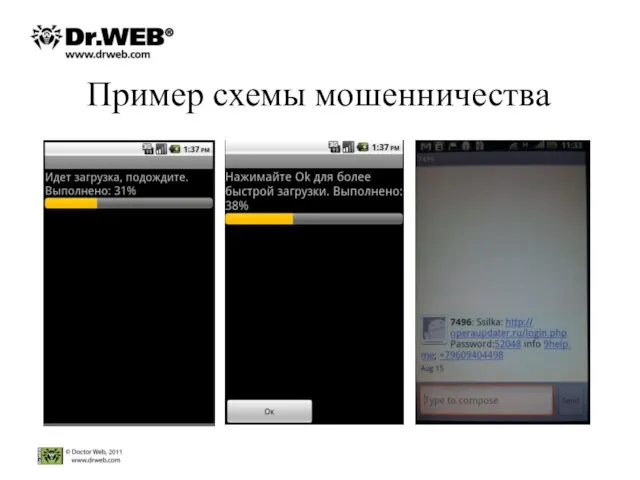

- 26. Пример схемы мошенничества

- 27. Пример схемы мошенничества

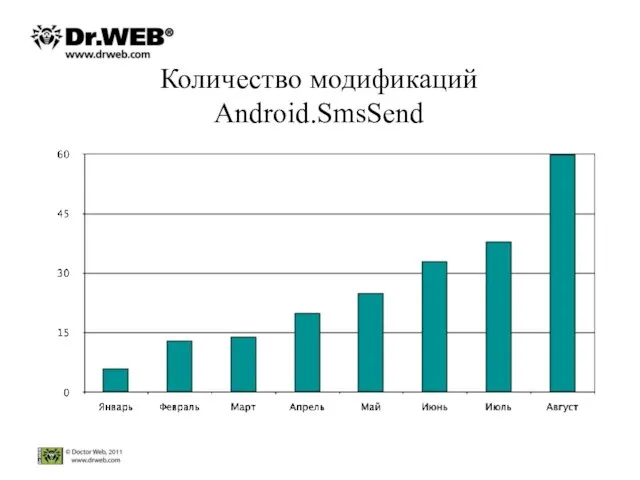

- 28. Количество модификаций Android.SmsSend

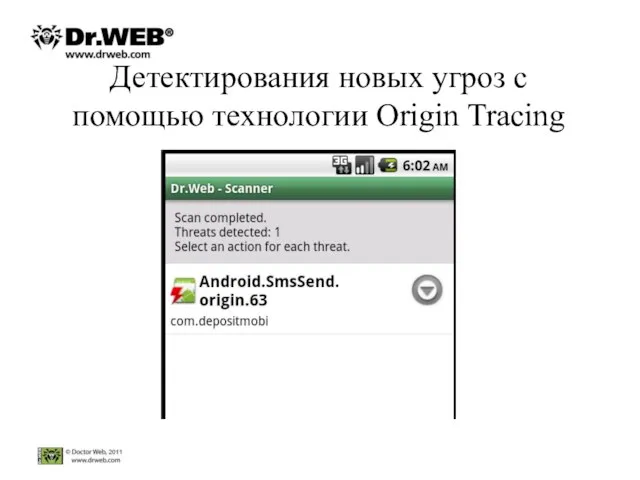

- 29. Детектирования новых угроз с помощью технологии Origin Tracing

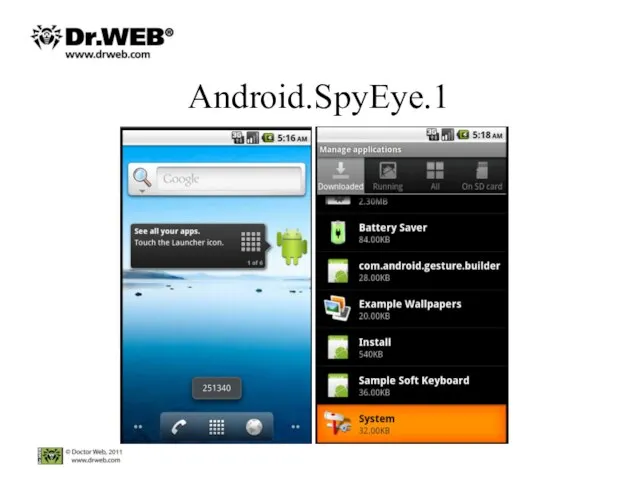

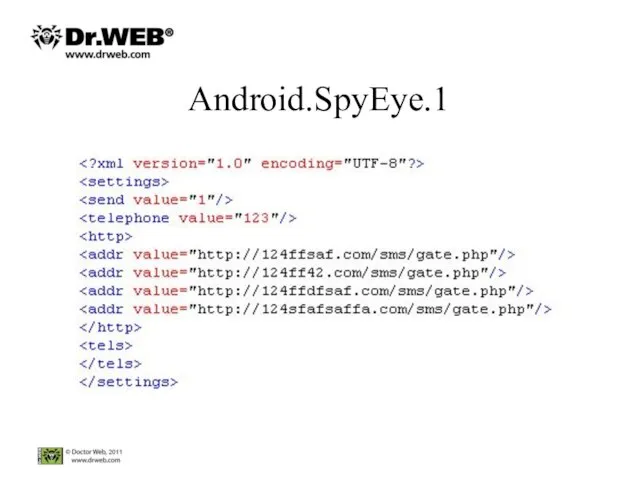

- 30. Android.SpyEye.1

- 31. Android.SpyEye.1

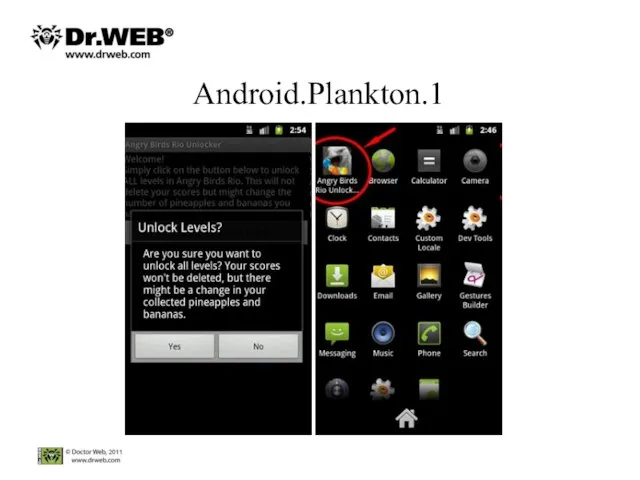

- 35. Android.Plankton.1

- 36. Android.Plankton.1 150000 загрузок с официального Android Market Сбор и передача информации о зараженном устройстве Выполнение различные

- 37. Android.Gongfu.1 Повышает привилегии до пользователя root Скрыто устанавливает дополнительные вредоносные приложения

- 38. Android.GoldDream.1

- 39. Cобирает информацию об инфицированном устройстве, включая телефонный номер абонента и номер IMEI Отслеживает все входящие СМС-сообщения

- 40. Android.AntaresSpy.1

- 41. Android.AntaresSpy.1 Передает на сервер злоумышленника Фотографии хранящиеся на телефоне СМС-сообщения Текст набранный на виртуальной клавиатуре GPS

- 43. Скачать презентацию

Красноярская ТЭЦ-3

Красноярская ТЭЦ-3 15 – среднее количество жалоб Информация о количестве поступивших жалоб по комплексу потребительского рынка и услуг, поступивших

15 – среднее количество жалоб Информация о количестве поступивших жалоб по комплексу потребительского рынка и услуг, поступивших  Воинские звания

Воинские звания Управление сроками производства. Планирование загрузки производственных мощностей

Управление сроками производства. Планирование загрузки производственных мощностей Рецепты здорового питания

Рецепты здорового питания Транспортная логистика

Транспортная логистика Выдающие спортсмены

Выдающие спортсмены ПЕДАГОГИЧЕСКИЙ СОВЕТ Развитие учительского потенциала как одно из требований модернизации образования 27.03.12.

ПЕДАГОГИЧЕСКИЙ СОВЕТ Развитие учительского потенциала как одно из требований модернизации образования 27.03.12. 20180213_ns_akva_achilovoy

20180213_ns_akva_achilovoy Искусство Испании XVI - XVII вв

Искусство Испании XVI - XVII вв Функции государства

Функции государства Feelings

Feelings Этапы работы поисковой системы

Этапы работы поисковой системы  Основы социальных коммуникаций. Курсы обучения

Основы социальных коммуникаций. Курсы обучения ОСНОВЫ ГРАФИЧЕСКОГО ДИЗАЙНА В ЦЕЛЯХ СОЗДАНИЯ КОНТЕНТА Создаете

ОСНОВЫ ГРАФИЧЕСКОГО ДИЗАЙНА В ЦЕЛЯХ СОЗДАНИЯ КОНТЕНТА Создаете Новый подход в дизайне швейного изделия

Новый подход в дизайне швейного изделия Правила дорожного движения

Правила дорожного движения 1.Интерпсихическое взаимодействие как обыкновенное чудо. 2.Лонгитюдное исследование поисковой активности учащихся в начальной и о

1.Интерпсихическое взаимодействие как обыкновенное чудо. 2.Лонгитюдное исследование поисковой активности учащихся в начальной и о Ускорение проекта на PHP на примере

Ускорение проекта на PHP на примере Презентация на тему Марийский народный орнамент

Презентация на тему Марийский народный орнамент Один дома. Правила поведения

Один дома. Правила поведения Perfect Conpetition and the supply Curve

Perfect Conpetition and the supply Curve Оправданы ли вложения в технологическое образование? Гудзенко Дмитрий Юрьевич, к.т.н., CPP

Оправданы ли вложения в технологическое образование? Гудзенко Дмитрий Юрьевич, к.т.н., CPP  Министерство транспорта Российской Федерации

Министерство транспорта Российской Федерации Работа над собой ( или как я сбросила 26 кг ) Собственная фотоистория Авт. Маскаева Наталья Экспресс – Версия.

Работа над собой ( или как я сбросила 26 кг ) Собственная фотоистория Авт. Маскаева Наталья Экспресс – Версия. Имя существительное. Обобщение

Имя существительное. Обобщение Наш школьный двор

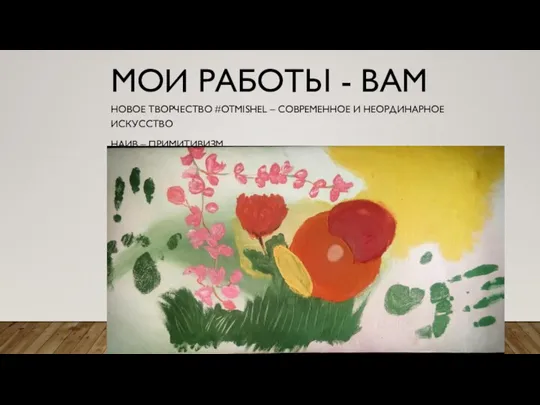

Наш школьный двор Новое творчество – современное и неординарное искусство наив-примитивизм

Новое творчество – современное и неординарное искусство наив-примитивизм