Содержание

- 2. Тема 1. Система управления информационной безопасностью ТКС Занятие 1. Основы управления информационной безопасностью Учебные вопросы занятия:

- 3. Литература Управление информационной безопасностью телекоммуникационных систем : учебно-методическое пособие / А.Н. Цибуля и др.; под общ.

- 4. Цели и задачи курса. Предмет, объект, структура и краткое содержание курса. Методические рекомендации по изучению курса

- 5. - воспитание у курсантов активной жизненной позиции, научности мышления, творческого отношения к делу, любови к избранной

- 6. Требования к уровню освоения содержания дисциплины владеть: - навыками работы с системами и средствами управления информационной

- 7. Распределение времени изучения дисциплины по темам

- 8. Роль и место системы управления безопасностью в системе управления ТКС Вопрос № 2

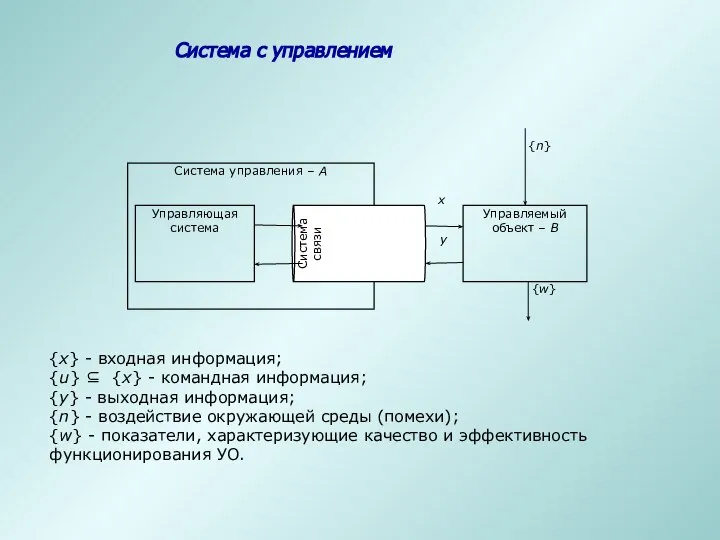

- 9. Система с управлением {x} - входная информация; {u} ⊆ {x} - командная информация; {у} - выходная

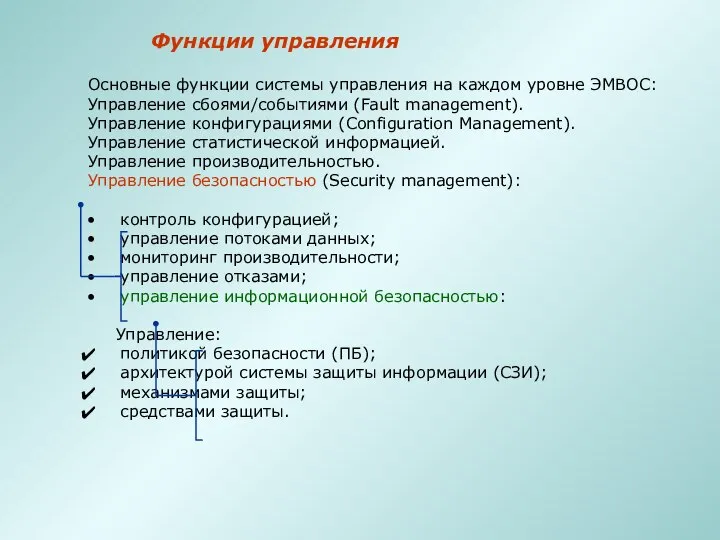

- 10. Функции управления Основные функции системы управления на каждом уровне ЭМВОС: Управление сбоями/событиями (Fault management). Управление конфигурациями

- 11. Задачи управления ИБ В ходе управления ИБ решаются следующие задачи: разграничение доступа к ресурсам; настройка функций

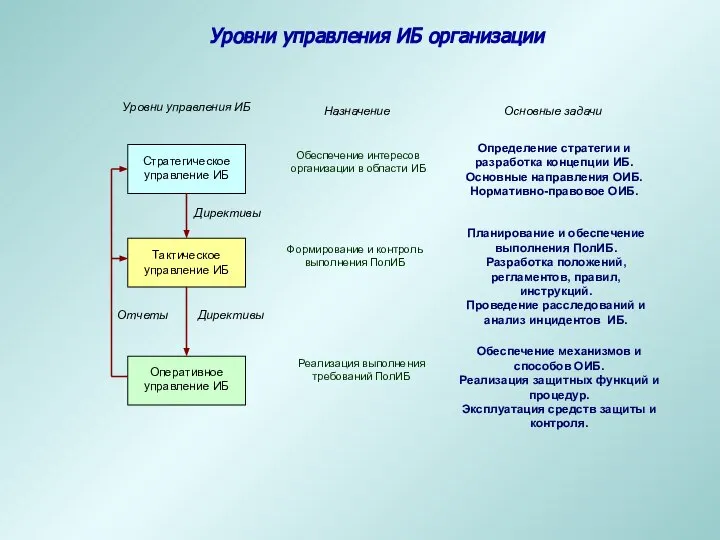

- 12. Уровни управления ИБ организации

- 13. Функциональная структура управления ИБ организации

- 14. Виды управления ИБ Организационное управление – планирование, управление проектами по ИБ и персоналом. Программно-техническое управление –

- 15. Основными видами программно-технического управления ИБ являются управление: уязвимостями (на этапе проверки и непосредственного ввода в эксплуатацию

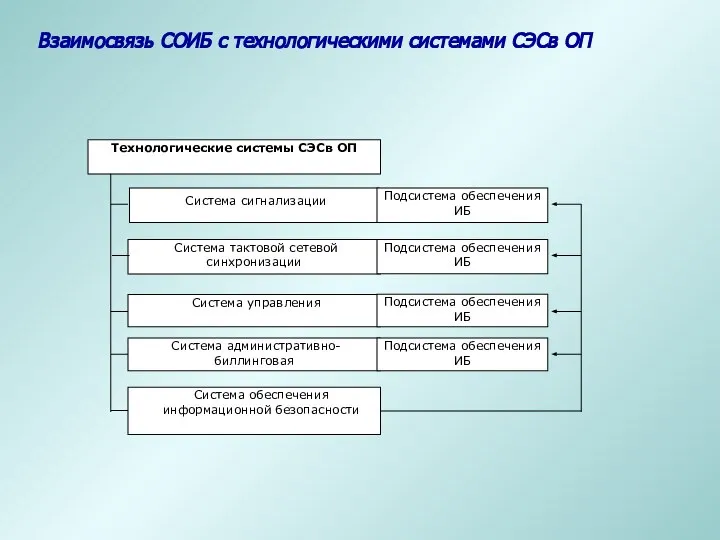

- 16. Взаимосвязь СОИБ с технологическими системами СЭСв ОП

- 17. Система управления ИБ Вопрос № 3

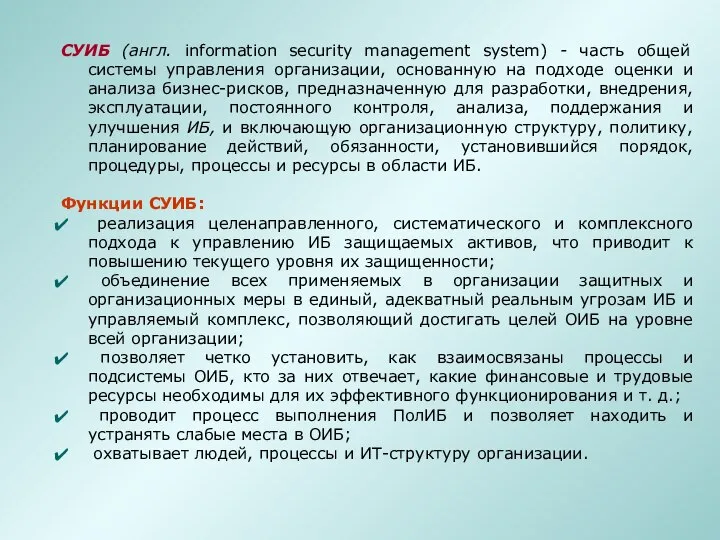

- 18. СУИБ (англ. information security management system) - часть общей системы управления организации, основанную на подходе оценки

- 19. Компоненты СУИБ Соответствующая организационная структура с поддерживающими ее подсистемами автоматизации функционирования СУИБ (документооборотом, обработкой, хранением и

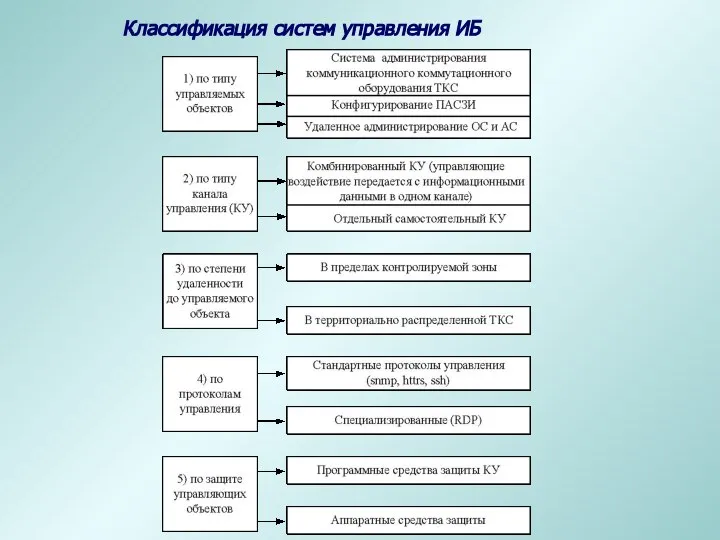

- 20. Классификация систем управления ИБ

- 21. Процесс управления информационной безопасностью Вопрос № 4

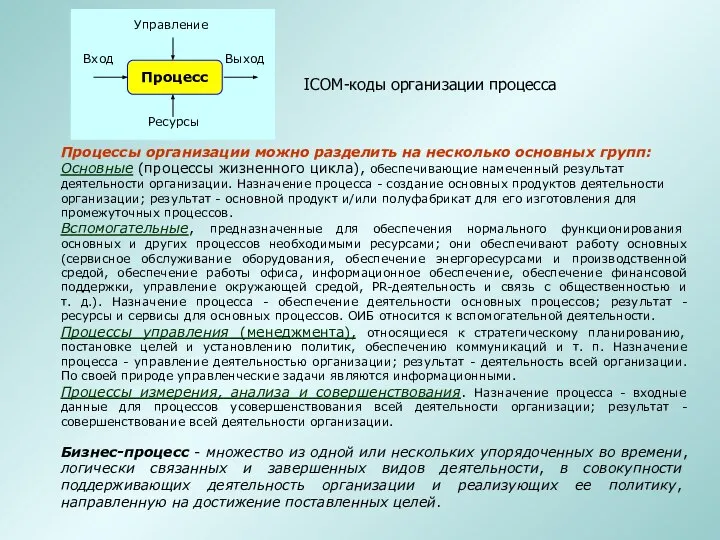

- 22. Процессы организации можно разделить на несколько основных групп: Основные (процессы жизненного цикла), обеспечивающие намеченный результат деятельности

- 23. Связи основной деятельности и деятельности по ОИБ организации

- 24. осознание степени необходимости защиты информации и постановку задач; сбор и анализ данных о состоянии информационной безопасности

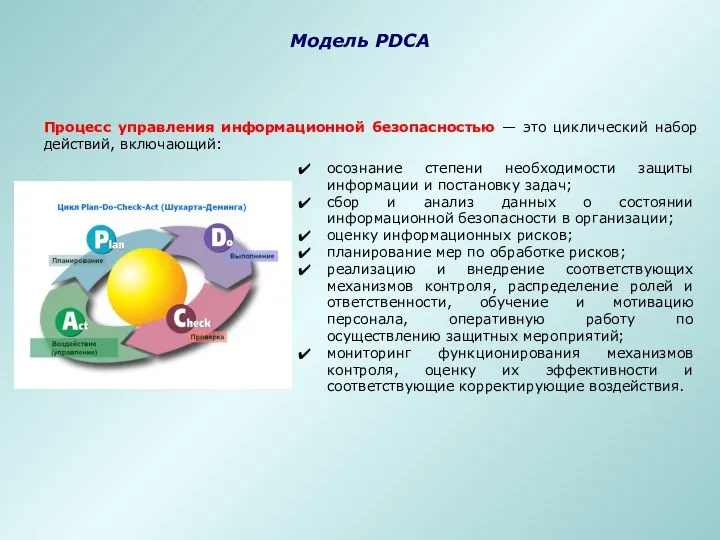

- 25. Основные процессы модели PDCA СУИБ

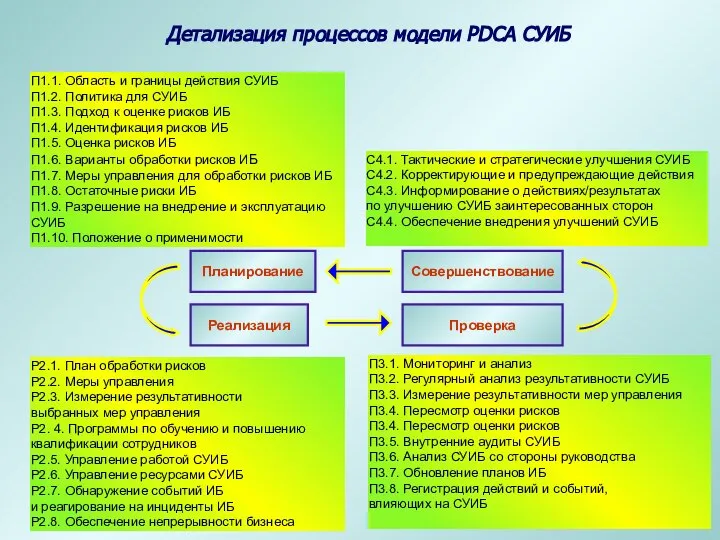

- 26. Детализация процессов модели PDCA СУИБ

- 28. Скачать презентацию

Согласования на лету

Согласования на лету Налоги РФ

Налоги РФ Общение как социально-психологическая категория

Общение как социально-психологическая категория 289163

289163 Открытые бутерброды для чаепития со сгущенкой

Открытые бутерброды для чаепития со сгущенкой С†ђЃЂсв гаЃ™

С†ђЃЂсв гаЃ™ Человек и компьютер

Человек и компьютер Инвестирование в кризис

Инвестирование в кризис День республики Башкортостан

День республики Башкортостан Организация исследовательской и проектно-творческой деятельности учащихся

Организация исследовательской и проектно-творческой деятельности учащихся FavreService - это сервис, где рекламодатель находит рекламного агента на YouTube

FavreService - это сервис, где рекламодатель находит рекламного агента на YouTube ТИ

ТИ 65-летию Великой Победы посвящается

65-летию Великой Победы посвящается Презентация на тему Общая характеристика Методики Time Release Study: причины принятия, история разработки, структура

Презентация на тему Общая характеристика Методики Time Release Study: причины принятия, история разработки, структура  "В гостях

"В гостях Иван III

Иван III Городской оздоровительный лагерь«Радужный»

Городской оздоровительный лагерь«Радужный» Нравственные основы любви,брака,семьи

Нравственные основы любви,брака,семьи Жизнь и судьба А.Н. Плещеева

Жизнь и судьба А.Н. Плещеева Кодекс ГТС. Принципи взаємодії з прямим споживачем

Кодекс ГТС. Принципи взаємодії з прямим споживачем www.orbital.ua Новые воронки Akasison XL75 Пропускная способность 20 л/с Диаметр патрубка воронки 75мм Для кровель из термопластичных или наплав

www.orbital.ua Новые воронки Akasison XL75 Пропускная способность 20 л/с Диаметр патрубка воронки 75мм Для кровель из термопластичных или наплав Родная природа в произведениях поэтов и художников 19 века

Родная природа в произведениях поэтов и художников 19 века Cильная президентская власть в россии за и против

Cильная президентская власть в россии за и против Магнитные доски

Магнитные доски Международный аэропорт Нью-Йорка имени Джона Кеннеди

Международный аэропорт Нью-Йорка имени Джона Кеннеди Изготовление деревянной резной ложки с применением токарного станка

Изготовление деревянной резной ложки с применением токарного станка Экспертные системы распознавания химических веществ

Экспертные системы распознавания химических веществ Системы замкнутого водоснабжения

Системы замкнутого водоснабжения