Содержание

- 2. 08/15/2023 Внутренние угрозы безопасности информации становятся все более актуальными. Это связано с тем, что мобильные накопители

- 3. 08/15/2023 Система Zlock Zlock — cистема защиты информации, предназначенная для управления доступом к портам персонального компьютера,

- 4. 08/15/2023 Решения Разграничение доступа к внешним устройствам в Zlock осуществляется на основе политик доступа. Политика доступа

- 5. 08/15/2023 Подключаемые USB-устройства могут идентифицироваться по любым признакам, таким как класс устройства, код производителя, код устройства,

- 6. 08/15/2023 Решения Каталог устройств С помощью каталога можно назначить права доступа для устройства даже в том

- 7. 08/15/2023 Решения Система реализует расширенный функционал по ведению и анализу журнала событий. В журнал записываются все

- 8. 08/15/2023 Решения В состав Zlock входит средство для анализа журналов, которое обеспечивает формирование запросов любых видов

- 9. 08/15/2023 Решения Возможность автоматически выполнять теневое копирование (shadow copy) файлов, которые пользователи записывают на внешние накопители.

- 10. 08/15/2023 Решения Функция теневого копирования создает точные копии файлов, которые пользователь записывают на устройства, и расширяет

- 11. 08/15/2023 Решения Обеспечивает своевременное уведомление администраторов безопасности о подключениях внешних устройств, как запрещенных так и разрешенных,

- 12. 08/15/2023 Результаты Внедрение систем, подобных Zlock, позволит существенно затруднить деятельность инсайдеров и свести к минимуму риск

- 14. Скачать презентацию

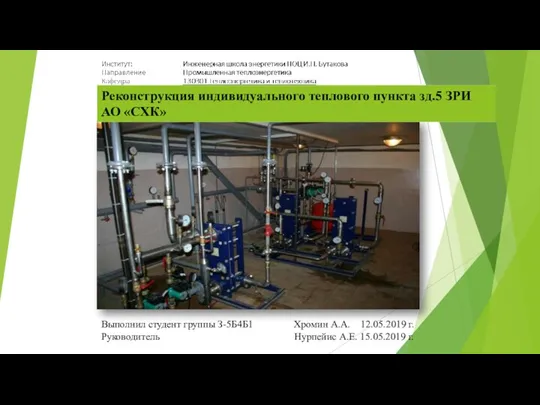

Реконструкция индивидуального теплового пункта зд.5 ЗРИ АО СХК

Реконструкция индивидуального теплового пункта зд.5 ЗРИ АО СХК Топ любимых мемов в интернете

Топ любимых мемов в интернете Методические материалы к проекту

Методические материалы к проекту Жесткий диск

Жесткий диск Система мотивации

Система мотивации 1358658

1358658 Тайна бермудского треугольника

Тайна бермудского треугольника RTS StandardПЕРЕНОС ВРЕМЕНИ ПОСТАВКИ

RTS StandardПЕРЕНОС ВРЕМЕНИ ПОСТАВКИ Ремонт оконных блоков

Ремонт оконных блоков Загадки о цветах

Загадки о цветах Презентация на тему Уголовный закон и его действие

Презентация на тему Уголовный закон и его действие Вопрос в косвенной речи

Вопрос в косвенной речи Подготовка руки ребенка к письму в школе

Подготовка руки ребенка к письму в школе Компьютерные вирусы

Компьютерные вирусы LIEBHERR LTM 1160-5.1Самоходный кран большой грузоподъемности (160 тонн)

LIEBHERR LTM 1160-5.1Самоходный кран большой грузоподъемности (160 тонн) Психодинамические и личностные свойства взрослых людей - выходцев из многодетных семей (по критериям возраста, уровня образовани

Психодинамические и личностные свойства взрослых людей - выходцев из многодетных семей (по критериям возраста, уровня образовани МОУ Гимназия № 2 г. Ярославля

МОУ Гимназия № 2 г. Ярославля Налоги как инструмент государственного регулирования экономики

Налоги как инструмент государственного регулирования экономики Let’s practice

Let’s practice Осень

Осень Исследование рынка труда в области компьютерной лингвистики

Исследование рынка труда в области компьютерной лингвистики Нагрузки и воздействия, учитываемые при расчетах. Тема 2

Нагрузки и воздействия, учитываемые при расчетах. Тема 2 М.Ю.Лермонтов в Тамани

М.Ю.Лермонтов в Тамани MPVF. Шаблон для презентации

MPVF. Шаблон для презентации Вышивание

Вышивание Права литературных героев

Права литературных героев Тульский перепел

Тульский перепел Дизайн и реклама – составляющие художественной культуры

Дизайн и реклама – составляющие художественной культуры