Содержание

- 2. Оглавление Новые угрозы Интегрированные электронные замки Устройства для работы в независимых сетях Вопросы

- 3. Несанкционированный доступ Электронные замки (аппаратно-программные модули доверенной загрузки - АПМДЗ) решают следующие задачи: Предотвращение несанкционированного доступа

- 4. Электронный замок (АПМДЗ) «Традиционные» АПМДЗ выполняются в виде cпециализированного контроллера, подключаемого к компьютеру посредством шины PCI/PCI-X,

- 5. Архитектурные недостатки АПМДЗ на основе внешнего контроллера Для использования АПМДЗ необходима установка платы внешнего контроллера в

- 6. Внешний контроллер АПМДЗ использует «перехват» управления для блокирования загрузки операционной системы компьютера после окончания процедуры POST

- 7. Архитектурные недостатки АПМДЗ на основе внешнего контроллера Для осуществления контроля целостности внешние платы АПМДЗ используют собственные

- 8. Архитектурные недостатки АПМДЗ на основе внешнего контроллера АПМДЗ не в состоянии контролировать наличие гипервизора уровня BIOS

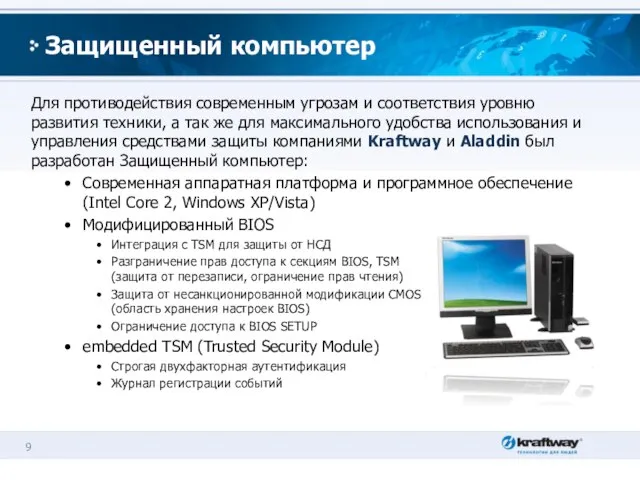

- 9. Защищенный компьютер Для противодействия современным угрозам и соответствия уровню развития техники, а так же для максимального

- 10. Материнская плата Kraftway KWG 43 Производство осуществляется на сертифицированной площадке на территории России, что гарантирует отсутствие

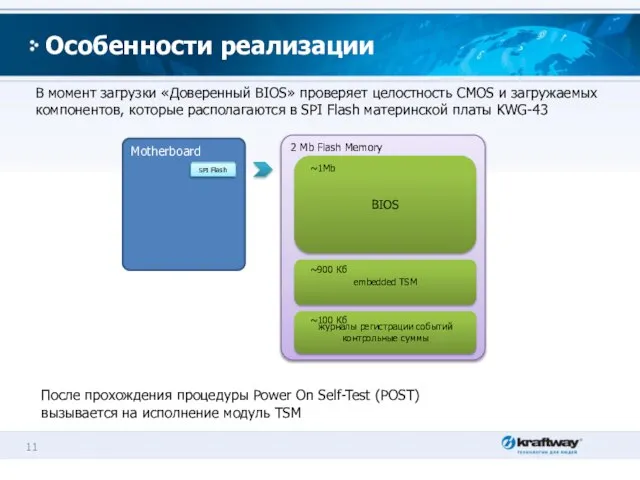

- 11. Особенности реализации В момент загрузки «Доверенный BIOS» проверяет целостность CMOS и загружаемых компонентов, которые располагаются в

- 12. Работа TSM на этапе загрузки Благодаря тесной интеграции TSM с BIOS материнской платы обеспечивается максимальная безопасность

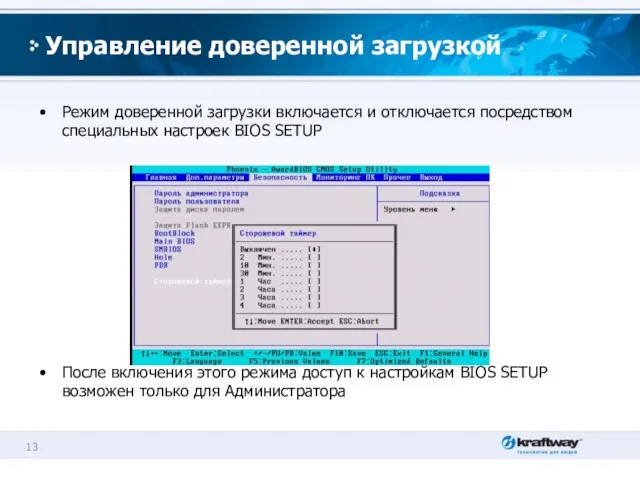

- 13. Управление доверенной загрузкой Режим доверенной загрузки включается и отключается посредством специальных настроек BIOS SETUP После включения

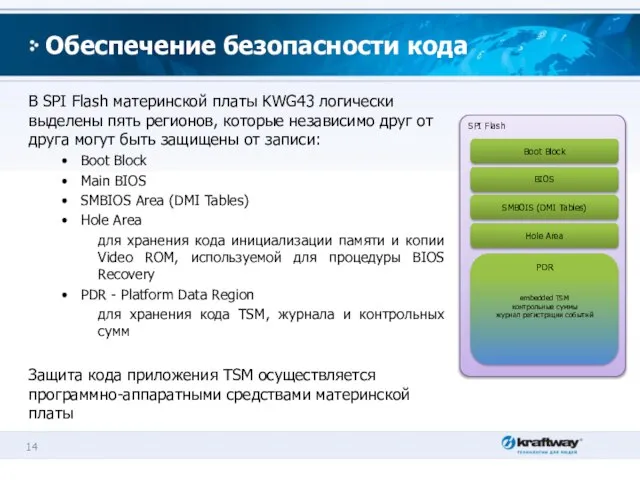

- 14. Обеспечение безопасности кода В SPI Flash материнской платы KWG43 логически выделены пять регионов, которые независимо друг

- 15. Ролевая модель Идентификация, аутентификация и авторизация Администратор изменение настроек BIOS посредством BIOS SETUP включение/отключение TSM посредством

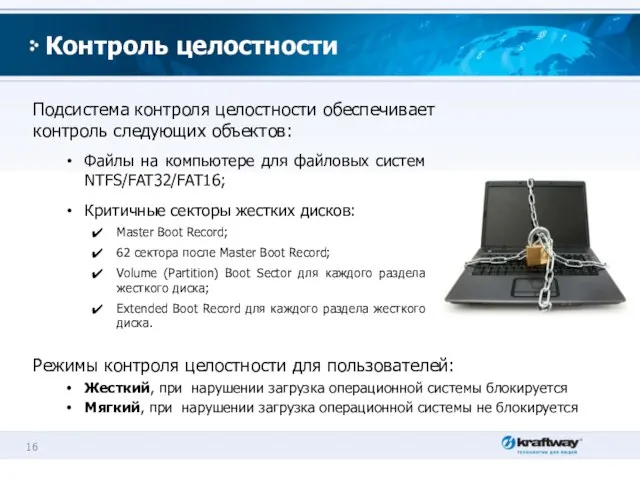

- 16. Контроль целостности Подсистема контроля целостности обеспечивает контроль следующих объектов: Файлы на компьютере для файловых систем NTFS/FAT32/FAT16;

- 17. Журнал регистрации событий TSM осуществляет регистрацию всех событий доступа к компьютеру Журнал регистрации содержит информацию о

- 18. Сертификация embedded TSM: Сертификат соответствия требованиям руководящего документа «Защита от несанкционированного доступа к информации. Часть 1.

- 19. Перспективы развития Защищенный компьютер Интеграция в серверные решения Интеграция в терминальные решения Перенос на другие аппаратные

- 20. Базальт БД Моноблочный ПК для безопасной работы в двух независимых сетях.

- 21. Требования по защите данных Указ Президента РФ от 17 мая 2008 г. № 351 Не допускается

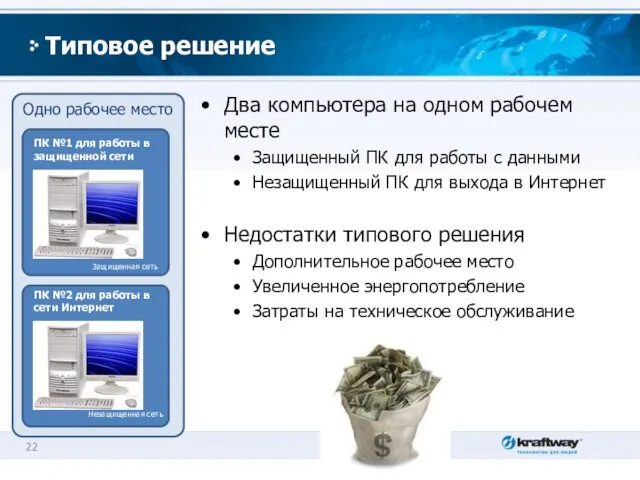

- 22. Типовое решение Два компьютера на одном рабочем месте Защищенный ПК для работы с данными Незащищенный ПК

- 23. Постановка задачи Создание единого устройства для работы в двух независимых сетях в компактном и эргономичном исполнении.

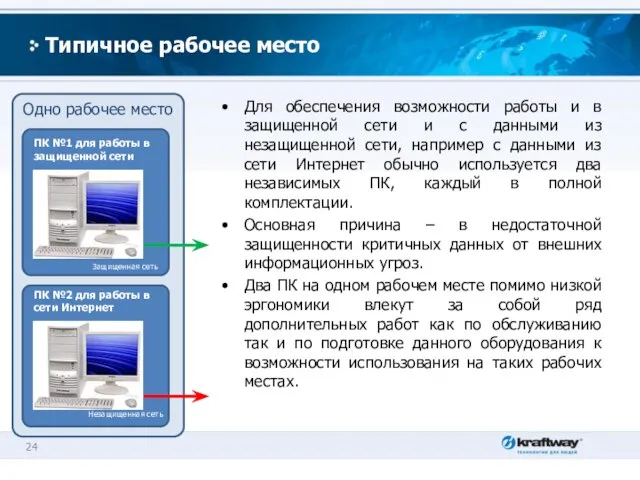

- 24. Одно рабочее место Типичное рабочее место Для обеспечения возможности работы и в защищенной сети и с

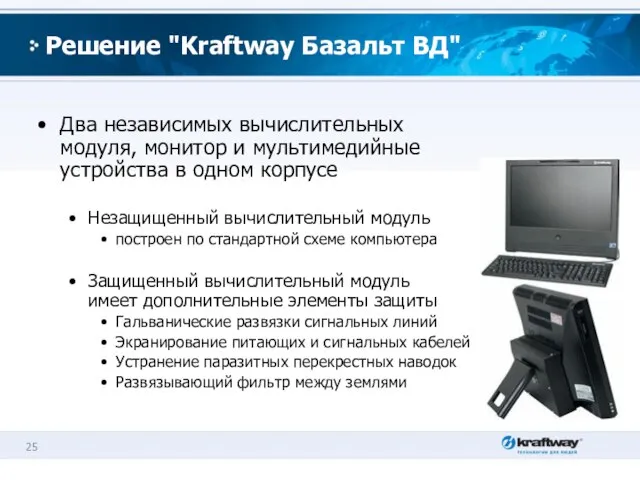

- 25. Решение "Kraftway Базальт ВД" Два независимых вычислительных модуля, монитор и мультимедийные устройства в одном корпусе Незащищенный

- 26. Внешний вид Спереди Сзади Справа Слева Справа. Большой наклон Слева. Большой наклон

- 27. Функциональная схема устройства Наследуя свойства серия моноблочных ПК Kraftway Studio модель Базальт ВМ представляет собой высокотехнологичный

- 28. Платформа Компания Kraftway разработала универсальную платформу для создания продуктов для оснащения рабочих мест. Накопленный опыт разработки

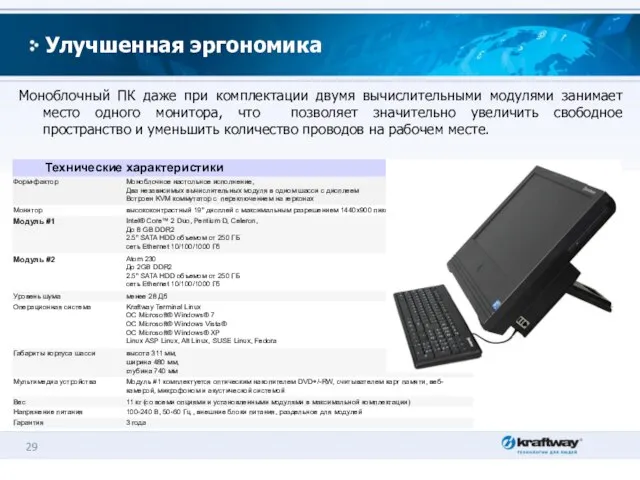

- 29. Улучшенная эргономика Моноблочный ПК даже при комплектации двумя вычислительными модулями занимает место одного монитора, что позволяет

- 30. Дополнительные элементы защиты Фильтр электромагнитных излучений монитора Радиочастотный идентификатор пользователя Гальваническая развязка блоков питания Электронный замок,

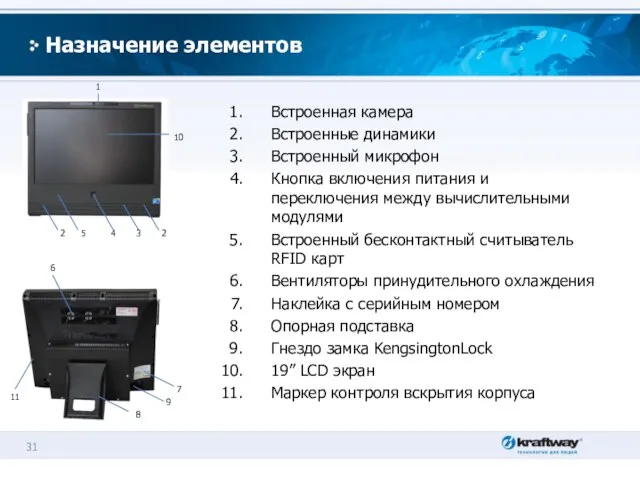

- 31. Назначение элементов Встроенная камера Встроенные динамики Встроенный микрофон Кнопка включения питания и переключения между вычислительными модулями

- 32. Назначение элементов (продолжение) DVDRW привод Кнопки управления настройками монитора Разъемы подключения клавиатуры, мыши и порты Ethernet

- 34. Скачать презентацию

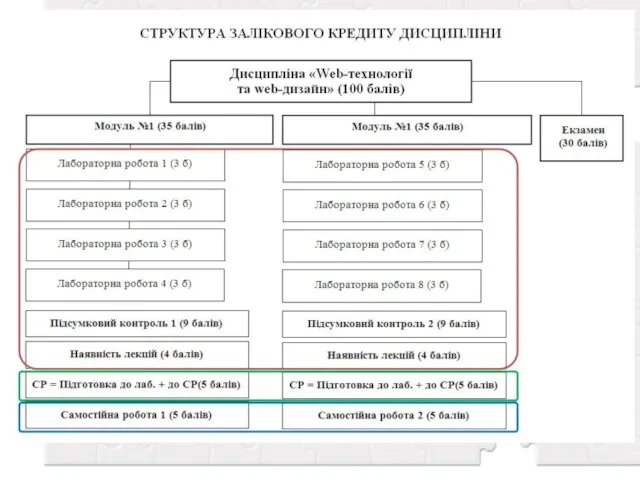

Структура курса

Структура курса Континентальна модель економічного розвитку

Континентальна модель економічного розвитку Об управлении разработками в наших краях

Об управлении разработками в наших краях Интеллектуально-правовая игра

Интеллектуально-правовая игра Василий Кандинский (1866-1944)

Василий Кандинский (1866-1944) Устройство компьютера

Устройство компьютера Презентация на тему Строение и работа сердца

Презентация на тему Строение и работа сердца Театры Бурятии

Театры Бурятии 4 ноября — день Казанской иконы Божией Матери — с 2005 года отмечается как День народного единства

4 ноября — день Казанской иконы Божией Матери — с 2005 года отмечается как День народного единства Направление магистерской подготовки 190500.68 «ЭКСПЛУАТАЦИЯ ТРАНСПОРТНЫХ СРЕДСТВ»Степень (квалификация) - магистртехники и технол

Направление магистерской подготовки 190500.68 «ЭКСПЛУАТАЦИЯ ТРАНСПОРТНЫХ СРЕДСТВ»Степень (квалификация) - магистртехники и технол Інструменти соціальних медіа в роботі Центрів соціальних служб для дітей, сімї та молоді Київ, 2009. - презентация

Інструменти соціальних медіа в роботі Центрів соціальних служб для дітей, сімї та молоді Київ, 2009. - презентация События в мире и в Беларуси

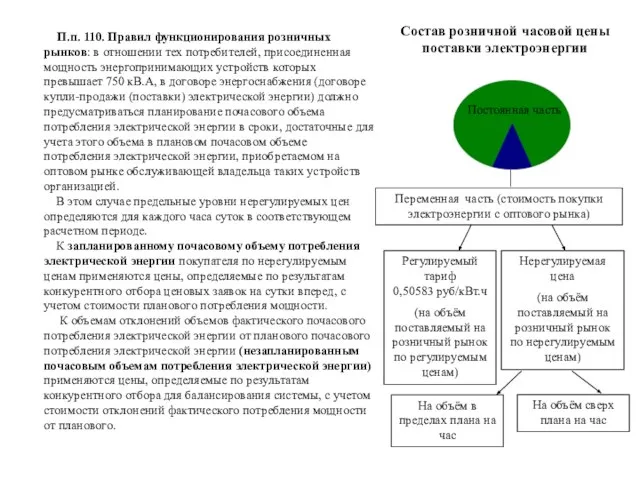

События в мире и в Беларуси Состав розничной часовой цены поставки электроэнергии

Состав розничной часовой цены поставки электроэнергии Исторические персонажи в романе М.А.Шолохова «Тихий Дон»

Исторические персонажи в романе М.А.Шолохова «Тихий Дон» Информационная система учета движения материалов на складах Приборостроительного предприятия

Информационная система учета движения материалов на складах Приборостроительного предприятия Презентация на тему Химическая промышленность России

Презентация на тему Химическая промышленность России Юный фермер-предприниматель

Юный фермер-предприниматель ПЛЕНАРНЫЙ ДОКЛАД А.Ю.РоманченкоЗаместителя Руководителя Федерального агентства по печати и массовым коммуникациям22 марта 2006

ПЛЕНАРНЫЙ ДОКЛАД А.Ю.РоманченкоЗаместителя Руководителя Федерального агентства по печати и массовым коммуникациям22 марта 2006  Параллельное соединение проводников

Параллельное соединение проводников Содружество независимых государств 9 класс

Содружество независимых государств 9 класс Фрактал – это голографическая матрица, каждая часть которой отражает Целое. Фракталы могут быть геометрическими, алгебраическими

Фрактал – это голографическая матрица, каждая часть которой отражает Целое. Фракталы могут быть геометрическими, алгебраическими Продажи на автопилоте

Продажи на автопилоте Условия развития ДОО

Условия развития ДОО Соединение проводников

Соединение проводников 2 Э Т А П

2 Э Т А П Живая и неживая природа. Человек - часть живой природы

Живая и неживая природа. Человек - часть живой природы Учебники для ФГОС

Учебники для ФГОС PRОПАГАНДА

PRОПАГАНДА