Содержание

- 2. План урока Что такое хеши и где они используются Виды хеш-функций Хеш-таблицы

- 3. Что такое хеш? Трансформация данных любого типа и длины в битовую строку. Американское блюдо из мяса,

- 4. Пример хеша Вы создали аккаунт в приложении. Ваш пароль хешируется за счет хеш-функции и сохраняется в

- 5. Еще пример хеша Все то же самое, только вместо пароля код активации activation_key hash

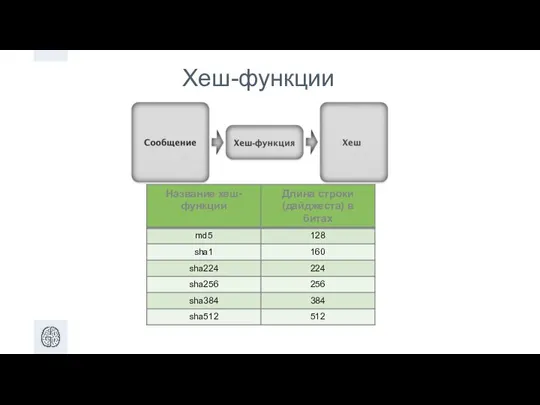

- 6. Хеш-функции

- 7. «Соленые» хеши

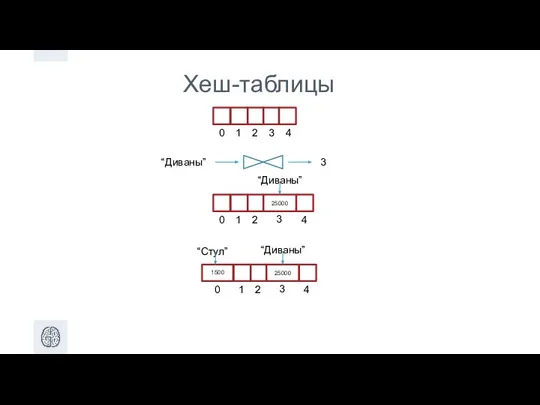

- 8. Хеш-таблицы 0 2 1 3 4 “Диваны” 3 25000 0 2 1 3 4 “Диваны” 25000

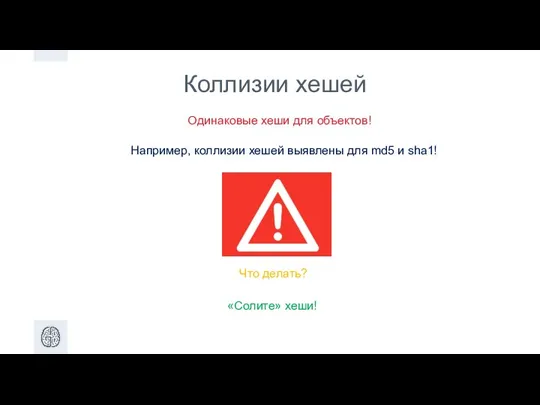

- 9. Коллизии хешей Одинаковые хеши для объектов! Например, коллизии хешей выявлены для md5 и sha1! Что делать?

- 11. Скачать презентацию

СРС тақырыбы: Интернет қосымшаларының құрылуы. DHTML технологиясы

СРС тақырыбы: Интернет қосымшаларының құрылуы. DHTML технологиясы АГС: Актуальная теория и практика. Причины, последствия, способы выхода

АГС: Актуальная теория и практика. Причины, последствия, способы выхода Кодирование символов: ASCII, KOI8, UNICODE

Кодирование символов: ASCII, KOI8, UNICODE Преобразование данных в электронных таблицах. Урок №1

Преобразование данных в электронных таблицах. Урок №1 Van Game's

Van Game's ВКР: Повышение эффективности труда инженера-технолога за счет разработки подсистем в АИС T-FLEX DOCs 12

ВКР: Повышение эффективности труда инженера-технолога за счет разработки подсистем в АИС T-FLEX DOCs 12 Linux. Линус Торвальдс

Linux. Линус Торвальдс Виды инфографики

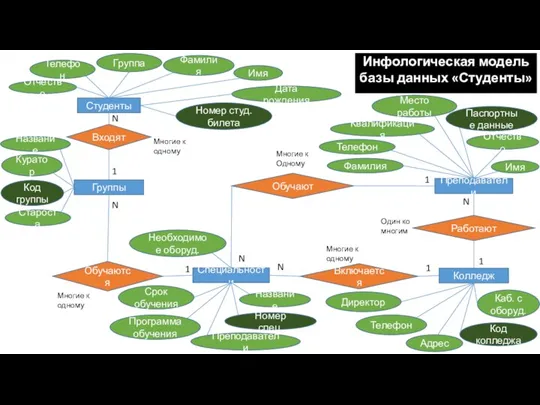

Виды инфографики Инфологическая модель базы данных Студенты

Инфологическая модель базы данных Студенты Инструментальное программное обеспечение +ИСР

Инструментальное программное обеспечение +ИСР л11 (1)

л11 (1) Использование компьютерной графики для реконструкции неочевидных обстоятельств в расследовании дорожно-транспортных происшествий

Использование компьютерной графики для реконструкции неочевидных обстоятельств в расследовании дорожно-транспортных происшествий Programmierung. Modul 24

Programmierung. Modul 24 Создание на рисунка средствами текстового редактора Word

Создание на рисунка средствами текстового редактора Word Проектное решение

Проектное решение Как написать читабельный текст для блога и избежать в нём штампов

Как написать читабельный текст для блога и избежать в нём штампов Изучение социально-политического значения проекта НЭБ для развития в России информационного общества и информационной экономики

Изучение социально-политического значения проекта НЭБ для развития в России информационного общества и информационной экономики DNS

DNS Формирование библиографической записи на картографическое издание

Формирование библиографической записи на картографическое издание Электронные таблицы. Обработка числовой информации в электронных таблицах

Электронные таблицы. Обработка числовой информации в электронных таблицах Программирование специализированных вычислительных устройств

Программирование специализированных вычислительных устройств Газета Рыбак рыбака

Газета Рыбак рыбака Шаблон проекта Мантра *

Шаблон проекта Мантра * Операции арифметические, сравнения, логические и поразрядные. Лекция 10

Операции арифметические, сравнения, логические и поразрядные. Лекция 10 Логические выражения

Логические выражения Базы данных. Решения задач на родственные отношения

Базы данных. Решения задач на родственные отношения Компьютерные вирусы и антивирусные программы

Компьютерные вирусы и антивирусные программы Инструкция по обновлению навигационного ПО

Инструкция по обновлению навигационного ПО