Анализ рисков информационной безопасности с помощью нейронных сетей и нечетких когнитивных карт. Лекция 9

Содержание

- 2. ОСНОВНЫЕ ОПРЕДЕЛЕНИЯ Информационная безопасность (ИБ) – это состояние защищенности информационной среды. Кибербезопасность – это совокупность методов,

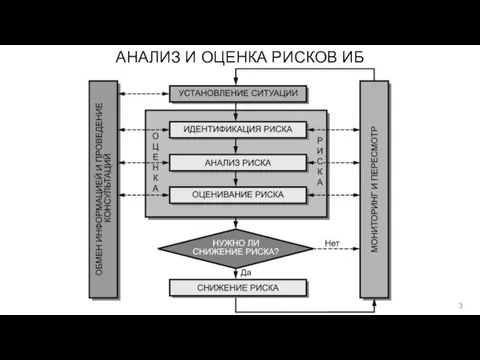

- 3. АНАЛИЗ И ОЦЕНКА РИСКОВ ИБ

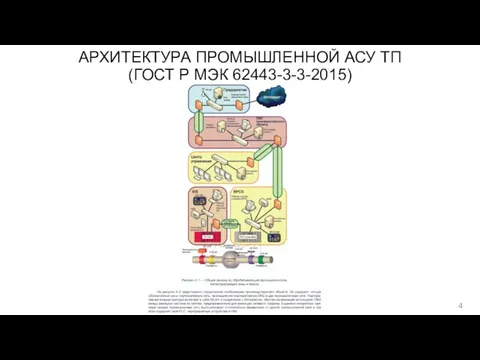

- 4. АРХИТЕКТУРА ПРОМЫШЛЕННОЙ АСУ ТП (ГОСТ Р МЭК 62443-3-3-2015)

- 5. ОПРЕДЕЛЕНИЯ (ГОСТ Р 56205-2014 IEC/TS 62443-1-1:2009) Зона безопасности – совокупность логических или физических объектов, к которым

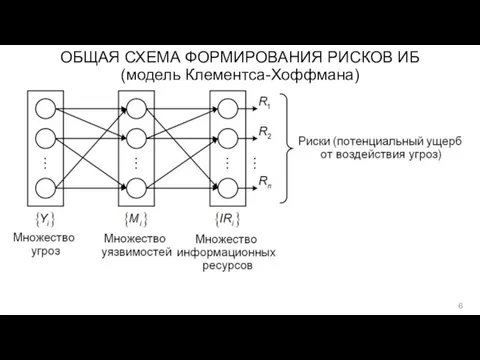

- 6. ОБЩАЯ СХЕМА ФОРМИРОВАНИЯ РИСКОВ ИБ (модель Клементса-Хоффмана)

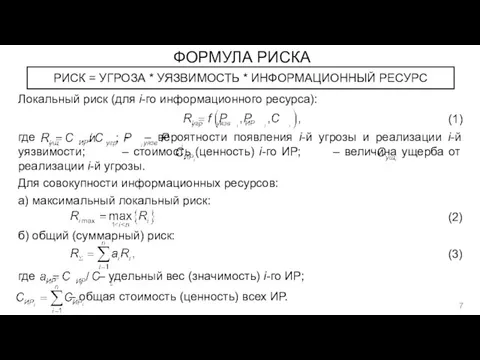

- 7. ФОРМУЛА РИСКА РИСК = УГРОЗА * УЯЗВИМОСТЬ * ИНФОРМАЦИОННЫЙ РЕСУРС Локальный риск (для i-го информационного ресурса):

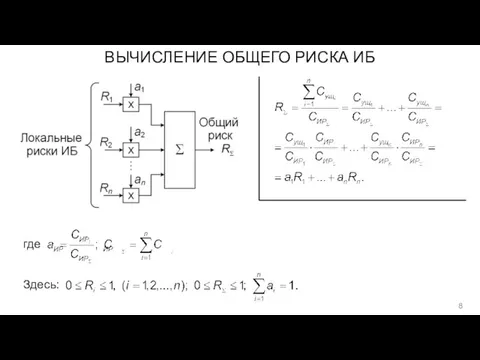

- 8. ВЫЧИСЛЕНИЕ ОБЩЕГО РИСКА ИБ где Здесь:

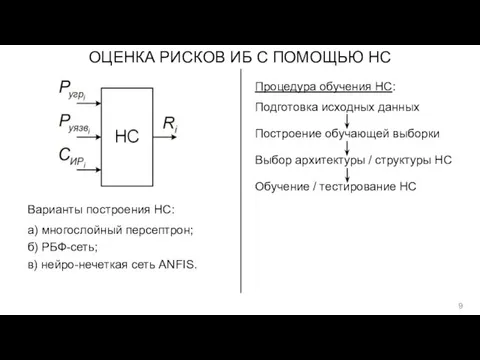

- 9. ОЦЕНКА РИСКОВ ИБ С ПОМОЩЬЮ НС Варианты построения НС: а) многослойный персептрон; б) РБФ-сеть; в) нейро-нечеткая

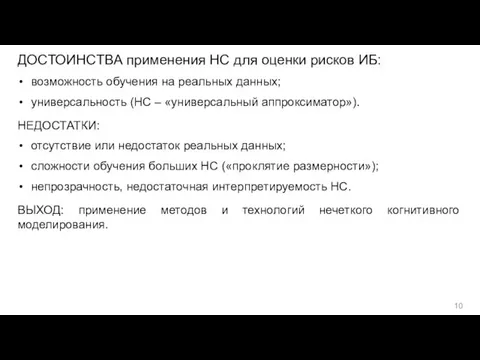

- 10. ДОСТОИНСТВА применения НС для оценки рисков ИБ: возможность обучения на реальных данных; универсальность (НС – «универсальный

- 11. НЕЧЕТКАЯ КОГНИТИВНАЯ КАРТА (Fuzzy Cognitive Map) – это модель системы (проблемы, ситуации) в форме ориентированного графа,

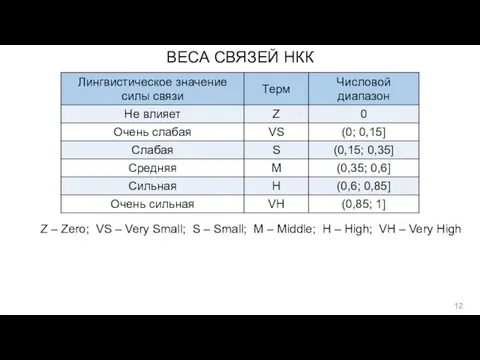

- 12. ВЕСА СВЯЗЕЙ НКК Z – Zero; VS – Very Small; S – Small; M – Middle;

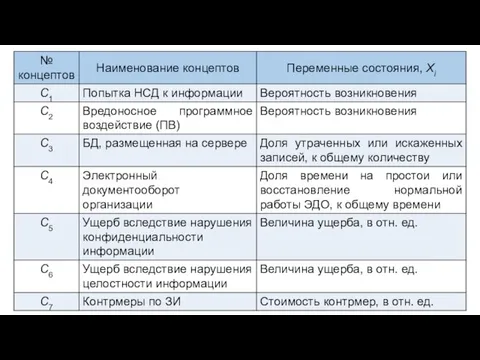

- 13. ПРИМЕР ПОСТРОЕНИЯ НКК Требуется оценить риски нарушения конфиденциальности (C5) и целостности (C6) информации, вызванные попыткой НСД

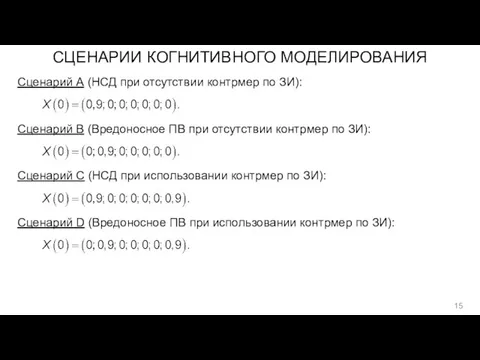

- 15. СЦЕНАРИИ КОГНИТИВНОГО МОДЕЛИРОВАНИЯ Сценарий А (НСД при отсутствии контрмер по ЗИ): Сценарий B (Вредоносное ПВ при

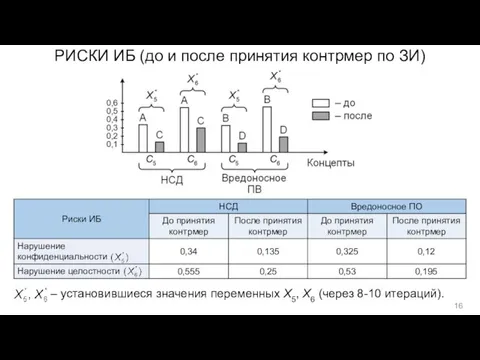

- 16. РИСКИ ИБ (до и после принятия контрмер по ЗИ) – установившиеся значения переменных X5, X6 (через

- 17. ДРУГИЕ КЛАССЫ НКК Преимущества НКК по сравнению с НС: наглядность; прозрачность (интерпретируемость). Но: субъективность в выборе

- 19. Скачать презентацию

Информация и её свойства. 7 класс

Информация и её свойства. 7 класс Ведение CРМ системы

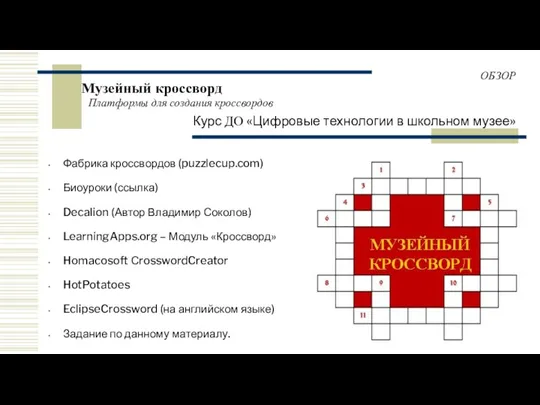

Ведение CРМ системы Платформы для создания кроссвордов

Платформы для создания кроссвордов Взаимодействие систем электронного документооборота

Взаимодействие систем электронного документооборота Что такое компьютер

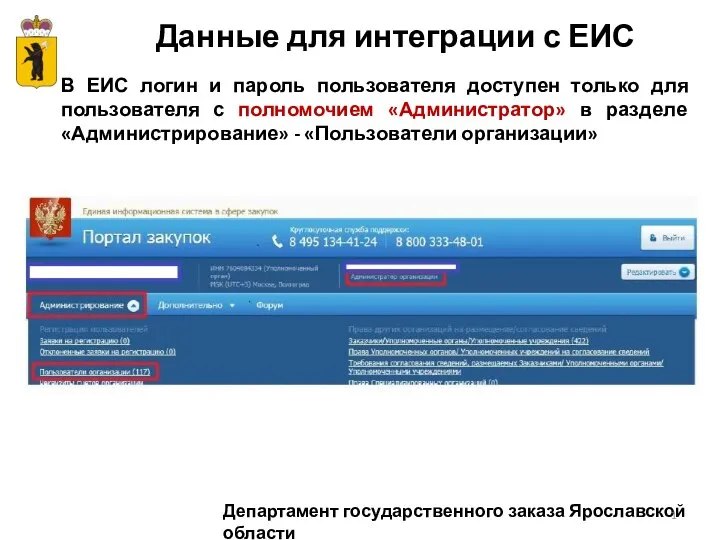

Что такое компьютер Данные для интеграции с ЕИС

Данные для интеграции с ЕИС Разработка интерфейса информационной системы с помощью Gui Matlab

Разработка интерфейса информационной системы с помощью Gui Matlab Жизненные ситуации и онлайн сервисы

Жизненные ситуации и онлайн сервисы Персональный компьютер. Компьютер как универсальное устройство для работы с информацией. Информатика, 7 класс

Персональный компьютер. Компьютер как универсальное устройство для работы с информацией. Информатика, 7 класс Войны в EVE Online

Войны в EVE Online Развитие мотивационного компонента творческого потенциала обучающихся на уроках информатики

Развитие мотивационного компонента творческого потенциала обучающихся на уроках информатики Dream Pad — блокнот сновидений в твоём сматфоне

Dream Pad — блокнот сновидений в твоём сматфоне Виды систем исчесления

Виды систем исчесления 1C:CRM Модуль для 1С:ERP и 1С:КА2 обзор решения

1C:CRM Модуль для 1С:ERP и 1С:КА2 обзор решения Основные понятия и теории моделирования

Основные понятия и теории моделирования Подключение сетевого принтера

Подключение сетевого принтера Разработка приложения StarPlatinum: Алгоритмизация

Разработка приложения StarPlatinum: Алгоритмизация Триггеры в презентации. Применение. Создание слайдов

Триггеры в презентации. Применение. Создание слайдов Пробой уровня

Пробой уровня Разновидности объектов и их классификация

Разновидности объектов и их классификация Ссылки – теория

Ссылки – теория Информационные технологии при изучении математики

Информационные технологии при изучении математики Kofax. Настраиваемые (обучаемые) локаторы для счет-фактуры. Извлечение по форматам и ключевым словам

Kofax. Настраиваемые (обучаемые) локаторы для счет-фактуры. Извлечение по форматам и ключевым словам Одномерные массивы целых чисел

Одномерные массивы целых чисел Понятие алгоритмов, свойства алгоритма

Понятие алгоритмов, свойства алгоритма Ограничение доступа к информации в целях защиты интересов личности, общества и государства

Ограничение доступа к информации в целях защиты интересов личности, общества и государства Специализированные технические средства, применяемые в библиотеках

Специализированные технические средства, применяемые в библиотеках Вставка изображения в документ ворд

Вставка изображения в документ ворд