Слайд 2Сетевые атаки

Сетевая атака – это попытка воздействовать на удаленный компьютер с использованием

программных методов.

Цель сетевой атаки - нарушение конфиденциальности данных, то есть, кража информации, получения доступа к чужому компьютеру и последующего изменения файлов, расположенных на нем.

Слайд 3Классификация атак:

По характеру воздействия:

1. пассивное - направлено на получение конфиденциальной информации

с удаленного компьютера (чтение входящих и исходящих сообщений по электронной почте, прослушивание канала связи в сети.).

2. активное - их задачей является не только доступ к тем или иным сведениям, но и их модификация.

Слайд 4Классификация атак:

По цели воздействия:

нарушение функционирования системы (доступа к системе)

нарушение целостности информационных ресурсов (ИР)

нарушение конфиденциальности ИР

Существуют

два принципиальных варианта получения информации: искажение (полный контроль над потоком информации между объектами системы, либо возможность передачи различных сообщений от чужого имени -2) и перехват (нарушению ее конфиденциальности).

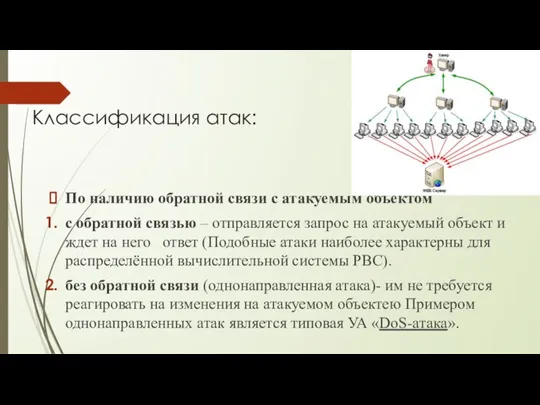

Слайд 5Классификация атак:

По наличию обратной связи с атакуемым объектом

с обратной связью – отправляется

запрос на атакуемый объект и ждет на него ответ (Подобные атаки наиболее характерны для распределённой вычислительной системы РВС).

без обратной связи (однонаправленная атака)- им не требуется реагировать на изменения на атакуемом объектею Примером однонаправленных атак является типовая УА «DoS-атака».

Слайд 6Классификация атак:

По условию начала осуществления воздействия

атака по запросу от атакуемого объекта -

Воздействие со стороны атакующего начнётся при условии, что потенциальная цель атаки передаст запрос определённого типа. Примером подобных запросов в сети Интернет может служить DNS- и ARP-запросы, а в Novell NetWare — SAP-запрос.

атака по наступлению ожидаемого события на атакуемом объекте - Атакуемый объект сам является инициатором начала атаки. Примером такого события может быть прерывание сеанса работы пользователя с сервером без выдачи команды LOGOUT в Novell NetWare.

безусловная атака - осуществляется немедленно и безотносительно к состоянию операционной системы и атакуемого объекта, атакующий является инициатором начала атаки, цель - вывод из строя ОС на атакуемом объекте и невозможность доступа для остальных объектов системы к ресурсам этого объекта. Примером атаки такого вида может служить УА «DoS-атака».

Слайд 7Технологии защиты

Методы защиты от сетевых атак разрабатываются и совершенствуются постоянно, однако полной

гарантии ни один из них не дает. Любая статичная защита имеет слабые места, так как невозможно защититься от всего сразу. Что же касается динамических методов защиты, таких как статистические, экспертные, защиты с нечеткой логикой и нейронные сети, то они тоже имеют свои слабые места, поскольку основаны преимущественно на анализе подозрительных действий и сравнении их с известными методами сетевых атак. Следовательно, перед неизвестными типами атак большинство систем защиты пасует, начиная отражение вторжения слишком поздно. Тем не менее, современные защитные системы позволяют настолько осложнить злоумышленнику доступ к данным, что рациональнее бывает поискать другую жертву.

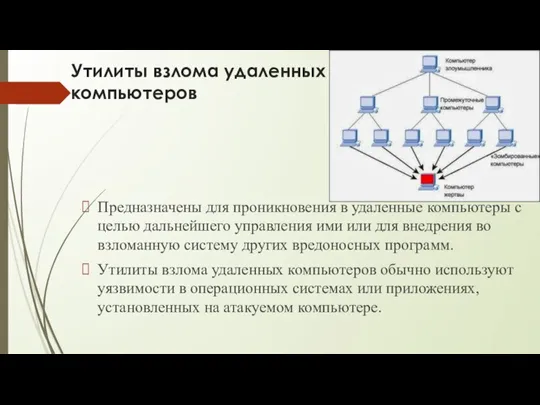

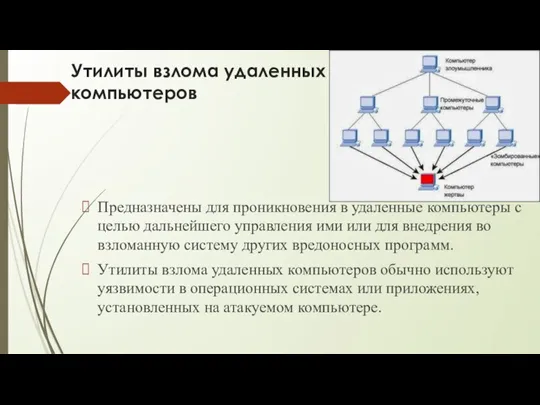

Слайд 8Утилиты взлома удаленных компьютеров

Предназначены для проникновения в удаленные компьютеры с целью дальнейшего

управления ими или для внедрения во взломанную систему других вредоносных программ.

Утилиты взлома удаленных компьютеров обычно используют уязвимости в операционных системах или приложениях, установленных на атакуемом компьютере.

Слайд 9Руткиты

Руткит - программа или набор программ для скрытого взятия под контроль взломанной системы.

Это утилиты, используемые для сокрытия вредной активности. Также они маскируют вредоносные программы, чтобы избежать их обнаружения антивирусными программами.

Слайд 10Защита от хакерских атак

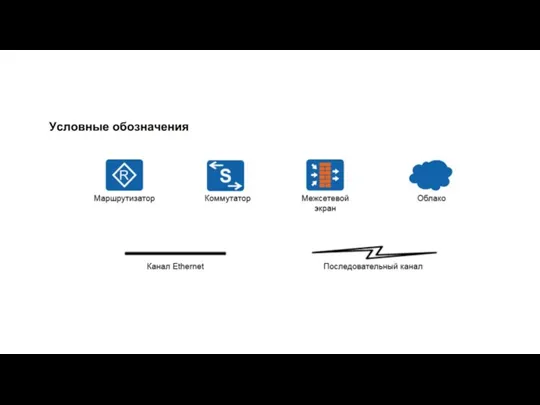

1) Межсетевой экран позволяет:

• Блокировать хакерские DoS-атаки, не пропуская

на защищаемый компьютер сетевые пакеты с определенных серверов (определенных IP-адресов или доменных имен);

• Не допускать проникновение на защищаемый компьютер сетевых червей (почтовых, Web и др.);

• Препятствовать троянским программам отправлять конфиденциальную информацию о пользователе и компьютере.

2) Своевременная загрузка из Интернета обновления системы безопасности операционной системы и приложений.

Рекламный интернет-проект ШУМ

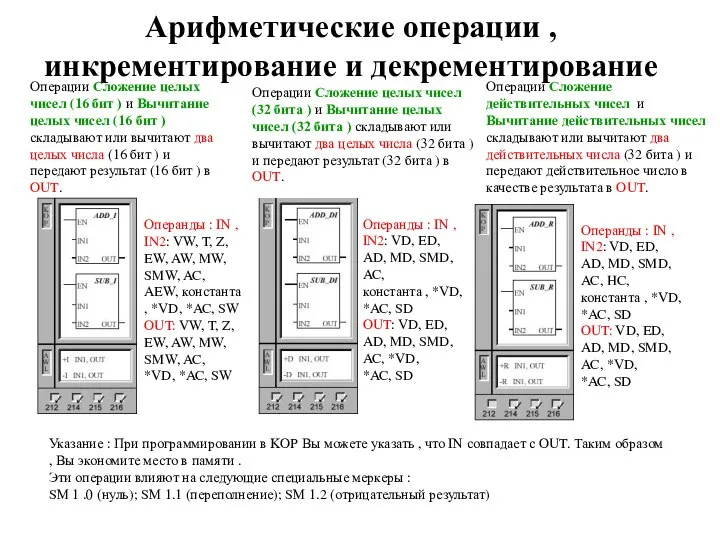

Рекламный интернет-проект ШУМ Арифметические операции, инкрементирование и декрементирование

Арифметические операции, инкрементирование и декрементирование Представление информации в цифровых автоматах. Системы счисления

Представление информации в цифровых автоматах. Системы счисления Организация научных исследований

Организация научных исследований Формы представления чисел в цифровых устройствах (лекция 3)

Формы представления чисел в цифровых устройствах (лекция 3) Представление знаний в искусственном интеллекте

Представление знаний в искусственном интеллекте Открытая архитектура и экосистема RISC-V

Открытая архитектура и экосистема RISC-V ВЭБ-сервис Amazon

ВЭБ-сервис Amazon Устройства ввода информации в ПК

Устройства ввода информации в ПК Решение для выгрузки отчетности ПИФ в формате XBRL

Решение для выгрузки отчетности ПИФ в формате XBRL Поисковый запрос ChemSpider

Поисковый запрос ChemSpider Особенности покупки товаров на маркетплейсах

Особенности покупки товаров на маркетплейсах Системное программное обеспечение

Системное программное обеспечение Информация о переподключении к веб-сервису Росреестра

Информация о переподключении к веб-сервису Росреестра Python programming language

Python programming language Технологічні особливості обслуговування систем охолодження ПК

Технологічні особливості обслуговування систем охолодження ПК Лабораторная 1 СиТ ИТиАД

Лабораторная 1 СиТ ИТиАД БД и СУБД Access

БД и СУБД Access Понятие информации

Понятие информации Электронные таблицы. 11 класс

Электронные таблицы. 11 класс BMSTK TEAM. Упрощение процесса разработки программного обеспечения путем интеграции хостинга репозиториев GitLab

BMSTK TEAM. Упрощение процесса разработки программного обеспечения путем интеграции хостинга репозиториев GitLab Устройство и функционирование информационных систем

Устройство и функционирование информационных систем Коммерческий сайт компании

Коммерческий сайт компании Электронные таблицы

Электронные таблицы Программирование линейных алгоритмов. Начала программирования

Программирование линейных алгоритмов. Начала программирования Осуществление интеграции программных модулей

Осуществление интеграции программных модулей Мастерская настольных ролевых игр Приют Странника

Мастерская настольных ролевых игр Приют Странника Классификация понятий. Единичные и общие понятия

Классификация понятий. Единичные и общие понятия