Слайд 3Что мы сегодня узнаем?

Вредоносные программы и способы защиты от них

Безопасность работы в

сети Интернет

Защита личной информации

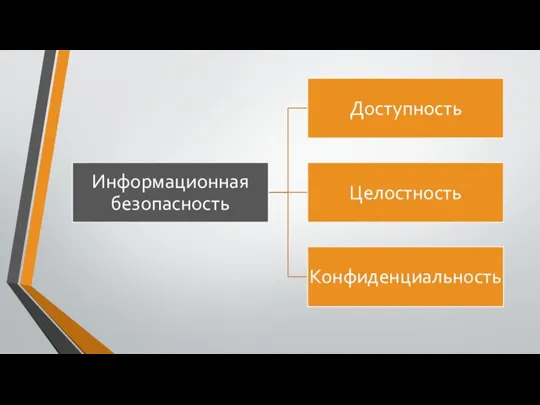

Слайд 5Доступность информации заключается в том, что информация в безопасном состоянии должна быть

доступна для пользователя

Целостность информации – это соответствие логической структуры информации определённым правилам, логически корректное её состояние

Конфиденциальность информации – это выполнение тех или иных операций с информацией, в соответствии с некоторыми правилами политики безопасности

Слайд 6Угроза

Возможность нарушения или нежелательного изменения одного из аспектов безопасности называется угрозой.

Слайд 7Вредоносная программа – программа, целью работы которой является выполнение действий, затрудняющих работу или

ущемляющих права пользователя, а также приводящих к нарушению безопасности.

Слайд 8Классификация вредоносных программ

К вредоносному программному обеспечению (ПО) относятся: вирусы, черви, трояны, руткиты,

бэкдоры, загрузчики

Слайд 9Спам ‑ массовая несанкционированная рассылка сообщений рекламного или несанкционированного характера.

Слайд 10Антивирусы– специализированные программы для выявления и устранения вирусов

В качестве примеров антивирусных программ

можно назвать: антивирус Касперского, Доктор Веб, НОД 32, Аваст

Слайд 11Для полноценной защиты от появления на личном компьютере вредоносных программ рекомендуется:

1) установить

и своевременно обновлять систему антивирусной защиты;

2) проверять все носители (карты памяти, флэшки и т. д.), которые находились за пределами Вашей системы перед использованием;

3) не открывать вложений, полученных от неизвестных адресатов с неизвестными целями;

4) регулярно проводить полную проверку системы.

Слайд 12Для защиты компьютерных сетей или отдельных компьютеров от несанкционированного доступа используют межсетевые

экраны.

Современные брандмауэры (межсетевые экраны) – сложные и многофункциональные комплексы программ, задача которых – обеспечение безопасного взаимодействия сетей.

Слайд 13Доступ к данным

Логин – это сочетание различных символов, которые сервис ассоциирует с пользователем;

иначе говоря, это имя пользователя, под которым его будут «видеть» другие пользователи.

Пароль – это сочетание различных символов, подтверждающих, что логином намеревается воспользоваться именно владелец логина.

Слайд 14К мерам защиты пароля относятся:

Не разглашать пароль (не записывать их в тетради,

не оставлять записанные пароли в доступных местах).

Не использовать простые пароли. Простыми считаются короткие пароли (до четырёх символов), пароли,состоящие только из букв или только из цифр, предсказуемые сочетания типа qwerty (кверти).

Не использовать легко отгадываемые пароли – год рождения, своё имя, имена родственников и т. д.

Нежелательно использовать осмысленные слова.

Время от времени пароли нужно менять (например, раз в два месяца).

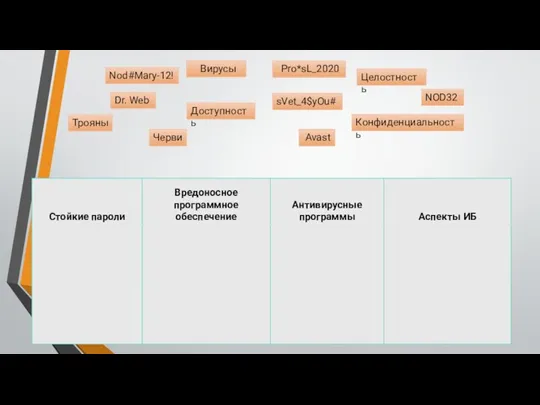

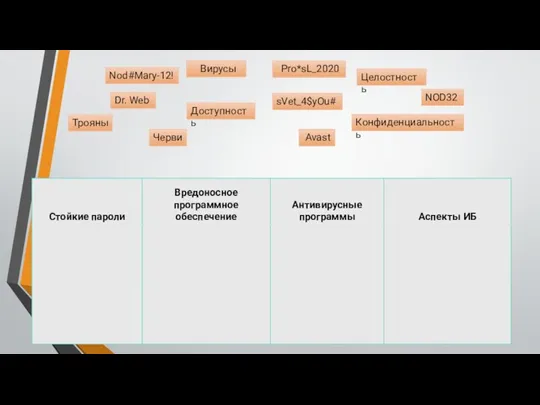

Слайд 15В представленном облаке тэгов выберите стойкие варианты паролей и разместите их в

первый столбец, вредоносное программное

обеспечение — во второй столбец, названия антивирусных программ — в третий столбец.

Слайд 16

Вирусы

NOD32

Nod#Mary-12!

Avast

sVet_4$yOu#

Pro*sL_2020

Черви

Трояны

Dr. Web

Доступность

Конфиденциальность

Целостность

Безопасный интернет

Безопасный интернет Шаблон для составления скрипта

Шаблон для составления скрипта Порядок расположения источников в списке литературы

Порядок расположения источников в списке литературы Разработка методiв та засобiв сервiсу генерацii вiдеконтенту на основi фiльтрiв

Разработка методiв та засобiв сервiсу генерацii вiдеконтенту на основi фiльтрiв Одирование информации. Метод координат

Одирование информации. Метод координат Краудсорсинг в ИТ рекрутменте

Краудсорсинг в ИТ рекрутменте Операционные системы: безопасность. Основы безопасности

Операционные системы: безопасность. Основы безопасности Проект для ведущих On line игр

Проект для ведущих On line игр Построение таблиц истинности

Построение таблиц истинности Разработка баз данных

Разработка баз данных Дизайн и вёрстка (05)

Дизайн и вёрстка (05) Математическая логика в задании 18 (ЕГЭ)

Математическая логика в задании 18 (ЕГЭ) Предсказания нейронауки вирусного потенциала медийного контента

Предсказания нейронауки вирусного потенциала медийного контента Типы информационных моделей. 8 класс

Типы информационных моделей. 8 класс Информационные технологии в образовании

Информационные технологии в образовании Microsoft Teams-гайд

Microsoft Teams-гайд Mission of desperation

Mission of desperation Таблички и ярлыки

Таблички и ярлыки Создание пользовательских интерфейсов средствами MFC

Создание пользовательских интерфейсов средствами MFC Жизненный цикл базы данных

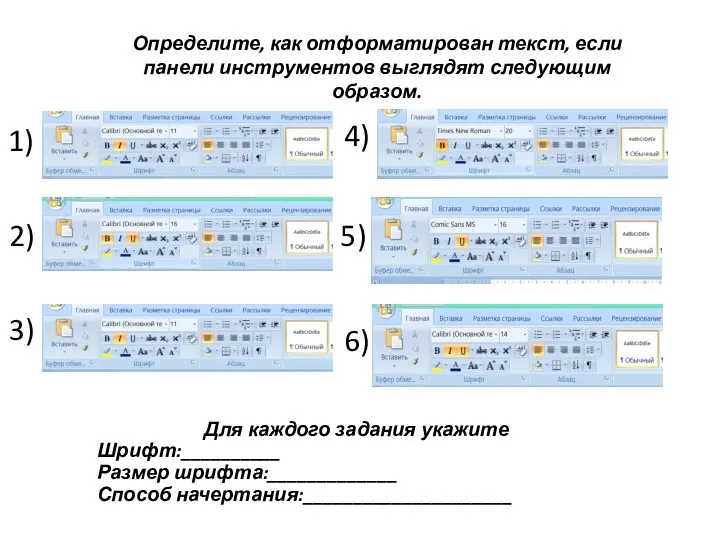

Жизненный цикл базы данных Форматирование текста. Задания

Форматирование текста. Задания Устройство и функционирование информационных систем

Устройство и функционирование информационных систем Алгоритм

Алгоритм Культура – информационно-обусловленный фактор становления личности

Культура – информационно-обусловленный фактор становления личности Персональные ЭВМ

Персональные ЭВМ Разработка компьютерной игры в жанре аркада для операционной системы Windows

Разработка компьютерной игры в жанре аркада для операционной системы Windows ECModel&GFX 原理与应用

ECModel&GFX 原理与应用 Киберпреступность и киберпреступления

Киберпреступность и киберпреступления