Содержание

- 2. ВКЛАДЫВАТЬ ДЕНЬГИ В БЕЗОПАНОСТЬ?

- 3. ЦЕЛИ СТАРТАПА. А ГДЕ БЕЗОПАСНОСТЬ? ПОЛУЧЕНИЕ ПРИБЫЛИ РЕШИТЬ АКТУАЛЬНУЮ ПРОБЛЕМУ ПОЛЬЗОВАТЕЛЯ ВЫСОКАЯ УЗНАВАЕМОСТЬ КВАЛИФИЦИРОВАННАЯ КОМАНДА МАСШТАБИРУЕМОСТЬ

- 4. АКТУАЛИЗАЦИЯ УГРОЗ Идентификация, локализация и классификация информационных активов. Какими данными располагает стартап? Где эта информация хранится?

- 5. ЧЕМ РИСКУЕМ? Коммерческая информация Клиентские базы Учетный записи пользователей Аккаунты сторонних сервисов

- 6. ОБЪЕКТЫ И МОТИВЫ

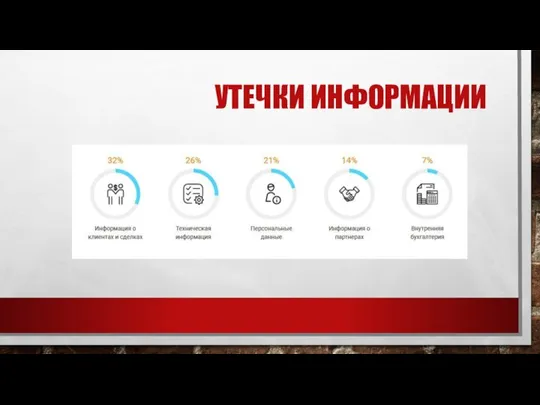

- 7. УТЕЧКИ ИНФОРМАЦИИ

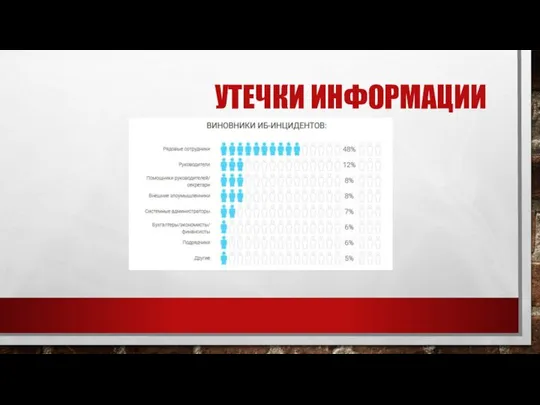

- 8. УТЕЧКИ ИНФОРМАЦИИ

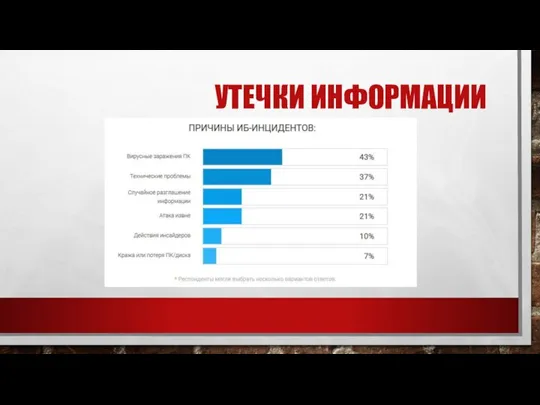

- 9. УТЕЧКИ ИНФОРМАЦИИ

- 10. УГРОЗЫ И ЗАЩИТА Внутренние утечки информации Разграничение прав пользователей Шифрование SIEM системы DLP системы IDS/IPS

- 11. УГРОЗЫ И ЗАЩИТА ФИШИНГ МУЛЬТИФАКТОРНАЯ АВТОРИЗАЦИЯ. Подготовка сотрудников любая атака в результате которой пользователи делятся своими

- 12. УГРОЗЫ И ЗАЩИТА Вредоносное ПО Установленная антивирусная защита Использование фаервола Использование актуальных версий браузера Использование «песочницы»

- 13. УГРОЗЫ И ЗАЩИТА Крипто-вымогатели Автономное резервное копирование

- 14. УГРОЗЫ И ЗАЩИТА 0 day уязвимости Постоянные обновления software/firmware неустраненные уязвимости, а также вредоносные программы, против

- 15. УГРОЗЫ И ЗАЩИТА Кражи / потеря устройств Пароль/PIN код Шифрование Актуальные операционные системы

- 16. УГРОЗЫ И ЗАЩИТА Атака на web порталы Распределение сервисов Делегирование сторонним провайдерам Использование облачный решений

- 18. Скачать презентацию

Электронные таблицы Microsoft Excel

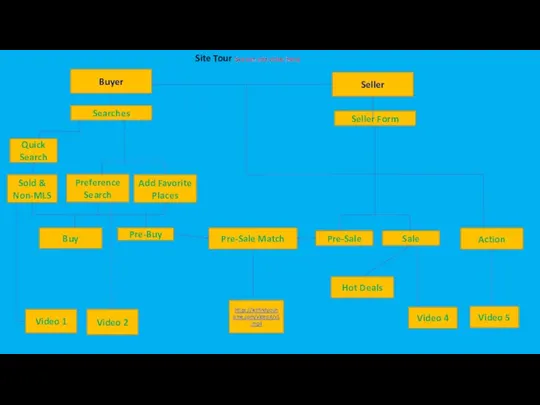

Электронные таблицы Microsoft Excel Site Tour (2)

Site Tour (2) Фильтры в Adobe Photoshop

Фильтры в Adobe Photoshop Прием кодирования Материализация. Вспомнить всё! Урок 4

Прием кодирования Материализация. Вспомнить всё! Урок 4 Шаблон для презентации

Шаблон для презентации Искусственный интеллект

Искусственный интеллект Новсти мира

Новсти мира Информационные ресурсы и технологии в менеджменте

Информационные ресурсы и технологии в менеджменте Мобильное приложение Домашняя бухгалтерия для ОС Android

Мобильное приложение Домашняя бухгалтерия для ОС Android Виды профессиональной информационной деятельности

Виды профессиональной информационной деятельности Операционные системы. Профессиональный цикл. Введение

Операционные системы. Профессиональный цикл. Введение Тексти і текстовий редактор. Середовище текстового редактора. Правила введення тексту. Збереження текстового документа

Тексти і текстовий редактор. Середовище текстового редактора. Правила введення тексту. Збереження текстового документа Инструкция по работе с ЭБС ZNANIUM.COM

Инструкция по работе с ЭБС ZNANIUM.COM Телекоммуникационная компания интернет-провайдер ООО Аванта Телеком

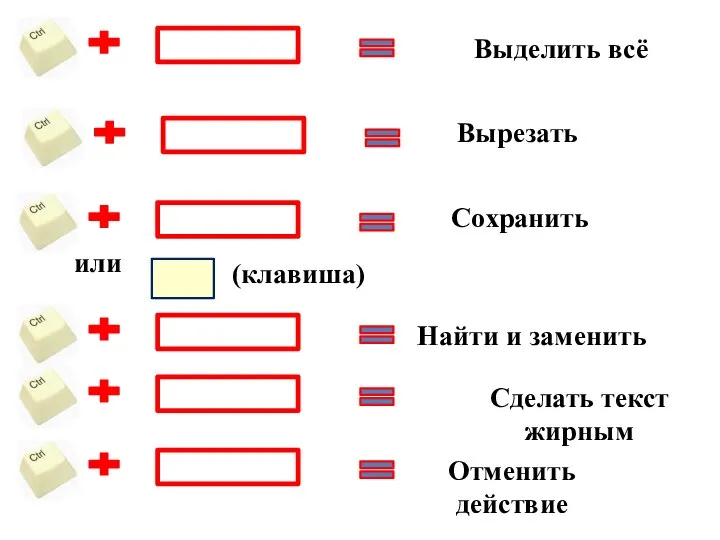

Телекоммуникационная компания интернет-провайдер ООО Аванта Телеком Текстовый редактор

Текстовый редактор Эскизное проектирование автоматизированной подсистемы отдела учета запчастей

Эскизное проектирование автоматизированной подсистемы отдела учета запчастей Соединения в ЭВМ

Соединения в ЭВМ Python 4_2.2022.Пользовательские функции

Python 4_2.2022.Пользовательские функции Раздел 3. Базовые информационные технологии

Раздел 3. Базовые информационные технологии Стандарты потокового видеовещания

Стандарты потокового видеовещания Многообразие внешних устройств, подключаемых к компьютеру

Многообразие внешних устройств, подключаемых к компьютеру Классификация ИС

Классификация ИС Реляционная алгебра. Тема 3.2

Реляционная алгебра. Тема 3.2 Ссылка для скачивания презентации

Ссылка для скачивания презентации Правила безопасного пользования интернетом

Правила безопасного пользования интернетом Презентация_5_HTML_CSS_Формирование_блочной_модели

Презентация_5_HTML_CSS_Формирование_блочной_модели Диагностика работоспособности и устранение неполадок OC Windows

Диагностика работоспособности и устранение неполадок OC Windows Нормализация

Нормализация