Содержание

- 2. Защита информации - деятельность, направленная на сохранение государственной, служебной, коммерческой или личной тайн, а также на

- 3. Средства защиты информации 1. Технические средства – реализуются в виде электрических, электромеханических, электронных устройств. Делятся на:

- 4. Средства защиты информации 3. Организационные средства – организационно-правовые мероприятия, осуществляемые для обеспечения защиты информации. 4. Законодательные

- 5. Способы защиты информации Препятствие – физически преграждает злоумышленнику путь к защищаемой информации. Управление доступом – идентификация

- 6. Способы защиты информации Маскировка – способ защиты информации путем ее криптографического шифрования. Регламентация – заключается в

- 7. Основные виды компьютерных преступлений Несанкционированный доступ к информации, хранящейся в компьютере. Ввод в программное обеспечение «логических

- 8. Основные виды компьютерных преступлений Преступная небрежность в разработке, изготовлении и эксплуатации программно-вычислительных комплексов, приведшая к тяжким

- 9. КОМПЬЮТЕРНЫЕ ВИРУСЫ - это программы, которые могут «размножаться» и скрытно внедрять свои копии: в файлы, в

- 10. По величине вредных воздействий вирусы можно разделить на: неопасные, действие которых приводит к: уменьшению свободной памяти

- 11. По «среде обитания» вирусы можно разделить на: файловые - внедряются в исполняемые файлы (программы) и активизируются

- 12. АНТИВИРУСНЫЕ ПРОГРАММЫ Программы-детекторы позволяют обнаруживать файлы, зараженные одним из нескольких известных вирусов. Программы-доктора, или фаги, «лечат»

- 13. Конфиденциальность Целостность Доступность Безопасность

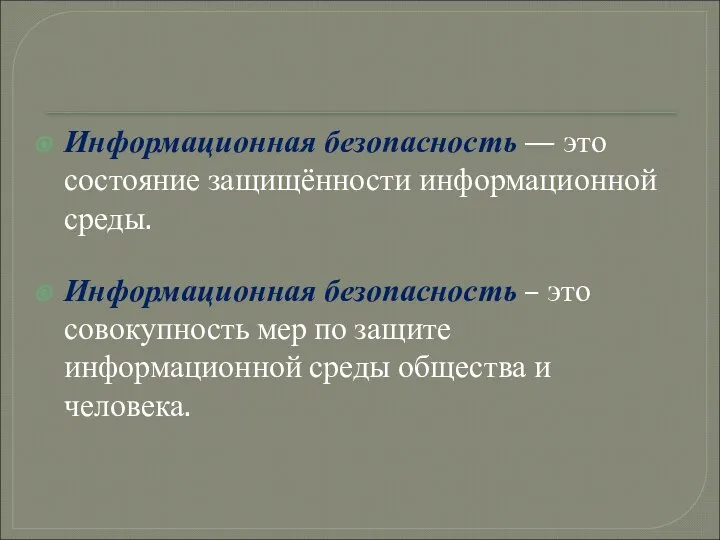

- 14. Информационная безопасность — это состояние защищённости информационной среды. Информационная безопасность – это совокупность мер по защите

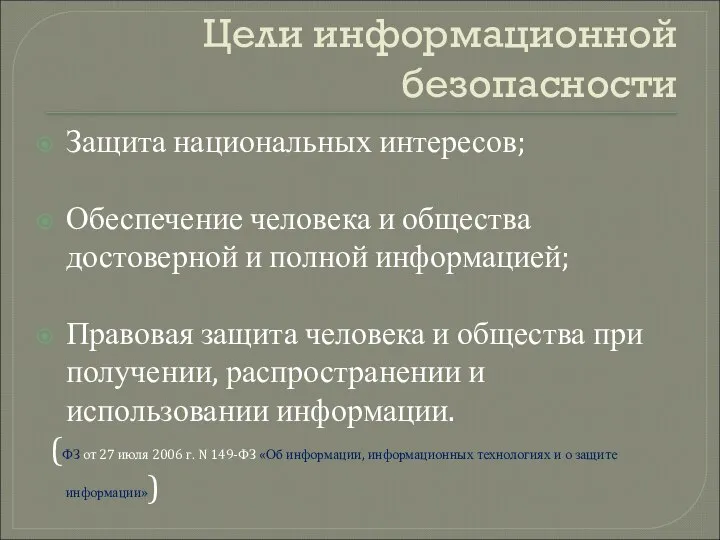

- 15. Цели информационной безопасности Защита национальных интересов; Обеспечение человека и общества достоверной и полной информацией; Правовая защита

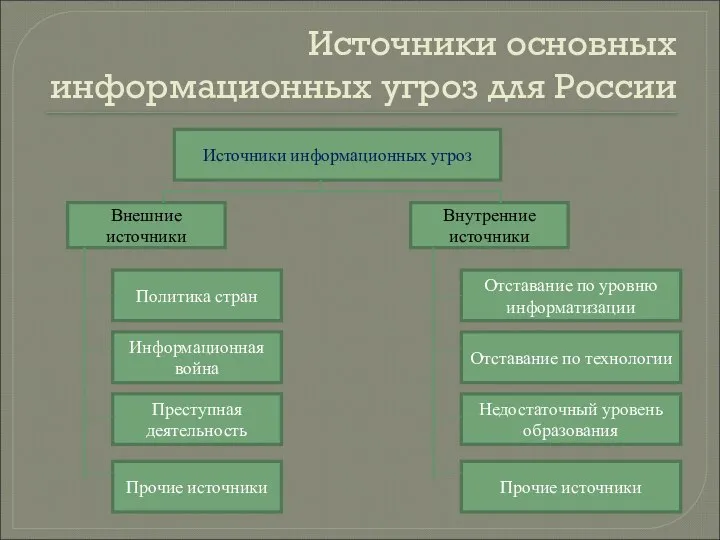

- 16. Источники основных информационных угроз для России Источники информационных угроз Внешние источники Внутренние источники Политика стран Информационная

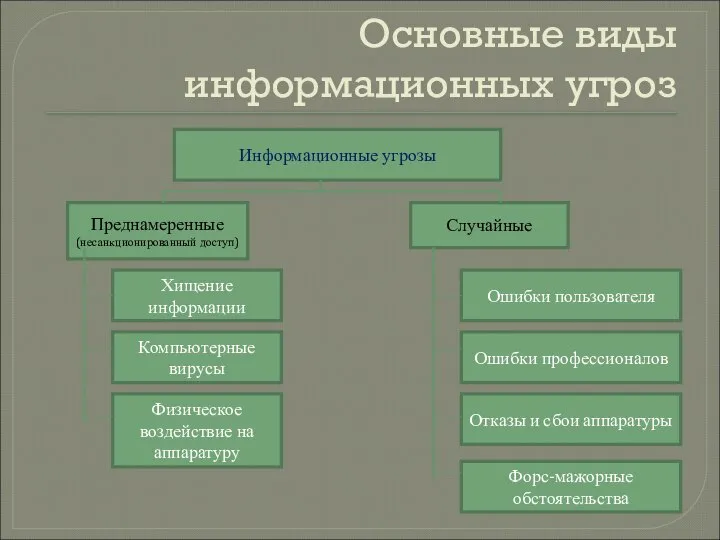

- 17. Основные виды информационных угроз Информационные угрозы Преднамеренные (несанкционированный доступ) Случайные Хищение информации Компьютерные вирусы Физическое воздействие

- 18. Несанкционированный доступ Несанкционированный доступ - действия, нарушающие установленный порядок доступа или правила разграничения, доступ к программам

- 19. Защита с использованием паролей Для защиты от несанкционированного доступа к программам и данным, хранящимся на компьютере,

- 20. Защита с использованием пароля используется при загрузке операционной системы Вход по паролю может быть установлен в

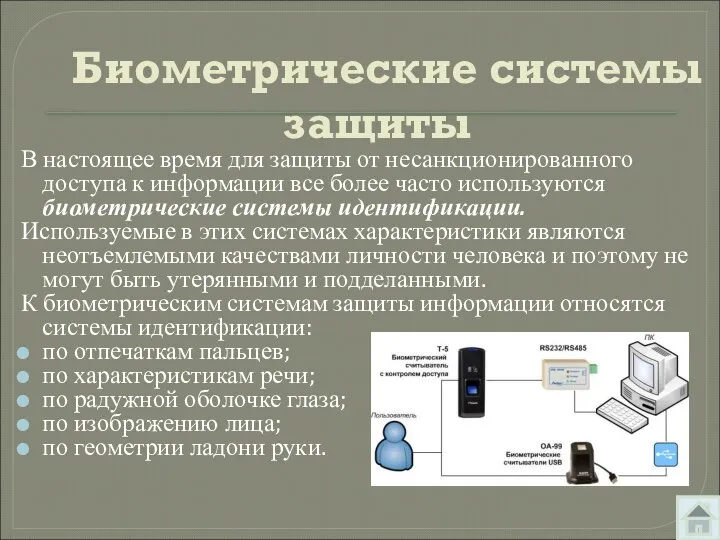

- 21. Биометрические системы защиты В настоящее время для защиты от несанкционированного доступа к информации все более часто

- 22. Идентификация по отпечаткам пальцев Оптические сканеры считывания отпечатков пальцев устанавливаются на ноутбуки, мыши, клавиатуры, флэш-диски, а

- 23. Идентификация по характеристикам речи Идентификация человека по голосу — один из традиционных способов распознавания, интерес к

- 24. Идентификация по радужной оболочке глаза Для идентификации по радужной оболочке глаза применяются специальные сканеры, подключенные к

- 25. Идентификация по изображению лица Для идентификации личности часто используются технологии распознавания по лицу. Распознавание человека происходит

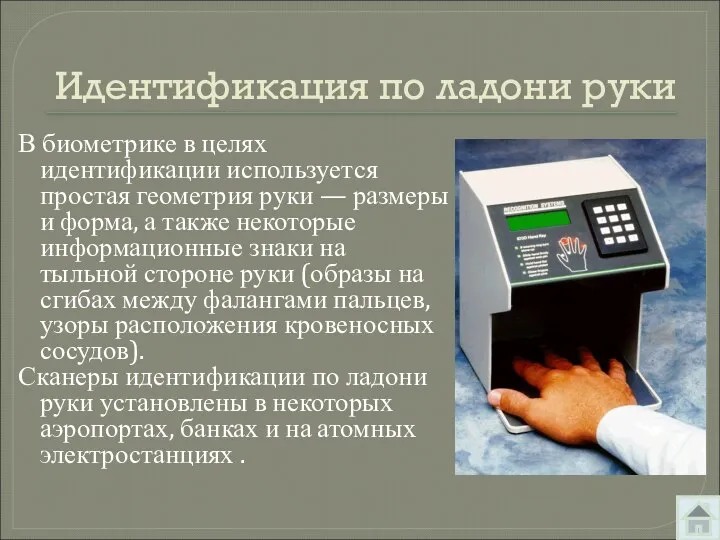

- 26. Идентификация по ладони руки В биометрике в целях идентификации используется простая геометрия руки — размеры и

- 28. Скачать презентацию

Компьютерные сети. Функции канального уровня. (Тема 5)

Компьютерные сети. Функции канального уровня. (Тема 5) Портфолио. Выполненные работы

Портфолио. Выполненные работы 01.05 В Т1

01.05 В Т1 Сказочная информатика. 7 класс

Сказочная информатика. 7 класс Логические операторы. Альтернативная задача

Логические операторы. Альтернативная задача Git – популярная система контроля версий

Git – популярная система контроля версий Графический редактор

Графический редактор На отработку по web программированию

На отработку по web программированию Компьютерная память

Компьютерная память Как сообщить об экстремистском контенте в социальных сетях

Как сообщить об экстремистском контенте в социальных сетях Объектно-ориентированные Case-технологии.требования

Объектно-ориентированные Case-технологии.требования Обновленная версия КупиВкредит

Обновленная версия КупиВкредит Маршрутизация сетями между локальными виртуальными

Маршрутизация сетями между локальными виртуальными Работа с событиями аплета

Работа с событиями аплета Программирование на языке Паскаль

Программирование на языке Паскаль Файловые менеджеры

Файловые менеджеры 2022_10_07_AO_i_PO_PK

2022_10_07_AO_i_PO_PK Почта и журналистика

Почта и журналистика Культура конкурсного поведения

Культура конкурсного поведения The common problem and troubleshooting of Tablet

The common problem and troubleshooting of Tablet Бизнес-школа ИМИСП

Бизнес-школа ИМИСП Информационная безопасность несовершеннолетних в семье

Информационная безопасность несовершеннолетних в семье Generics. Классы-оболочки

Generics. Классы-оболочки Решение задач с циклом

Решение задач с циклом Киберпреступность

Киберпреступность Настольные игры c макросом

Настольные игры c макросом Среда программирования programming environment

Среда программирования programming environment Условный оператор

Условный оператор