Содержание

- 2. Безопасность ИБ – защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного

- 3. Безопасность информации это состояние защищённости информационной среды, защита информации представляет собой деятельность по предотвращению несанкционированных, преднамеренных

- 4. Основные задачи ЗИ Обеспечение следующих характеристик: Целостность Доступность Конфиденциальность Подотчетность Аутентичность Достоверность По ГОСТ 133335-4. Методы

- 5. Целостность Актуальность и непротиворечивость информации, её защищённость от разрушения и несанкционированного изменения. Типы целостности: Статическая (неизменность

- 6. Доступность Состояние информации (ресурсов автоматизированной информационной системы), при котором субъекты, имеющие право доступа, могут реализовывать их

- 7. Конфиденциальность Свойство информации, свидетельствующее о том, что информация не сделана доступной или не разглашена неуполномоченным лицам,

- 8. Аутентичность и достоверность Аутентичность или подлинность – свойство, гарантирующее, что субъект или ресурс идентичны заявленным. Достоверность

- 9. Безопасность информации Лаборатория информационной безопасности http://inforsec.ru

- 10. Виды угроз Угрозы конфиденциальности. Угрозы доступности: техногенные, непреднамеренные ошибки, пользовательская сложность ИС, инсайдеры. Угрозы целостности: фальсификация

- 11. Источники угроз Внешние атаки. Инсайдерские атаки. Непреднамеренные ошибки. Отказ инфраструктуры. Внутренний отказ ИС. Юридические проблемы. Преднамеренные

- 12. Треугольник безопасности 2009 год Данные – цель и основной драйвер Эксплоит – уязвимость и механизмы ее

- 13. Треугольник безопасности 2011 год Ресурсы – основная цель и инструмент. Инструменты – методы и средства преодоления

- 14. Ресурс, как объект защиты Ресурсы: Денежные средства пользователя Процессорное время системы Дисковое пространство Пропускная способность канала

- 15. Проблема установления рационального баланса Лаборатория информационной безопасности http://inforsec.ru

- 16. «Голая» статистика 1995 год: 400 попыток проникновения в сеть ЦБ. Было похищено 250 млрд. рублей (TASS,

- 17. «Голая» статистика Средний ущерб: от одного ограбления банка – 3400$.; от одного мошеннического преступления – 24000$.;

- 18. Реальное состояние защищённости Результаты исследования Positive technologies по пентестам за 2012 год: 32% внешних нарушителей могут

- 19. Обнаруженные уязвимости в 2011 году Лаборатория информационной безопасности http://inforsec.ru

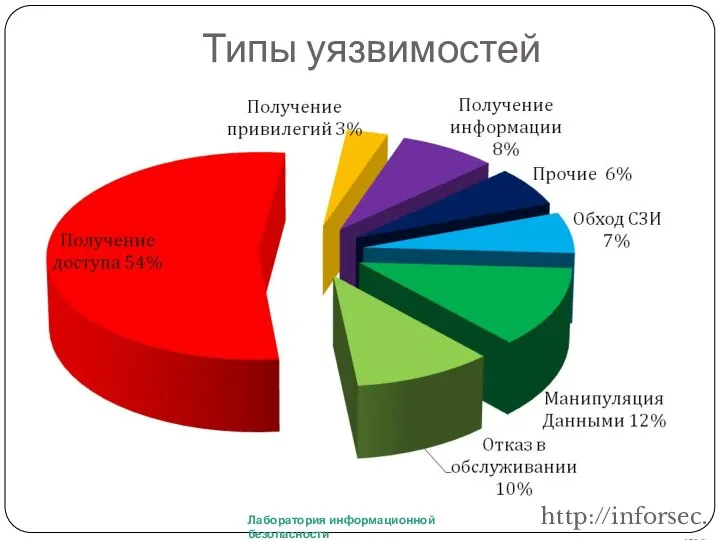

- 20. Типы уязвимостей Лаборатория информационной безопасности http://inforsec.ru

- 22. Скачать презентацию

Создание Web-сайта

Создание Web-сайта Аппаратное обеспечение ПК. Характеристики мобильных устройств

Аппаратное обеспечение ПК. Характеристики мобильных устройств Защита персональных данных

Защита персональных данных Сетевые адреса

Сетевые адреса Графический редактор Paint

Графический редактор Paint Решение логической задачи соки. Рабочая тетрадь №41 стр.36

Решение логической задачи соки. Рабочая тетрадь №41 стр.36 Проектирование в AutoCAD. Натсройка интерфейса

Проектирование в AutoCAD. Натсройка интерфейса Системный анализ и его применение в медиа исследованиях

Системный анализ и его применение в медиа исследованиях Электронные таблицы

Электронные таблицы Защита персональных данных

Защита персональных данных Использование интернет - мемов как средство обучения на уроках литературы на примере комедии Грибоедова Горе от ума (9 класс)

Использование интернет - мемов как средство обучения на уроках литературы на примере комедии Грибоедова Горе от ума (9 класс) Avangarde Software Solutions Games as Therapy Tool

Avangarde Software Solutions Games as Therapy Tool Изучение 5G. Взгляд в будущее

Изучение 5G. Взгляд в будущее ППО. Заполнение в АИС

ППО. Заполнение в АИС Волшебная страна пони. Игра

Волшебная страна пони. Игра Основы создания персонажа

Основы создания персонажа Предприятие как объект автоматизации

Предприятие как объект автоматизации Лаб.р.3, Тукбаева Р.В., 04.2-010

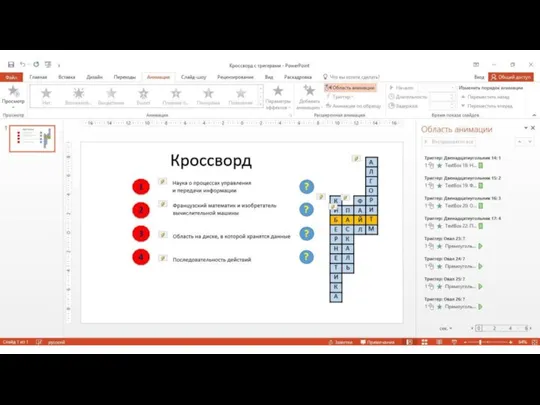

Лаб.р.3, Тукбаева Р.В., 04.2-010 Кроссворд с триггерами

Кроссворд с триггерами Первый Бит

Первый Бит Выделение и трансформация объектов

Выделение и трансформация объектов Тестирование Google Forms

Тестирование Google Forms Алгоритмизация и программирование С#. Операторы языка. (Лекция 5)

Алгоритмизация и программирование С#. Операторы языка. (Лекция 5) Генерация событий

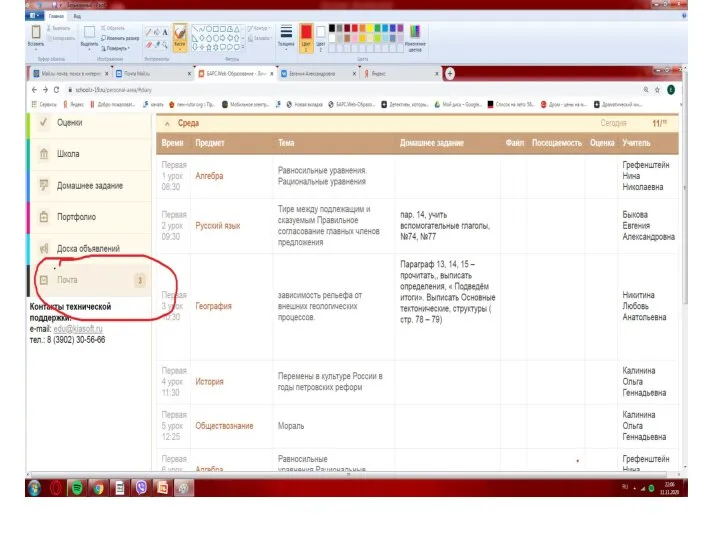

Генерация событий Дистанционное обучение детей в школе

Дистанционное обучение детей в школе Программное обеспечение astraia

Программное обеспечение astraia Фонд развития Интернета

Фонд развития Интернета Кодирование графической информации

Кодирование графической информации