Содержание

- 2. Как защитить информацию и дать возможность использовать ее по назначению и вовремя? Решение этого вопроса было

- 3. Совокупность факторов, представляющих опасность для функционирования информационной среды, называют информационными угрозами.

- 4. Противоправные воздействия на информационную среду могут наносить ущерб интересам человека и общества, поэтому одной из задач

- 5. защита национальных интересов; обеспечение человека и общества достоверной и полной информацией; правовая защита человека и общества

- 6. Тайные проникновения классифицируют как: Физические проникновения – взлом помещения, где мы не имеем права находиться. Сетевые

- 7. Одна из главных ошибок состоит в поддержке сетевых мер защиты информации при отсутствии должных мер безопасности

- 8. Контроль доступа различных лиц (пропуска, жетоны, биометрические сканеры). Электронные системы безопасности (датчики перемещения, электромагнитные детекторы, детекторы

- 9. Политика безопасности – четкий, структурированный и исчерпывающий набор правил и практических мер, связанных с защитой информации.

- 10. Перед тем как начать использование уязвимых мест на внешних уровнях компьютерной защиты, необходимо определить характеристики компьютера,

- 11. Тип Bios. Тип операционной системы. Пароль Bios. Запасные пароли. Извлечение жесткого диска. Обнуление CMOS. ЭСКАЛАЦИЯ ПРИВЕЛЕГИЙ.

- 12. Перед тем как изменять какие-либо настройки операционной системы, убедитесь в том, что для вашей версии Windows

- 13. Keylogger, или средство мониторинга клавиатуры,- это такое программное или аппаратное обеспечение, которое позволяет запоминать последовательность клавиш.

- 14. Узнать пароль; Получить конфиденциальную информацию; Найти доказательства незаконной деятельности. Анализируя эту последовательность можно:

- 15. Локально – для установки программы Keylogger понадобится 1-5 минут при наличии физического доступа к целевому компьютеру.

- 16. Наилучшая контрмера – обеспечение физической безопасности рабочего места и безопасность в работе с сетью.

- 17. Когда заходит речь о защите информации, принимают во внимание два фактора, способных ввести пользователя в заблуждение

- 18. Стойкое шифрование. Политика паролей. Альтернативы паролю. Смарт-карты. Распознавание символов. Контрмеры.

- 19. «Троянский конь» обозначает внешне безобидное приложение, внутри которого на самом деле спрятан враждебный программный код. Троянский

- 20. Приложения, предназначенные для локального доступа к системе. Приложения, предназначенные для вредительских действий. Приложения, предназначенные для удаленного

- 21. Анализ сетевых подключений. Использование брандмауэров Мониторинг сетевого трафика. Использование мониторов реестра и программ проверки целостности файлов.

- 22. Многие люди уделяют внимание исключительно обеспечению сетевой безопасности, напрочь забывая о должных мерах физической безопасности, отсутствие

- 23. Первыми линиями обороны на пути шпиона, получившего физический доступ к компьютеру, являются защита при помощи пароля

- 24. Информация и доказательства, которые кажутся защищенными, на самом деле не всегда оказываются таковыми. Нестойкие алгоритмы шифрования

- 25. Троянские кони являются весьма эффективным средством компьютерного шпионажа, в особенности против неосведомленных и неподготовленных лиц. Большинство

- 27. Скачать презентацию

Операционные системы.Введение

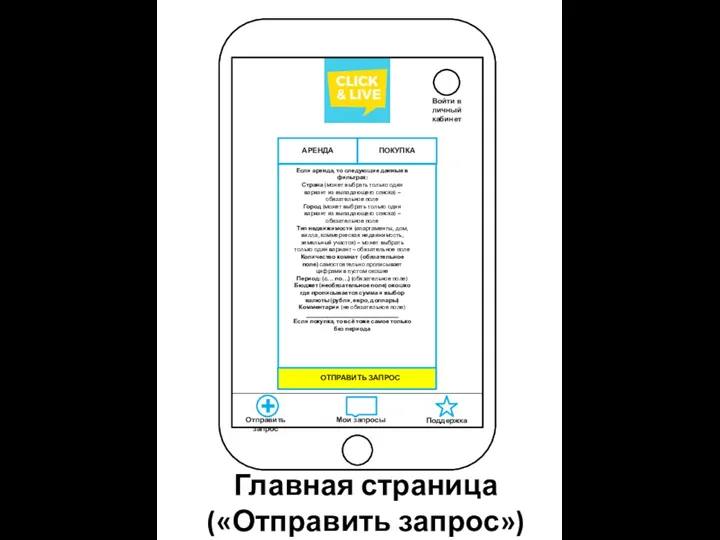

Операционные системы.Введение Аренда, покупка

Аренда, покупка Особенности программирования в различных командных интерфейсах

Особенности программирования в различных командных интерфейсах RegExp Обертки Object

RegExp Обертки Object Почта и журналистика

Почта и журналистика Человек и Информация

Человек и Информация Программы автоматизированного перевода текста

Программы автоматизированного перевода текста Клановые войны нового поколения

Клановые войны нового поколения Блок формирования тестовых сигналов для ИМС

Блок формирования тестовых сигналов для ИМС Анализ информационной безопасности предприятия

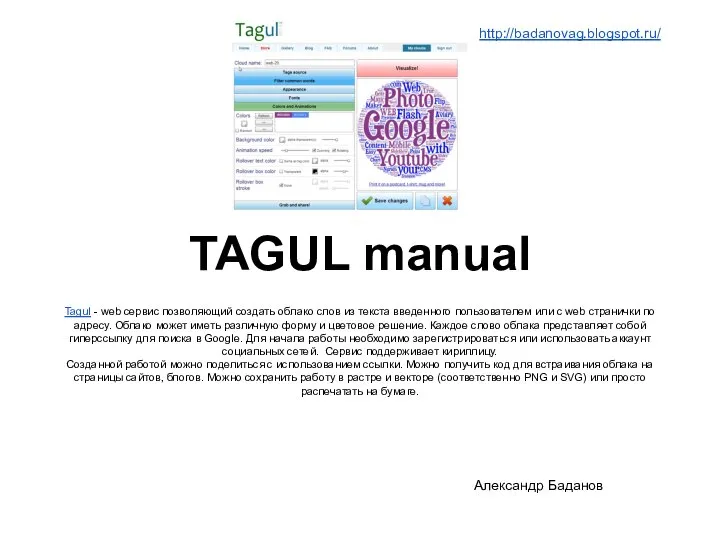

Анализ информационной безопасности предприятия Tagul - web-сервис

Tagul - web-сервис Анализ и исследование задачи. Оценивание, документирование, внедрение. Тестирование и отладка. Разработка алгоритма

Анализ и исследование задачи. Оценивание, документирование, внедрение. Тестирование и отладка. Разработка алгоритма Занятие 4. Понятие переменной. Арифметические действия. Команды ввода и вывода

Занятие 4. Понятие переменной. Арифметические действия. Команды ввода и вывода Мессенджер Telegram: портрет пользователей

Мессенджер Telegram: портрет пользователей Автоматизация тестирования пользовательского интерфейса

Автоматизация тестирования пользовательского интерфейса Структурная схема ПК. Тестирование Центральная часть компьютера

Структурная схема ПК. Тестирование Центральная часть компьютера Презентация каналов РЕН ТВ и Discovery Channel

Презентация каналов РЕН ТВ и Discovery Channel Разветвляющийся алгоритм 6 класс

Разветвляющийся алгоритм 6 класс Инструкция заполнения заявления для предоставления субсидий на оплату ЖКУ через ПГУ

Инструкция заполнения заявления для предоставления субсидий на оплату ЖКУ через ПГУ Тестирование. Начало

Тестирование. Начало Практикум по программированию

Практикум по программированию Описательные статистики

Описательные статистики A post office is a public facility that provides mail services. (9)

A post office is a public facility that provides mail services. (9) База данных (БД)

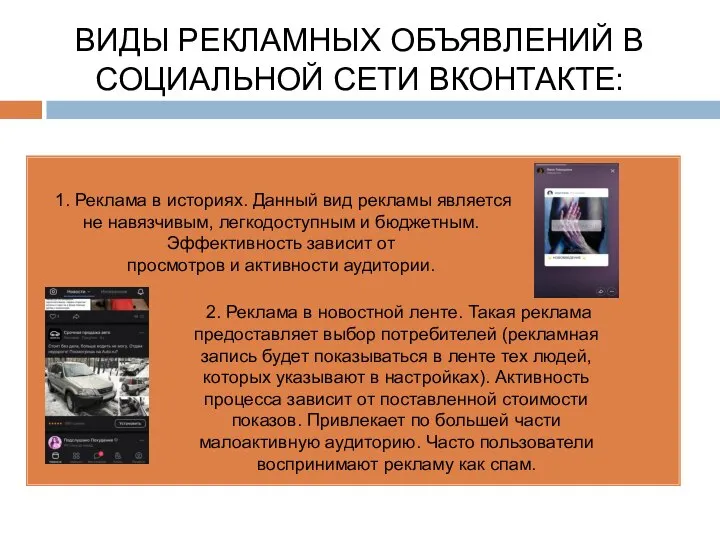

База данных (БД) Виды рекламных объявлений в социальной сети Вконтакте

Виды рекламных объявлений в социальной сети Вконтакте Информационные ресурсы. Сайт СПб ГБ ПОУ Охтинский колледж

Информационные ресурсы. Сайт СПб ГБ ПОУ Охтинский колледж Текстурирование в Blender

Текстурирование в Blender Ваш личный кинотеатр Landing.ua

Ваш личный кинотеатр Landing.ua