Слайд 2Цифровая подстанция – это подстанция с высоким уровнем автоматизации, в которой практически

все процессы информационного обмена между элементами ПС, а также управление работой ПС осуществляется в цифровом виде на основе стандартов серии МЭК 61850

Электронная экономика (цифровая, веб-, интернет-экономика) — экономическая деятельность, основанная на цифровых технологиях[1], связанная с электронным бизнесом и электронной коммерцией, и производимых и сбываемых ими электронными товарами и услугами. Расчёты за услуги и товары электронной экономики производятся зачастуюэлектронными деньгами.

Слайд 3Интернет вещей — концепция вычислительной сетифизических предметов («вещей»), оснащённых встроенными технологиями для

взаимодействия друг с другом или с внешней средой, рассматривающая организацию таких сетей как явление, способное перестроить экономические и общественные процессы, исключающее из части действий и операций необходимость участия человека.

На 2017 год термин «Интернет вещей» распространяется не только накиберфизические системы для «домашнего» применения, но и на промышленные объекты. Развитие концепции «Интеллектуальных зданий» получило название «Building Internet of Things»[неизвестный термин] (BIoT, «Интернет вещей в здании»), развитие распределённой сетевой инфраструктуры в АСУ ТП привело к появлению «Industrial Internet of Things» (IIoT, «Индустриальный (промышленный) интернет вещей»)

Слайд 4Недавнее исследование "Лаборатории Касперского" показало, что киберпреступники могут имитировать различных пользователей интернета,

маскируя свои действия другим адресом подключения. В пользу этого сценария говорит и то, что "умные" устройства становятся все мощнее, а значит, возможности киберпреступников возрастают многократно.

Слайд 5Кроме того, в 2018 г., по мнению экспертов, злоумышленники могут выйти за

границы привычных устройств и начать активнее атаковать новые подключенные к интернету системы, например автомобили или медицинские приборы. Так, в случае с машинами злоумышленники могут заразить смартфон автовладельца и манипулировать приложением, которое управляет различными функциями автомобиля: открыванием и закрыванием дверей, запуском двигателя, определением местонахождения и т. п.

Слайд 6SSL (англ. Secure Sockets Layer — уровень защищённых cокетов) —криптографический протокол, который

подразумевает более безопасную связь. Он использует асимметричную криптографию для аутентификации ключей обмена, симметричное шифрование для сохранения конфиденциальности, коды аутентификации сообщений для целостности сообщений. Протокол широко использовался для обмена мгновенными сообщениями и передачи голоса через IP (англ. Voice over IP — VoIP) в таких приложениях, как электронная почта, интернет-факс и др. В 2014 году правительство США сообщило об уязвимости в текущей версии протокола[1]. SSL должен быть исключён из работы в пользу TLS (см. CVE-2014-3566).

Подпрограммы. Процедуры. Функции. Turbo Pascal. Решение задач

Подпрограммы. Процедуры. Функции. Turbo Pascal. Решение задач Число и программный калькулятор

Число и программный калькулятор Обслуживание компьютера. Средства проверки дисков

Обслуживание компьютера. Средства проверки дисков Колобок. Рисунки

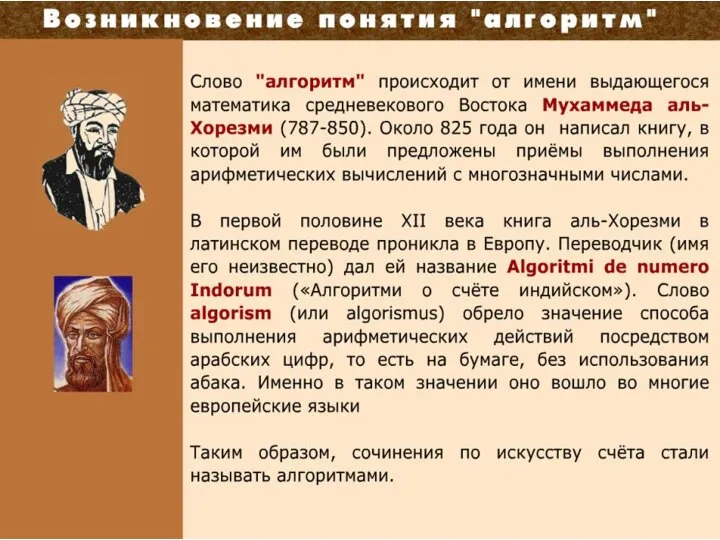

Колобок. Рисунки Возникновение понятия алгоритм

Возникновение понятия алгоритм Добавление текстур

Добавление текстур Элементы окна MICROSOFT WORD 2003. Изучение окна Word

Элементы окна MICROSOFT WORD 2003. Изучение окна Word Внеурочное занятие. 1 класс

Внеурочное занятие. 1 класс Блок MS Office Word 2010

Блок MS Office Word 2010 Предложения GROUP BY и HAVING

Предложения GROUP BY и HAVING Основные этапы работы над веб-сайтом

Основные этапы работы над веб-сайтом Этапы проектирования ИС с применением UML

Этапы проектирования ИС с применением UML Food and Drink

Food and Drink Активизация на портале Госуслуг

Активизация на портале Госуслуг Алгоритмические языки и программирование. Стандартные потоки

Алгоритмические языки и программирование. Стандартные потоки Система контроля деятельности образовательных учреждений. Питание

Система контроля деятельности образовательных учреждений. Питание Использование Удаленного Доступа В Windows Server 2012 R2

Использование Удаленного Доступа В Windows Server 2012 R2 Локальные и глобальные сети ЭВМ

Локальные и глобальные сети ЭВМ История языков программирования

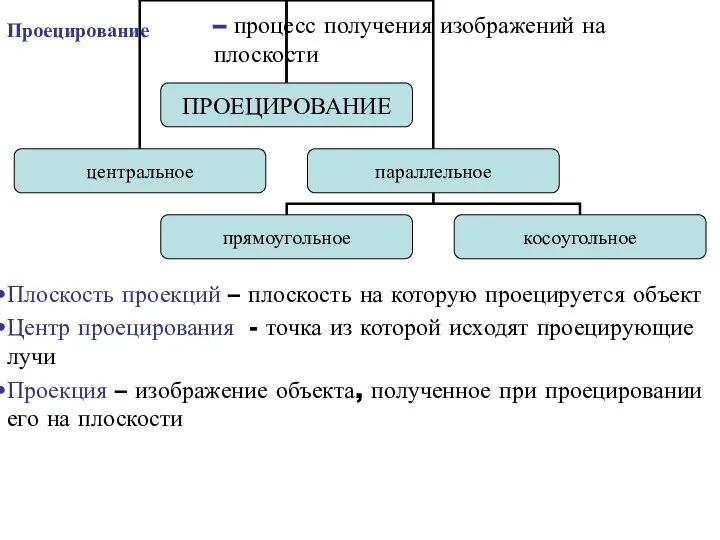

История языков программирования Проецирование

Проецирование Автоворонка в каждый Дом

Автоворонка в каждый Дом Создание концепта видеоигры

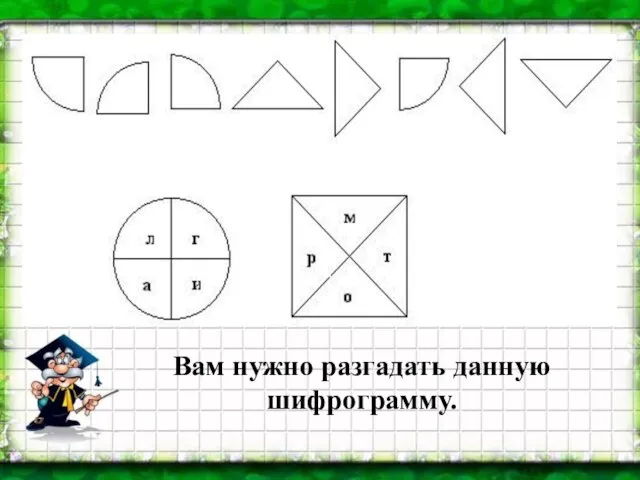

Создание концепта видеоигры Алгоритмы, их типы. Алгоритмическая структура ветвление, выбор

Алгоритмы, их типы. Алгоритмическая структура ветвление, выбор How to write a resolution

How to write a resolution Role of “Medialogy” in Social and Cultural Life

Role of “Medialogy” in Social and Cultural Life Программа ClickMeeting

Программа ClickMeeting Обои на рабочий стол

Обои на рабочий стол Защита электронной документации

Защита электронной документации