Содержание

- 2. Ключ, с помощью которого сообщение шифруется, называется открытым (public key). Ключ для дешифровки называется секретным или

- 3. Первая идея схемы RSA – это рассмотрение блоков текста, состоящих из нескольких последовательных байтов, как элементов

- 4. При использовании таких систем каждый участник переговоров имеет открытый ключ и секретный ключ. В системе RSA

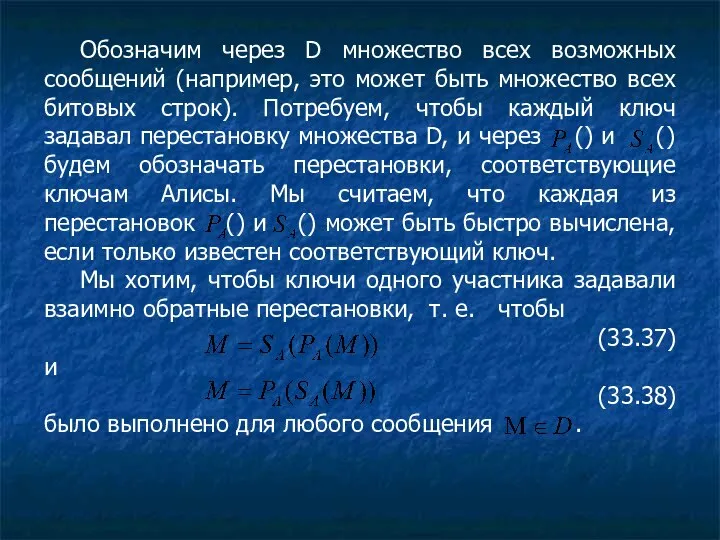

- 5. Обозначим через D множество всех возможных сообщений (например, это может быть множество всех битовых строк). Потребуем,

- 6. Самое главное – чтобы никто, кроме Алисы, не мог вычислять функцию за разумное время; именно на

- 7. Опишем процесс пересылки шифрованного сообщения. Допустим, Боб желает послать Алисе секретное сообщение. Это происходит так: Боб

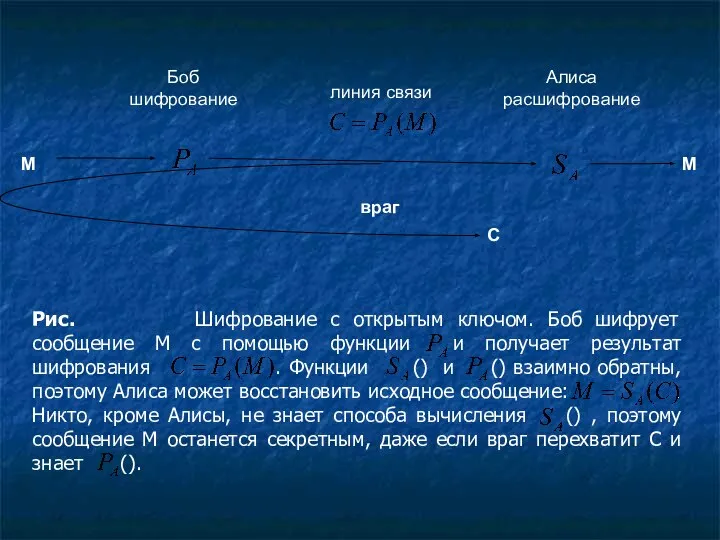

- 8. Рис. Шифрование с открытым ключом. Боб шифрует сообщение М с помощью функции и получает результат шифрования

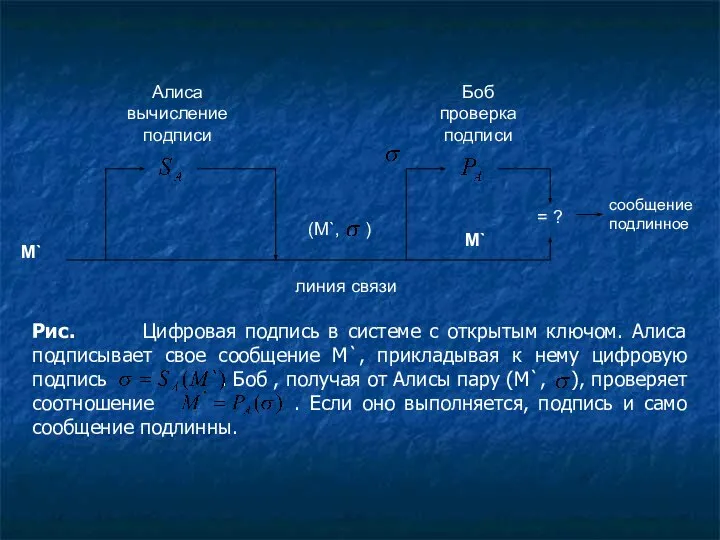

- 9. Теперь объясним, как снабдить сообщение цифровой подписью. Пусть Алиса хочет послать Бобу ответ , подписанный цифровой

- 10. Рис. Цифровая подпись в системе с открытым ключом. Алиса подписывает свое сообщение М`, прикладывая к нему

- 11. 16) Криптосистема RSA

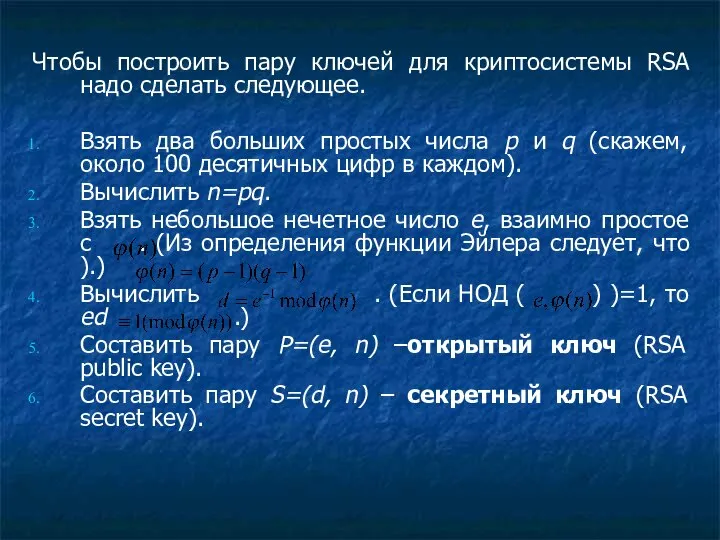

- 12. Чтобы построить пару ключей для криптосистемы RSA надо сделать следующее. Взять два больших простых числа p

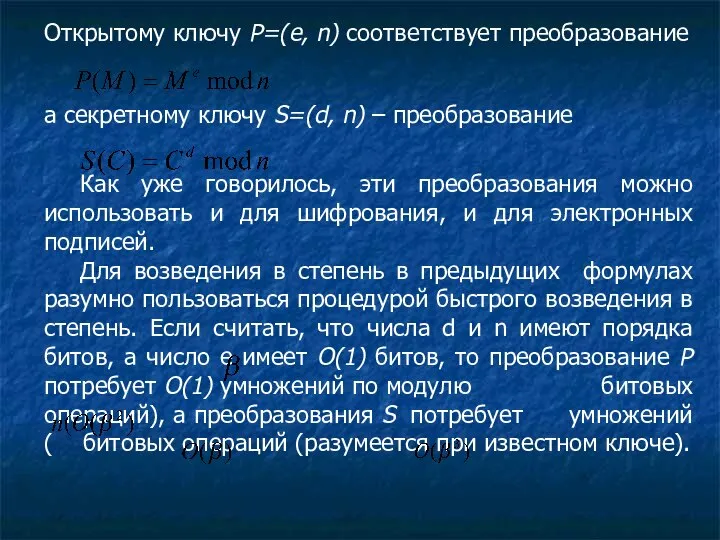

- 13. Открытому ключу P=(e, n) соответствует преобразование а секретному ключу S=(d, n) – преобразование Как уже говорилось,

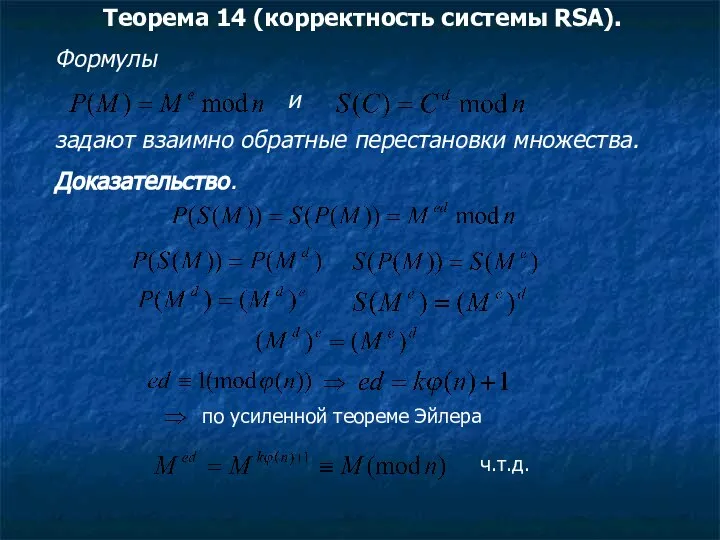

- 14. Теорема 14 (корректность системы RSA). Формулы и задают взаимно обратные перестановки множества. Доказательство. по усиленной теореме

- 15. 17) Криптостойкость схемы RSA.

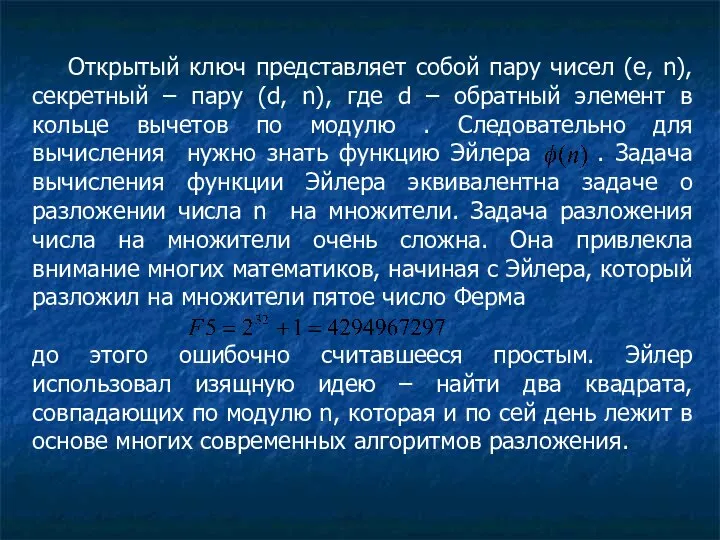

- 16. Открытый ключ представляет собой пару чисел (e, n), секретный – пару (d, n), где d –

- 17. 18) Электронные подписи.

- 18. Наиболее популярными функциями хэширования являются MD5 (Message Digest 5 – профиль сообщения 5), создающий 16-байтовый результат,

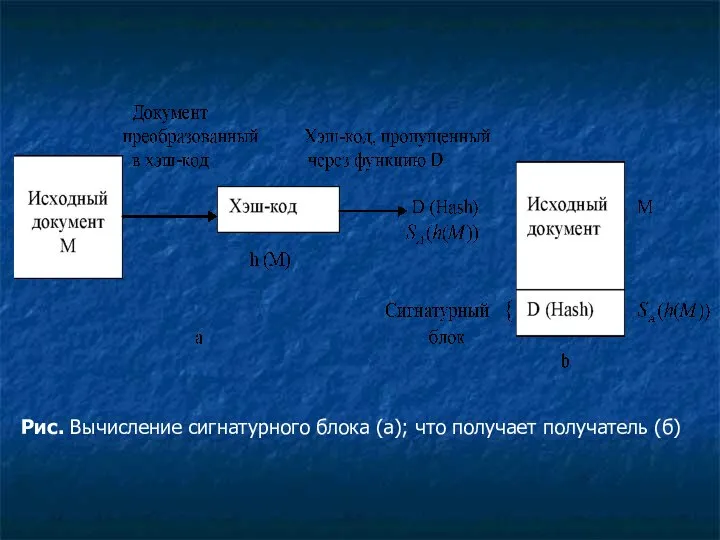

- 19. Рис. Вычисление сигнатурного блока (а); что получает получатель (б)

- 20. Когда документ и хэш-код прибывают, получатель сначала с помощью алгоритма MD5 или SHA (о выборе алгоритма

- 21. 19) Атаки на RSA

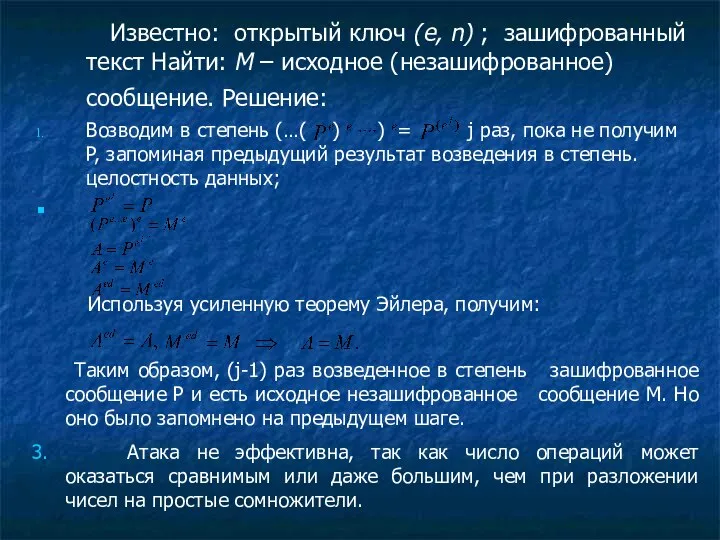

- 22. Известно: открытый ключ (e, n) ; зашифрованный текст Найти: M – исходное (незашифрованное) сообщение. Решение: Возводим

- 23. 20) СТЕГАНОГРАФИЯ

- 25. Скачать презентацию

Structures and Records

Structures and Records Ссылки в Excel

Ссылки в Excel Алгоритмы для формальных исполнителей

Алгоритмы для формальных исполнителей Структура действия и структуры данных

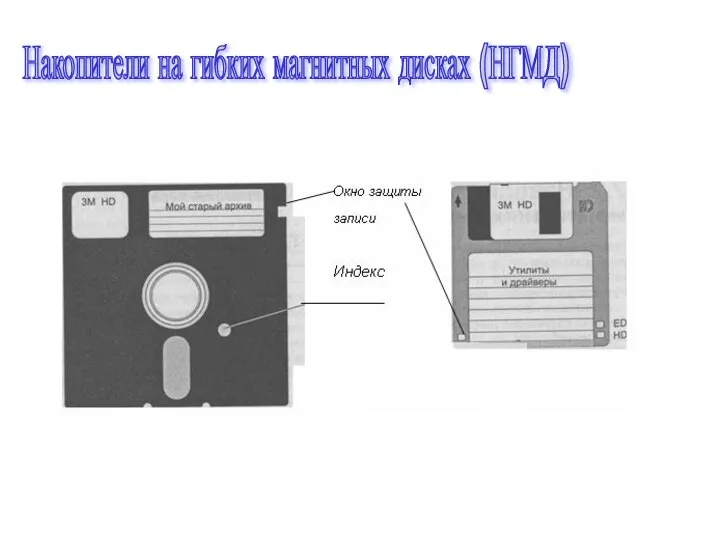

Структура действия и структуры данных Накопители на гибких магнитных дисках (НГМД)

Накопители на гибких магнитных дисках (НГМД) Наш инстаграм. Задание 6 недели

Наш инстаграм. Задание 6 недели HEADLINER - создание эффективной базы контактов с ведущими изданиями

HEADLINER - создание эффективной базы контактов с ведущими изданиями Вселенная коллекционера

Вселенная коллекционера Компьютерная сеть Интернет

Компьютерная сеть Интернет Человек и компьютер

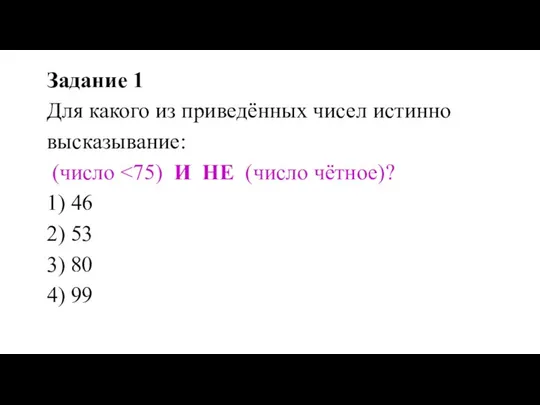

Человек и компьютер Отработка таблиц истинности с объяснениями

Отработка таблиц истинности с объяснениями Структура презентации

Структура презентации Меню программы PowerPoint

Меню программы PowerPoint Как устроен компьютер

Как устроен компьютер Информационные ресурсы

Информационные ресурсы Вход в оборот

Вход в оборот Информационные технологии

Информационные технологии Примеры САПР

Примеры САПР Развитие машинного перевода

Развитие машинного перевода Ввод сз в действие

Ввод сз в действие Город Интернет. Интерактивная игра

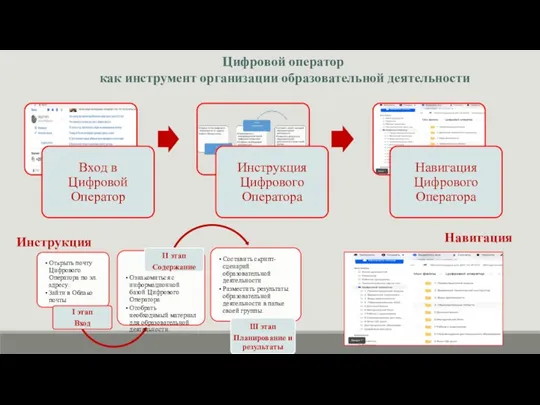

Город Интернет. Интерактивная игра Цифровой оператор как инструмент организации образовательной деятельности

Цифровой оператор как инструмент организации образовательной деятельности Клавиатура. Принцип работы клавиатуры

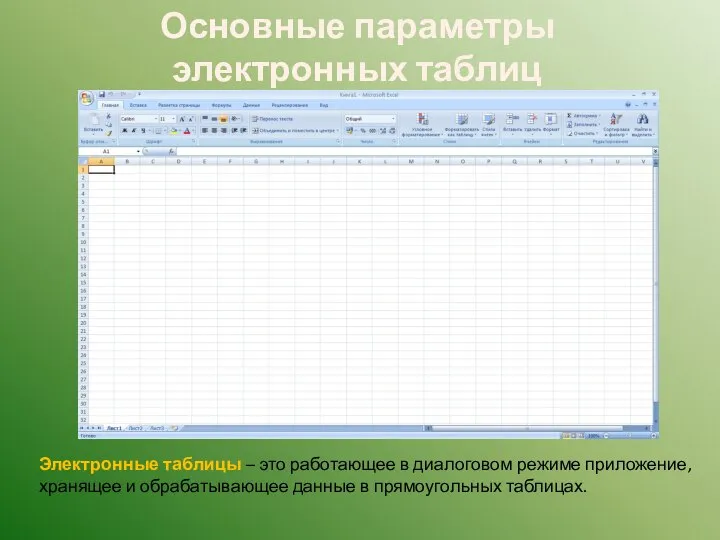

Клавиатура. Принцип работы клавиатуры Электронные таблицы

Электронные таблицы Указатели. Массивы. Лекция № 08

Указатели. Массивы. Лекция № 08 Как работает поисковая машина

Как работает поисковая машина At the movies

At the movies ТЗ сайту Зрозуміло

ТЗ сайту Зрозуміло