Содержание

- 2. Цель работы Целью работы является изучение принципов маршрутизации между виртуальными локальными сетями, формирование практических навыков работы

- 3. Уровни коммутаторов Коммутатор второго уровня (Layer 2) – это коммутатор, который работает на втором уровне модели

- 4. Коммутатор третьего уровня и маршрутизатор Маршрутизатор – это устройство, которое работает на третьем уровне модели OSI

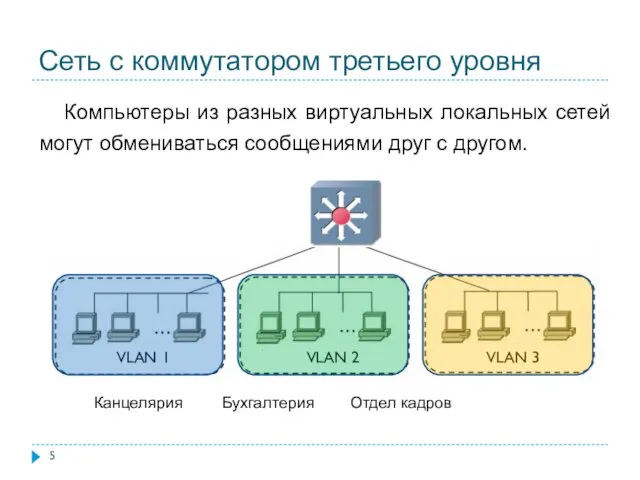

- 5. Сеть с коммутатором третьего уровня VLAN 1 VLAN 2 VLAN 3 Канцелярия Бухгалтерия Отдел кадров Компьютеры

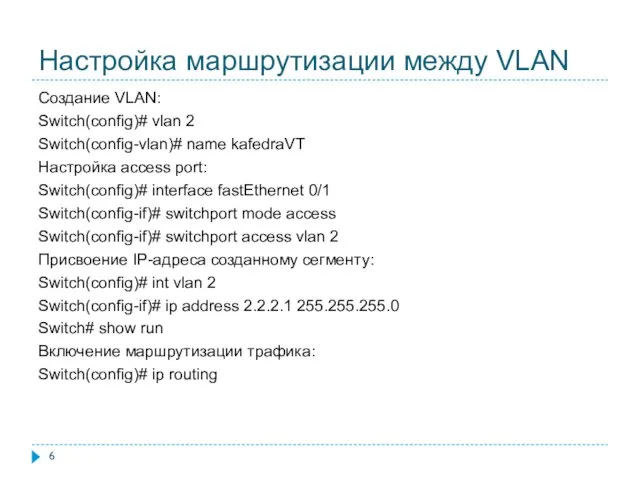

- 6. Настройка маршрутизации между VLAN Создание VLAN: Switch(config)# vlan 2 Switch(config-vlan)# name kafedraVT Настройка access port: Switch(config)#

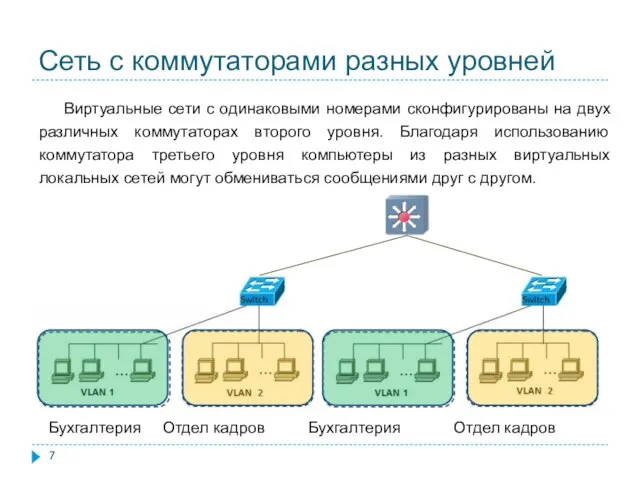

- 7. Сеть с коммутаторами разных уровней Виртуальные сети с одинаковыми номерами сконфигурированы на двух различных коммутаторах второго

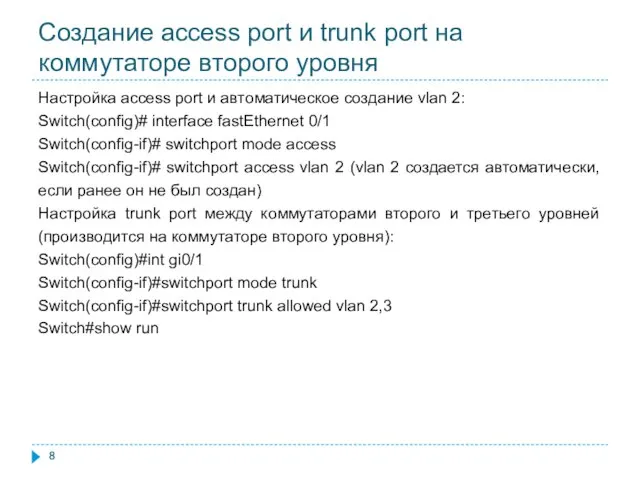

- 8. Создание access port и trunk port на коммутаторе второго уровня Настройка access port и автоматическое создание

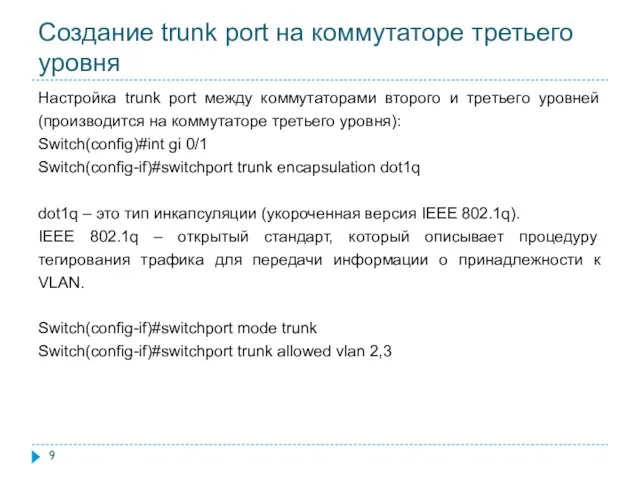

- 9. Создание trunk port на коммутаторе третьего уровня Настройка trunk port между коммутаторами второго и третьего уровней

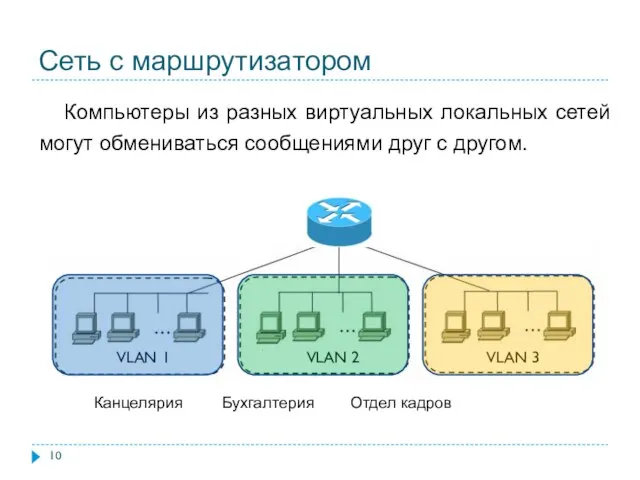

- 10. Сеть с маршрутизатором VLAN 1 VLAN 2 VLAN 3 Канцелярия Бухгалтерия Отдел кадров Компьютеры из разных

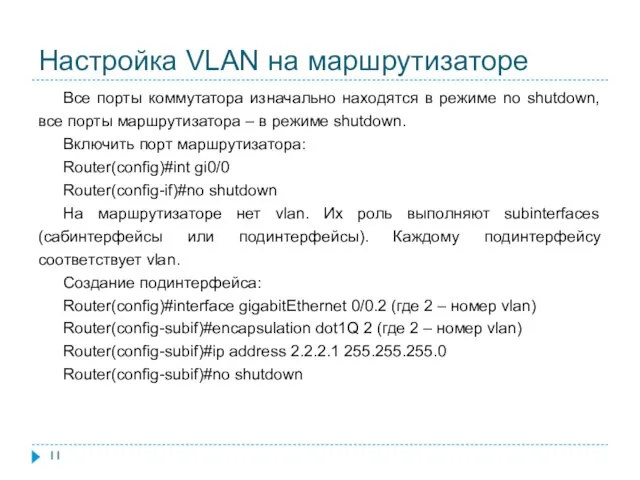

- 11. Настройка VLAN на маршрутизаторе Все порты коммутатора изначально находятся в режиме no shutdown, все порты маршрутизатора

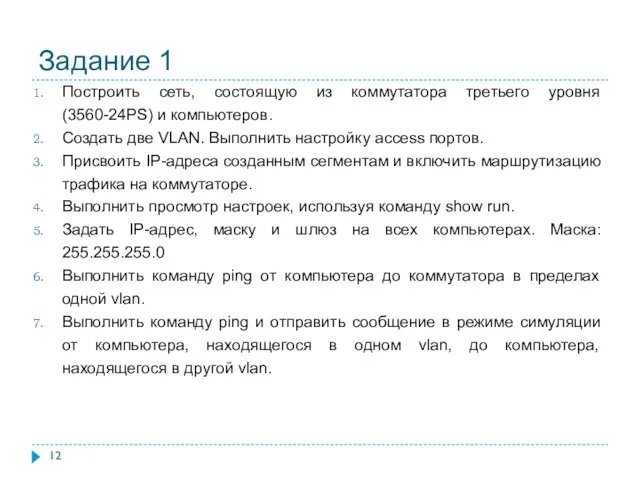

- 12. Построить сеть, состоящую из коммутатора третьего уровня (3560-24PS) и компьютеров. Создать две VLAN. Выполнить настройку access

- 13. Варианты 1

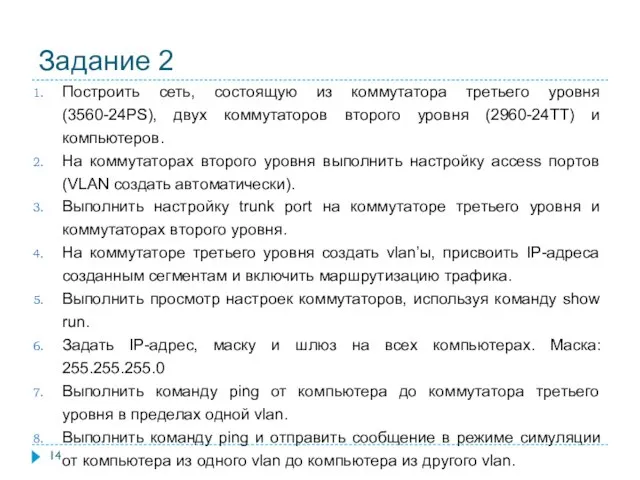

- 14. Построить сеть, состоящую из коммутатора третьего уровня (3560-24PS), двух коммутаторов второго уровня (2960-24TT) и компьютеров. На

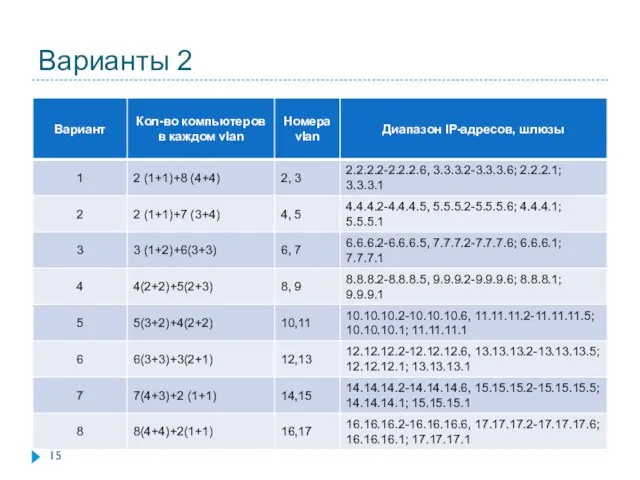

- 15. Варианты 2

- 17. Скачать презентацию

Организация ввода и вывода данных

Организация ввода и вывода данных Условный оператор. Алгоритмы ветвления

Условный оператор. Алгоритмы ветвления Электронные таблицы. Обработка числовой информации в электронных таблицах

Электронные таблицы. Обработка числовой информации в электронных таблицах Сообщество ВКонтакте “Клуб 27”

Сообщество ВКонтакте “Клуб 27” Презентация на тему Microsoft Word

Презентация на тему Microsoft Word  Лекция 11. Статические переменные. Динамическая информация о типах. Семантика перемещения

Лекция 11. Статические переменные. Динамическая информация о типах. Семантика перемещения Guarantor Registration

Guarantor Registration Системы счисления

Системы счисления Муниципальное общеобразовательное учреждение «Воскресеновскоя СОШ»

Муниципальное общеобразовательное учреждение «Воскресеновскоя СОШ» Компьютерно-опосредованный дискурс

Компьютерно-опосредованный дискурс Базы данных. Системы управления базами данных (СУБД). MS Access

Базы данных. Системы управления базами данных (СУБД). MS Access Изучение возможностей и синтаксиса Python: Строки и работа с файлами. 7 занятие

Изучение возможностей и синтаксиса Python: Строки и работа с файлами. 7 занятие Тест по итогам 1 четверти. 7 класс

Тест по итогам 1 четверти. 7 класс Prezentatsia_Excel

Prezentatsia_Excel Перчик. Откройте изображение с перцем

Перчик. Откройте изображение с перцем Циклические алгоритмы

Циклические алгоритмы Программное управление исполнителями

Программное управление исполнителями Построение и редактирование геометрических объектов Компас-3D

Построение и редактирование геометрических объектов Компас-3D Игры, основанные на реальных исторических событиях

Игры, основанные на реальных исторических событиях Data Analysis in Politics and Journalism Winter /Spring 2019. Introduction to topic modelling. Seminar 3

Data Analysis in Politics and Journalism Winter /Spring 2019. Introduction to topic modelling. Seminar 3 СоЗДай. Открытые региональные соревнования по 3D моделированию и 3D печати

СоЗДай. Открытые региональные соревнования по 3D моделированию и 3D печати Применение формул для вычисления в таблицах, созданных в Microsoft Word 2007

Применение формул для вычисления в таблицах, созданных в Microsoft Word 2007 Лекция 2

Лекция 2 Организация эксплуатации волоконно-оптических систем передач

Организация эксплуатации волоконно-оптических систем передач Замена системы управления блоком с кодом

Замена системы управления блоком с кодом Вычисления по формулам с использованием встроенных математических функций MS EXCEL

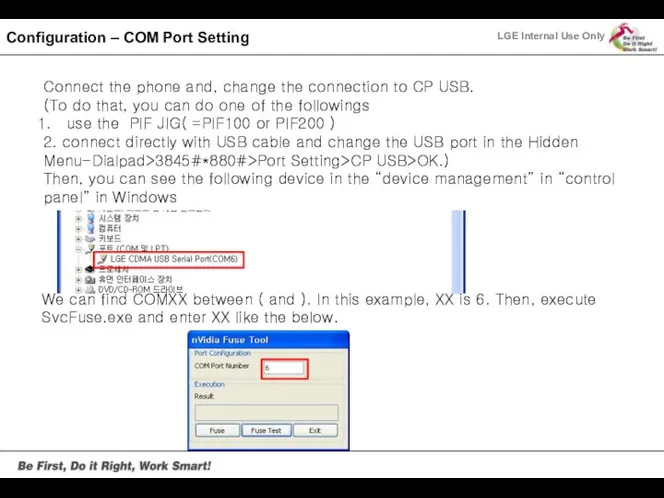

Вычисления по формулам с использованием встроенных математических функций MS EXCEL Configuration – COM Port Setting

Configuration – COM Port Setting Диаграммы. Круговая диаграмма

Диаграммы. Круговая диаграмма