- Главная

- Информатика

- Моделі системи глобальної інформаційної безпеки

Содержание

- 2. Міжнародна інформаційна безпека - взаємодія акторів міжнародних відносин з операцій підтримання сталого миру на основі захисту

- 3. Cтратегії глобального інформаційного протиборства лежать в основі аналітичних розробок дослідницьких інституцій різних країн, метою яких є

- 4. Женевська зустріч (1999 р.) виявила стратегічну проблему міжнародної інформаційної безпеки – проблему домінування в глобальній інфосфері

- 6. Скачать презентацию

Слайд 2Міжнародна інформаційна безпека - взаємодія акторів міжнародних відносин з операцій підтримання сталого

Міжнародна інформаційна безпека - взаємодія акторів міжнародних відносин з операцій підтримання сталого

Слайд 3Cтратегії глобального інформаційного протиборства лежать в основі

аналітичних розробок дослідницьких інституцій різних країн,

Cтратегії глобального інформаційного протиборства лежать в основі

аналітичних розробок дослідницьких інституцій різних країн,

є саме забезпечення інформаційного лідерства у сфері міжнародної безпеки.

За результатами досліджень аналітики виділяють наступні моделі

системи глобальної інформаційної безпеки:

Модель А – створення абсолютної системи захисту країни-інфолідера проти будь-якого виду наступальної інформаційної зброї, що обумовлює об’єктивні переваги в потенційній інформаційній війні, змушує інші країни шукати альянсу у військово-інформаційних діях з країною-інфолідером. При цьому може бути використано систему жорсткого контролю над інформаційним озброєнням противника на підставі потенційних міжнародних документів з інформаційної безпеки.

Модель В – створення значної переваги держави – потенційного ініціатора інформаційної війни в наступальних видах озброєнь, у знешкодженні систем захисту держави-противника засобами інформаційного впливу, координація дій із союзними державами з використаннями визначених засобів інформаційної зброї для ідентифікації будь-яких джерел і типів інформаційних загроз.

Модель С – наявність кількох країн – інфолідерів та потенційного протиборства між ними, визначення фактору стримування експансії інформаційних загроз, забезпечення в перспективі домінування однієї з держав у сфері міжнародної інформаційної безпеки з можливостями значного впливу на глобальну інфосферу та переважного права вирішення проблем глобального світопорядку.

Модель D – всі конфліктуючі сторони використовують транспарентність інформації для формування ситуативних альянсів, для досягнення переваг локальних рішень, які спроможні заблокувати технологічне лідерство, для використання можливостей інфоінфраструктури на окремих територіях з метою організації внутрішнього конфлікту між опозиційними силами (політичні, сепаратистські, міжнаціональні конфлікти) для проведення міжнародних антитерористичних інформаційних операцій.

Слайд 4Женевська зустріч (1999 р.) виявила стратегічну проблему міжнародної інформаційної безпеки – проблему

Женевська зустріч (1999 р.) виявила стратегічну проблему міжнародної інформаційної безпеки – проблему

Связанные отношения

Связанные отношения 01_Введение в архитектуру вычислительных систем (02.03.02 ФИИТ, презентация)

01_Введение в архитектуру вычислительных систем (02.03.02 ФИИТ, презентация) Восьмеричная и шестнадцатеричные системы счисления. Компьютерные системы счисления. Правило перевода целых десятичных чисел

Восьмеричная и шестнадцатеричные системы счисления. Компьютерные системы счисления. Правило перевода целых десятичных чисел Dynamic Link Library

Dynamic Link Library Мероприятие для абитуриентов, нацеленное на их ознакомление с информационной безопасностью

Мероприятие для абитуриентов, нацеленное на их ознакомление с информационной безопасностью Защита информации

Защита информации А-4. Кодирование и декодирование информации

А-4. Кодирование и декодирование информации Мастерская биоинформатики

Мастерская биоинформатики Кодирование информации. 5 класс

Кодирование информации. 5 класс Файл и файловые системы

Файл и файловые системы Алгоритм Дейкстры

Алгоритм Дейкстры Что такое XML

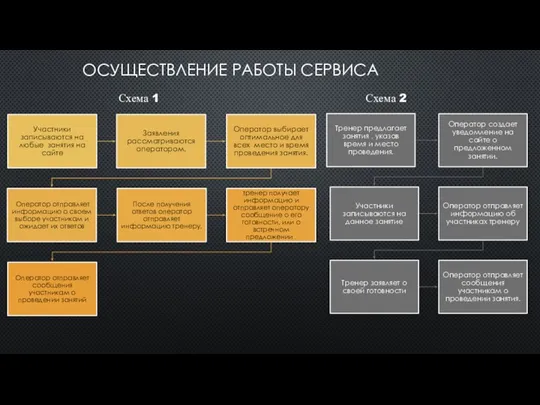

Что такое XML Осуществление работы сервиса

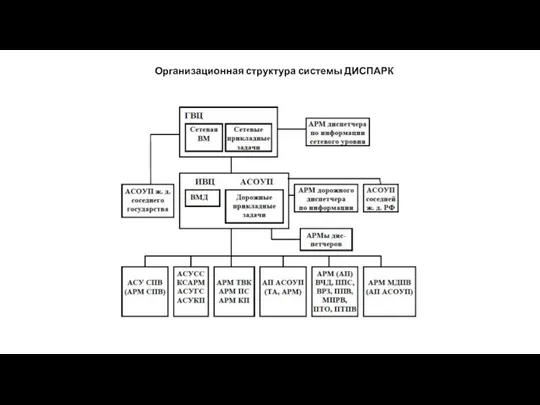

Осуществление работы сервиса рганизационная структура системы ДИСПАРК

рганизационная структура системы ДИСПАРК Презентация на тему Информационные революции

Презентация на тему Информационные революции  Растровая и векторная графика

Растровая и векторная графика Лекция2.1

Лекция2.1 Козьмирук Артур (wecompress.com)

Козьмирук Артур (wecompress.com) Предложения по интеграции АИС Электронная торгово-закупочная площадка ОАО РЖД

Предложения по интеграции АИС Электронная торгово-закупочная площадка ОАО РЖД Сложность вычислений

Сложность вычислений HashConnect. Ключевые особенности

HashConnect. Ключевые особенности Sport programming assist. Simply submitting code

Sport programming assist. Simply submitting code Мем. Единица культурной информации

Мем. Единица культурной информации Секрет Мастера 3D (не моделирование и не печать) это Тренинг

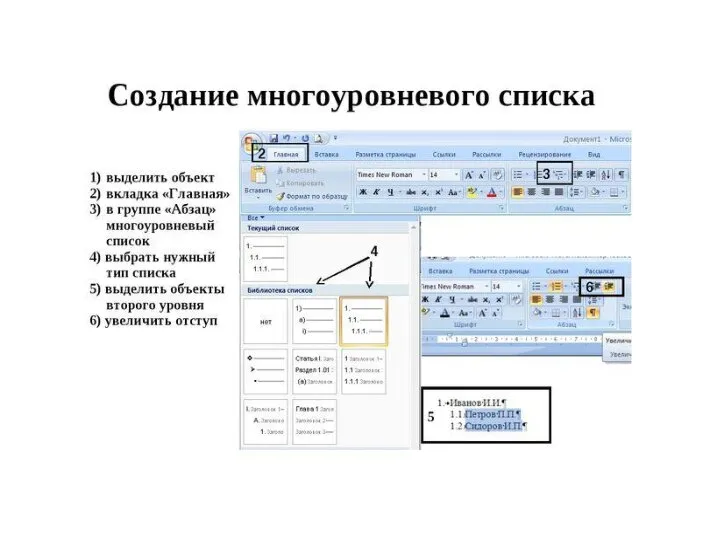

Секрет Мастера 3D (не моделирование и не печать) это Тренинг Многуровневые списки

Многуровневые списки Библиотека в школе

Библиотека в школе Прототипы. Наследование

Прототипы. Наследование Мультимедиа технологии в образовательном процессе. Программные средства. Тема №4

Мультимедиа технологии в образовательном процессе. Программные средства. Тема №4