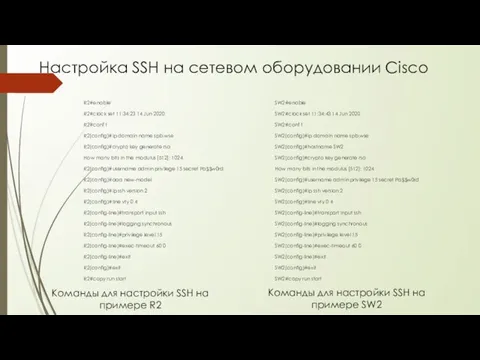

domain name spb.wse

R2(config)#crypto key generate rsa

How many bits in the modulus [512]: 1024

R2(config)#username admin privilege 15 secret Pa$$w0rd

R2(config)#aaa new-model

R2(config)#ip ssh version 2

R2(config)#line vty 0 4

R2(config-line)#transport input ssh

R2(config-line)#logging synchronous

R2(config-line)#privilege level 15

R2(config-line)#exec-timeout 60 0

R2(config-line)#exit

R2(config)#exit

R2#copy run start

SW2#enable

SW2#clock set 11:34:43 14 Jun 2020

SW2#conf t

SW2(config)#ip domain name spb.wse

SW2(config)#hostname SW2

SW2(config)#crypto key generate rsa

How many bits in the modulus [512]: 1024

SW2(config)#username admin privilege 15 secret Pa$$w0rd

SW2(config)#ip ssh version 2

SW2(config)#line vty 0 4

SW2(config-line)#transport input ssh

SW2(config-line)#logging synchronous

SW2(config-line)#privilege level 15

SW2(config-line)#exec-timeout 60 0

SW2(config-line)#exit

SW2(config)#exit

SW2#copy run start

Команды для настройки SSH на примере R2

Команды для настройки SSH на примере SW2

Лекция_2 (1)

Лекция_2 (1) Оригинальные шаблоны для презентаций

Оригинальные шаблоны для презентаций Концептуальное проектирование БД

Концептуальное проектирование БД Оформление проекта

Оформление проекта 9-1-1

9-1-1 Логическое проектирование

Логическое проектирование Методика решения задач по теме Информационный объем текста

Методика решения задач по теме Информационный объем текста LINQ. WinForms vs WPF. Лекция 10

LINQ. WinForms vs WPF. Лекция 10 Базы данных и файловые системы. Лекция №1

Базы данных и файловые системы. Лекция №1 Хранение информации

Хранение информации Ресурсы. Матрица ответственности. Тест

Ресурсы. Матрица ответственности. Тест Зефирки((

Зефирки(( Пошаговая инструкция по работе с цифровой платформой

Пошаговая инструкция по работе с цифровой платформой Арифметические операции в позиционных системах счисления

Арифметические операции в позиционных системах счисления Умные таблицы Excel 2007-2013

Умные таблицы Excel 2007-2013 Учебно-методическая разработка с использованием образовательных ресурсов Интернет

Учебно-методическая разработка с использованием образовательных ресурсов Интернет Моя первая реклама

Моя первая реклама Угрозы в интернете

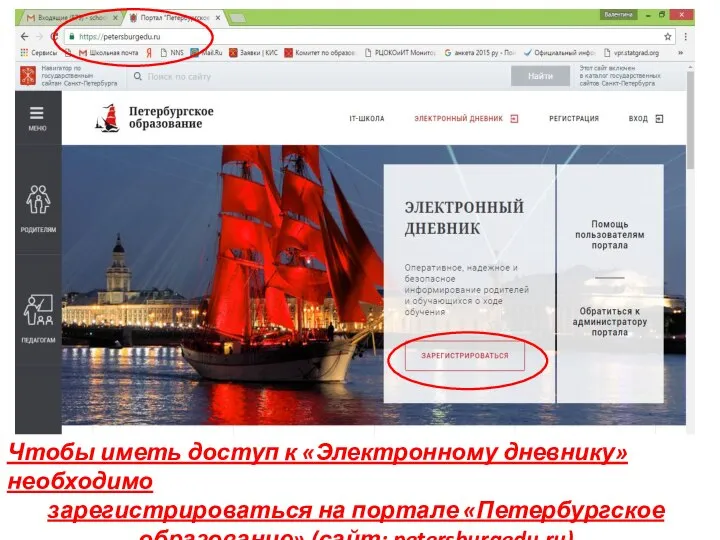

Угрозы в интернете Электронный дневник и конкурс

Электронный дневник и конкурс Образовательные платформы как средство повышения качества обучения

Образовательные платформы как средство повышения качества обучения КУРС Базовые приемы программирования. 2022. Онлайн - Лекция 2. Выполнение ЛР № 1. Списки.(2 поток)

КУРС Базовые приемы программирования. 2022. Онлайн - Лекция 2. Выполнение ЛР № 1. Списки.(2 поток) Анализ рынка СМИ в Аргентине

Анализ рынка СМИ в Аргентине 2) Процедуры и функции

2) Процедуры и функции Сравнительный анализ сайтов

Сравнительный анализ сайтов Системный анализ предметной области кандидатской диссертации

Системный анализ предметной области кандидатской диссертации Переменка. Разработка программного продукта в среде Delphi 7

Переменка. Разработка программного продукта в среде Delphi 7 Диаграммы переходов состояний STD

Диаграммы переходов состояний STD Управление исполнителем Чертёжник

Управление исполнителем Чертёжник