Содержание

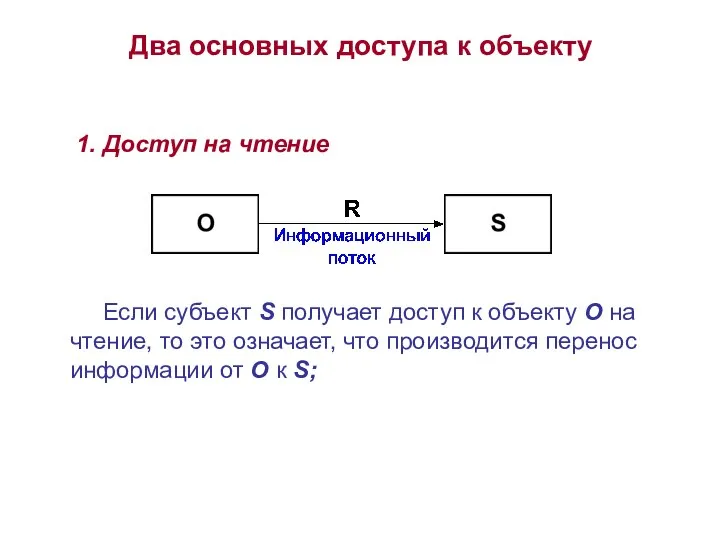

- 2. Два основных доступа к объекту 1. Доступ на чтение Если субъект S получает доступ к объекту

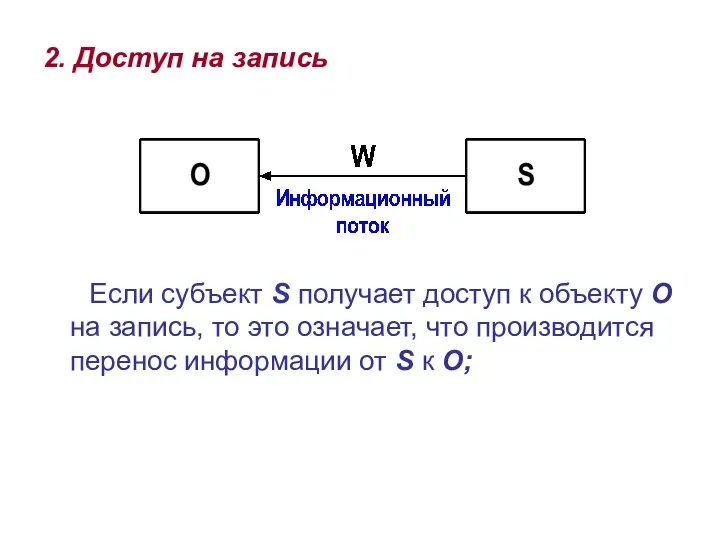

- 3. 2. Доступ на запись Если субъект S получает доступ к объекту O на запись, то это

- 4. 3. Также существует и модификация доступа в виде доступа на активизацию процесса в О Положение 2.

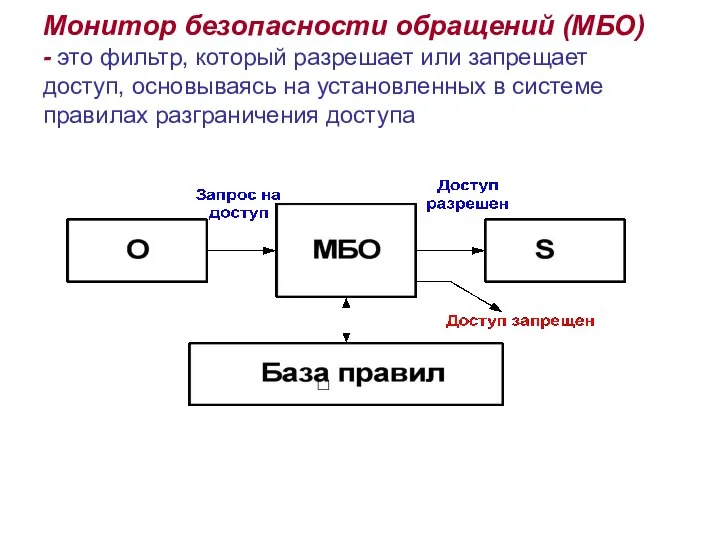

- 5. Монитор безопасности обращений (МБО) - это фильтр, который разрешает или запрещает доступ, основываясь на установленных в

- 6. Требования к МБО: Ни один запрос на доступ не должен выполняться в обход МБО Работа МБО

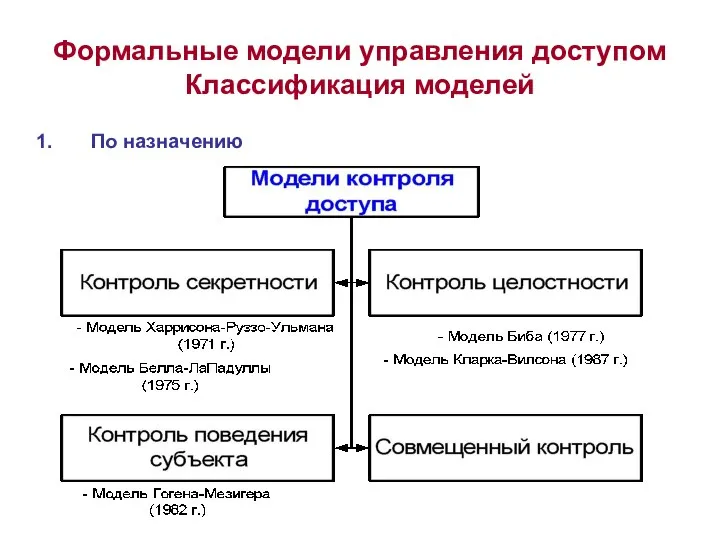

- 7. Формальные модели управления доступом Классификация моделей По назначению

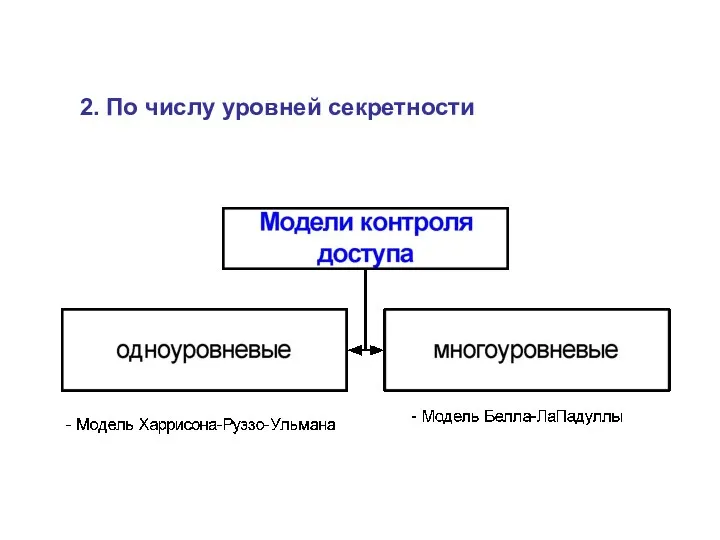

- 8. 2. По числу уровней секретности

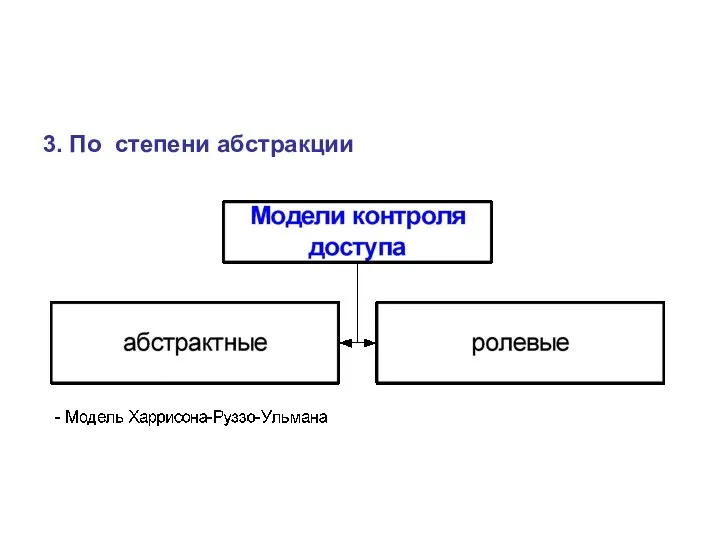

- 9. 3. По степени абстракции

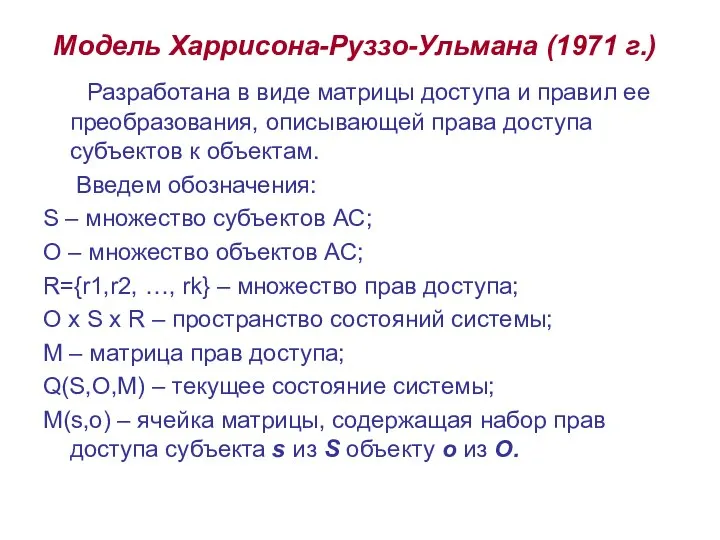

- 10. Модель Харрисона-Руззо-Ульмана (1971 г.) Разработана в виде матрицы доступа и правил ее преобразования, описывающей права доступа

- 11. Матрица доступа

- 12. Переходы состояний матрицы выполняются по следующим 6 командам: 1. Добавление права субъекту 2. Лишение права субъекта

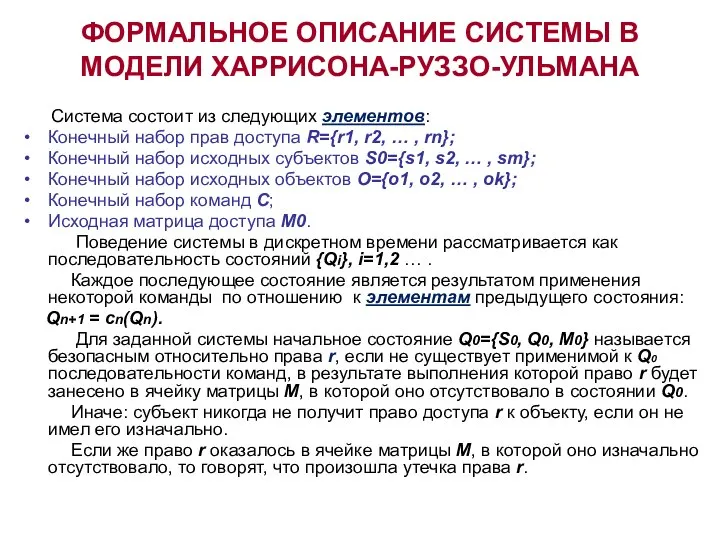

- 13. ФОРМАЛЬНОЕ ОПИСАНИЕ СИСТЕМЫ В МОДЕЛИ ХАРРИСОНА-РУЗЗО-УЛЬМАНА Система состоит из следующих элементов: Конечный набор прав доступа R={r1,

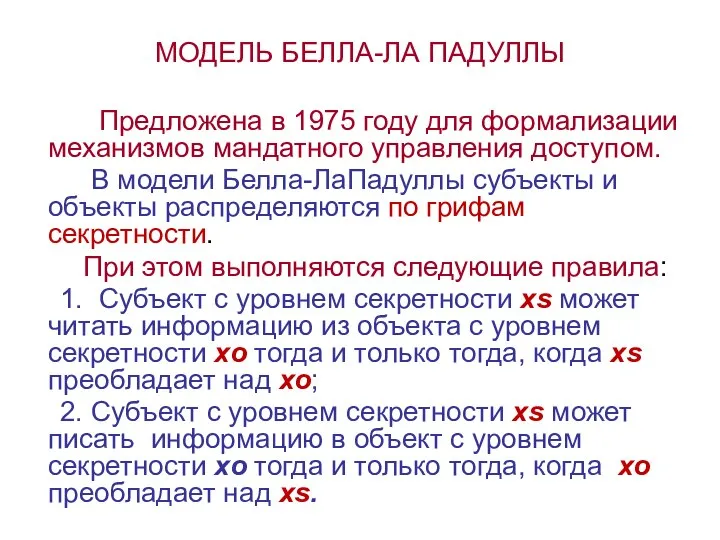

- 14. МОДЕЛЬ БЕЛЛА-ЛА ПАДУЛЛЫ Предложена в 1975 году для формализации механизмов мандатного управления доступом. В модели Белла-ЛаПадуллы

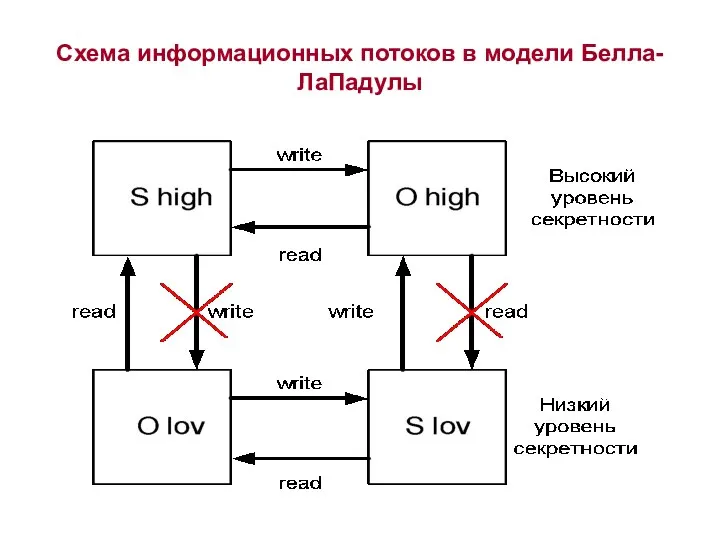

- 15. Схема информационных потоков в модели Белла-ЛаПадулы

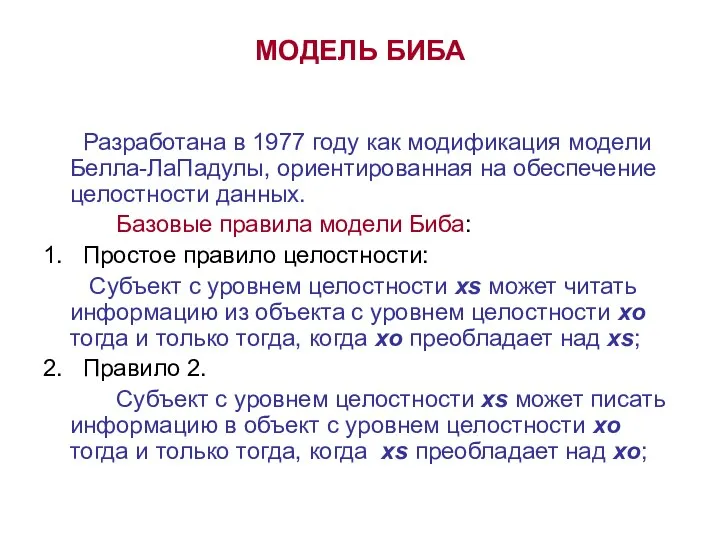

- 16. МОДЕЛЬ БИБА Разработана в 1977 году как модификация модели Белла-ЛаПадулы, ориентированная на обеспечение целостности данных. Базовые

- 18. Скачать презентацию

История термина алгоритм

История термина алгоритм Moodboard на тему Зимний день

Moodboard на тему Зимний день Структуры данных для выполнения интервальных запросов

Структуры данных для выполнения интервальных запросов Введение в программирование на языке Python. Повторение

Введение в программирование на языке Python. Повторение Информационная безопасность. Фишинг

Информационная безопасность. Фишинг Моделирование информационных систем

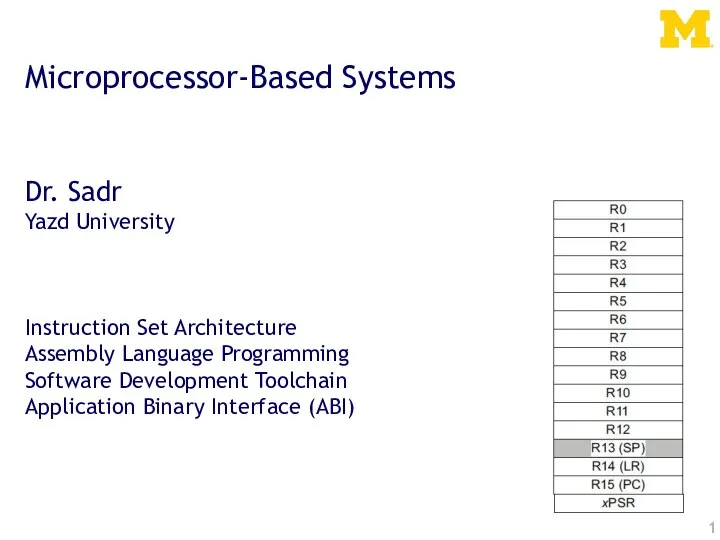

Моделирование информационных систем Microprocessor-Based Systems

Microprocessor-Based Systems Робототехника и искусственный интеллект

Робототехника и искусственный интеллект Поисковые системы Internet. Информационно поисковая система Рамблер

Поисковые системы Internet. Информационно поисковая система Рамблер Системы счисления

Системы счисления 21-22_Объект события

21-22_Объект события Иконография. Детство – какое оно

Иконография. Детство – какое оно Разработать и предложить модель и инструменты информационного взаимодействия с обучающимися

Разработать и предложить модель и инструменты информационного взаимодействия с обучающимися Webpack

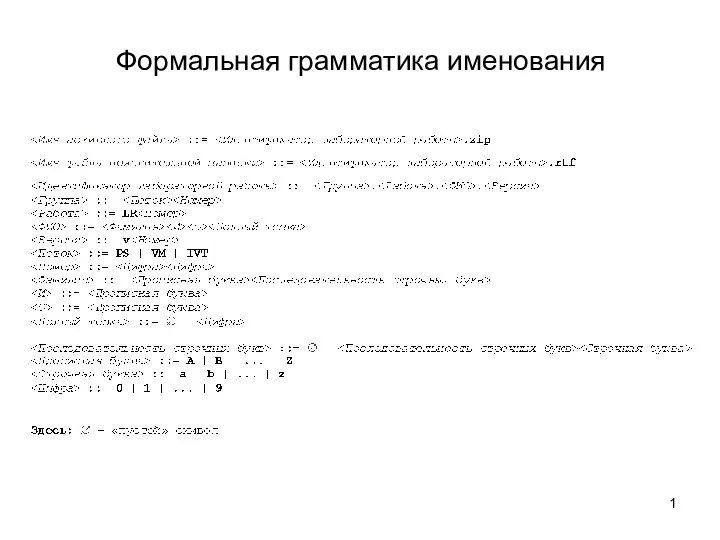

Webpack Формальная грамматика именования

Формальная грамматика именования Основные элементы программирования

Основные элементы программирования Референсы постов для оценки дизайна

Референсы постов для оценки дизайна Братья Гримм. Сказки

Братья Гримм. Сказки Списочные выражения. Методы Split и Join

Списочные выражения. Методы Split и Join Исходная концептуальная схема обеспечения ИБ

Исходная концептуальная схема обеспечения ИБ Массивы. Объявление

Массивы. Объявление Файловая система

Файловая система Вред и польза социальных сетей

Вред и польза социальных сетей Выделение блоков текста (тег <P>)

Выделение блоков текста (тег <P>) Шрифт Times New Roman

Шрифт Times New Roman Единое окно доступа к информационным ресурсам

Единое окно доступа к информационным ресурсам Python в качестве альтернативного языка обучения программированию

Python в качестве альтернативного языка обучения программированию Разработка и сопровождение web-ресурса для ИП Заболотская

Разработка и сопровождение web-ресурса для ИП Заболотская