Содержание

- 2. Правовые нормы информационной деятельности человека Защита информации. Меры обеспечения информационной безопасности. Право в Интернете.

- 3. Некоторые виды компьютерных преступлений (угроз): Несанкционированный (неправомерный) доступ к информации. Нарушение работоспособности компьютерной системы. Подделка (искажение

- 4. Защищенная система – ИС, обеспечивающая безопасность обрабатываемой информации и поддерживающая свою работоспособность в условиях воздействия на

- 5. Авторское право К защите информации относится осуществление авторских и имущественных прав на интеллектуальную собственность (программное обеспечение

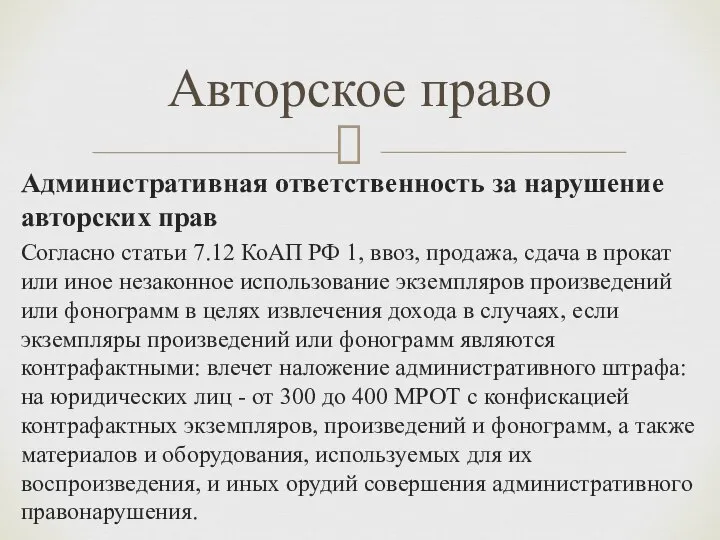

- 6. Авторское право Административная ответственность за нарушение авторских прав Согласно статьи 7.12 КоАП РФ 1, ввоз, продажа,

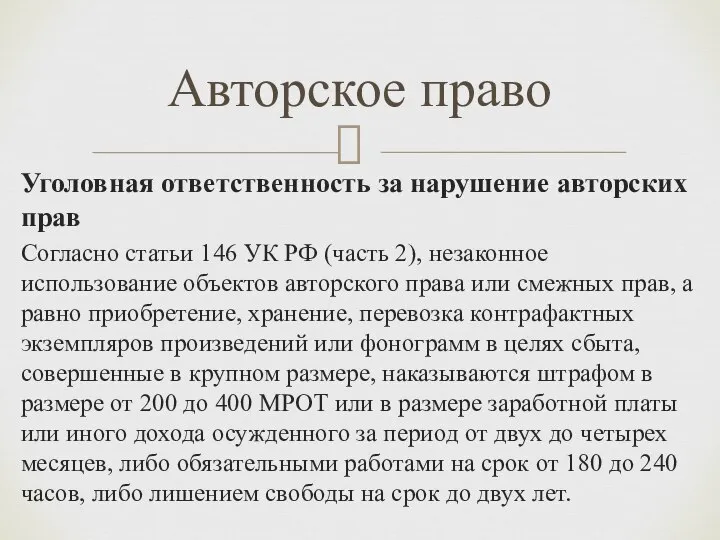

- 7. Авторское право Уголовная ответственность за нарушение авторских прав Согласно статьи 146 УК РФ (часть 2), незаконное

- 9. Имеющиеся нормативные правовые акты по отношению к Интернету: Ни в одной стране мира нет всеобъемлющего законодательства

- 10. Имеющиеся нормативные правовые акты по отношению к Интернету: Практически отсутствует регулирование правовых отношений в Интернете на

- 11. Этические нормы информационной деятельности человека Сетевой этикет. Этикет для электронной почты. Этикет для общения в чате,

- 12. Хорошим тоном считается указание темы письма. Принято при ответе на письма указывать в поле темы Re:

- 13. Принято подписывать официальные письма, сообщая о себе должность, ФИО, уведомлять о полномочиях, представительстве. Вежливо писать грамотно.

- 14. Правила хорошего тона предполагают знакомство – регистрацию. Выбирайте псевдоним (ник) не шокирующий чувства других собеседников. Обращаясь

- 15. 1. Лицензионные программы. В соответствии с лицензионным соглашением разработчики программы гарантируют её нормальное функционирование в определенной

- 16. 2. Условно бесплатные программы. Некоторые фирмы разработчики программного обеспечения предлагают пользователям условно бесплатные программы в целях

- 17. 3. Свободно распространяемые программы. Многие производители программного обеспечения и компьютерного оборудования заинтересованы в широком бесплатном распространении

- 18. Лицензионное программное обеспечение имеет ряд преимуществ: 1. Техническая поддержка производителя программного обеспечения. При эксплуатации приобретенного лицензионного

- 20. Скачать презентацию

Системы счисления

Системы счисления JavaScript & jQuery

JavaScript & jQuery Устройства компьютера

Устройства компьютера Директивы break и continue

Директивы break и continue Знакомство с компьютером

Знакомство с компьютером Камео х КотиКон

Камео х КотиКон Технологія програмування та основні етапи її розвитку. Життєвий цикл розробки програмного забезпечення. Лекция 1

Технологія програмування та основні етапи її розвитку. Життєвий цикл розробки програмного забезпечення. Лекция 1 Вирусы и антивирусные программы

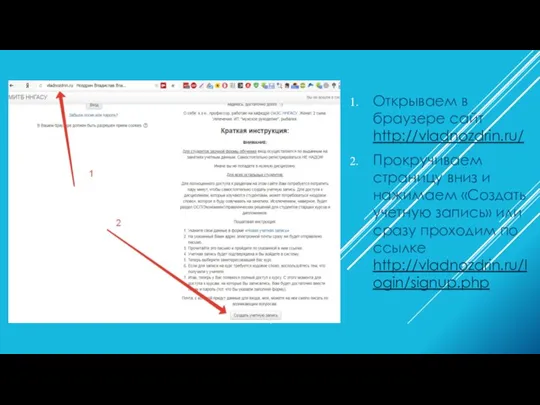

Вирусы и антивирусные программы Как сдать РГР по ООиУвС на проверку

Как сдать РГР по ООиУвС на проверку Эволюция компьютерного вируса

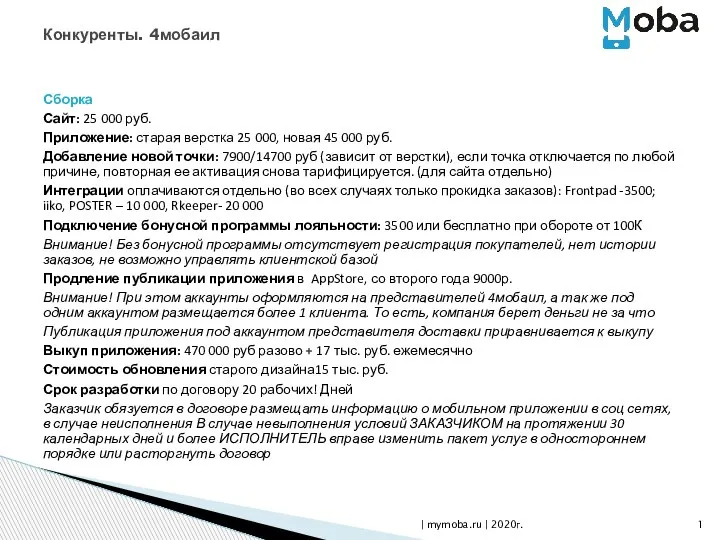

Эволюция компьютерного вируса Конкуренты. 4мобаил

Конкуренты. 4мобаил Панель рисования в MS Word

Панель рисования в MS Word Создание таблиц баз данных. Задание

Создание таблиц баз данных. Задание Занятие 1. Понятие об основных законах регулирования. Пропорциональный закон регулирования

Занятие 1. Понятие об основных законах регулирования. Пропорциональный закон регулирования Информационные процессы

Информационные процессы Алгоритмы решения задач с использованием операторов цикла. Структура операторов цикла (лекция 4)

Алгоритмы решения задач с использованием операторов цикла. Структура операторов цикла (лекция 4) 958092

958092 Поиск записей в табличной базе данных с помощью фильтров

Поиск записей в табличной базе данных с помощью фильтров Хакерские утилиты и защита от них. 11 класс

Хакерские утилиты и защита от них. 11 класс Логика, побитовые операции. Задание №15

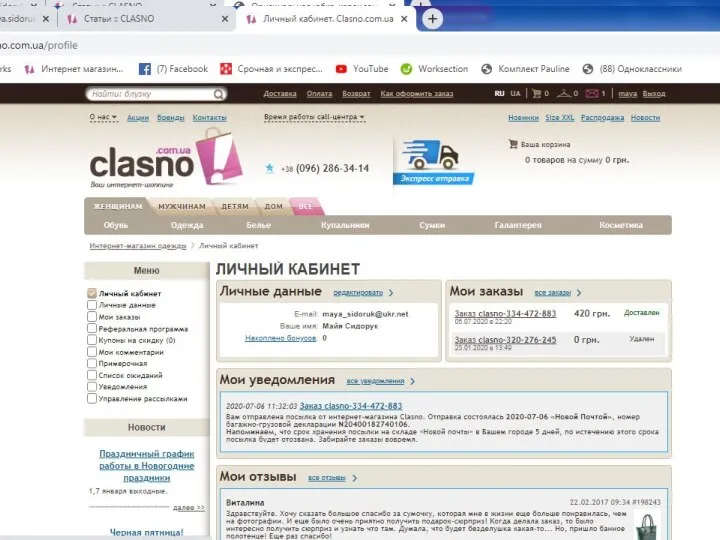

Логика, побитовые операции. Задание №15 Clasno. Главная. Личный кабинет

Clasno. Главная. Личный кабинет Подключение к БД SQL Server

Подключение к БД SQL Server Процессы хранения информации

Процессы хранения информации От комплексной автоматизации к цифровизации производства

От комплексной автоматизации к цифровизации производства InterBase

InterBase Научный видео-контент для современных библиотек

Научный видео-контент для современных библиотек Функции активации

Функции активации Operatsionnaya_sistema_IT

Operatsionnaya_sistema_IT