Содержание

- 2. Компьютерные вирусы и антивирусные программы Персональный компьютер играет в жизни современного человека важную роль, поскольку он

- 3. Разгадайте ребус. Дайте определение зашифрованного понятия. Программа

- 4. Разгадайте ребус. Дайте определение зашифрованного понятия. Драйвер

- 5. Утилиты Разгадайте ребус. Дайте определение зашифрованного понятия. , , ,,,

- 6. Первая «эпидемия» компьютерного вируса произошла в 1986 году, когда вирус по имени Brain (англ. «мозг») «заражал»

- 7. Что же такое вирус? И чем биологический вирус отличается от компьютерного? Обратимся к вирусной энциклопедии «Лаборатории

- 8. Вирус – мельчайшая неклеточная частица, размножающаяся в живых клетках, возбудитель инфекционного заболевания.

- 9. Компьютерный вирус – специально созданная небольшая программа, способная к саморазмножению, засорению компьютера и выполнению других нежелательных

- 10. Что же общего между биологическим и компьютерным вирусами? Способность к размножению. Вред для здоровья человека и

- 11. ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ Первый прототип вируса появился еще в 1971г.. Программист Боб Томас, пытаясь решить задачу

- 12. ИСТОРИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ Первые исследования саморазмно-жающихся искусственных конструкций проводилась в середине прошлого столетия учеными фон Нейманом

- 13. Джон фон Нейман (1903 - 1957) Норберт Винер (1894 - 1964) Фред Коэн 1984

- 14. После заражения компьютера вирус может активизироваться и начать выполнять вредные действия по уничтожению программ и данных.

- 15. Признаки заражения

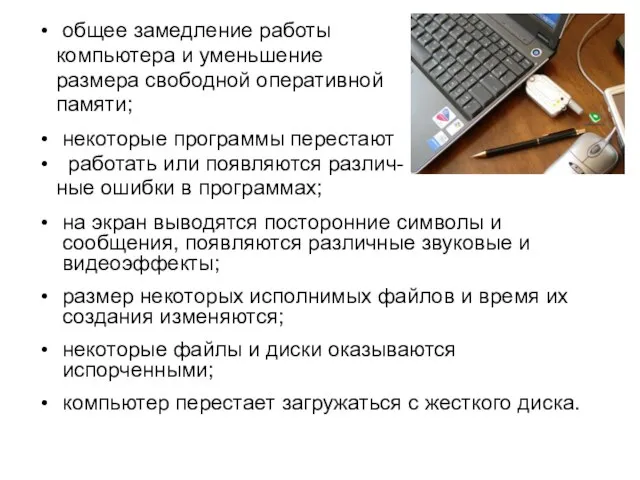

- 16. общее замедление работы компьютера и уменьшение размера свободной оперативной памяти; некоторые программы перестают работать или появляются

- 17. Классификация компьютерных вирусов

- 18. ПРИЗНАКИ КЛАССИКАЦИИ Среда обитания Операционная система Особенности алгоритма работы Деструктивные возможности

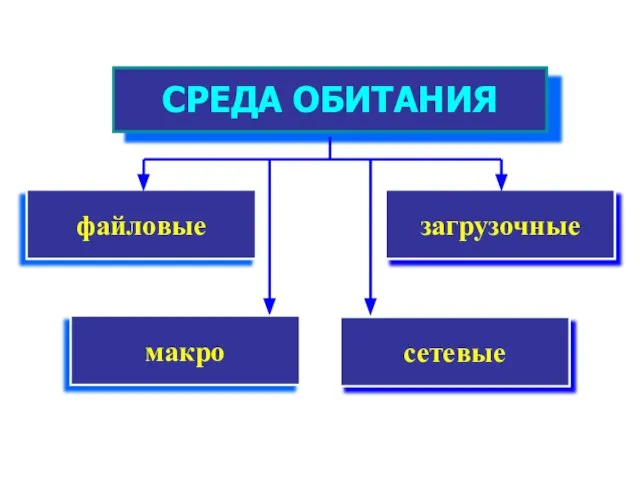

- 19. загрузочные СРЕДА ОБИТАНИЯ файловые сетевые макро

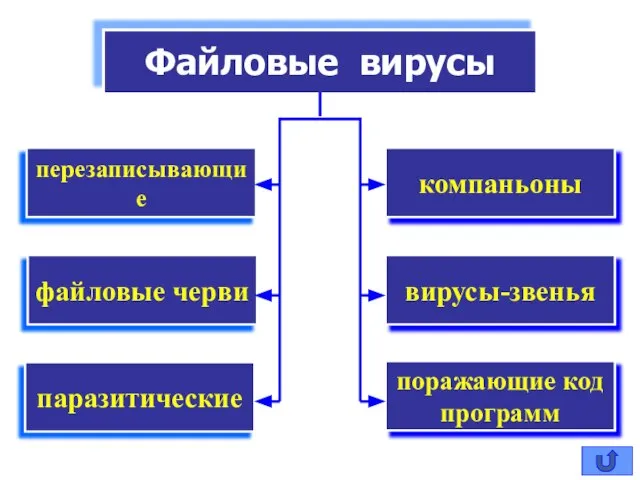

- 20. Внедряются в программы и активизируются при их запуске. После запуска заражённой программой могут заражать другие файлы

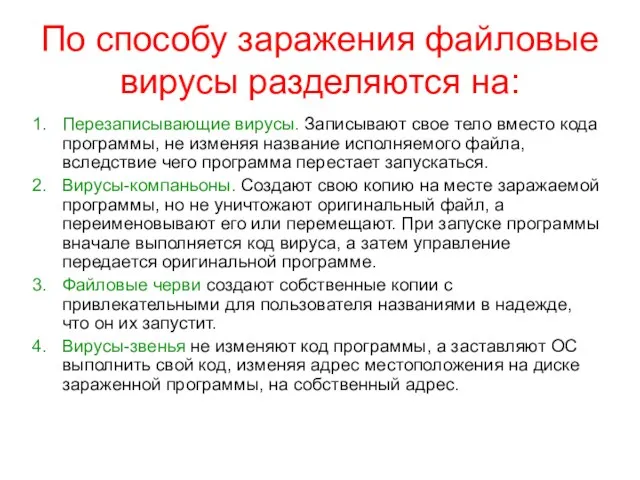

- 22. По способу заражения файловые вирусы разделяются на: Перезаписывающие вирусы. Записывают свое тело вместо кода программы, не

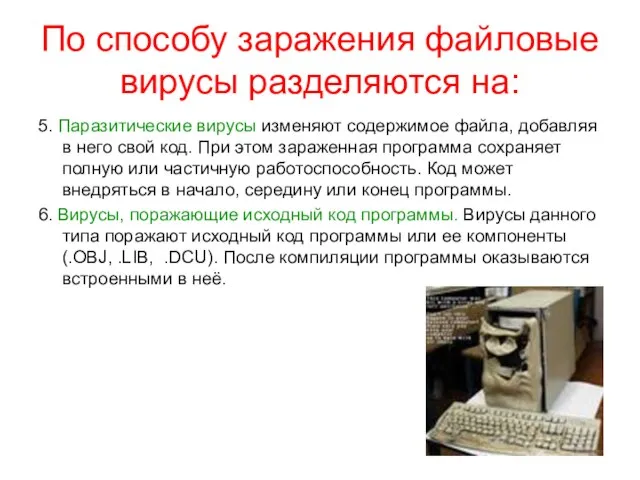

- 23. По способу заражения файловые вирусы разделяются на: 5. Паразитические вирусы изменяют содержимое файла, добавляя в него

- 24. Заражают файлы документов, например текстовых. После загрузки заражённого документа в текстовый редактор макровирус постоянно присутствует в

- 25. Могут передавать по компьютерным сетям свой программный код и запускать его на компьютерах, подключённых к этой

- 27. Сетевые вирусы Сетевые черви – программы, распространяющие свои копии по локальным или глобальным сетям с целью:

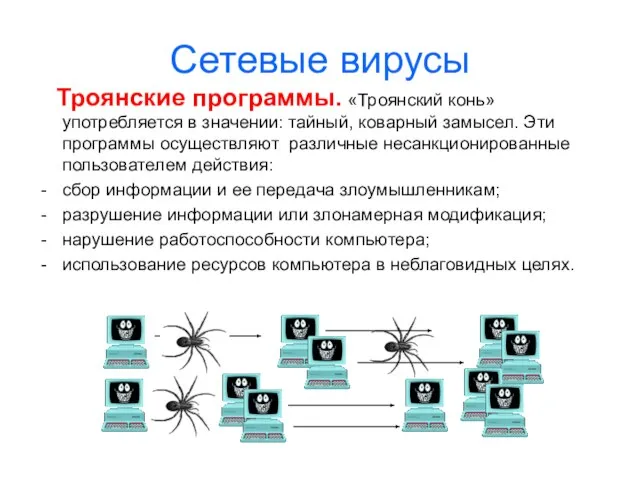

- 28. Сетевые вирусы Троянские программы. «Троянский конь» употребляется в значении: тайный, коварный замысел. Эти программы осуществляют различные

- 29. Сетевые вирусы Хакерские утилиты и прочие вредоносные программы. К данной категории относятся: утилиты автоматизации создания вирусов,

- 31. Особенности алгоритма работы Резидентный вирус при инфицировании компьютера оставляет в оперативной памяти свою резидентную часть, которая

- 32. Особенности алгоритма работы Самошифрование и полиморфичность используются практически всеми типами вирусов для того, чтобы максимально усложнить

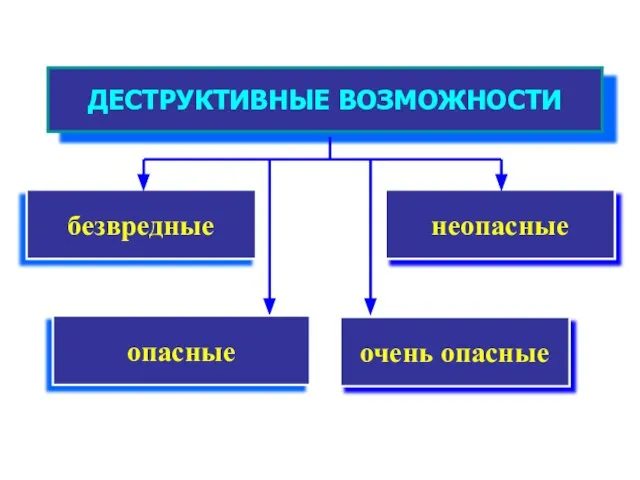

- 34. По деструктивным особенностям вирусы можно разделить на: безвредные, т.е. никак не влияющие на работу компьютера (кроме

- 35. Физкульминутка Упражнение первое: резко зажмурить глаза на 2-3 секунды: и широко открыть на 2-3 секунды, повторить

- 36. Пути проникновения вирусов

- 37. Глобальная сеть Internet Электронная почта Локальная сеть Компьютеры «Общего назначения» Пиратское программное обеспечение Ремонтные службы Съемные

- 38. Пути проникновения вирусов Глобальная сеть Интернет Основным источником вирусов на сегодняшний день является глобальная сеть Internet.

- 39. Пути проникновения вирусов Электронная почта Сейчас один из основных каналов распространения вирусов. Обычно вирусы в письмах

- 40. Пути проникновения вирусов Локальные сети Третий путь «быстрого заражения» — локальные сети. Если не принимать необходимых

- 41. Пути проникновения вирусов Персональные компьютеры «общего пользования» Опасность представляют также компьютеры, установленные в учебных заведениях. Если

- 42. Пути проникновения вирусов Ремонтные службы Достаточно редко, но до сих пор вполне реально заражение компьютера вирусом

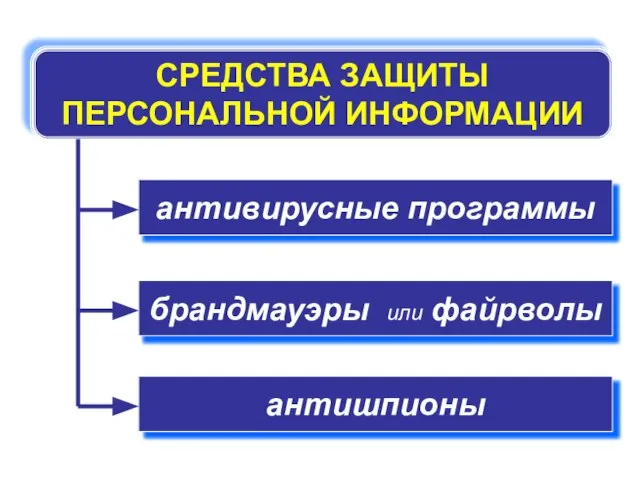

- 43. Методы защиты

- 44. Защита локальных сетей Использование дистрибутивного ПО Резервное копирование информации Использование антивирусных программ Не запускать непро- веренные

- 45. Антивирусные программы

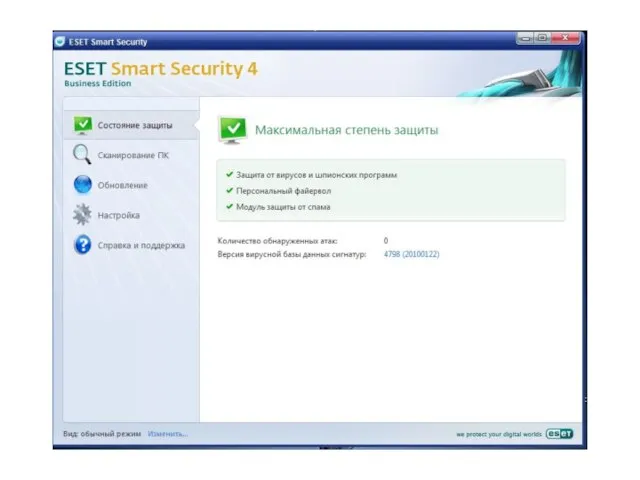

- 46. Критерии выбора антивирусных программ Надежность и удобство в работе Качество обнаружения вирусов Существование версий под все

- 47. Антивирусная программа Компьютерный вирус Заражённый файл Вылеченный файл Незаражённая программа ПРОЦЕСС ЗАРАЖЕНИЯ ВИРУСОМ И ЛЕЧЕНИЯ ФАЙЛА

- 49. Программы-детекторы Принцип работы антивирусных сканеров основан на проверке файлов, секторов и системной памяти и поиске в

- 50. Программы-доктора Принцип работы антивирусных сканеров основан на проверке файлов, секторов и системной памяти и поиске в

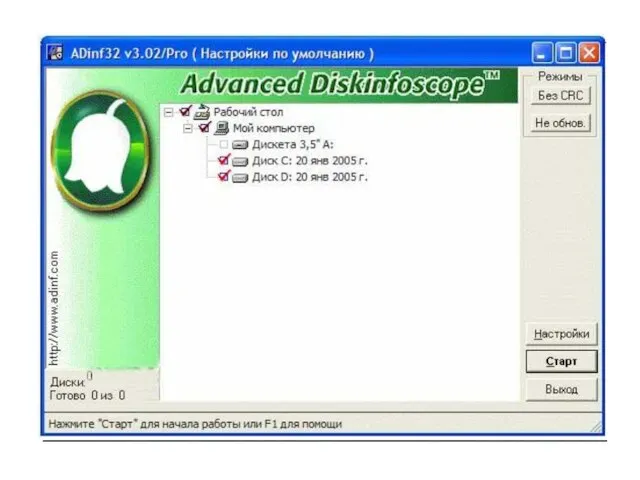

- 51. Программы-ревизоры Принцип их работы состоит в подсчете контрольных сумм для присутствующих на диске файлов/системных секторов. Эти

- 52. Программы-фильтры Антивирусные блокировщики — это резидентные программы, перехватывающие «вирусо-опасные» ситуации и сообщающие об этом пользователю. К

- 53. Программы-вакцины Иммунизаторы делятся на два типа: иммунизаторы, сообщающие о заражении, и иммунизаторы, блокирующие заражение каким-либо типом

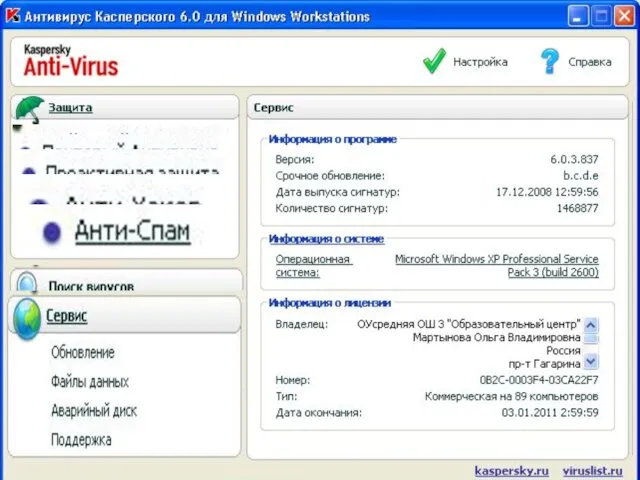

- 57. Возможности программы Антивирус Касперского защита от вирусов, троянских программ и червей; защита от шпионских, рекламных и

- 59. Законодательство Российской Федерации о вредоносных программах

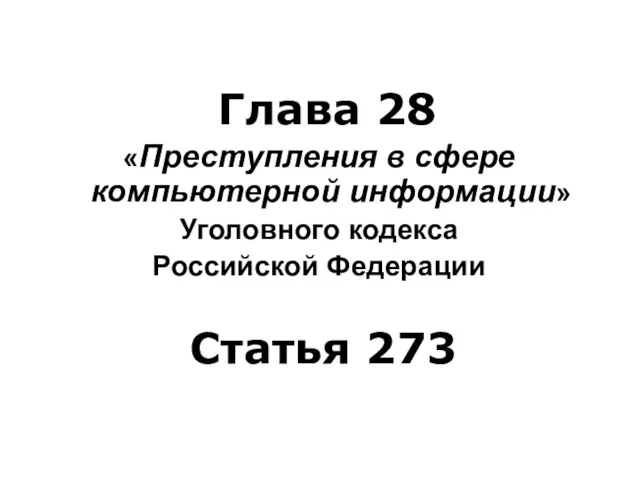

- 60. Глава 28 «Преступления в сфере компьютерной информации» Уголовного кодекса Российской Федерации Статья 273

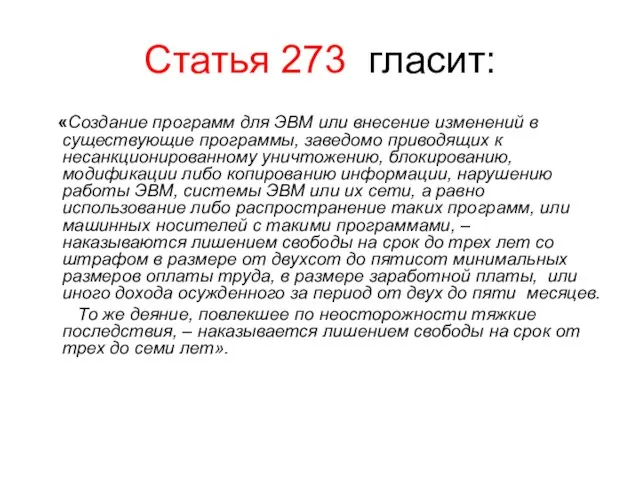

- 61. Статья 273 гласит: «Создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к

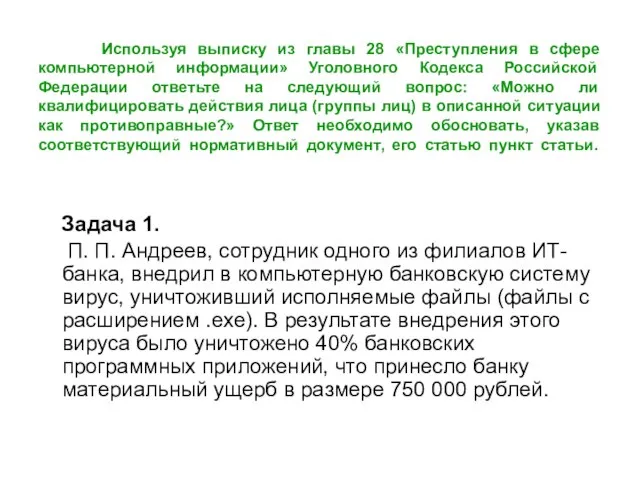

- 62. Используя выписку из главы 28 «Преступления в сфере компьютерной информации» Уголовного Кодекса Российской Федерации ответьте на

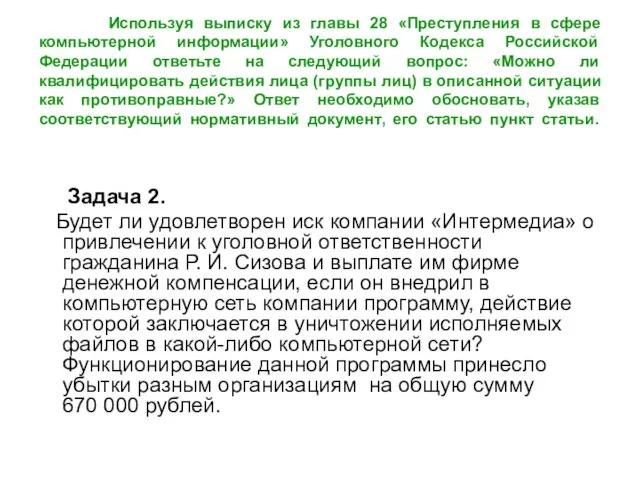

- 63. Используя выписку из главы 28 «Преступления в сфере компьютерной информации» Уголовного Кодекса Российской Федерации ответьте на

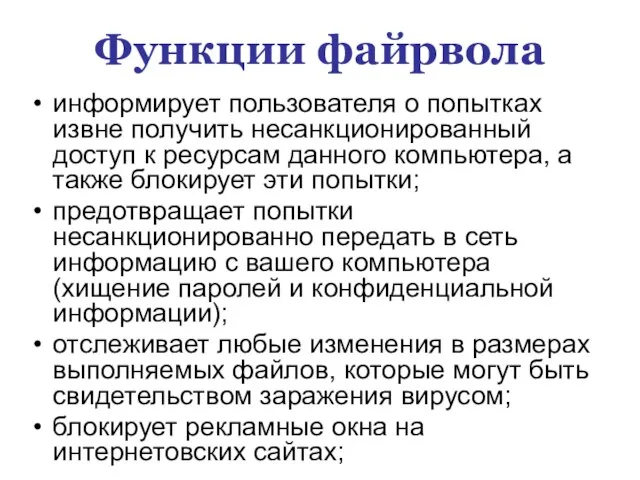

- 65. Функции файрвола информирует пользователя о попытках извне получить несанкционированный доступ к ресурсам данного компьютера, а также

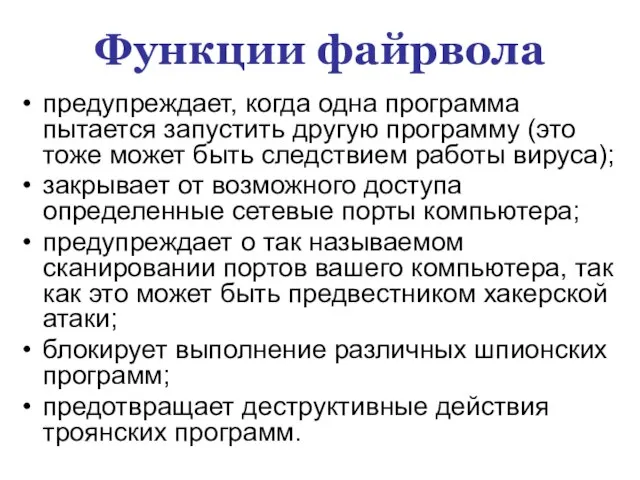

- 66. Функции файрвола предупреждает, когда одна программа пытается запустить другую программу (это тоже может быть следствием работы

- 67. Пути проникновения рекламных шпионов скачивание бесплатного программного обеспечения; вирусы и трояны; сайты сомнительного содержания.

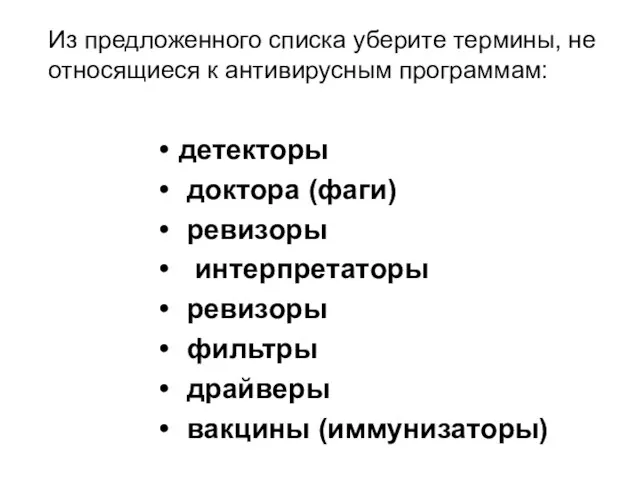

- 68. Из предложенного списка уберите термины, не относящиеся к антивирусным программам: детекторы доктора (фаги) ревизоры интерпретаторы ревизоры

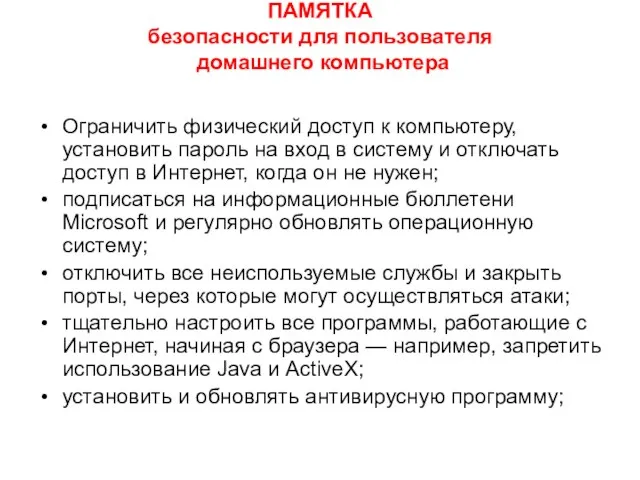

- 69. ПАМЯТКА безопасности для пользователя домашнего компьютера Ограничить физический доступ к компьютеру, установить пароль на вход в

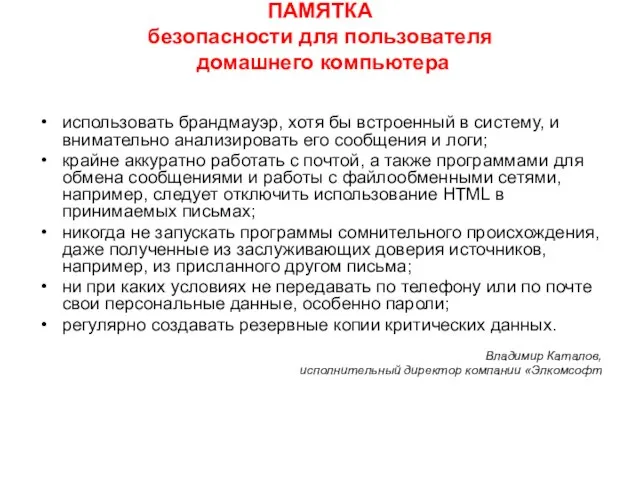

- 70. ПАМЯТКА безопасности для пользователя домашнего компьютера использовать брандмауэр, хотя бы встроенный в систему, и внимательно анализировать

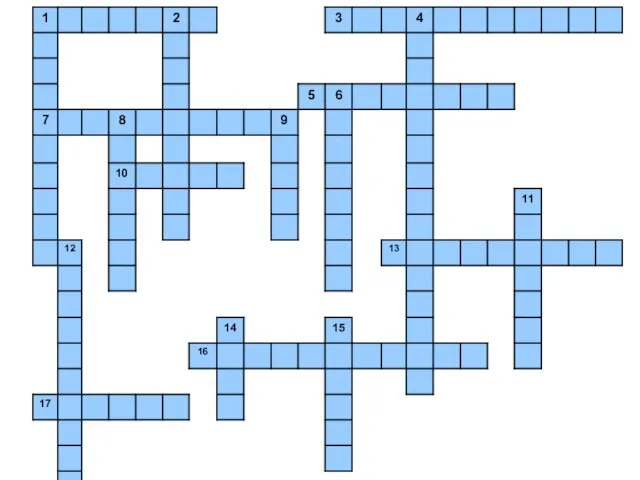

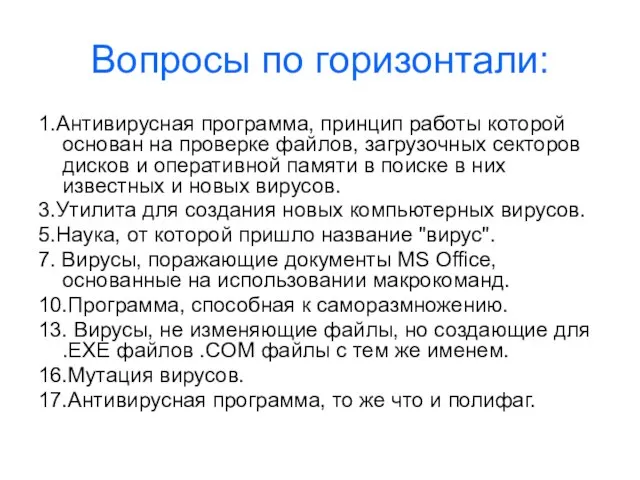

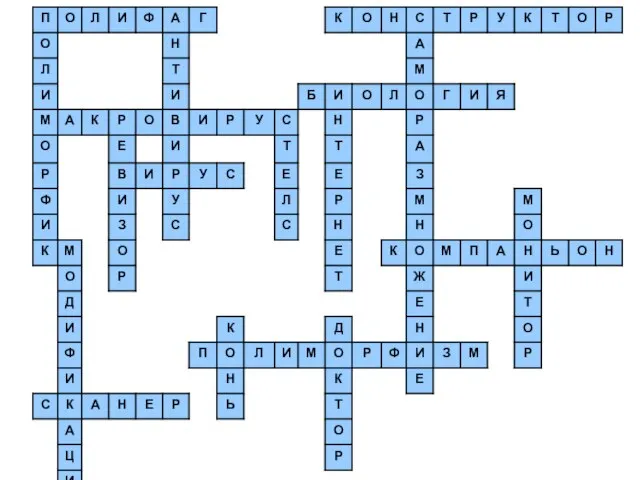

- 72. Вопросы по горизонтали: 1.Антивирусная программа, принцип работы которой основан на проверке файлов, загрузочных секторов дисков и

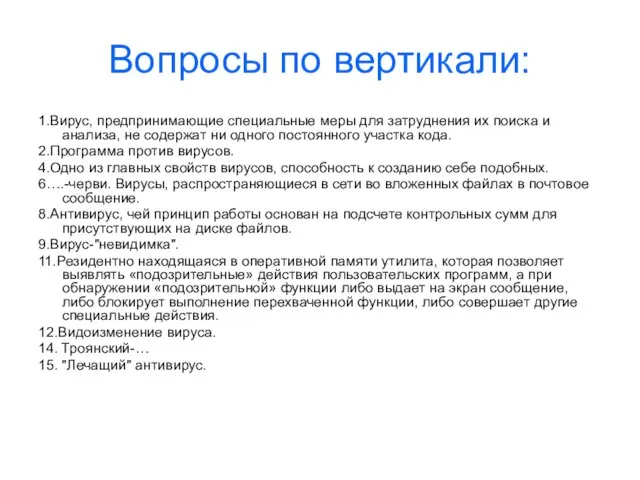

- 73. Вопросы по вертикали: 1.Вирус, предпринимающие специальные меры для затруднения их поиска и анализа, не содержат ни

- 75. Физкульминутка Упражнение 1. Выполняется сидя. Быстро моргать в течение 30 сек. Упражнение 2. Выполняется стоя. Смотреть

- 76. СПАСИБО за внимание

- 78. Скачать презентацию

Социальные сети - это зло

Социальные сети - это зло Работа с lego mindstorms ev3. Задание № 4: создание собственных изображений и звуков

Работа с lego mindstorms ev3. Задание № 4: создание собственных изображений и звуков I часть бланка, выданного экспериментатором

I часть бланка, выданного экспериментатором Интерфаол технологиялар. Таҳлил қиладиган технологиялар

Интерфаол технологиялар. Таҳлил қиладиган технологиялар Мои научные интересы

Мои научные интересы Интернет-матазины

Интернет-матазины Инструкция по выбытию 11 классов в НОБД и переводу школы на новый учебный год

Инструкция по выбытию 11 классов в НОБД и переводу школы на новый учебный год Линейный алгоритм

Линейный алгоритм Textovye_redaktory

Textovye_redaktory Концепция развития медиакоммуникационной отрасли до 2025 года

Концепция развития медиакоммуникационной отрасли до 2025 года Анализ группы анимешников

Анализ группы анимешников Правила безопасности в интернете

Правила безопасности в интернете Исследования в сотрудничестве с работодателями Microsoft

Исследования в сотрудничестве с работодателями Microsoft Программы текстовой обработки

Программы текстовой обработки Унесенные ленью. Инструкция

Унесенные ленью. Инструкция Информационное обеспечение системы управления персоналом

Информационное обеспечение системы управления персоналом Кодирование информации с помощью знаковых систем

Кодирование информации с помощью знаковых систем Интернет

Интернет Совместная работа с приложениями WPF с использованием GitHub

Совместная работа с приложениями WPF с использованием GitHub Обработка текстовой и числовой информации

Обработка текстовой и числовой информации Технологии разработки программного обеспечения

Технологии разработки программного обеспечения Информационная база проекта

Информационная база проекта Основы геймификации

Основы геймификации Информационные системы и автоматизация информационных процессов

Информационные системы и автоматизация информационных процессов Линейный список в динамической памяти. Структура памяти языка Си

Линейный список в динамической памяти. Структура памяти языка Си Информационно-медийное направление РДШ

Информационно-медийное направление РДШ Программное обеспечение. Лекция 6

Программное обеспечение. Лекция 6 Разработка информационного сайта для районного центра Явленка

Разработка информационного сайта для районного центра Явленка