Содержание

- 2. Угроза – это потенциальная возможность определенным образом нарушить информационную безопасность. Попытка реализации угрозы называется атакой, а

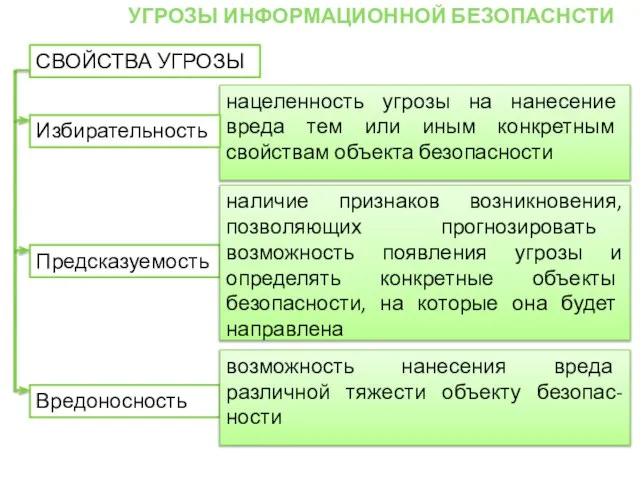

- 3. нацеленность угрозы на нанесение вреда тем или иным конкретным свойствам объекта безопасности УГРОЗЫ ИНФОРМАЦИОННОЙ БЕЗОПАСНСТИ СВОЙСТВА

- 4. Цель деятельности по обеспечению безопасности: ликвидация угроз объектам информационной безопасности и минимизация возможного ущерба, который может

- 5. Основные определения и критерии классификации угроз Чаще всего угроза является следствием наличия уязвимых мест в защите

- 6. Для характеристики угрозы информационной безопасности используются следующие параметры: Источник угрозы. Метод воздействия на объект. Уязвимости, которые

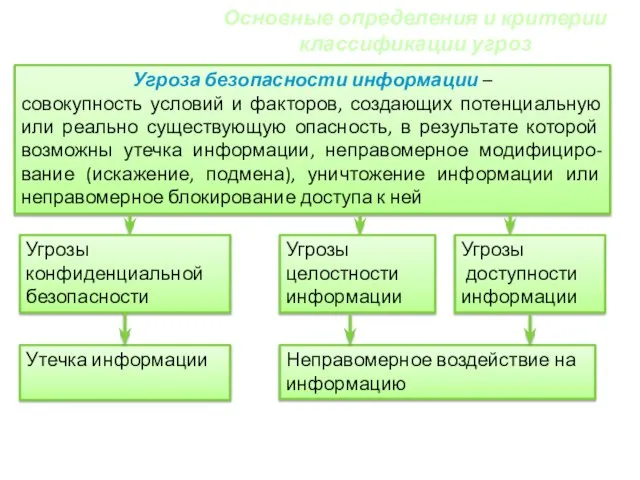

- 7. Основные определения и критерии классификации угроз Угроза безопасности информации – совокупность условий и факторов, создающих потенциальную

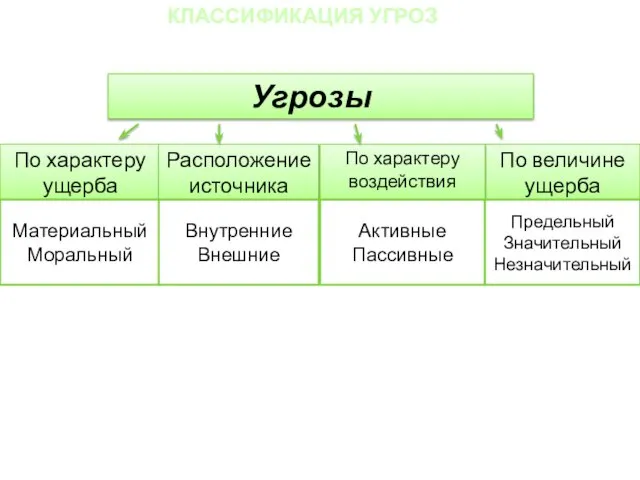

- 8. КЛАССИФИКАЦИЯ УГРОЗ По характеру ущерба Расположение источника По величине ущерба По характеру воздействия Материальный Моральный Внутренние

- 9. Самыми частыми и самыми опасными (с точки зрения размера ущерба) являются непреднамеренные ошибки штатных пользователей, операторов,

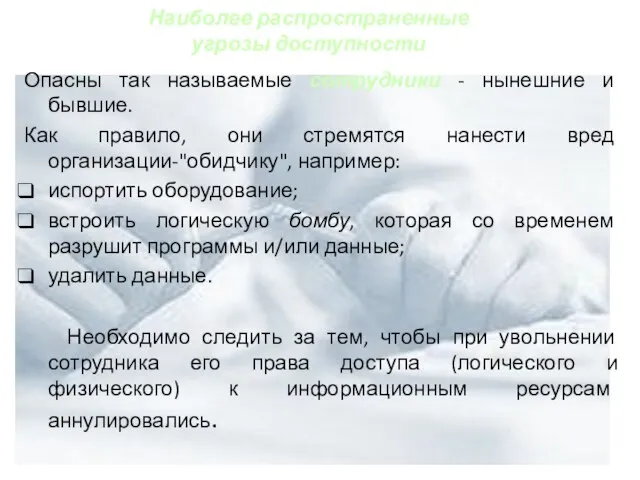

- 10. Опасны так называемые сотрудники - нынешние и бывшие. Как правило, они стремятся нанести вред организации-"обидчику", например:

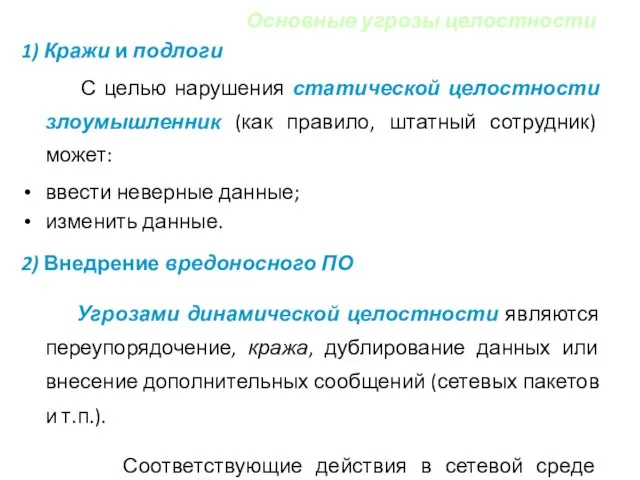

- 11. 1) Кражи и подлоги С целью нарушения статической целостности злоумышленник (как правило, штатный сотрудник) может: ввести

- 13. Скачать презентацию

Системы программирования

Системы программирования Поколения ЭВМ

Поколения ЭВМ Практическая работа №4. Настройка VPN

Практическая работа №4. Настройка VPN JavaScript_Basics_part1_new

JavaScript_Basics_part1_new Разработка автоматизированной системы управления технологическими процессами ООО Связьторг

Разработка автоматизированной системы управления технологическими процессами ООО Связьторг Алгоритмическая конструкция повторение

Алгоритмическая конструкция повторение ВКР: Проектирование распределённой мультисервисной сети по технологии GPON

ВКР: Проектирование распределённой мультисервисной сети по технологии GPON Руководство по использованию активов в сети Ethereum через платформу Flamingo

Руководство по использованию активов в сети Ethereum через платформу Flamingo Ребусы по информатике

Ребусы по информатике Leadership Style for Social Media

Leadership Style for Social Media Информация и её свойства. Понятие информации, информационных систем

Информация и её свойства. Понятие информации, информационных систем Хранение связанной информации в структурах

Хранение связанной информации в структурах Продвижение интеллектуальной продукции в традиционных каналах, диджитал и Интернете

Продвижение интеллектуальной продукции в традиционных каналах, диджитал и Интернете Анализ и синтез информации

Анализ и синтез информации У истоков компьютерной революции

У истоков компьютерной революции ARP запросы

ARP запросы Операционная система

Операционная система SQLi for scrubz

SQLi for scrubz пилемень

пилемень Xamarin Forms. Навигация. TabbedPage

Xamarin Forms. Навигация. TabbedPage Bedienung des Service Tool`s für OMRON Werkzeugmagazin

Bedienung des Service Tool`s für OMRON Werkzeugmagazin 7-1-2

7-1-2 Программа – редактор Текстовый редактор

Программа – редактор Текстовый редактор Письменные источники информации

Письменные источники информации YouTube TikTok

YouTube TikTok Профилирование функций

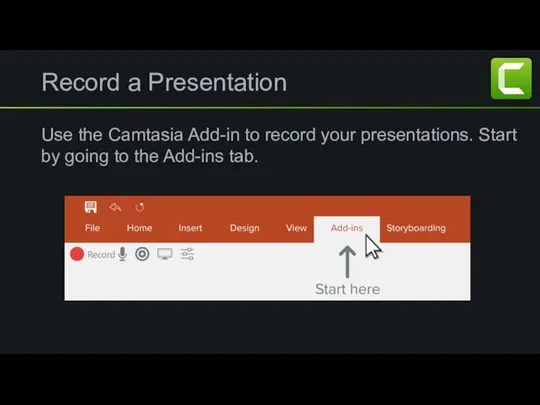

Профилирование функций Record a Presentation

Record a Presentation Профессор Гений Евгеньевич Чудаков и вирусы

Профессор Гений Евгеньевич Чудаков и вирусы